Firewalld 防火墙

Firewalld 区域(Zone)

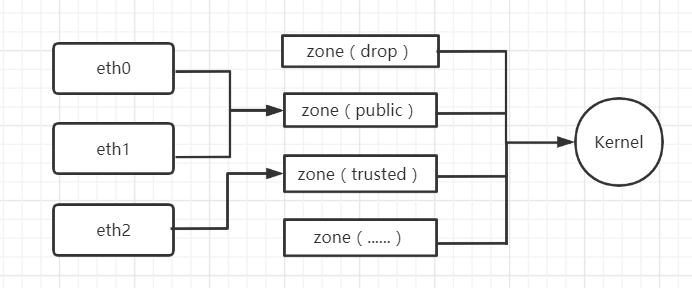

Zone 其实最简单的理解是定制的过滤规则的划分,根据我们对请求的不同信任度来使用不同的 zone(规则集合)。例如上图中 eth1 网卡的请求需要进过第二个 zone 。每一个网卡所对应的 zone 下的 interface 只能有一个,而一个 zone 下的 interface 可以包括多个网卡 。我们来看看 firewall 默认有哪些 zone:

# 查看 Firewalld 默认区域(Zone)

[root@db01 ~]# firewall-cmd --get-zones

block dmz drop external home internal public trusted work

# 查看 Firewalld 正在活跃的区域

[root@db01 ~]# firewall-cmd --get-active-zones

public

interfaces: eth0 eth1

| 区域 | 默认规则(策略) |

|---|---|

| trusted | 允许所有的数据包流入流出 |

| home | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、mdns、ipp-client、amba-client与dhcpv6-client服务相关,则允许流量 |

| internal | 等同于home区域 |

| work | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、ipp-client、dhcpv6-client服务相关,则允许流量 |

| public | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、dhcpv6-client服务相关,则允许流量 |

| external | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| dmz | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| block | 拒绝流入的流量,除非与流出的流量相关 |

| drop | 拒绝流入的流量,除非与流出的流量相关 |

## Firewalld 区域的规则

# 区域中的规则名词解释

[root@web01 services]# firewall-cmd --list-all

public (active) # 区域名字(活跃的,在使用的)

target: default # 状态:默认

icmp-block-inversion: no # ICMP 反转标记,icmp-block-inversion 是一个可选标记,在区域配置中要么是 yes 要么是 no,此标志反转 ICMP 阻塞处理(即下面的 icmp-blocks 规则),区域中只接受启用的 ICMP 类型,而拒绝所有其他类型

interfaces: eth0 eth1 # 区域绑定的网卡,一个网卡仅能绑定一个区域,一个区域可以绑定多个网卡

sources: # 允许的源 IP

services: ssh dhcpv6-client # 允许的服务

ports: # 允许的端口

protocols: # 允许的协议

masquerade: no # IP 伪装

forward-ports: # 端口转发

source-ports: # 来源端口

icmp-blocks: # ICMP阻塞类型(应对ICMP攻击),如果 icmp-block-inversion 设置为 yes,则此处表示为 ICMP 接受类型,拒绝所有其他类型

rich rules: # 富规则

Firewalld 放行策略

Firewalld 放行服务

#放行mysql服务(firewalld已存在的服务)

[root@web01 ~]# firewall-cmd --add-service=mysql

success

#放行nginx服务(firewalld中不存在的服务)

[root@web01 ~]# cd /usr/lib/firewalld/services

[root@web01 services]# cp mysql.xml nginx.xml

[root@web01 services]# vim nginx.xml

<?xml version="1.0" encoding="utf-8"?>

<service>

<short>Nginx</short>

<description>Nginx Server</description>

<port protocol="tcp" port="80"/>

</service>

[root@web01 services]# firewall-cmd --reload

success

[root@web01 services]# firewall-cmd --add-service=nginx

success

[root@web01 services]#

Firewalld 放行端口

[root@web01 services]# firewall-cmd --add-port=80/tcp

[root@web01 services]# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: eth0 eth1

sources:

services: ssh dhcpv6-client

ports: 80/tcp 80/udp

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

Firewalld 放行网段

[root@web01 services]# firewall-cmd --add-source=10.0.0.0/24 --zone=trusted

Firewalld 端口转发策略

端口转发是指传统的目标地址映射,实现外网访问内网资源,firewalld转发命令格式为:

firewalld-cmd --permanent --zone=<区域> --add-forward-port=port=<源端口号>:proto=<协议>:toport=<目标端口号>:toaddr=<目标IP地址>

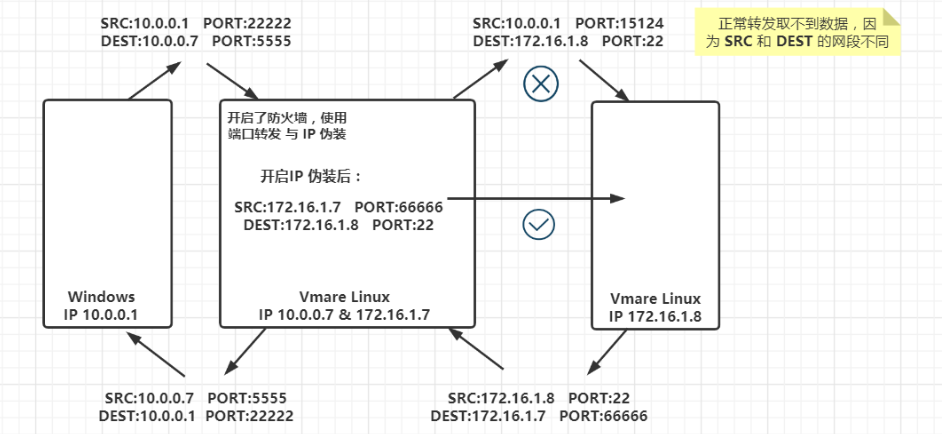

如果需要将本地的10.0.0.7:5555端口转发至后端172.16.1.8:22端口

# 1.配置端口转发

[root@web01 ~]# firewall-cmd --permanent --zone=public --add-forward-port=port=5555:proto=tcp:toport=22:toaddr=172.16.1.8

success

[root@web01 ~]# firewall-cmd --reload

# 2.开启IP伪装

[root@web01 ~]# firewall-cmd --add-masquerade

success

[root@web01 ~]# firewall-cmd --add-masquerade --permanent

success

# 3.测试访问

[root@m01 ~]# ssh 10.0.0.7 -p5555

root@10.0.0.7's password:

Last login: Tue Jul 7 01:06:01 2020 from 172.16.1.7

[root@web02 ~]#

Firewalld 端口转发 + Firewalld IP伪装:

Firewalld 富规则

firewalld中的富语言规则表示更细致,更详细的防火墙策略配置,他可以针对系统服务、端口号、原地址和目标地址等诸多信息进行更有针对性的策略配置,优先级在所有的防火墙策略中也是最高的,富规则语法:

[root@web01 ~]# man firewalld.richlanguage

rule

[source]

[destination]

service|port|protocol|icmp-block|icmp-type|masquerade|forward-port|source-port

[log]

[audit]

[accept|reject|drop|mark]

rule [family="ipv4|ipv6"]

source address="address[/mask]" [invert="True"]

service name="service name"

port port="port value" protocol="tcp|udp"

protocol value="protocol value"

forward-port port="port value" protocol="tcp|udp" to-port="port value" to-addr="address"

accept | reject [type="reject type"] | drop

1.比如允许10.0.0.1主机能够访问http服务,允许172.16.1.0/24能访问10050端口

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address="10.0.0.1" service name=http accept'

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address="172.16.1.0/24" port port="10050" protocol="tcp" accept'

2.默认public区域对外开放所有人能通过ssh服务连接,但拒绝172.16.1.0/24网段通过ssh连接服务器

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name=ssh drop'

3.使用firewalld,允许所有人能访问http,https服务,但只有10.0.0.1主机可以访问ssh服务

[root@m01 ~]# firewall-cmd --remove-service=ssh

[root@m01 ~]# firewall-cmd --add-service={http,https}

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1/32 service name=ssh accept'

4 当用户来源IP地址是10.0.0.1主机,则将用户请求的5555端口转发至后端172.16.1.7的22端口

[root@m01 ~]# firewall-cmd --add-masquerade

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family="ipv4" source address="10.0.0.1" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.7"'

5.查看设定的规则,如果没有添加--permanent参数则重启firewalld会失效。富规则按先后顺序匹配,按先匹配到的规则生效

[root@m01 ~]# firewall-cmd --list-rich-rules

rule family="ipv4" source address="10.0.0.1" service name="http" accept

rule family="ipv4" source address="172.16.1.0/24" service name="ssh" drop

rule family="ipv4" source address="10.0.0.1" service name="ssh" accept

rule family="ipv4" source address="10.0.0.1" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.9"

防火墙内部共享上网

开启防火墙IP伪装

[root@web01 ~]# firewall-cmd --add-masquerade --permanent

success

[root@web01 ~]# firewall-cmd --add-masquerade

success

防火墙开启内核转发(如果是Centos6,需要配置)

[root@web01 ~]# sysctl -a | grep net.ipv4.ip_forward

net.ipv4.ip_forward = 1

#配置内核转发

[root@m01 ~]# vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

#在CentOS6中开启之后生效命令

[root@m01 ~]# sysctl -p

#查看内核转发是否开启

[root@m01 ~]# sysctl -a|grep net.ipv4.ip_forward

net.ipv4.ip_forward = 1

配置没有外网的机器网关地址

[root@web01 ~]# vim /etc/sysconfig/network-scripts/ifcfg-eth1

#添加配置

GATEWAY=172.16.1.7 #防火墙内网地址

DNS1=223.5.5.5

#重启网卡

[root@web01 ~]# ifdown eth1

[root@web01 ~]# ifup eth1

ICMP 报文阻塞策略

icmp-block是按照icmp的类型进行设置阻塞,比如我们不想接受 ping 报文就可以使用下面的命令来设置,如果需要长久保存就需要加 --permanent 选项,不过那样就需要 reload 才能生效 。

# 设置阻塞某一个 ICMP 报文类型 echo-request ,不接受 ping 报文

[root@db01 ~]# firewall-cmd --add-icmp-block=echo-request

# 查看是否生效

[root@db01 ~]# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: eth0 eth1

sources:

services: ssh dhcpv6-client

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks: echo-request

rich rules:

# 查看所有的 ICMP 报文类型

[root@db01 ~]# firewall-cmd --get-icmptypes

address-unreachable bad-header communication-prohibited destination-unreachable echo-reply echo-request fragmentation-needed host-precedence-violation host-prohibited host-redirect host-unknown host-unreachable ip-header-bad neighbour-advertisement neighbour-solicitation network-prohibited network-redirect network-unknown network-unreachable no-route packet-too-big parameter-problem port-unreachable precedence-cutoff protocol-unreachable redirect required-option-missing router-advertisement router-solicitation source-quench source-route-failed time-exceeded timestamp-reply timestamp-request tos-host-redirect tos-host-unreachable tos-network-redirect tos-network-unreachable ttl-zero-during-reassembly ttl-zero-during-transit unknown-header-type unknown-option

# 其他相关语法

firewall-cmd [--permanent] [--zone=zone] --list-icmp-blocks

firewall-cmd [--permanent] [--zone=zone] --add-icmp-block=icmptype [--timeout=seconds]

firewall-cmd [--permanent] [--zone=zone] --remove-icmp-block=icmptype

firewall-cmd [--permanent] [--zone=zone] --query-icmp-block=icmptype

参考的Blog:

Firewalld 中的 Zone

记录成长过程