buuoj-misc-数据包中的线索

流量分析题

下载附件,解压,发现是一个.pcapng文件

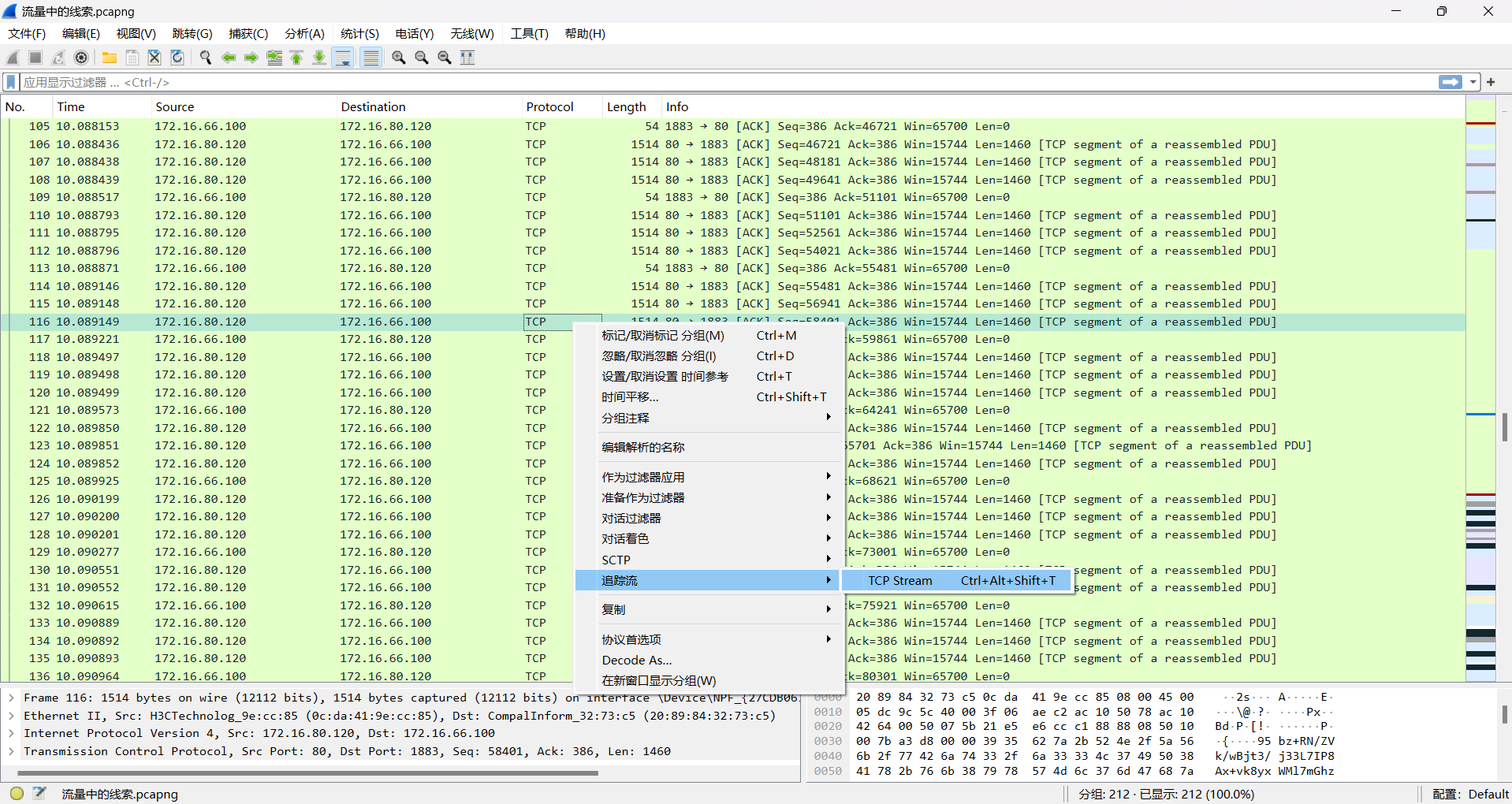

用wireshark打开

先追踪最大的流量包

发现中间有一大串信息,只包含大小写英文字母,数字,‘/’和‘+’,最后还有个‘=’,极有可能是base64编码后的数据

我们将1513c后面的这段信息保存到‘data’文件中,写个脚本还原

import base64

with open('flag','wb') as f:

with open('data','rb') as d:

data = d.read()

f.write(base64.b64decode(data))

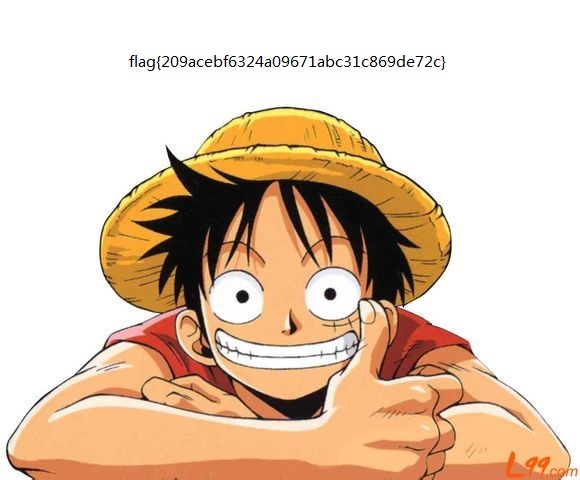

运行一下,得到flag文件,尝试以文本形式打开,发现文本形式为乱码

使用010editor查看文件头,或者直接猜测,大概率为png,jpg,zip,rar,wav,mp3等文件

当更名为flag.png时可正常打开,出现flag

得到flag{209acebf6324a09671abc31c869de72c}

合集:

buuctf-misc

分类:

CTF / Misc

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 阿里最新开源QwQ-32B,效果媲美deepseek-r1满血版,部署成本又又又降低了!

· AI编程工具终极对决:字节Trae VS Cursor,谁才是开发者新宠?

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!