OpenSSL创建私有CA

1.编辑/etc/pki/tls/openssl.cnf

[ CA_default ]

dir = /etc/pki/CA # 工作目录

certs = $dir/certs # 客户端证书保存位置

crl_dir = $dir/crl # 证书吊销列表

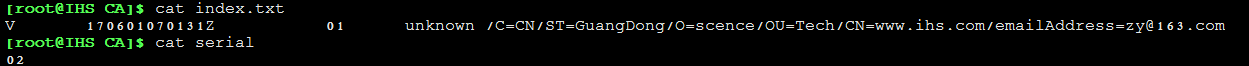

database = $dir/index.txt #证书列表

new_certs_dir = $dir/newcerts #新生成的证书保存目录

certificate = $dir/cacert.pem #CA的证书保存位置

serial = $dir/serial #当前证书的序列号

crlnumber = $dir/crlnumber #当前的吊销序列号

crl = $dir/crl.pem #证书吊销列表文件

private_key = $dir/private/cakey.pem #CA的私钥

2. 制作私有CA

生成私钥

(umask 077;openssl genrsa -out private/cakey.pem 2048)

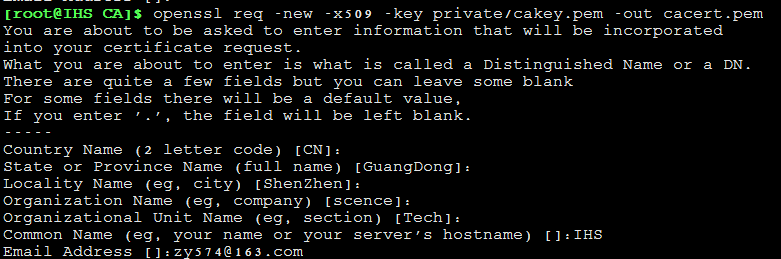

生成自签证书

openssl req -new -x509 -key private/cakey.pem -out cacert.pem

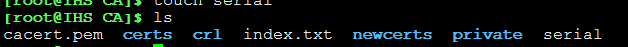

创建所需文件

touch index.txt

touch serial

初始证书序列号

echo 01 > serial

3.颁发证书

指定一个证书存放的位置

mkdir /etc/httpd/ssl

cd /etc/httpd/ssl

1.生成私钥

(umask 077;openssl genrsa -out httpd.key 1024)

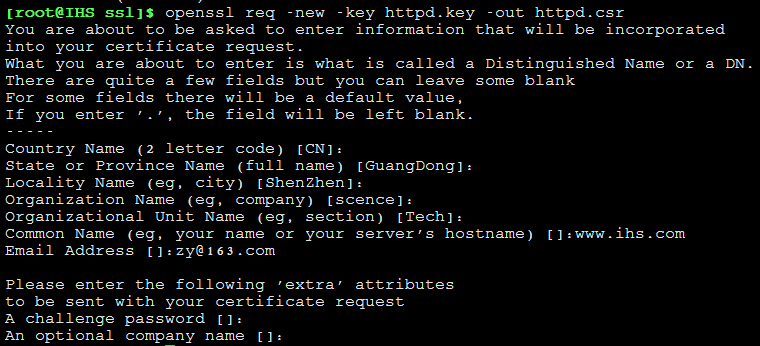

2.生成证书颁发请求

openssl req -new -key httpd.key -out httpd.csr

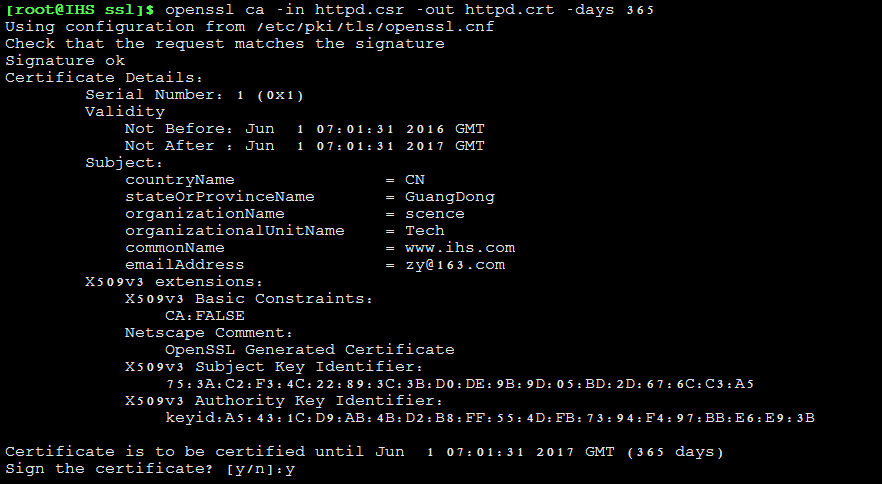

3.签名

将httpd.csr发给CA,这里用的同一台机器,故发给的就是自己

openssl ca -in httpd.csr -out httpd.crt -days 365

查看证书列表

浙公网安备 33010602011771号

浙公网安备 33010602011771号