Exp7 网络欺诈防范

一、实践目标与内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有:

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

二、实践过程与步骤

1.使用SET工具建立冒名网站

1.1首先查询80端口的使用情况

- 使用

lsof -i:80命令查看80端口情况,

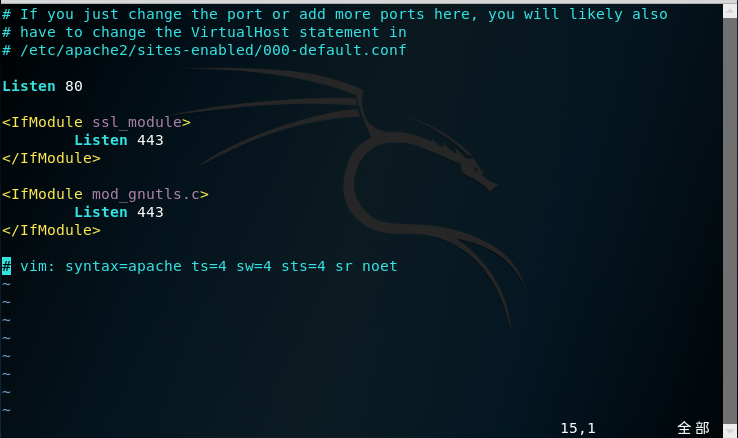

1.2修改监听端口配置文件,将其修改为监听80端口(其实本来也就是80端口)

vi /etc/apache2/ports.conf![]()

![]()

1.3使用

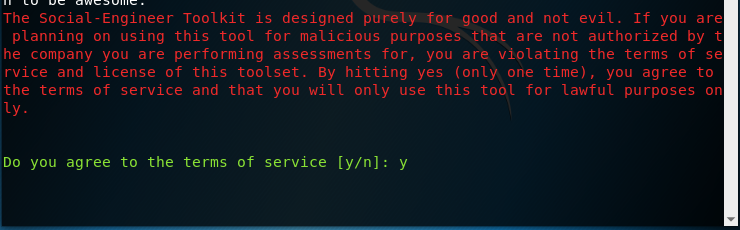

service apache2 start开启apache2服务,然后同意服务![]()

![]()

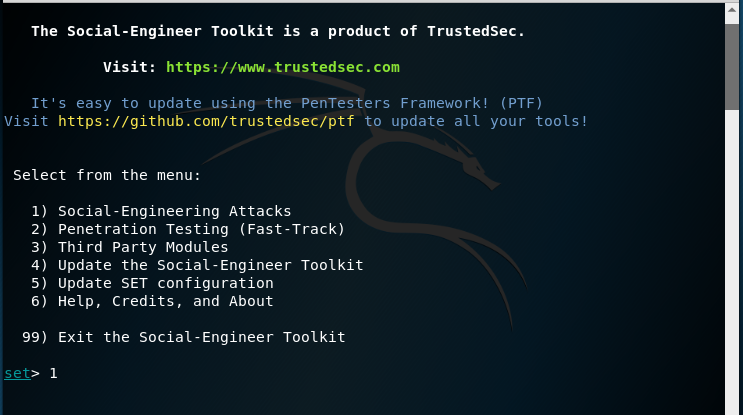

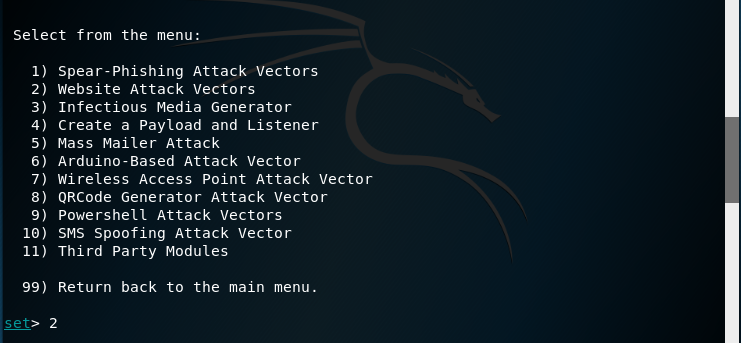

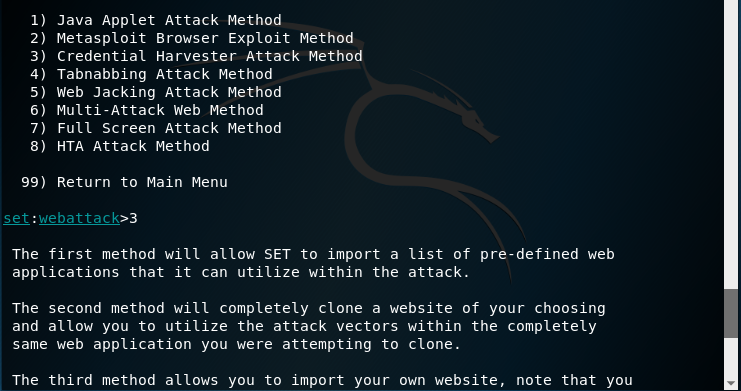

1.4依次选择1,2,3,即社会工程学攻击中的网页攻击,再选择凭证收割攻击

![]()

![]()

![]()

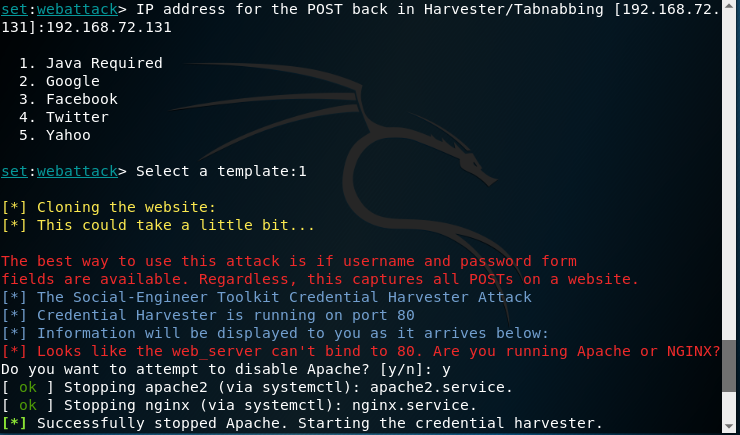

1.5一开始选择里面自带的模板,即1,并选择“1”即Java Required,进行攻击后,在靶机里面打开kali的ip地址,就可以看到打开java网站了并得到了即时反馈

![]()

![]()

![]()

2.使用ettercap DNS spoof

-

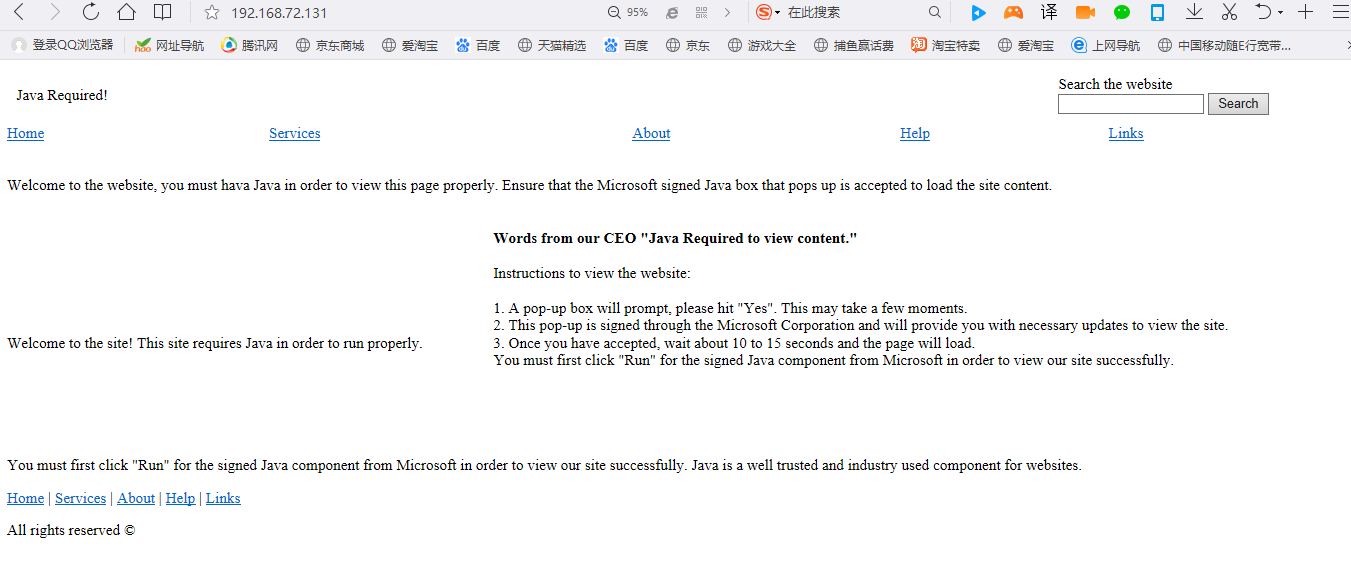

2.1输入

ifconfig eth0 promisc将网卡设为混杂模式,并使用service apache2 start打开apache22.2输入

leafpad /etc/ettercap/etter.dns修改用来欺骗的DNS缓存表,在里面加入下面一条指令,里面的ip是kali的ip,并保存退出 -

2.3输入

ettercap -G进入Ettercap的图形界面,并按图选择,并确定选好用eth0网卡 ![]()

![]()

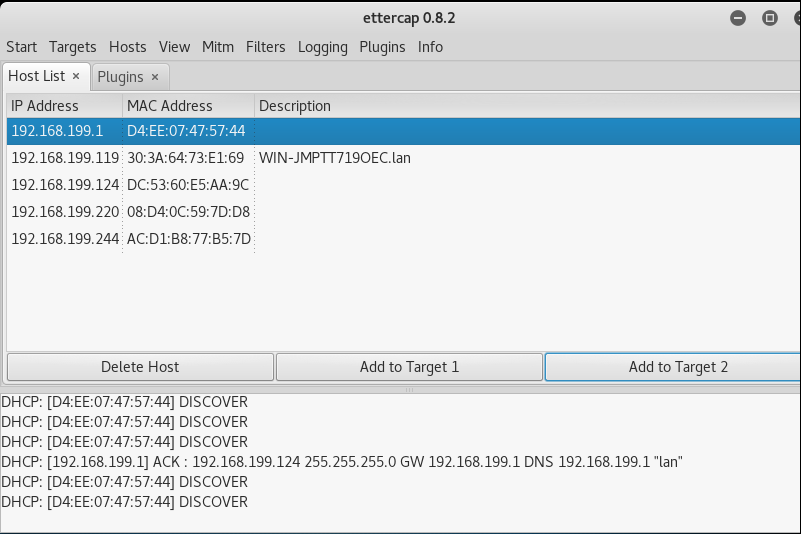

2.4在hosts下滑菜单里面,选择Hosts list查看存活的主机列表,并选择Scan for hosts搜寻存活的主机,并选择Mitm->Sniff remote connections

2.5在Plugins里面选择manage plugins,并选择dns_spoof,并点击Start开始嗅探

![]()

2.6这时候可以看到ping www.baidu.com,ping的是kali的ip

![]()

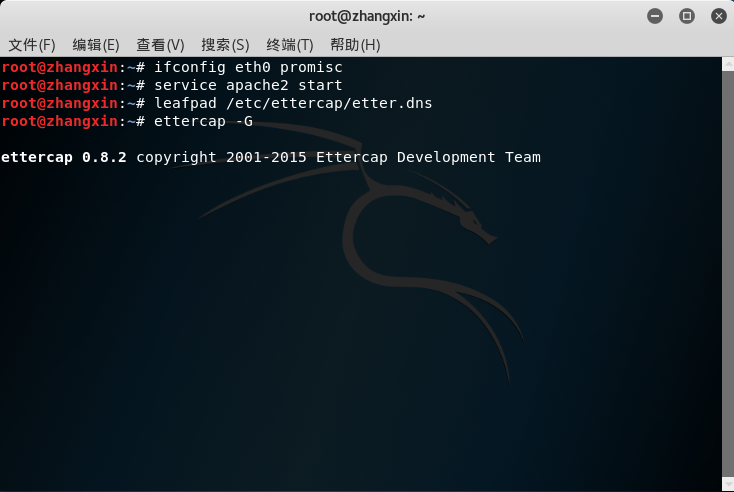

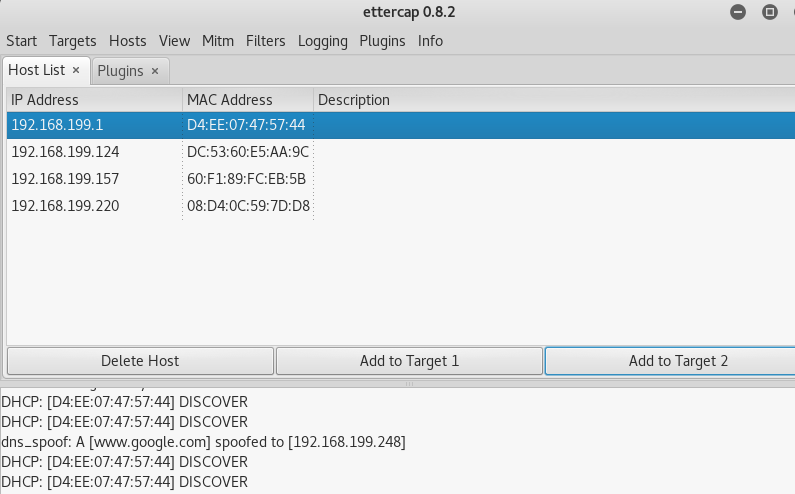

3.结合SET工具和ettercap DNS spoof两种技术,用DNS spoof引导特定访问到冒名网站

- 3.1 开两个终端,步骤1,2同步执行即可

![]()

这次我把百度换成了谷歌。

-

三、基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击?

- 在公共网络里面,且没有相关的防御软件打开,在同一局域网的情况下容易受到攻击

(2)在日常生活工作中如何防范以上两攻击方法

- 谨慎链接wifi,保持打开防火墙

- 在打开陌生链接之前,注意观察其是否有可考证书。

-

四、心得体会

- 通过这次实验的操作按部就班来并不难,只需要注意第二步时将虚拟机网络配适器改为桥接模式即可,通过这次实验我认识到了潜伏在身边的网络欺诈行为的主要手段,也提高了我的防范意识。

浙公网安备 33010602011771号

浙公网安备 33010602011771号