jboss反序列化漏洞实战渗透笔记

一.利用shodan,fofa或谷歌搜索关键字:8080/jmx-console/

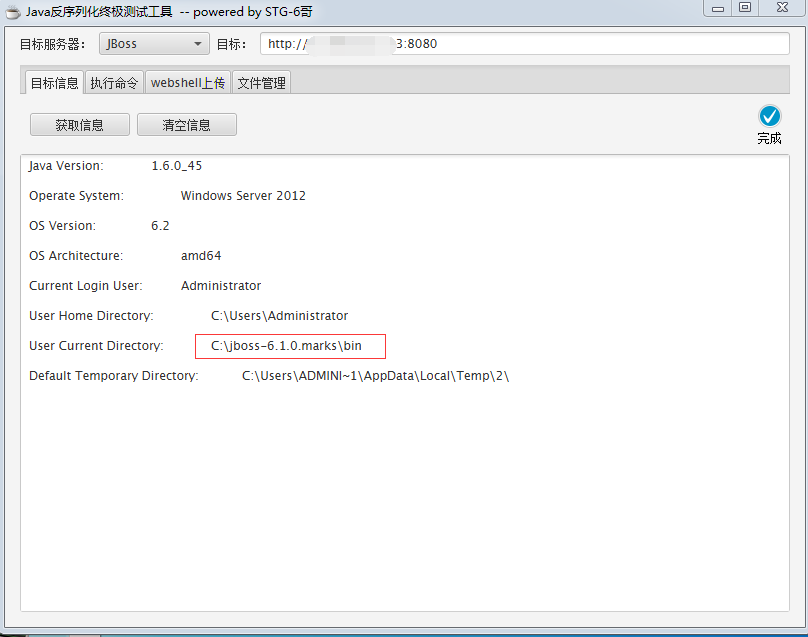

二.下载java反序列化终极测试工具进行验证漏洞

三.记住User Current Directory: C:\jboss-6.1.0.marks\ (ps:这是网站的根目录)

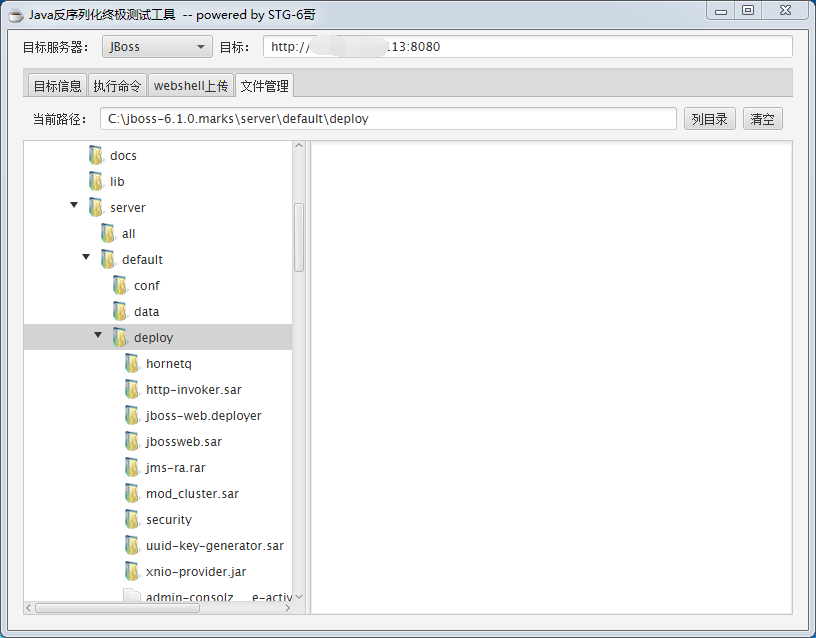

四.war文件的部署

JBoss支持热部署,也就是war文件部署到服务器上后不需要重新启动JBoss(Tomcat不支持这种特性)。war文件的部署很简单,直接将war文件拷贝到JBoss\server\default\deploy目录下即可

那么如何制作一句话的war呢?https://blog.csdn.net/na_tion/article/details/52452422(ps:菜刀地址就是 目标ip:8080/你的war名称/一句话.jsp 例如:http://123.123.345.6:8080/shell/one.jsp)

五.命令乱打一通

1.whoami 看是否需要提权

2. ipconfig 查看是否是局域网

3.netstat -ano 是否开了3389

4.ping www.baidu.com 内网的鸡儿就ping一下,ping通了就lcx,frpc,后门走一走,ping不通就看第六点

六.lcx,nc,frpc都失败了咋办呢

1.tasklist 查看是否有杀软,没有杀软证明这台鸡儿是通过http协议通信

2.搭建一个http协议的内网代理https://bbs.ichunqiu.com/thread-12514-1-1.html(ps:那个tunnel.jsp也是制作成war丢上去)

七.最后感谢null大佬的指点,在内网转发那卡了很久。大佬推荐我reGeorg进行代理,终于艰难的连上了3389

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 从 HTTP 原因短语缺失研究 HTTP/2 和 HTTP/3 的设计差异

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· Manus的开源复刻OpenManus初探

· AI 智能体引爆开源社区「GitHub 热点速览」

· 从HTTP原因短语缺失研究HTTP/2和HTTP/3的设计差异

· 三行代码完成国际化适配,妙~啊~