vCenter和ESXI 信息搜集和版本漏洞检测

前言:学习vCenter和ESXI如何信息搜集和漏洞检测

参考文章:https://kb.vmware.com/s/article/2143838

参考文章:https://3gstudent.github.io/vSphere开发指南1-vSphere-Automation-API

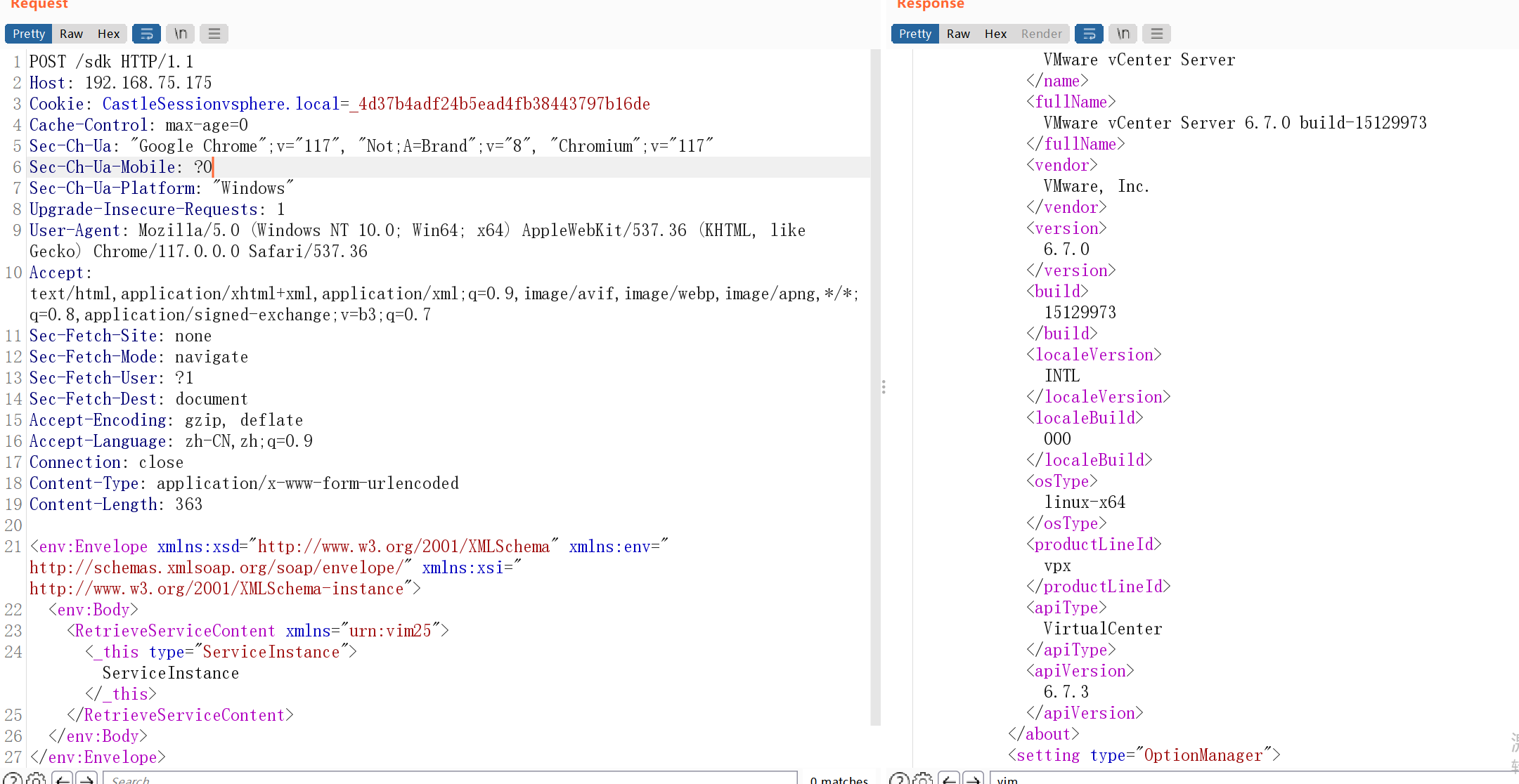

版本查看

市面上一般都是出现两个接口分别是如下所示,获取的版本一般都是用/sdk接口,这个比较详细和准确

其中/sdk/vimServiceVersions.xml接口的话,一般都是获取vCenter的SDK版本,对应的SDK版本用于调用vCenter机器

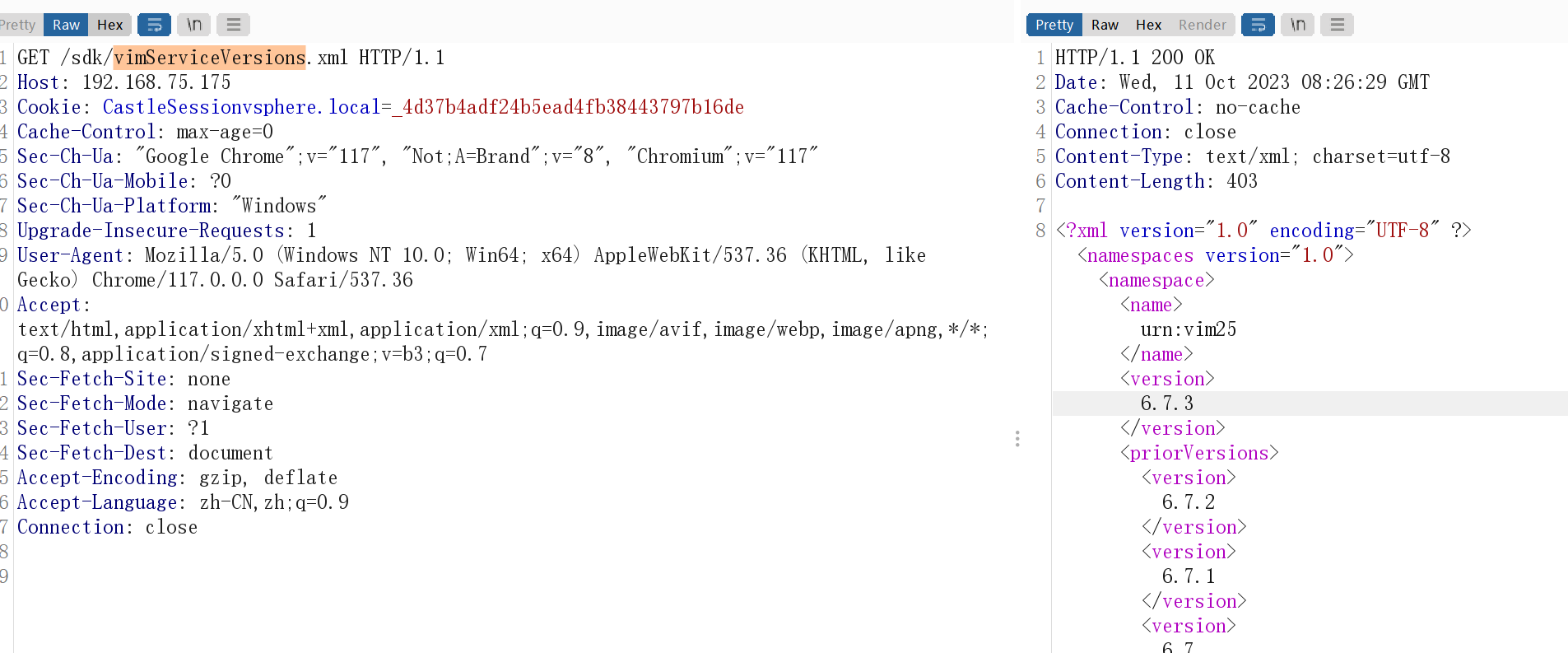

代码编写

# coding=utf-8 import requests def get_tag_value(sResponse, sTag = 'vendor'): try: return sResponse.split('<' + sTag + '>')[1].split('</' + sTag + '>')[0] except: pass return '' data = ''' <env:Envelope xmlns:xsd="http://www.w3.org/2001/XMLSchema" xmlns:env="http://schemas.xmlsoap.org/soap/envelope/" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"> <env:Body> <RetrieveServiceContent xmlns="urn:vim25"> <_this type="ServiceInstance">ServiceInstance</_this> </RetrieveServiceContent> </env:Body> </env:Envelope> ''' resp = requests.post('https://192.168.75.175/sdk', data=data,verify=False) text = resp.text print(get_tag_value(text,'fullName')) print(get_tag_value(text,'version')) print(get_tag_value(text,'build')) print(get_tag_value(text,'osType')) print(get_tag_value(text,'apiVersion'))

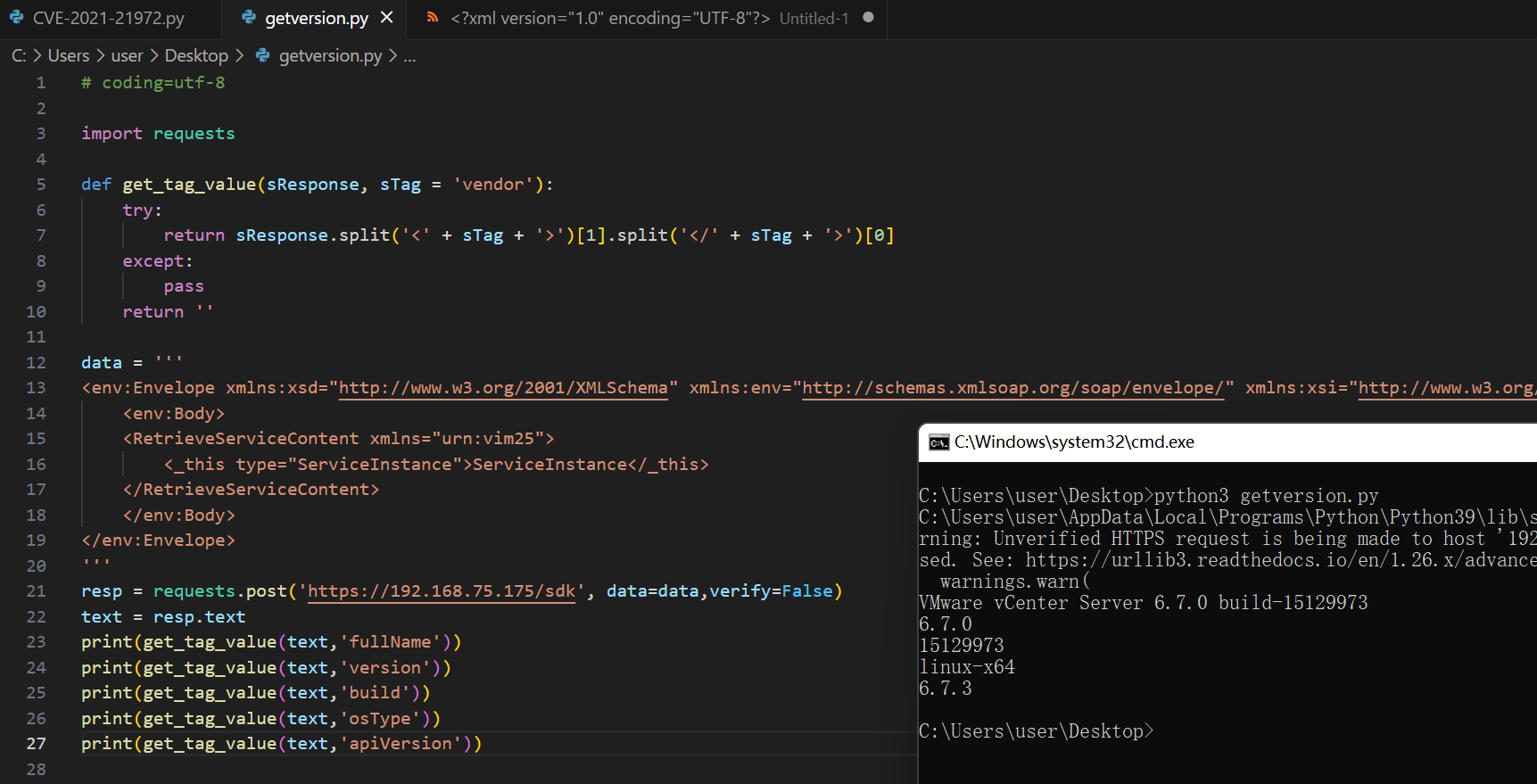

版本漏洞检测

参考文章:https://kb.vmware.com/s/article/2143838

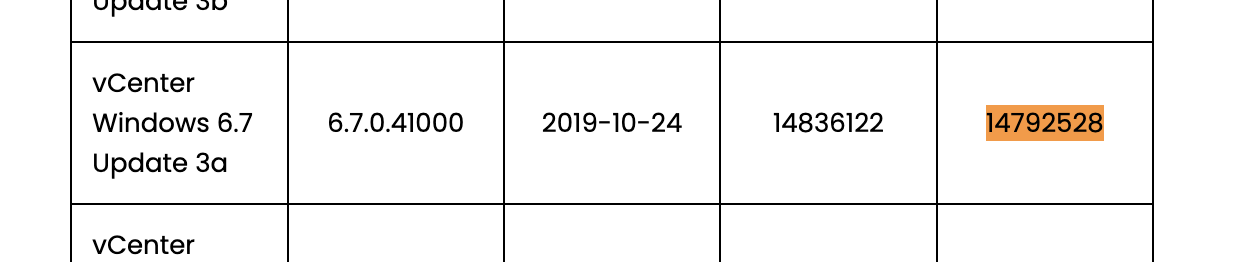

假如我通过扫描器发现该构建序号为14792528,如下图所示

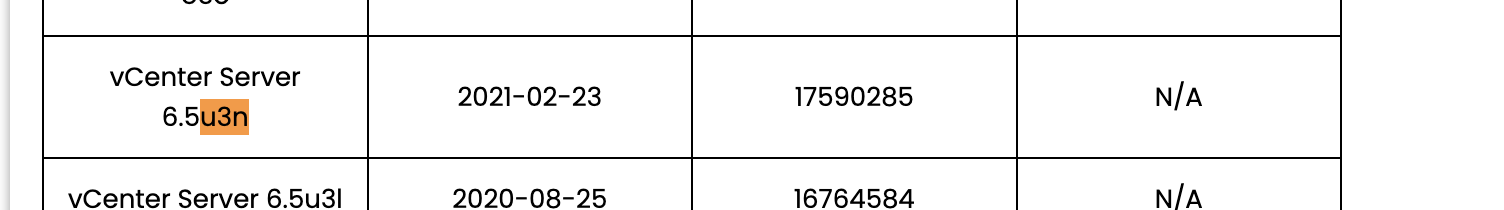

这里的话就可以直接进行对比相关的具体版本号,如下图所示

而比如CVE-2021-21985漏洞在v6.7中影响的版本有6.7到6.7 U3n版本中间,对应的6.7 U3n的版本为,那么当前系统则可以判断为存在漏洞,优先进行利用

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY