vCenter SSO以及如何加入AD域中

前言:vCenter SSO以及加入AD域的学习笔记

参考文章:https://blog.csdn.net/weixin_44751998/article/details/123395969

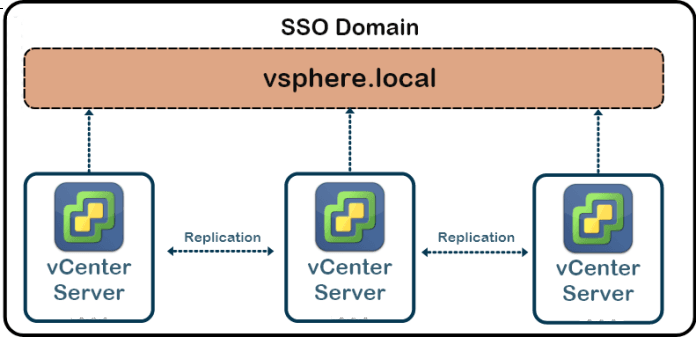

vCenter SSO

vCenter SSO(单一登入)域是VMware vCenter Server环境的重要组成部分,用于身份验证和授权。vCenter SSO域是一组用户、组和解决方案用户(例如vSphere Web Client和vSphere Update Manager),这些用户、组和解决方案用户具有在vCenter Server环境中执行特定操作所需的权限。

vCenter SSO域是通过在VMware Identity Management Service(IDM)中配置和管理用户和组来创建的。它还提供了一种在多个vCenter Server实例和其他VMware解决方案之间共享身份验证信息的方法,允许用户进行一次身份验证并访问多个VMware产品和服务。

在vCenter Server环境中,vCenter SSO域还提供其他功能,例如:

- 支持多个身份提供程序(Active Directory、LDAP或本地IDP...)。

- 支持多个域和林。

- 支持多个组织和租户。

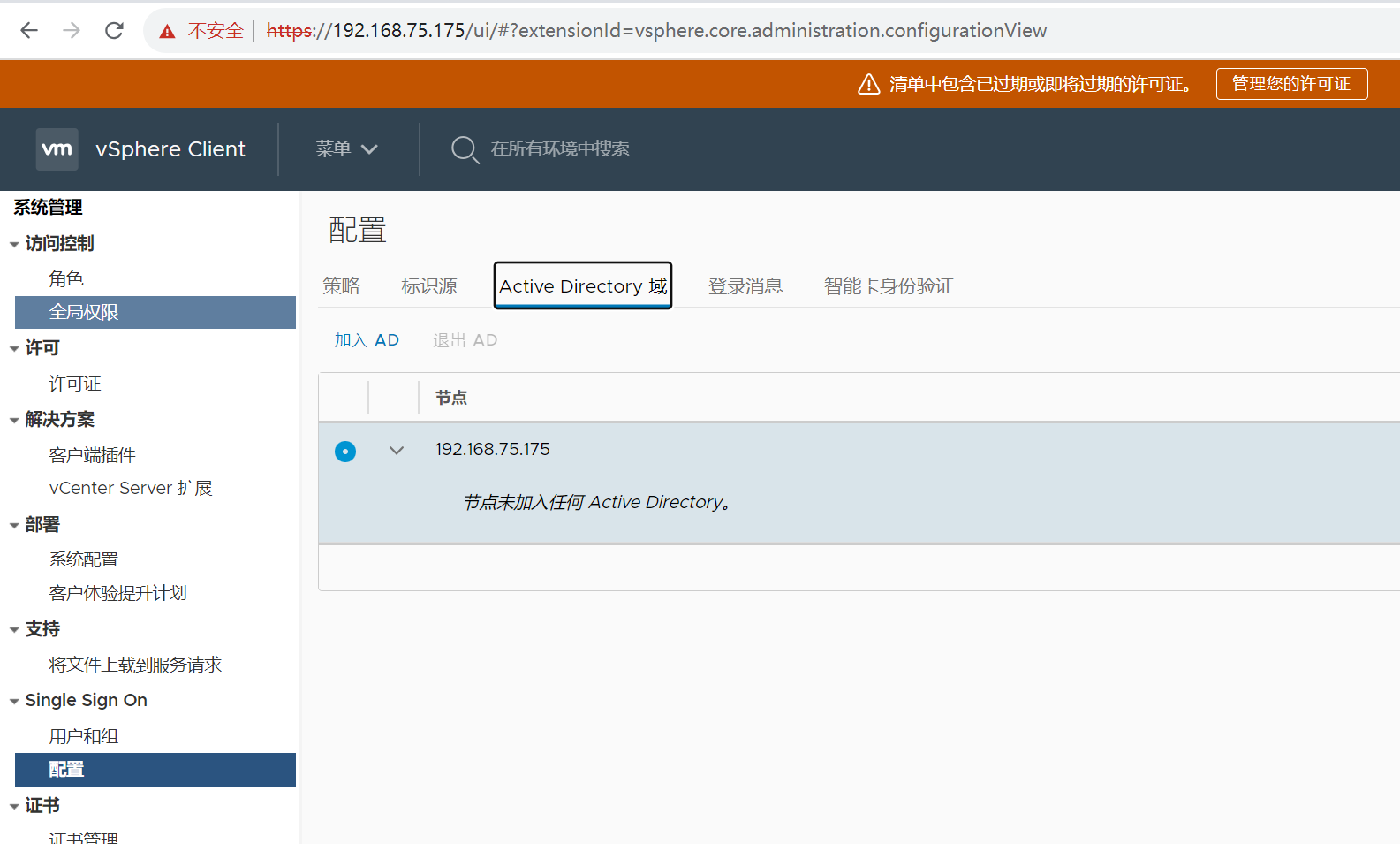

vCenter加入AD域

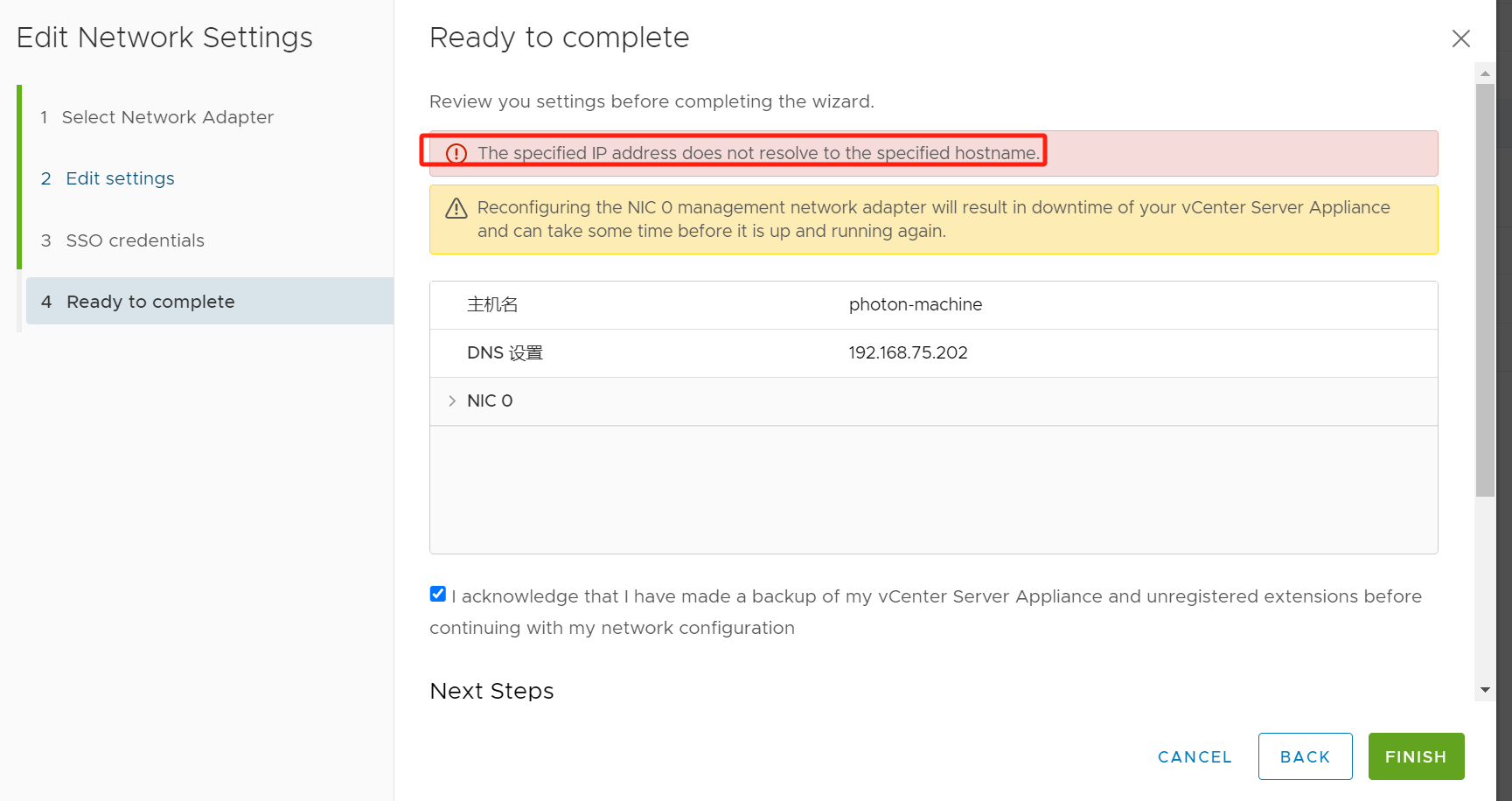

注意:主机名称必须要写域控DNS里的域名解析全称,不然验证不了,会报主机名无效

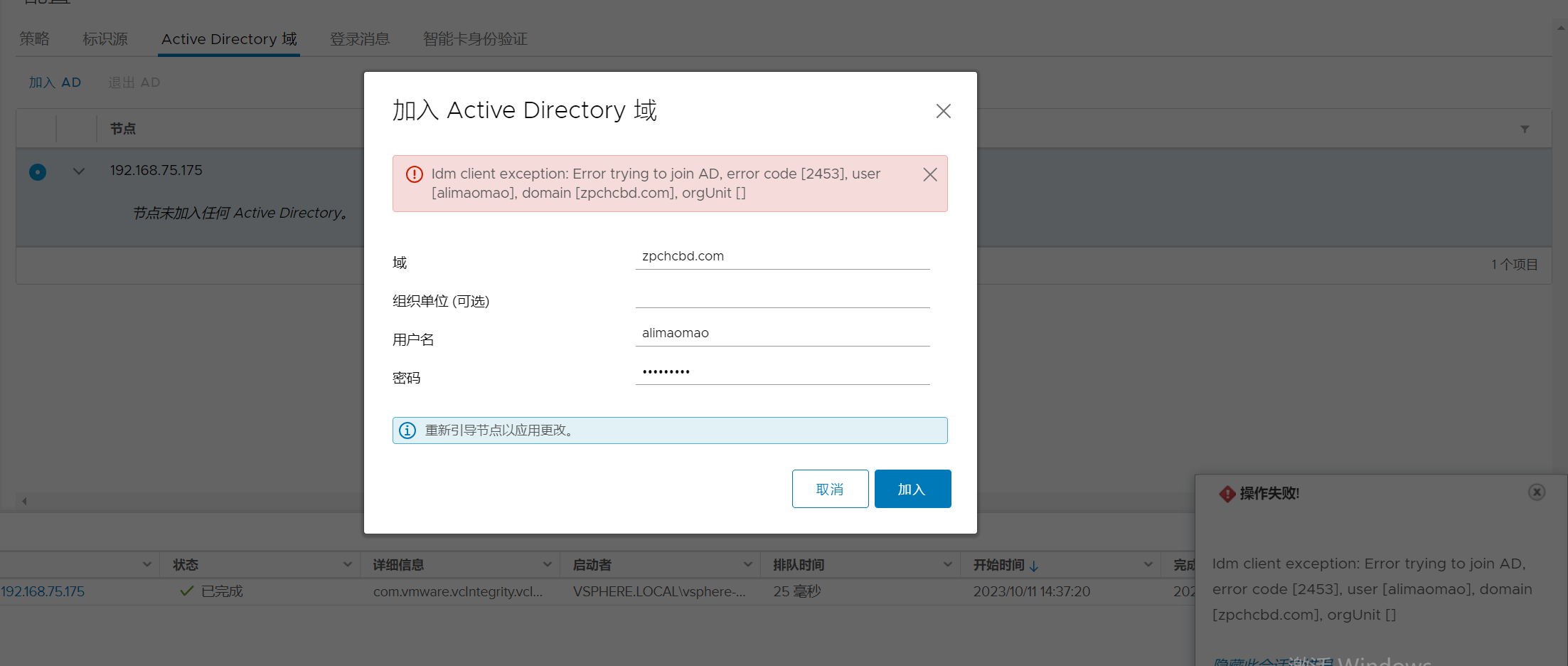

这边访问vCenter的5480端口进行界面管理-网络操作,这边将DNS地址需要设置DNS解析地址,但是发现这个时候,因为此时vCenter在指定的dns服务器上面解析不到photon-machine机器,所以这边还需要在dns服务器(这边的话就是域控)上面配置下解析记录才可以

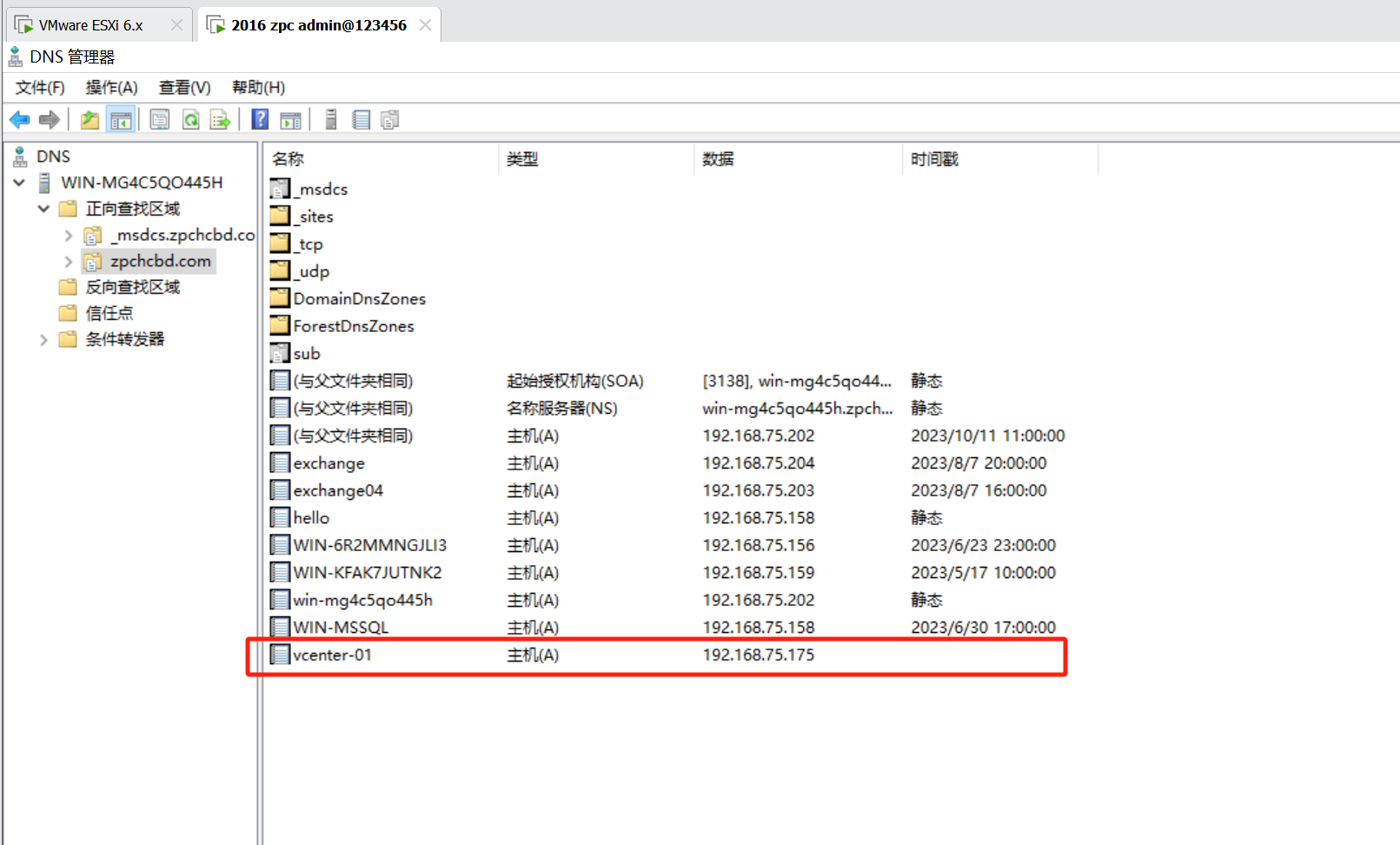

这边在AD域中添加一个之后要设置解析vCenter服务器的一个dns记录,后续这个vCenter的服务器在AD域中的dns解析记录就是这个

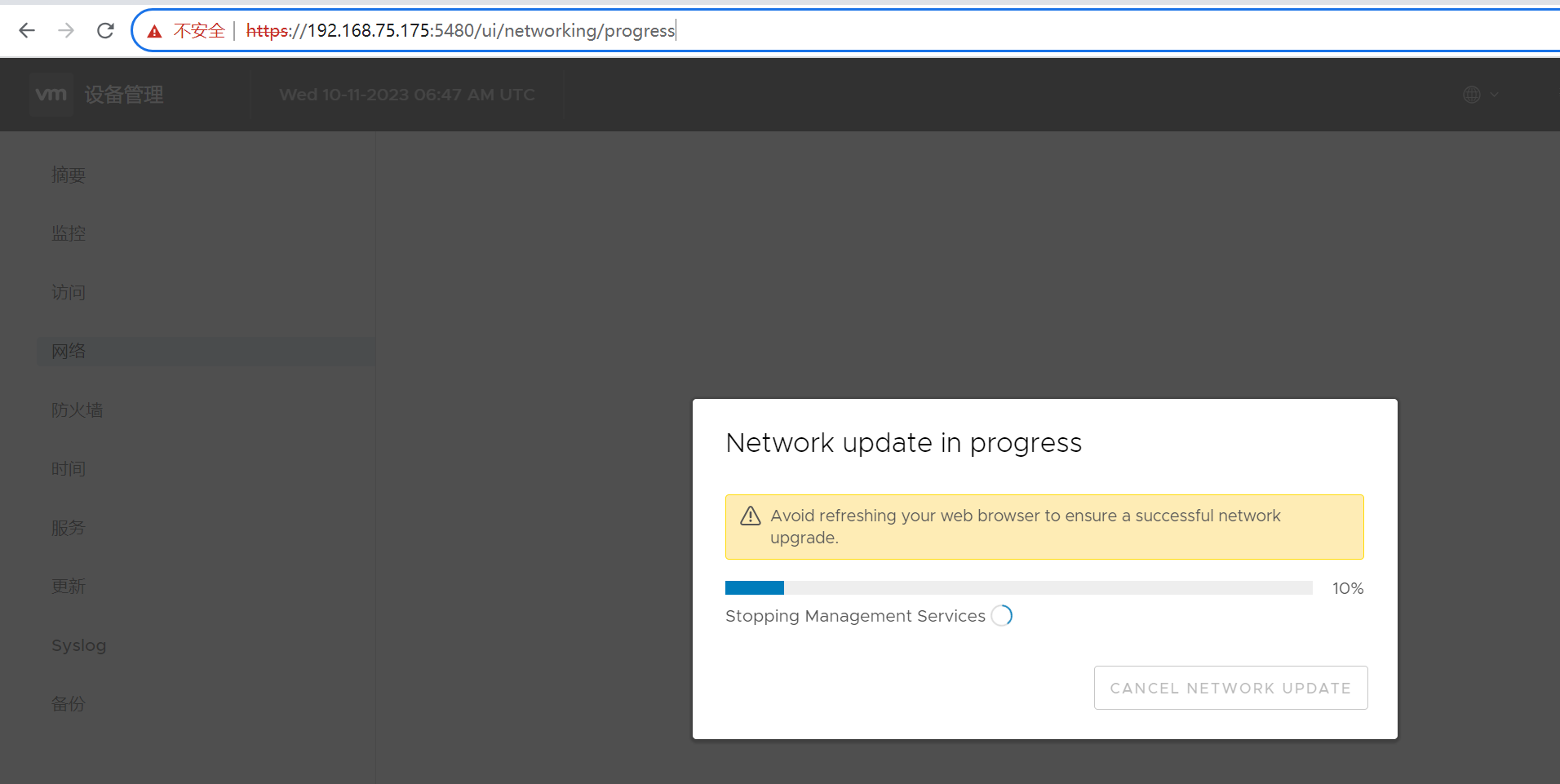

在域中配置完dns记录完之后,再回来继续配置dns服务器,最后点击findish按钮,如下图所示

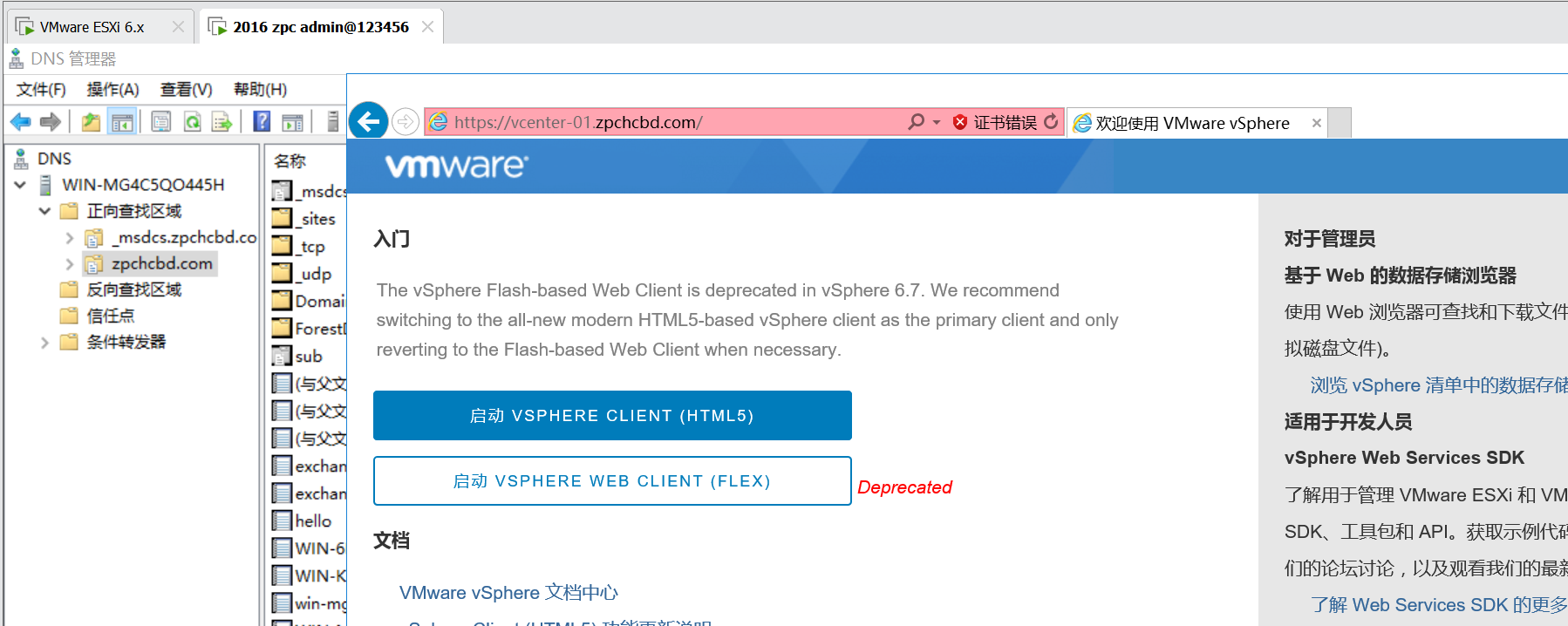

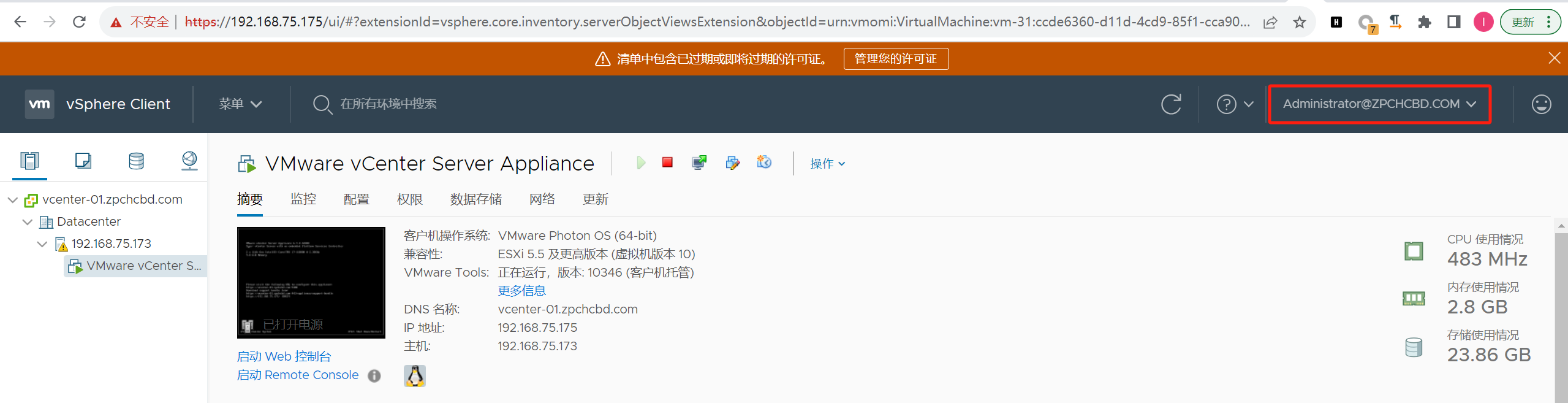

测试上述是否成功,可以在任意一个当前AD域中的机器进行访问这个域名记录(或者自己机器设置下hosts解析记录也可以),我这边在任意一台域机器中访问https://vcenter-01.zpchcbd.com/,如下图所示

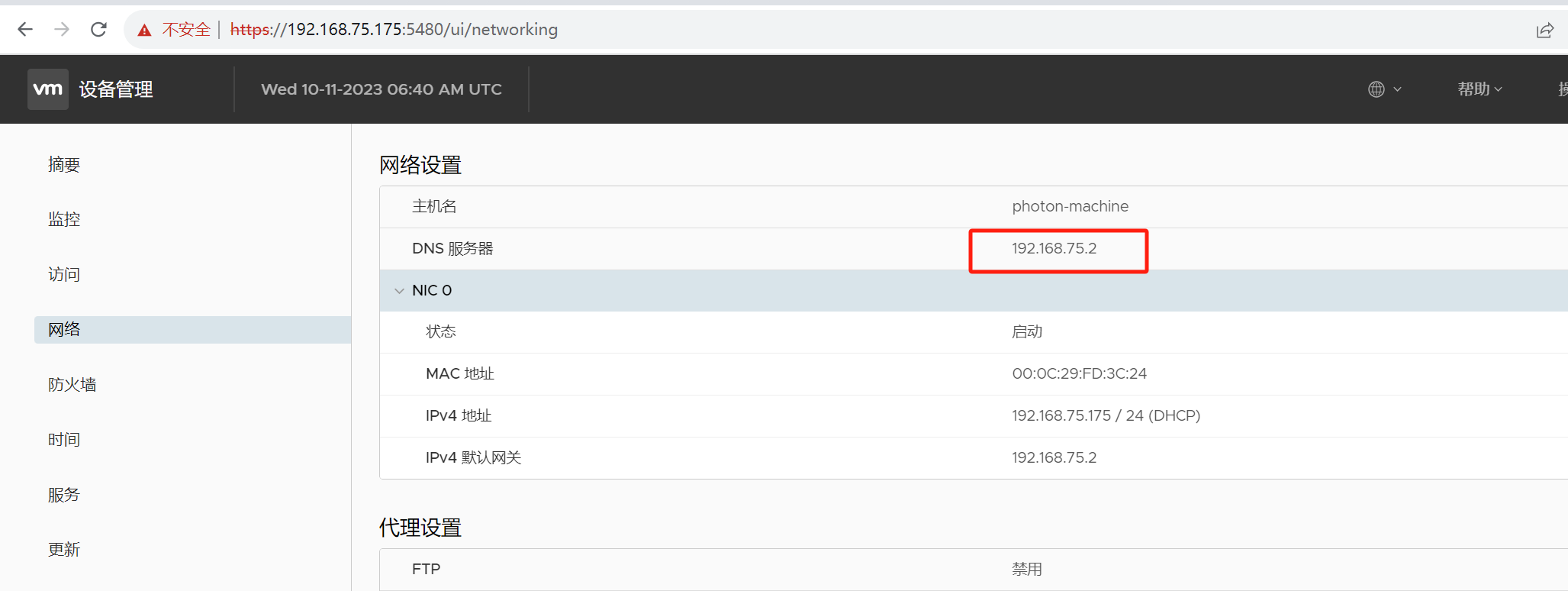

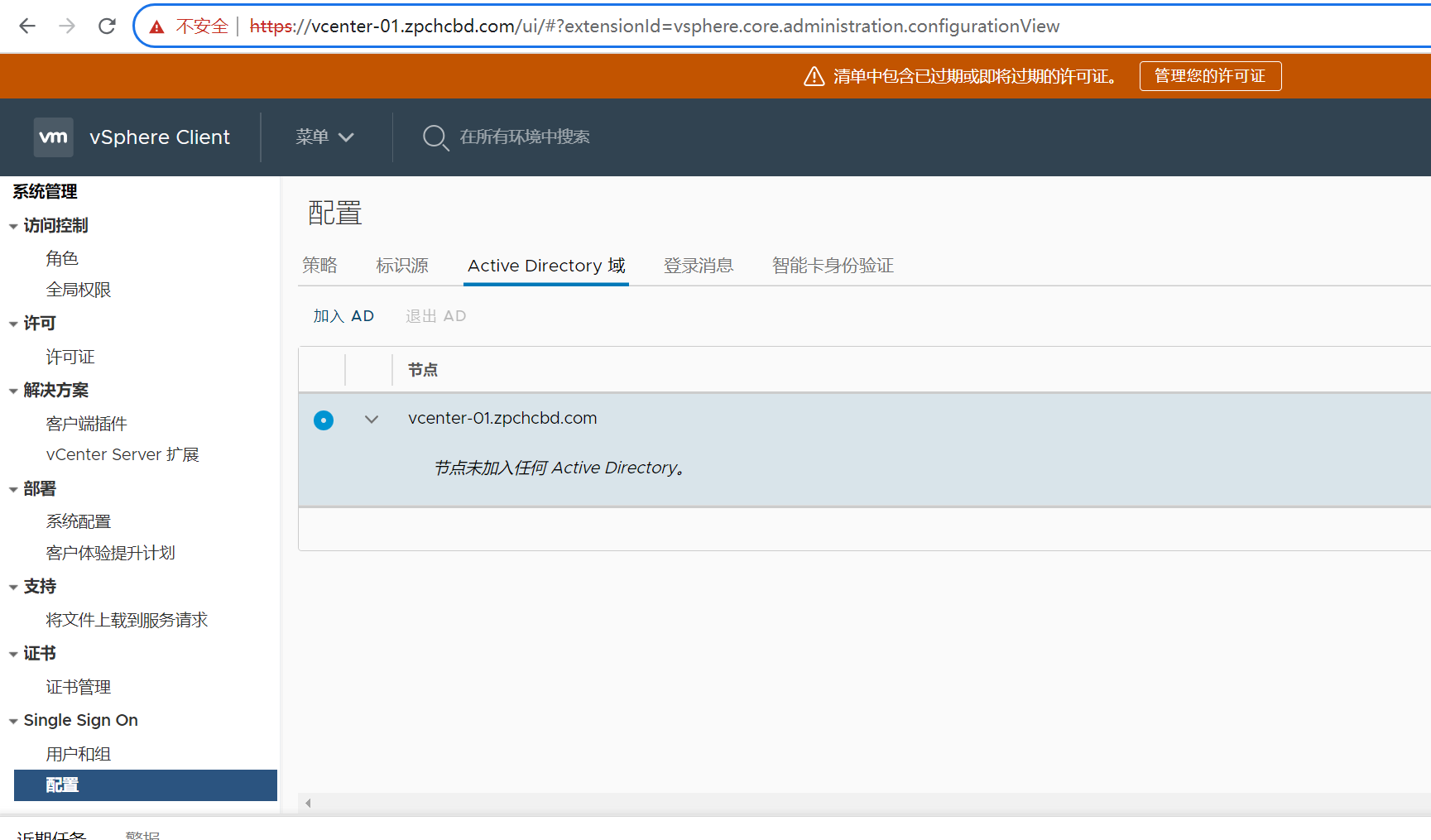

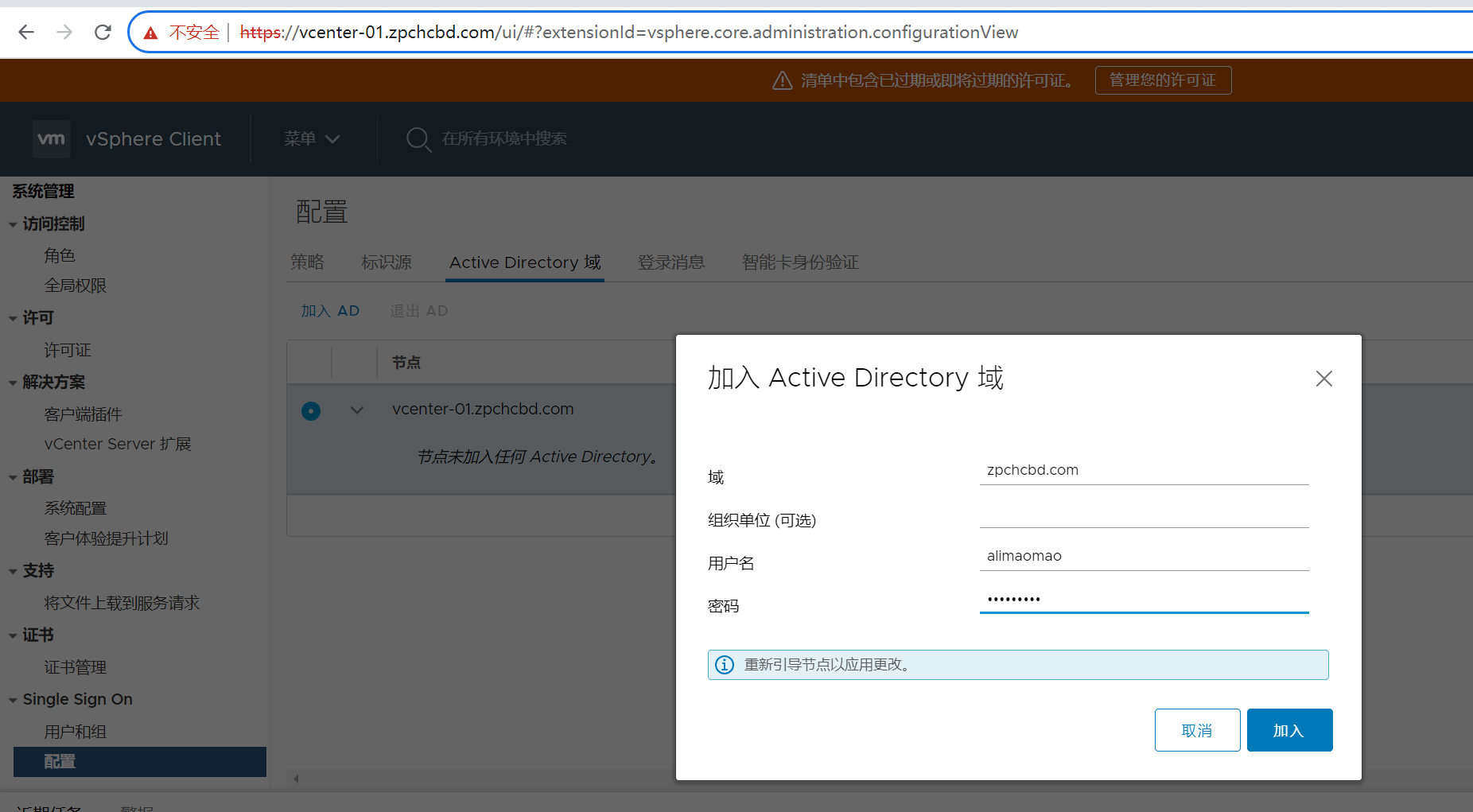

接着回来继续在vCenter界面中SSO界面加入AD域,可以看到这个时候就成功解析到了域控的地址,这边用一个域账号将当前的vCenter机器加入到域环境中,如下图所示

接着继续操作加入AD域的操作

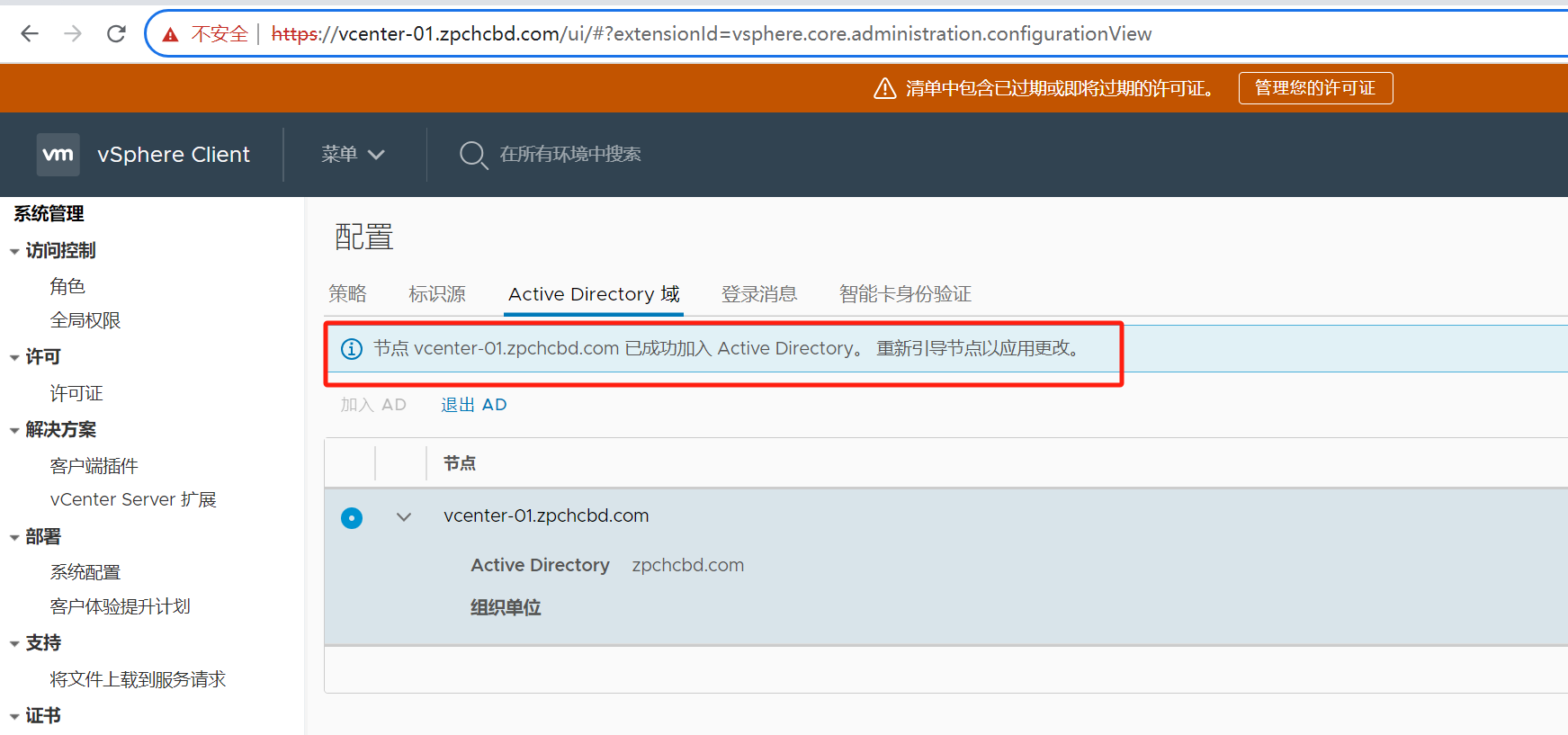

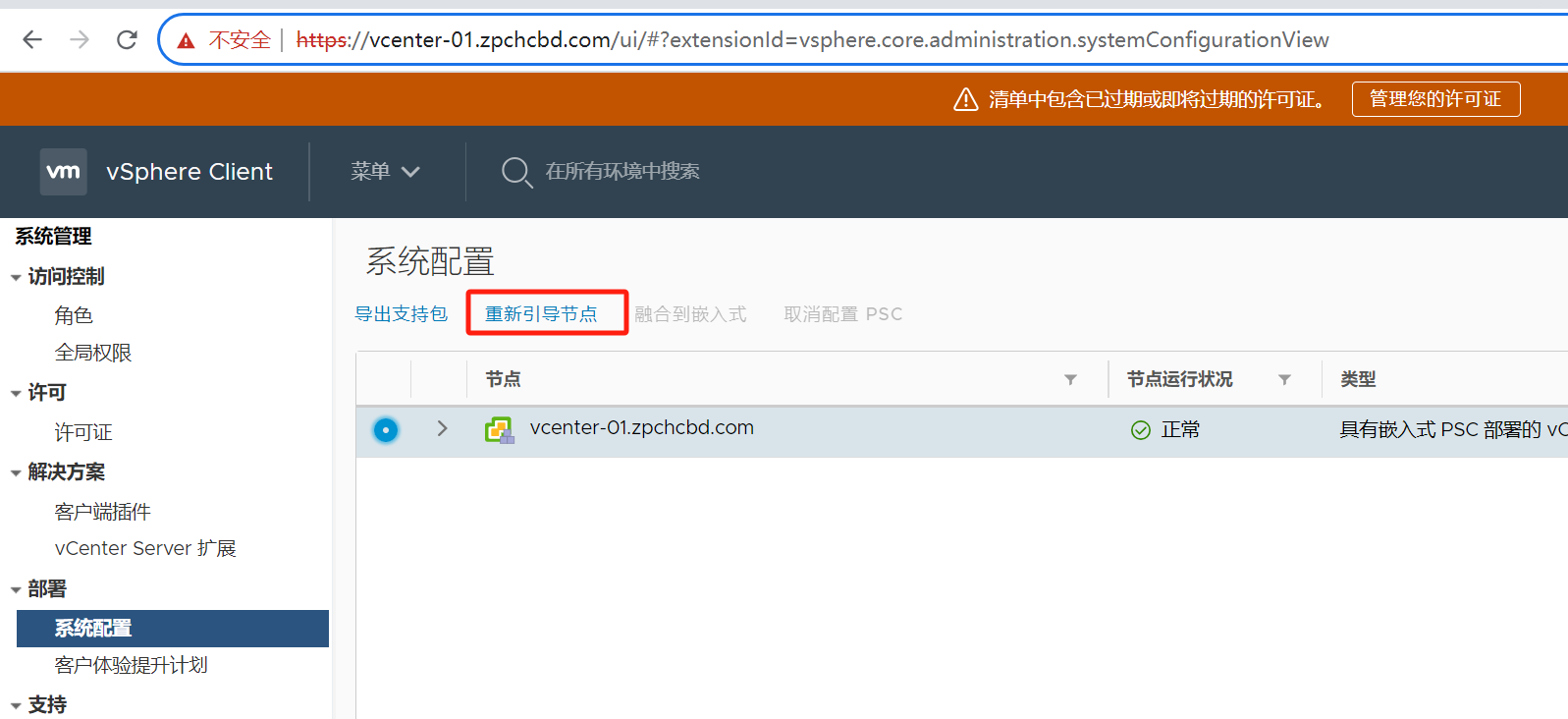

加完域需要重新引导vCenter节点,不然加域不会生效

这时VC会重启引导,5分钟左右重新登录,VCSA加域完成。

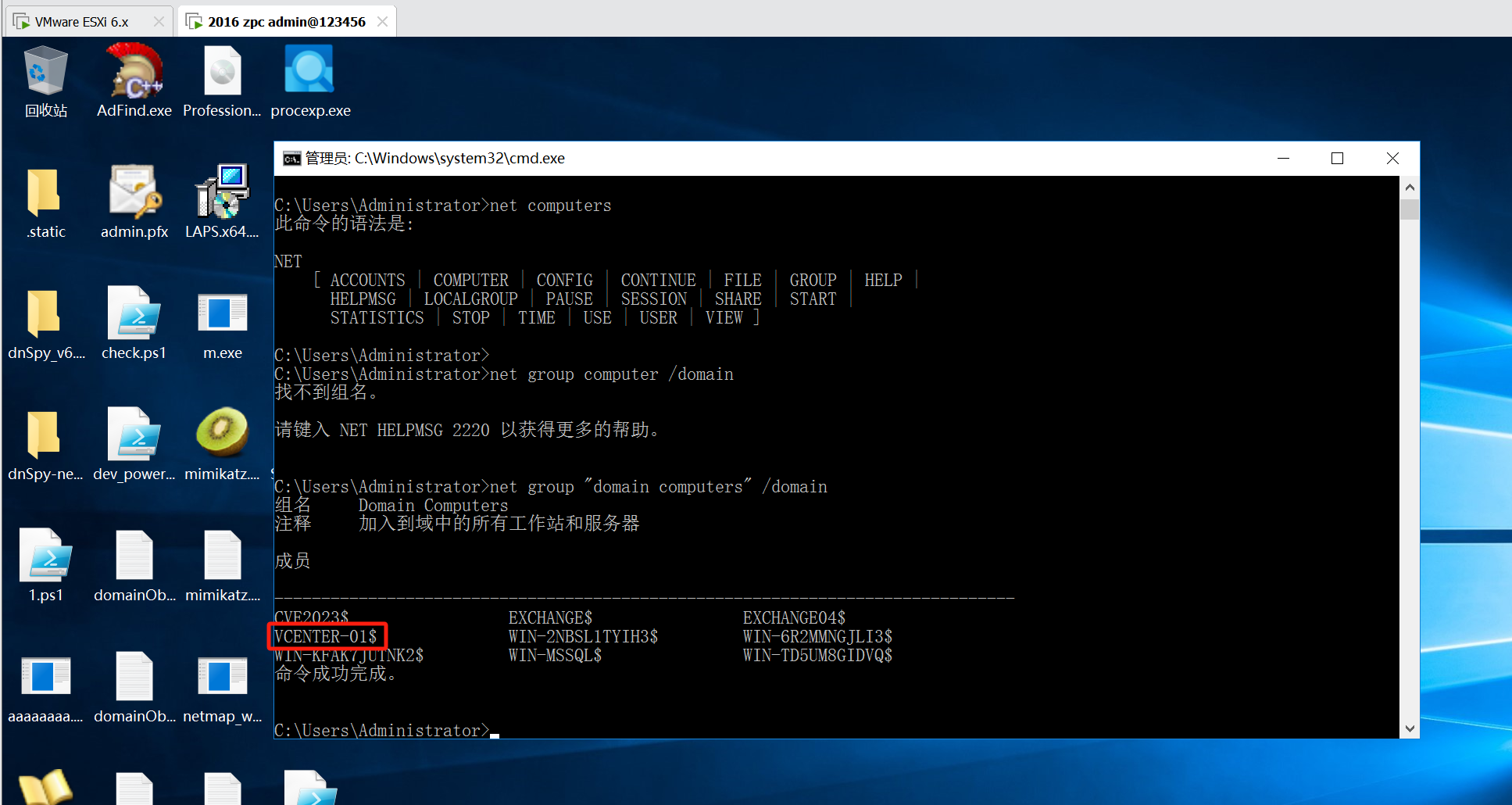

这边执行net group "domain computers" /domain,可以看到vCenter机器已经出现在下面了,如下图所示

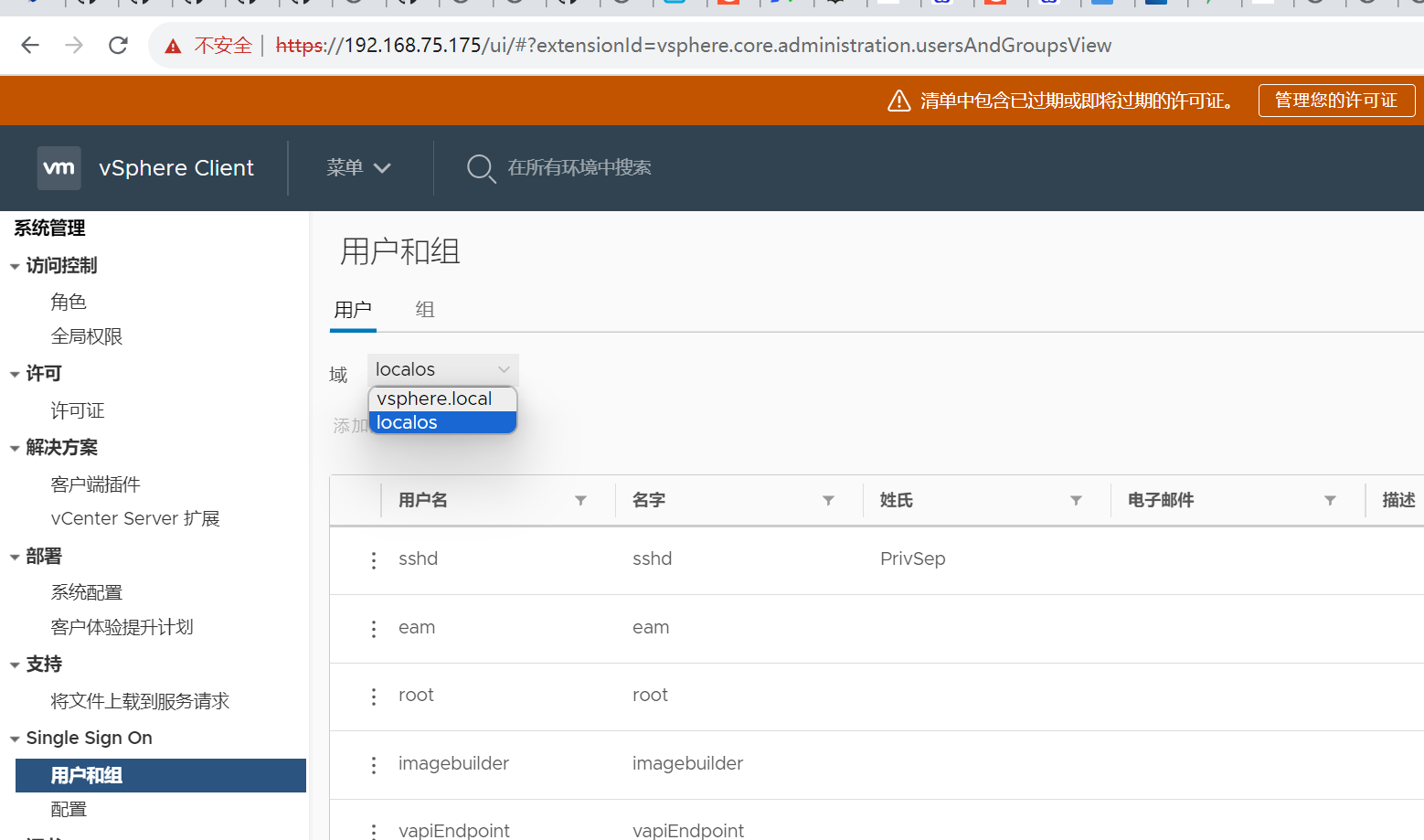

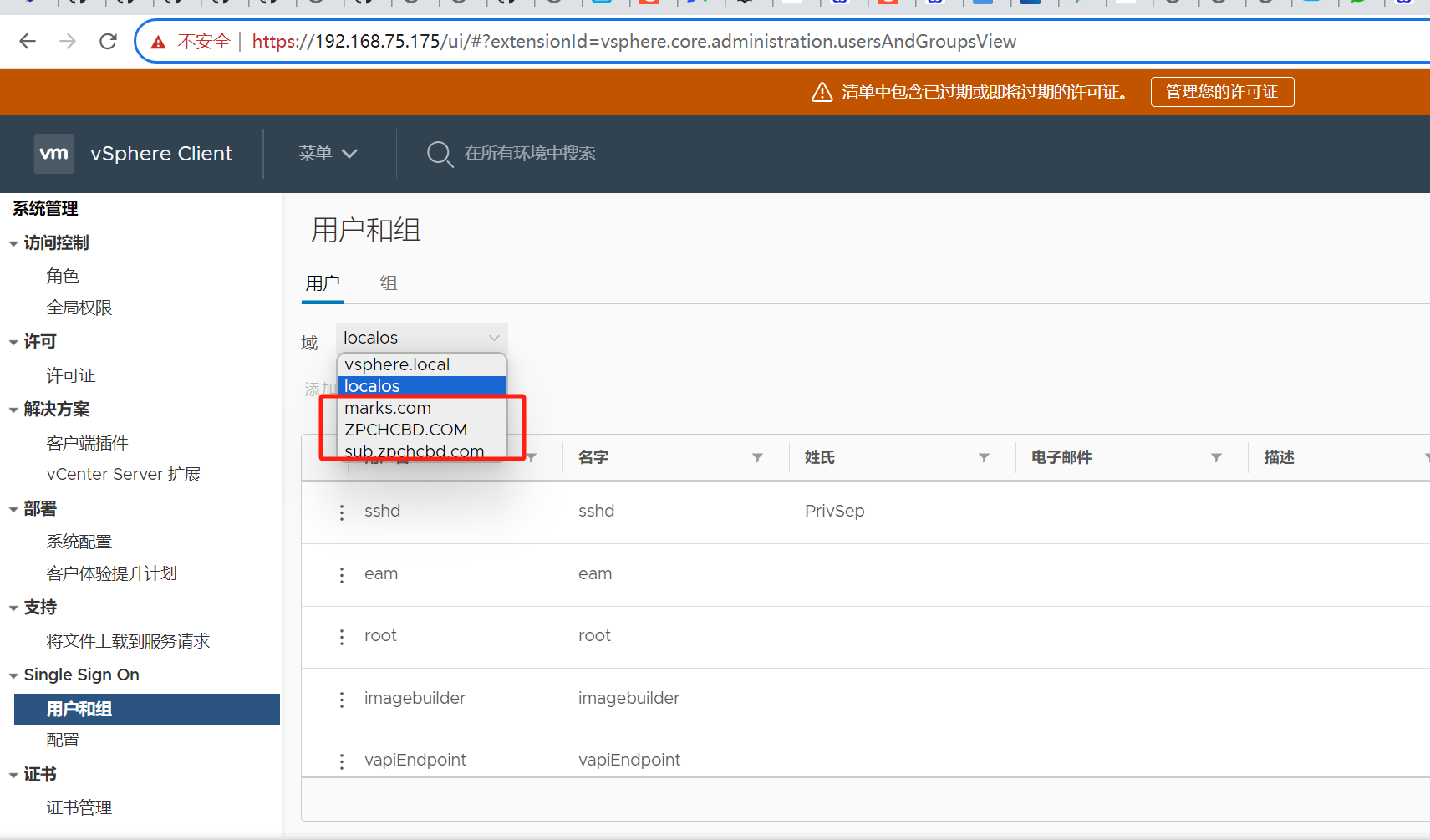

这个时候你看SSO-用户组的时候,发现不存在对应新加入AD域的域组信息,如下图所示

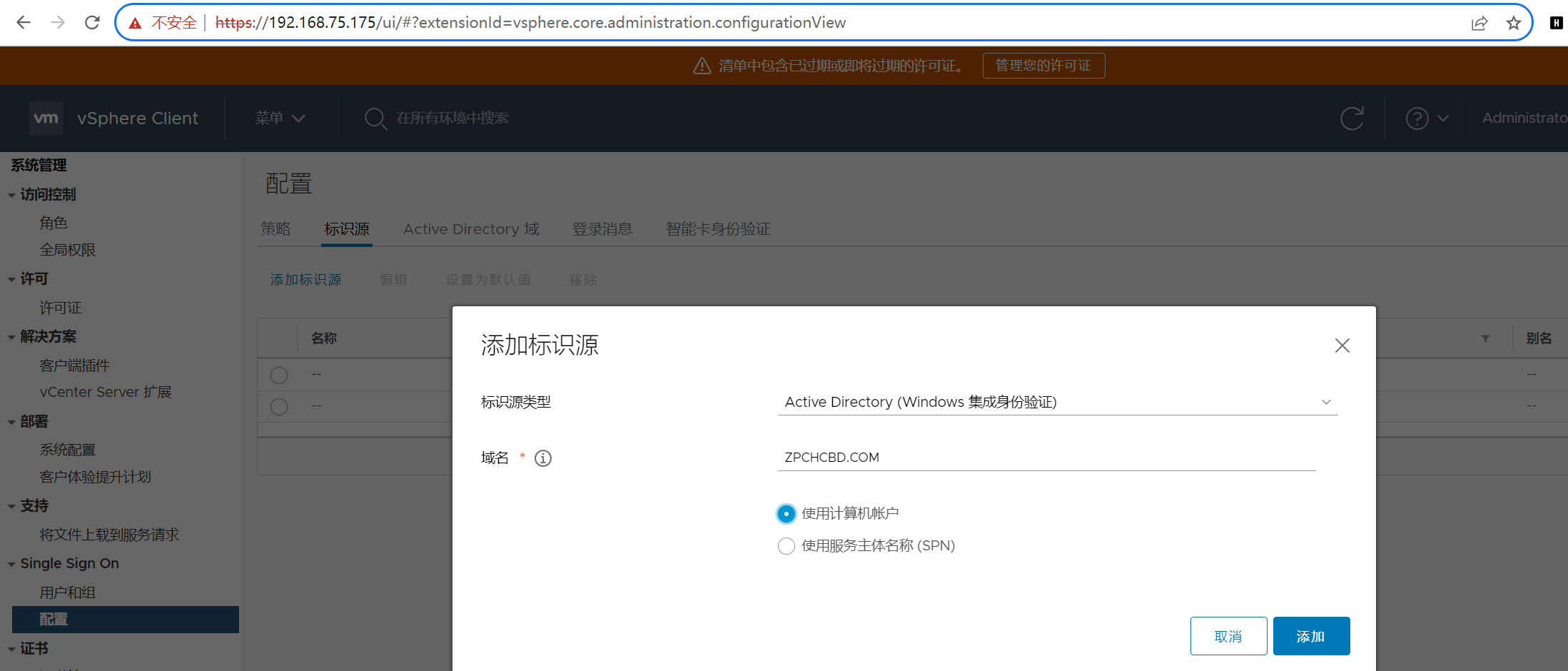

这边还需要添加一个新的标识源信息

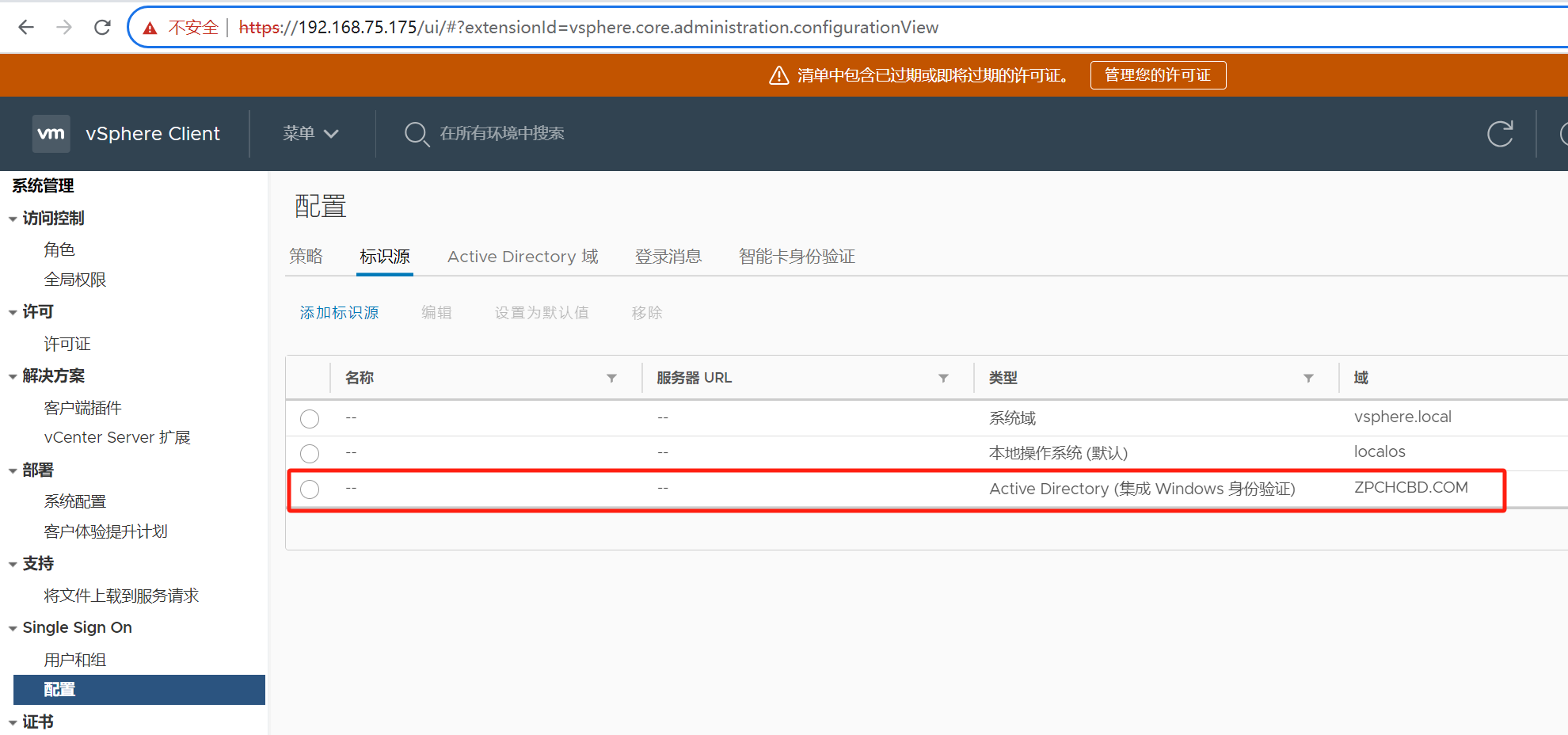

这时候重新看SSO-用户组的时候,可以看到此时就多出来了AD域名的信息,如下图所示

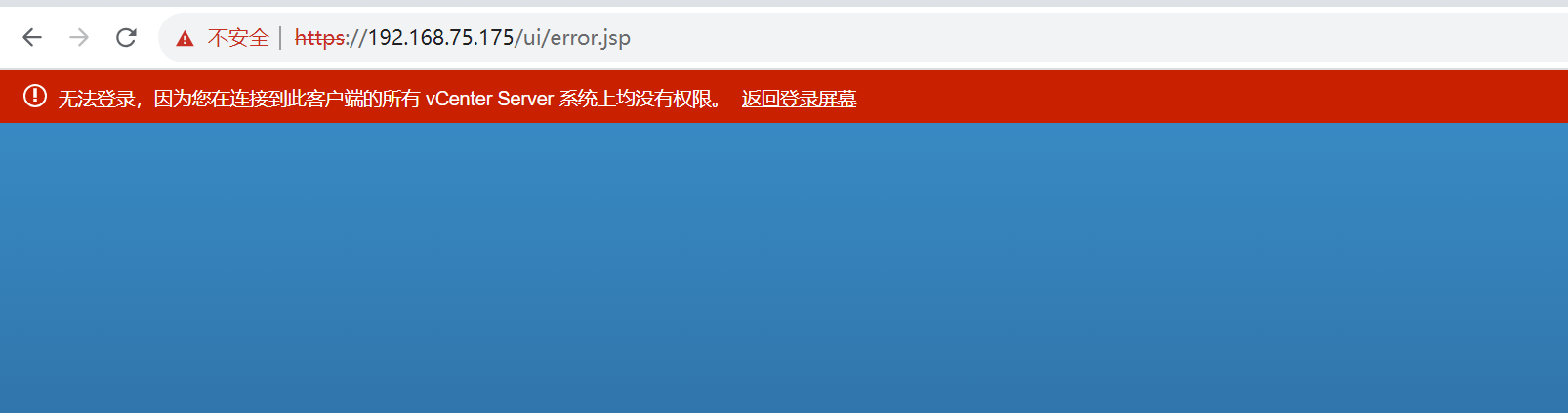

当你使用域账号去登录的时候会出现如下图所示的情况,提示当前域用户没有权限

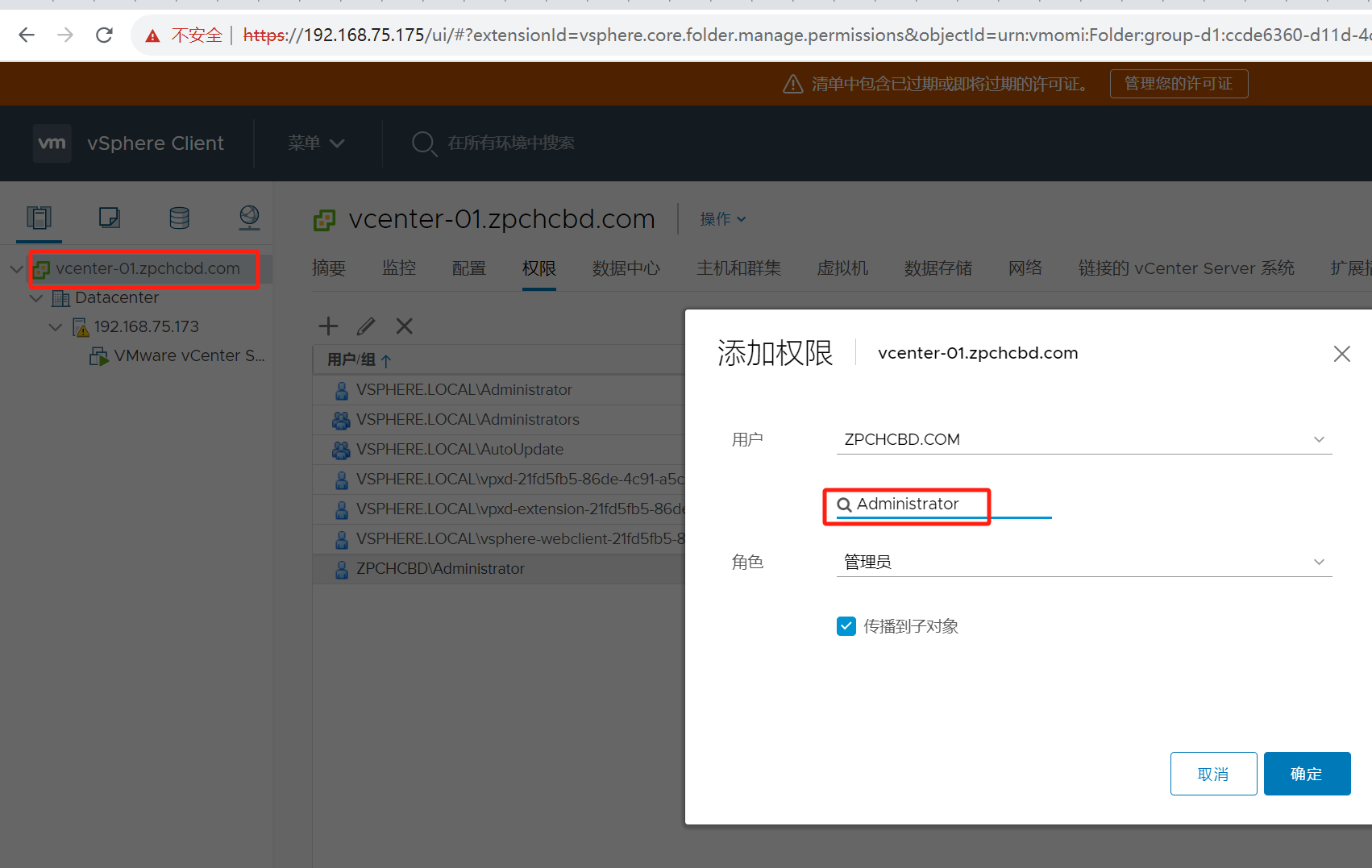

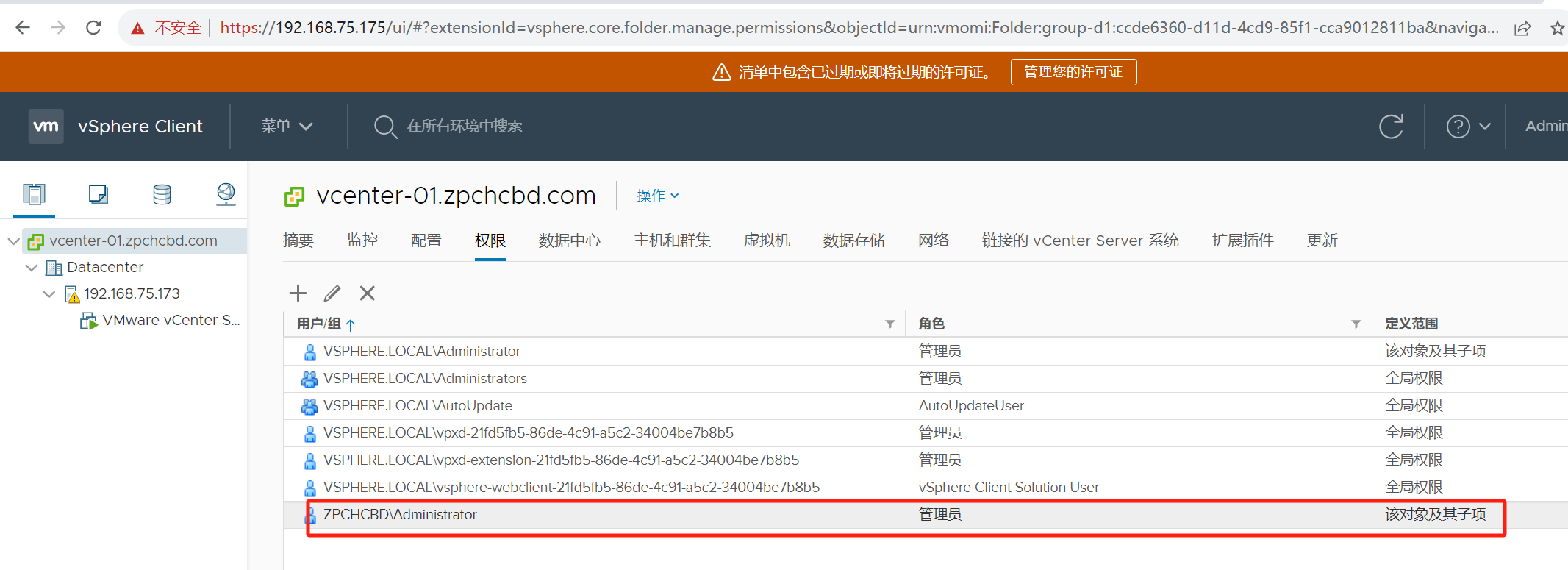

这边还需要自己在对应的域组中给当前要登录的域用户添加权限,这边点击右键,然后找到域管的账号进行赋予权限,我这边赋予的用户是administrator域管用户

接着退出通过域管administrator进行登录,如下图所示,可以看到此时的域用户就可以进行登录了

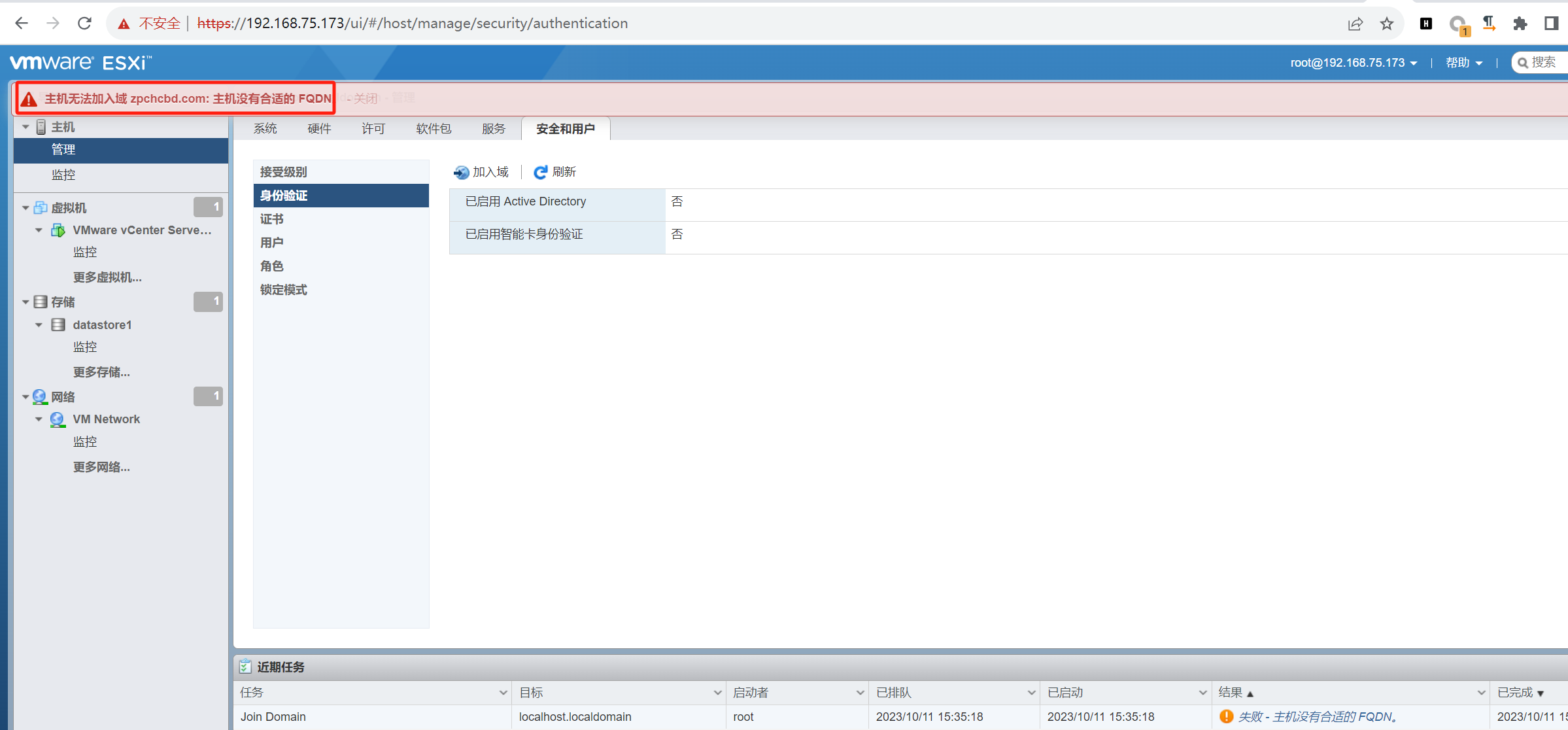

ESXI加入AD域

可以看到首次直接加入域的报错情况,其实跟上面vCenter首次加入域的报错情况是一样的,都是需要提前设置好对应的域DNS服务器才可以

浙公网安备 33010602011771号

浙公网安备 33010602011771号