CWE-293: 依赖referer字段进行身份鉴别漏洞构成条件有哪些?

本文旨在科普软件安全相关知识,助力企业有效防范软件安全漏洞,提升网络安全防护能力。本期主题为依赖referer字段进行身份鉴别的相关介绍。

01 什么是依赖referer字段进行身份鉴别?

HTTP请求中的referer字段可以很容易地修改,因此不是身份鉴别检查的有效方法。

根据HTTP协议,在HTTP头中有一个字段叫Referer,它记录了该 HTTP 请求的来源地址。也就是说,服务器会验证客户端的请求来源,如果本网站请求则响应,否则不响应。但是即使这样,验证HTTP Referer字段这种方式也存在安全隐患。

02 依赖referer字段进行身份鉴别漏洞的构成条件有哪些?

依赖HTTP请求的referer字段进行身份鉴别。

03 依赖referer字段进行身份鉴别漏洞会造成哪些后果?

攻击者可通过修改HTTP请求的referer字段冒用其他用户的身份。

04 依赖referer字段进行身份鉴别漏洞的防范和修补方法有哪些?

为了有效地检查给定的操作是否被授权,必须使用一些强身份验证和方法保护的手段。通过用户名口令、数字证书等其他手段对用户身份进行鉴别。

05 依赖referer字段进行身份鉴别漏洞样例:

public void doPost(HttpServletRequest request, HttpServletResponse response) throws ServletException, IOException {

response.setContentType("text/html");

String param = request.getHeader("referer");

if (param == null) param = "";

param = java.net.URLDecoder.decode(param, "UTF-8");

String bar = "safe!";

java.util.HashMap<String,Object> map56344 = new java.util.HashMap<String,Object>();

map56344.put("keyA-56344", "a Value"); // put some stuff in the collection

map56344.put("keyB-56344", param); // put it in a collection

map56344.put("keyC", "another Value"); // put some stuff in the collection

bar = (String)map56344.get("keyB-56344"); // get it back out

Object[] obj = { "a", "b" };

response.getWriter().format(java.util.Locale.US,bar,obj);

}

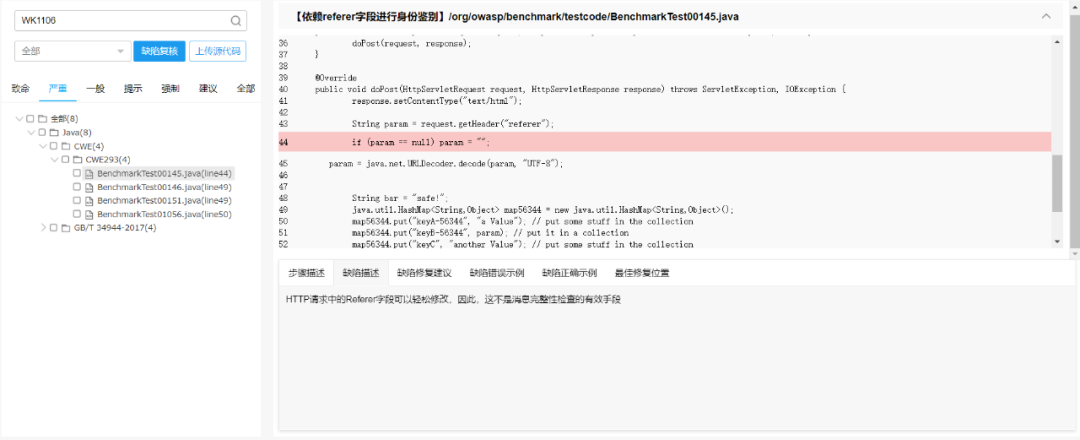

使用Wukong代码安全检测工具检测上述程序代码,则可以发现代码中存在着“依赖referer字段进行身份鉴别”的安全漏洞。请见下图:

依赖referer字段进行身份鉴别在CWE中被编号为CWE-293: Using Referer Field for Authentication

浙公网安备 33010602011771号

浙公网安备 33010602011771号