JS逆向实战3——某企业服务平台内容encrypt_data加密

声明

本文章中所有内容仅供学习交流,抓包内容、敏感网址、数据接口均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除!

目标网站

aHR0cHM6Ly9xaW1pbmdwaWFuLmNuL2Zpbm9zZGEvcHJvamVjdC9waW52ZXN0bWVudA==

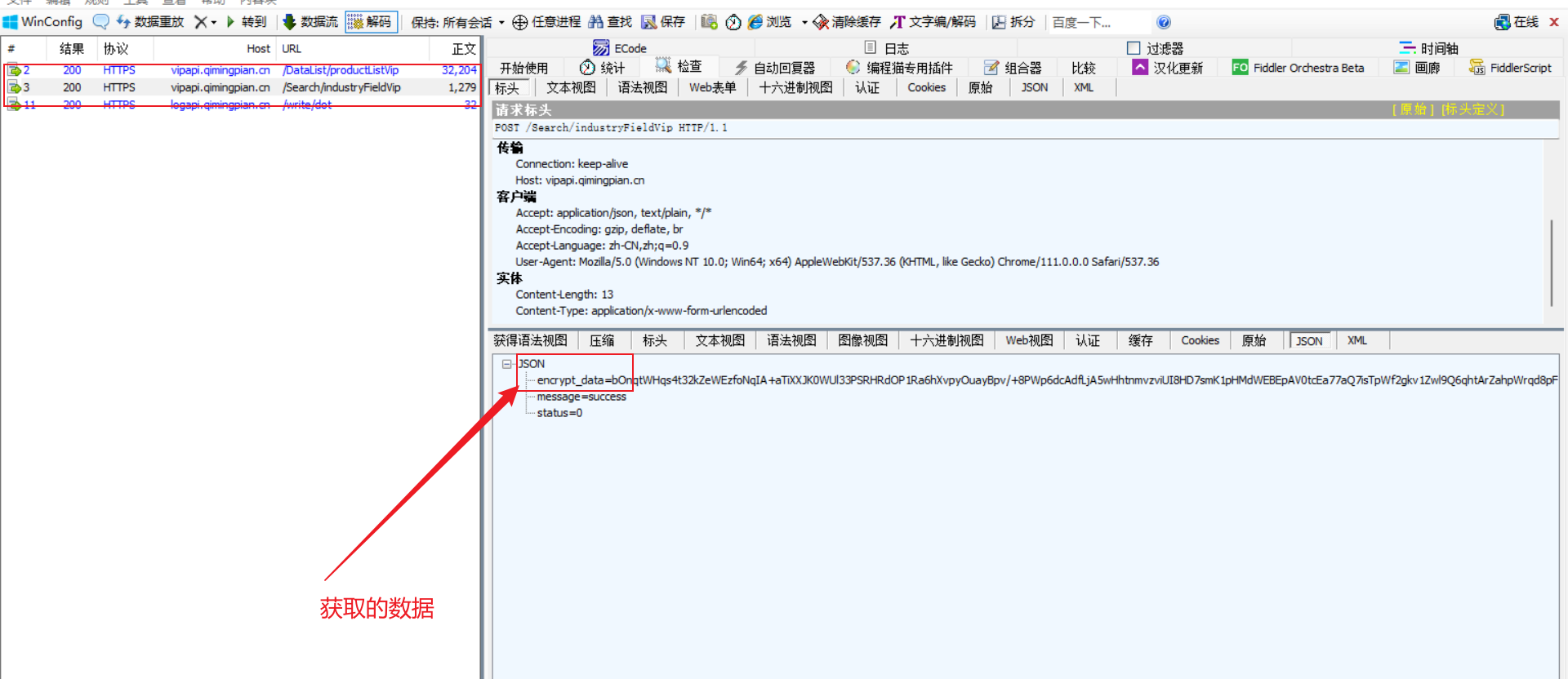

抓包分析

通过抓包数据可知我们获取的数据被加密隐藏起来了

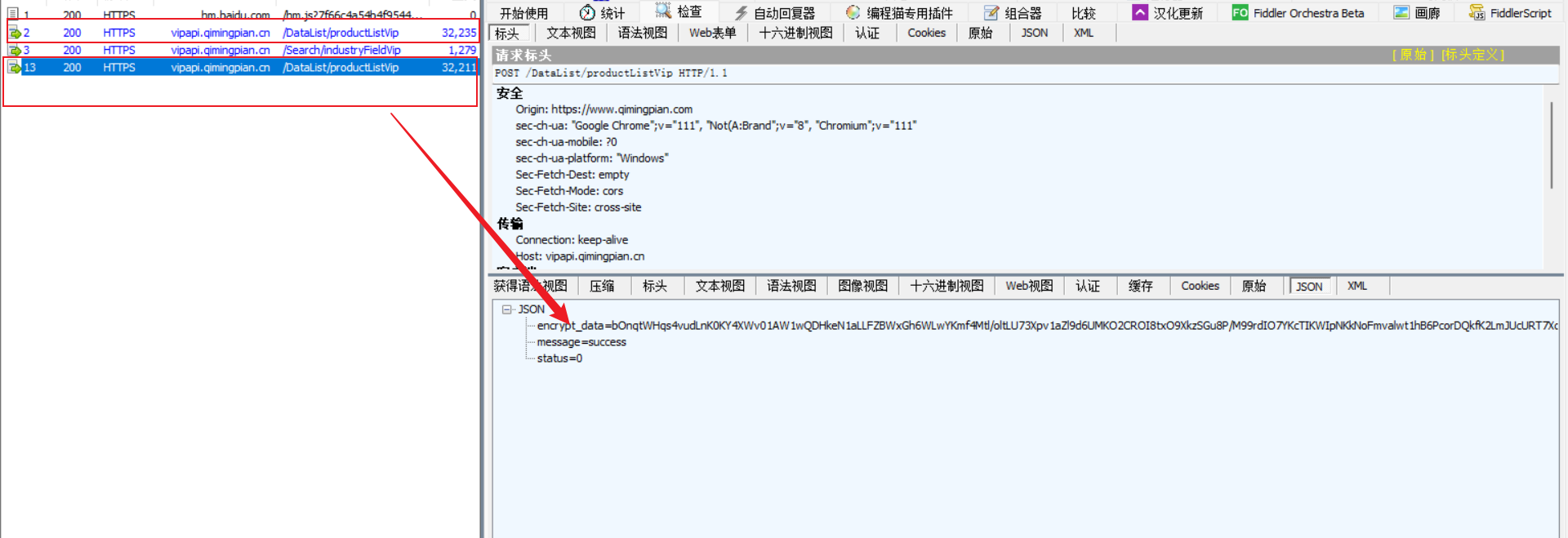

我们重放一次请求看看能不能请求到

然后我们发现重放一次请求 依然可以请求到数据,说明并没有其他的加密手段。

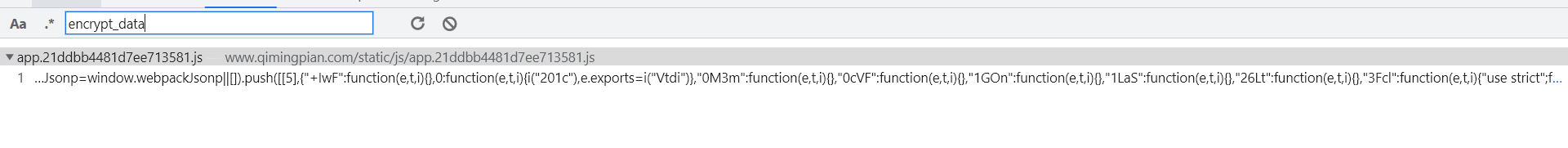

参数查找

我们通过搜索 发现就一个文件有这个参数 ,那应该毫无征兆就是这个文件有我们的加密参数了

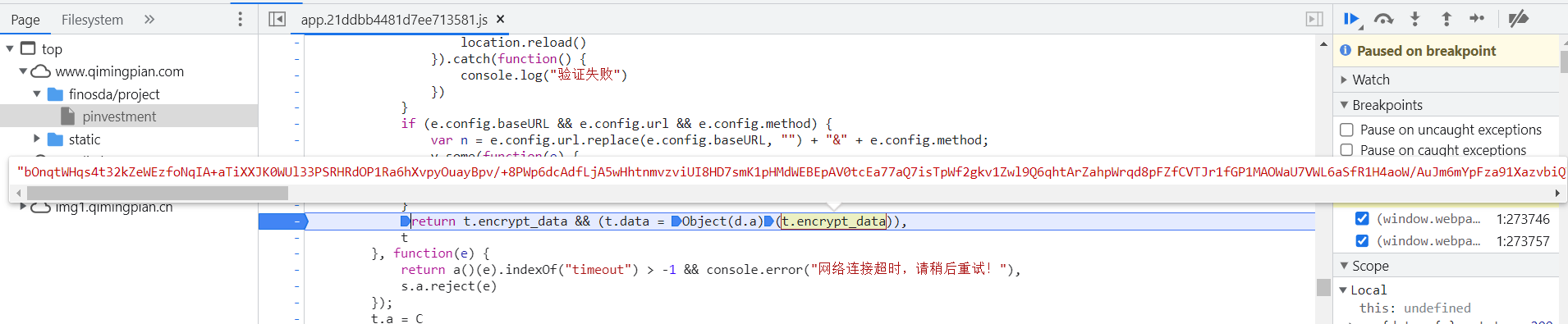

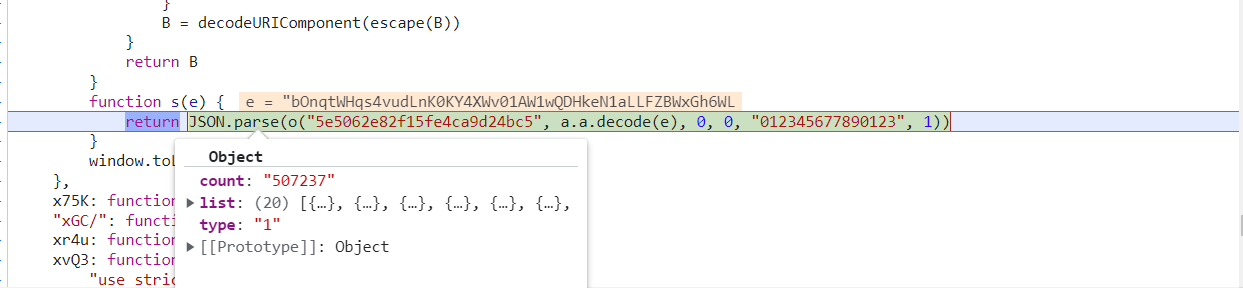

最终我们找到这个断点

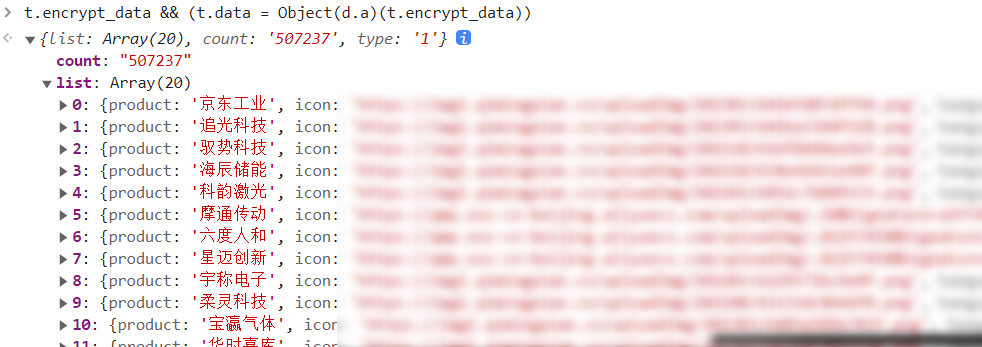

然后获取如下参数,证明确实是解密参数,最终也能返回数据

获取数据

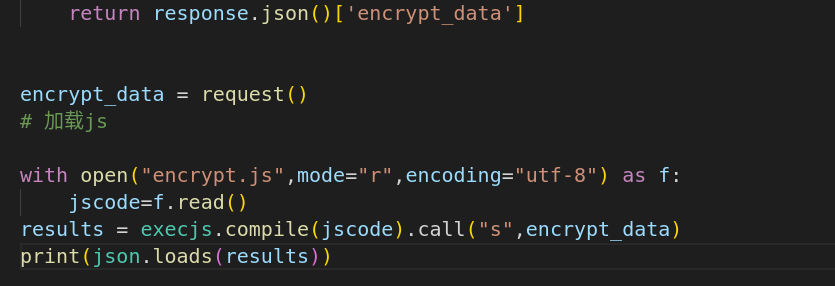

然后就是枯燥无味的扣代码环节 ,最终获取数据

浙公网安备 33010602011771号

浙公网安备 33010602011771号