2018-2019-2 网络对抗技术 20165227 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165227 Exp7 网络欺诈防范

问题回答

1、通常在什么场景下容易受到DNS spoof攻击

此次实验中,实验的前提是需要扫描到靶机后才能设置为目标,所以需要连接到不安全的网络,而一般是在使用公用网络,或者某些被利用的WIFI时候容易被扫描到。

2、在日常生活工作中如何防范以上两攻击方法

对于我们普通的用户来说,对于电脑本身自带的软件或者系统所给出的不信任提示一定要小心,对于公共WIFI的连接也需要注意,保护避免自己的主机被不怀好意的人扫描到,因此而丢失个人信息。

实验内容

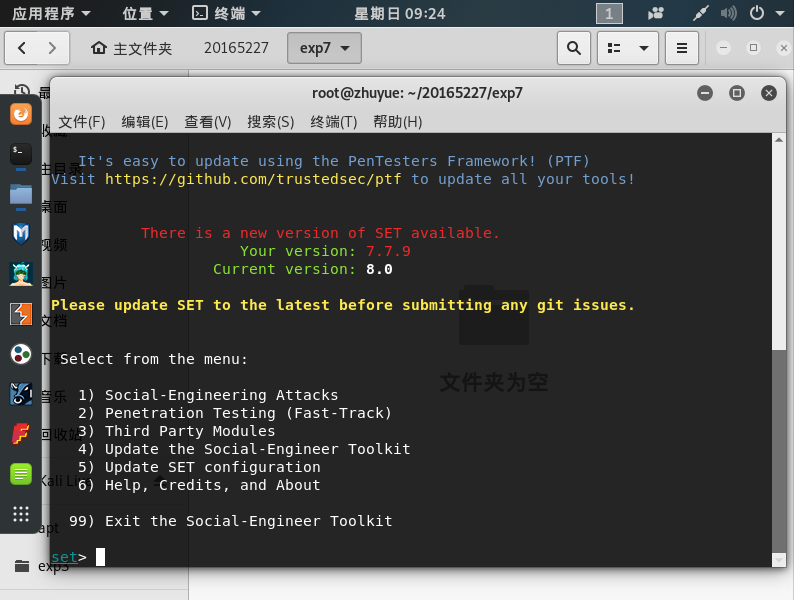

实验一:简单应用SET工具建立冒名网站

1、使用vi编辑apache配置文件修改端口号sudo vi /etc/apache2/ports.conf(如果端口80被占用,需要kill)

2、开启服务

apachectl start 开启Apache服务

setoolkit 打开SET工具

3、依次输入命令

选择1,社会工程学攻击

选择2,钓鱼网站攻击向量

选择3登陆密码截取攻击

选择2网站克隆

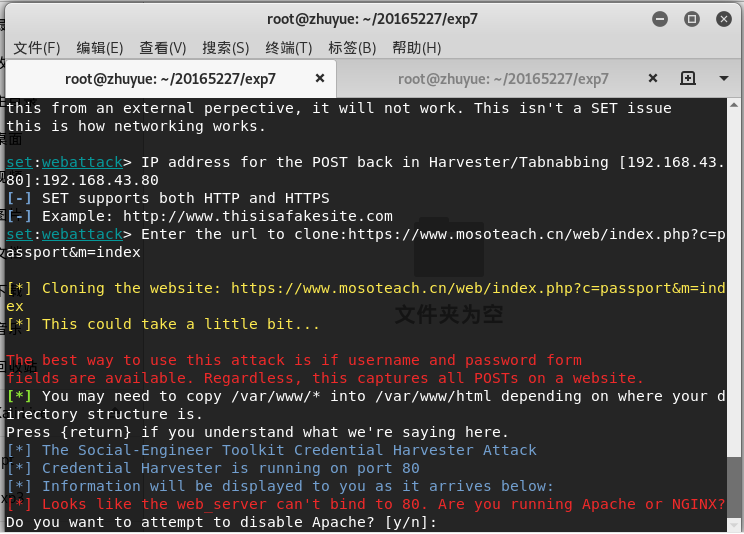

4、输入攻击机kali的IP:192.168.43.80和要克隆的url:www.mosoteach.cn

5、在靶机(win10)浏览器上输入攻击机的IP

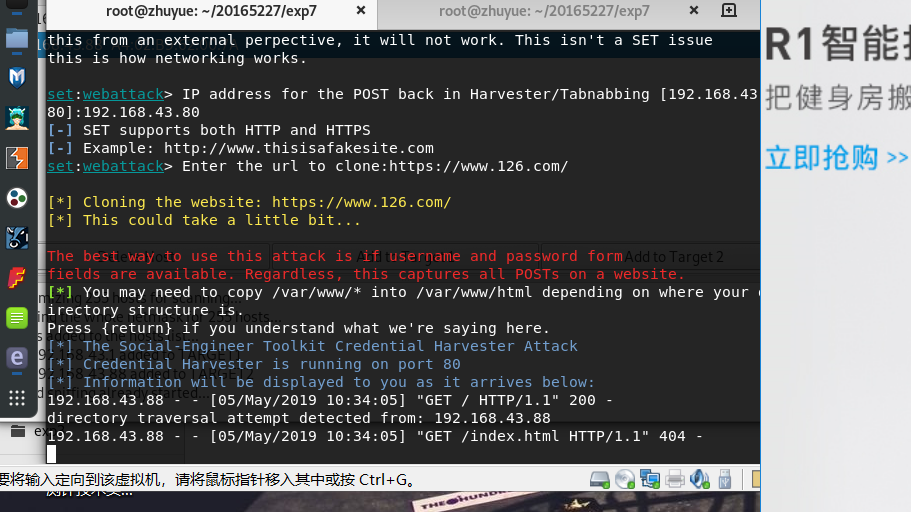

6、攻击机kali端响应,且获取了用户名和密码

实验二:ettercap DNS spoof

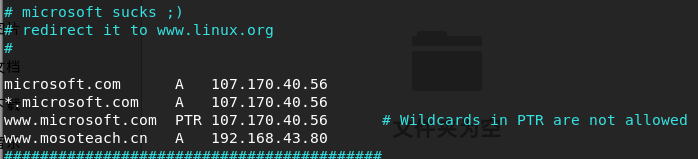

1、修改kali网卡为混杂模式,输入命令: ifconfig eth0 promisc

2、修改DNS缓存表,vi /etc/ettercap/etter.dns,将该网站的IP改为kali的IP

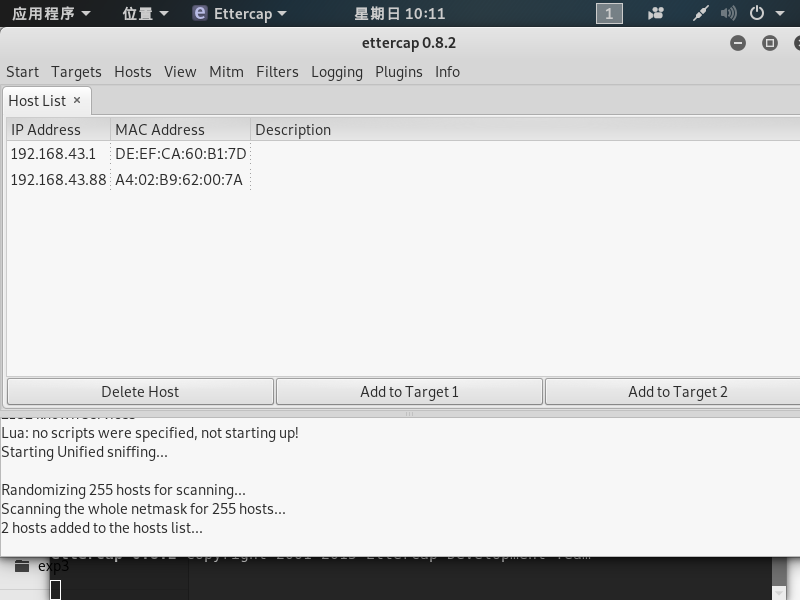

3、打开ettercap,ettercap -G

Sniff-->unified sniffing 指定监听的网卡

Hosts-->Scan for hosts 扫描子网

Hosts-->Hosts list 查看子网主机列表

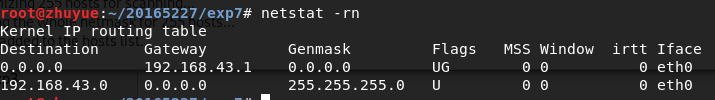

4、另开窗口,查看kali网关地址,netstat -rn

5、将kali网关IP添加为Target1,将靶机IP添加到Target2

6、Plugins-->Manage the plugins-->双击dns_spoof

7、start开始嗅探

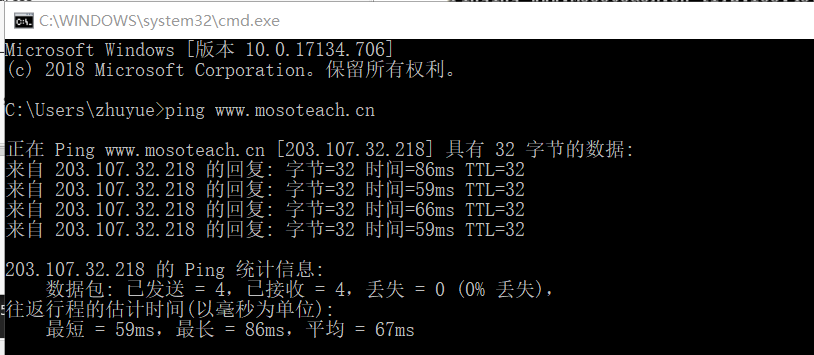

8、靶机(win10)ping域名,查看是否成功

- 成功~

实验三:结合应用两种技术,用DNS spoof引导特定访问到冒名网站

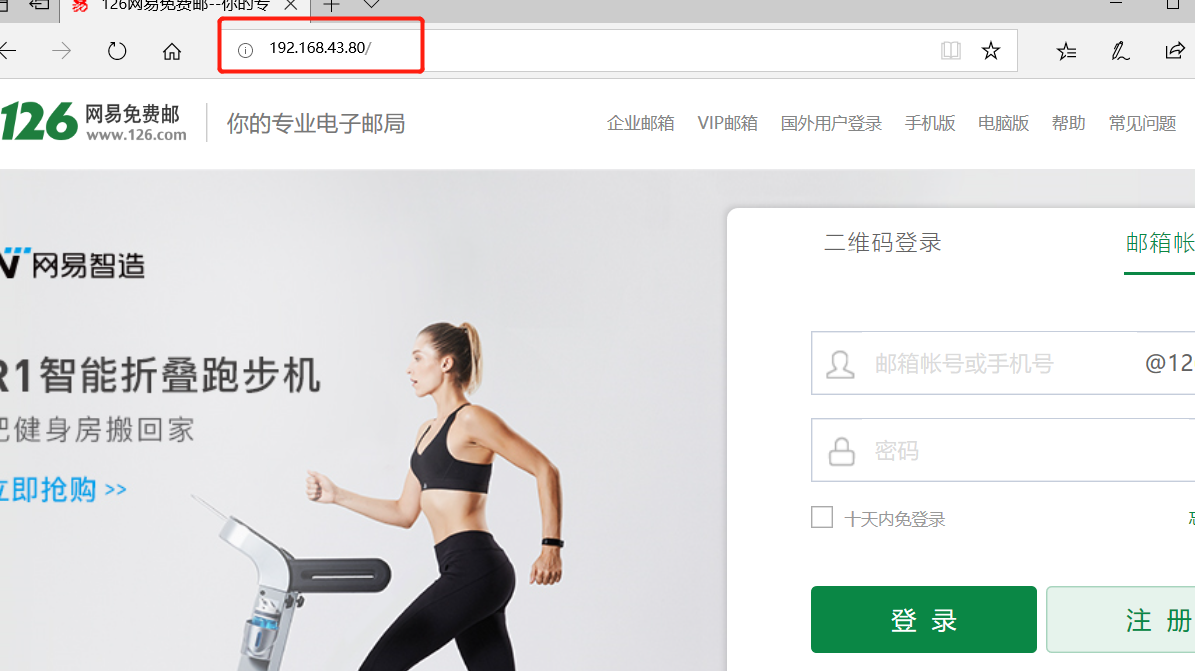

1、依照实验一实验二,克隆一个126邮箱登陆网址

2、通过靶机登陆访问该网址

- 成功的~

3、kali中的反应

实验感想

- 这次的实验真的是非常的有意思了,通过网址克隆,就能获得靶机的用户名和密码,当然前提是得能扫描到靶机,虽然需要准备工作,但是这次的实验让我收获了很多,攻击和防范都有新的体会~