二维码扫码登录的原理

二维码登录的本质

二维码登录本质上是一种登录认证方式。主要做了两件事情:

-

告诉系统我是谁

-

向系统证明我是谁

登录方式对比

从最开始的账号密码登录来解析:账号的作用是告诉系统当前用户是谁, 密码则是向系统证明当前用户是合法用户。

从手机验证码登录来解析:手机号就是告诉系统当前用户是谁,验证码则是向系统证明当前用户是合法用户。

那么从扫码登录解析则是这样:

- 首先,现象是手机端应用扫 PC 端二维码,手机端确认后,账号就在 PC 端登录成功了。当然,PC 端登录的账号肯定与手机端是同一个账号。不可能手机端登录的是账号 A,而扫码登录以后,PC 端登录的是账号 B。

- 所以,第一件事情,告诉系统当前用户是谁。

- 第二件事情,向系统证明当前用户是合法用户。

扫码登录过程中,用户并没有去输入密码,也没有输入验证码,或者其他什么码。那是怎么证明的呢?难道是扫码过程中把密码传到了 PC 端?非也,那样相当是太不安全,客户端根本不会存储密码。既然手机端 APP 已经登录,那么手机端是已经通过登录认证。所以扫码过程中只要向系统表明是当前已经登录的用户所在的手机操作的,就能间接证明扫码的是一个合法用户。

条形码与二维码

所谓条形码,也就是一维码,超市里的商品经常会用到条形码。条形码存储的是一串数字,它上面存储了商品的序列号。

二维码与条形码类似,不过它存储的不一定是数字,可以是任何的字符串,网上有很多在线生成二维码的工具网站,这些网站可以提供字符串与二维码之间相互转换的功能。

系统认证机制

大致介绍一下移动互联网下的系统认证机制。

在日常使用过程中,一般情况下只有在 APP 下载后,第一次登录时才需要进行账号密码登录的操作,之后即使这个应用进程被杀掉,或者手机重启,都不需要再次输入账号密码。而前面说到,为了安全,手机端不会存储密码,其实这背后使用的是一套基于 token 的认证机制。

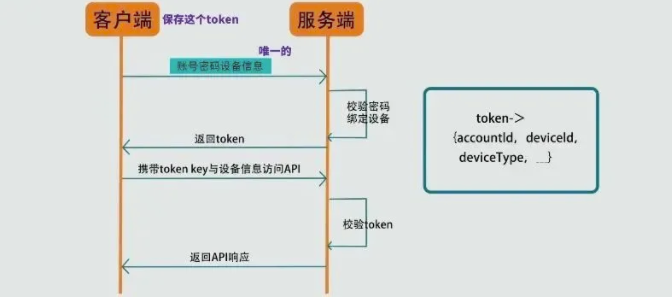

token 认证机制

-

账号密码登录时,客户端会将设备信息一起传递给服务端,

-

如果账号密码校验通过,服务端会把账号与设备进行一个绑定,存在一个数据结构中,这个数据结构中包含了账号 ID,设备 ID,设备类型等等

token = { acountid:'账号ID', deviceid:'登录的设备ID', deviceType:'设备类型,如 iso,android,pc......', }

- 接下来服务端会生成一个 token,用它来映射数据结构再传递给客户端。这个 token 其实就是一串有着特殊意义的字符串,它的意义就在于,通过它可以找到对应的账号与设备信息

- 客户端得到 token 后,需要进行本地保存,每次访问系统 API 都携带上 token 与设备信息。

- 服务端每次接受请求时都通过 token 找到与它绑定的账号与设备信息,然后把绑定的设备信息与客户端每次传来的设备信息进行比较, 如果相同,那么校验通过,返回 API 接口响应数据, 如果不同,则校验不通过拒绝访问

使用 token 认证机制,客户端就不会也没必要保存密码,相反,它是保存了 token。即使 token 泄露,因为设备信息是唯一的,只要设备信息没有和 token 一起泄露,验证也是不通过的。

扫描二维码登录的一般步骤

扫码登录过程中,PC 端是如何获得属于自己的 token。手机端的 token 不可能直接作为 PC 端的 token 使用。因为token 只能属于某个客户端私有,其他人或者是其他客户端无法使用。

在分析这个问题之前,有必要先梳理一下,扫描二维码登录的一般步骤。

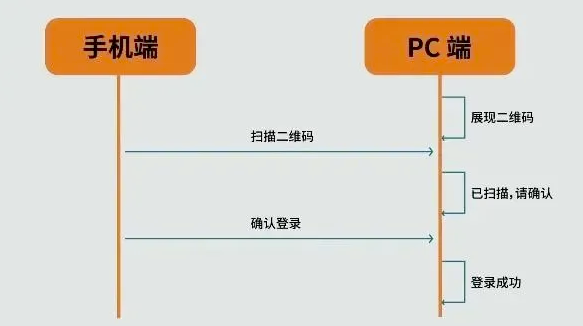

扫码前大概流程分析

-

扫码前,手机端应用是已登录状态,PC 端显示一个二维码,等待扫描

-

手机端打开应用,扫描 PC 端的二维码,扫描后,会提示"已扫描,请在手机端点击确认"

-

用户在手机端点击确认,确认后 PC 端登录就成功了

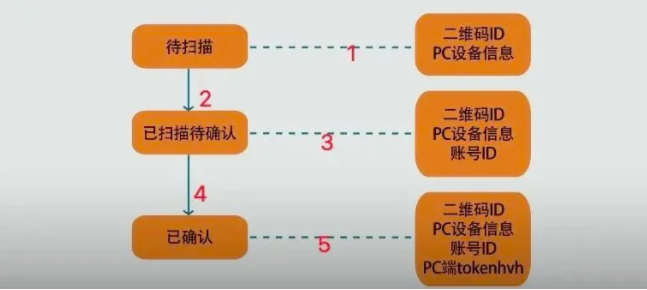

二维码在中间有三个状态, 待扫描,已扫描待确认,已确认。由此可得:

-

二维码的背后它一定存在一个唯一性的 ID,当二维码生成时,这个 ID 也一起生成,并且绑定了 PC 端的设备信息

-

手机扫描这个二维码

-

二维码切换为“已扫描待确认状态”, 此时就会将账号信息与这个 ID 绑定

-

当手机端确认登录时,它就会生成 PC 端用于登录的 token,并返回给 PC 端

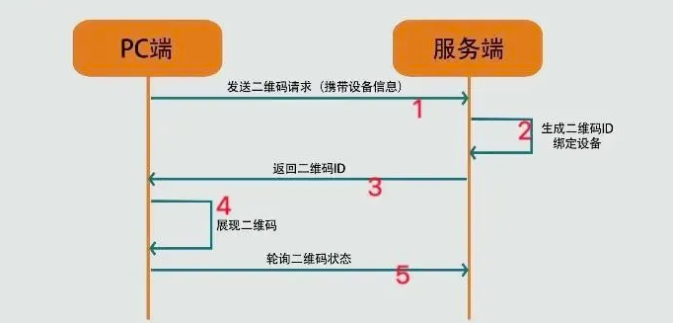

步骤一:二维码准备

按二维码不同状态来看, 首先是等待扫描状态,用户打开 PC 端,切换到二维码登录界面时。

-

PC 端向服务端发起请求,告诉服务端,需要生成用户登录的二维码,并且把 PC 端设备信息也传递给服务端

-

服务端收到请求后,生成二维码 ID,并将二维码 ID 与 PC 端设备信息进行绑定

-

服务端将二维码 ID 返回给 PC 端

-

PC 端收到二维码 ID 后,生成二维码(二维码中肯定包含了 ID)

-

为了及时知道二维码的状态,客户端在展现二维码后,PC 端不断的轮询服务端,比如每隔一秒就轮询一次,请求服务端告诉当前二维码的状态及相关信息

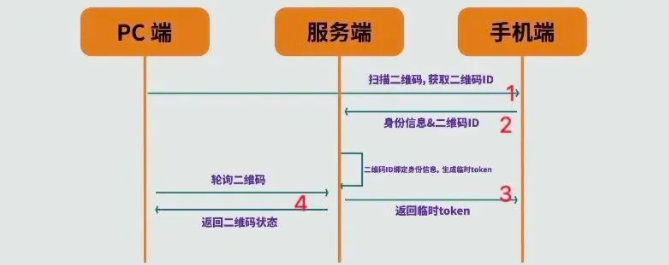

步骤二:扫码状态切换

-

用户用手机扫描 PC 端的二维码,通过二维码内容取到其中的二维码 ID

-

手机端调用服务端 API 将移动端的身份信息与二维码 ID 一起发送给服务端

-

服务端接收到后,将身份信息与二维码 ID 进行绑定,生成临时 token。然后返回给手机端

-

PC 端一直在轮询二维码状态,所以这时候二维码状态发生了改变,它就可以在界面上把二维码状态更新为已扫描

在步骤二的第三点中返回临时 token,这一步很重要。临时 token 与 token 一样,它也是一种身份凭证,不同的地方在于它只能用一次,用过就失效。为的就是手机端在下一步操作时,可以用它作为凭证。以此确保扫码,登录两步操作是同一部手机端发出的,

步骤三:状态确认

-

手机端在接收到临时 token 后会弹出确认登录界面,用户点击确认时,手机端携带临时 token 用来调用服务端的接口,告诉服务端,我已经确认

-

服务端收到确认后,根据二维码 ID 绑定的设备信息与账号信息,生成用户 PC 端登录的 token

-

这时候 PC 端的轮询接口就可以得知二维码的状态已经变成了"已确认"。并且从服务端可以获取到用户登录的 token

-

登录就成功

参考:https://juejin.cn/post/6940976355097985032