内网渗透学习(一)内网入门基础

一、介绍

1.什么是内网?

内网也指局域网(Local Area Network,LAN),是指在某一区域内由多台计算机互连而成的计算机组,组网范围通常在数千米以内。

2.什么是内网渗透?

内网渗透,从字面上理解便是对目标服务器所在内网进行渗透并最终获取域控权限的一种渗透。

3.内网渗透的目的:

内网渗透的目的是拿到DC域控制器的权限,达到控制整个域环境

4.内网渗透常规流程:

信息收集-权限提升-横向渗透-权限维持

注:网络渗透中,攻下一个点后,只是一个开始,攻入以后如何转移,控制更多的节点,是内网渗透研究学习的范畴

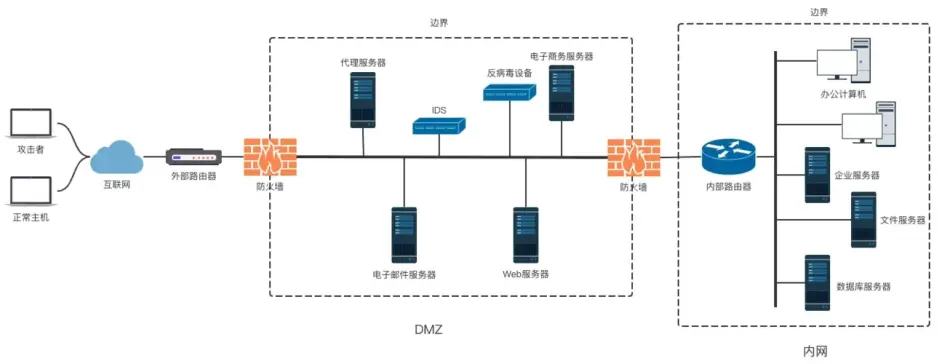

内网环境示例如图:

5.内网渗透的分类:

工作组渗透、域环境渗透

6.内网渗透常用工具:

1、WCE

WCE(Windows 凭据管理器)是安全人员广泛使用的一种安全工具,常用于列出登录会话以及添加、修改、和删除关联凭据(如LM hash、NTLM hash、明文密码和Kerberos票据)。

2、mimikatz

mimikatz主要用于从内存中获取明文密码、现金票据和密钥等。

3、Responder

Responder可以嗅探网络中的所有LLMNR包和获取各主机的信息。

4、BeEF

BeEF利用XSS通过Java Script对目标浏览器进行测试,同时可以配合MSF进行进一步渗透。

5、DSHashes

DSHashes主要从NTDSXtract中提取用户易于理解的散列值。

6、PowerSploit

PowerSploit是基于PowerShell的测试框架,主要用于信息收集、权限提升以及权限维持。

7、Nishang

Nishang也是一款基于PowerShell的测试工具,集成各类payload用于渗透测试。

8、Empire

类似于MSF,也是一款拥有丰富模块和接口的渗透测试工具。

9、ps_encoder.py

ps_encoder.py是使用base64封装的powershell命令包,目的是混淆和压缩代码。

10、smbexec

smbexec是使用Samba工具的快速PsExec类工具,它通过ipc$进行连接,将psexec.exe释放到目标主机中,铜鼓欧服务管理(SCManager)进程创建psexecsvc服务并启动服务并能直接提供目标主机的system权限。

11、the-backdoor-factory-master

the-backdoor-factory-master可以对PE、ELF、Mach-O等二进制文件注入shellcode。

12、Veil

Veil用于生成绕过常见防病毒解决方案的MSF有效载荷。

13、MSF

世界上最常用的渗透测试框架。

14、Cobalt Strike

Cobalt Strike主要用于内网渗透,并提供团队协作功能。

15、Nmap

Nmap主要用于发现主机、扫描端口、识别服务和操作系统等

16、Wireshark

Wireshark主要用于网络协议和数据包分析,可以通过网络接口对整个网络接口进行监听。

17、Putty

Putty在windows下主要作为连接SSH 以及 Telnet 的客户端。

18、sqlmap

sqlmap主要用于检测和利用SQL注入漏洞。

19、Burp Suite

Burp Suite主要用于对web应用程序进行测试,最重要的几个模块为Intruder、Proxy、Repeater,用于抓包分析、参数爆破以及重放攻击。

20、Hydra

Hydra(九头蛇)主要用于登录爆破。

21、Getif

Getif主要用于收集SNMP设备的信息。

22、Cain&Abel

Cain&Abel是windows中的一个密码恢复工具,可以通过嗅探网络,来破解加密密码、记录VoIP会话、恢复无线网络密钥、显示面膜框、发现缓存中的密码、分析路由信息、并能恢复各种密码。

二、内网基础知识

1.DMZ区

即隔离区或非军事化区,是内网和外网间的缓冲区,用于放置一些必须公开的服务器,如web服务器。在保护了内部网络的同时,解决了安装防火墙后外部网络的访问用户不能访问内部网络服务器的问题。

2.工作组

工作组(Work Group)是最常见最简单最普通的资源管理模式,就是将不同的电脑按功能分别列入不同的组中,以方便管理。

在工作组中所有的计算机都是平等的,没有管理与被管理之分,因此工作组网络也称为对等网络。

所以对于管理者而言,工作组的管理方式有时会不太便于管理,这时候就需要了解域的概念了。

3.域

域(Domain)是一个有安全边界的计算机集合(安全边界的意思是,在两个域中,一个域中的用户无法访问另一个域中的资源)。可以简单地把域理解成升级版的工作组。与工作组相比,域的安全管理控制机制更加严格。用户要想访问域内的资源,必须以合法的身份登录域,而用户对域内的资源拥有什么样的权限,还取决于用户在域内的身份。

(1)域中计算机分类

域控制器DC:域控制器(Domain Controller,DC)是域中的一台类似管理服务器的计算机,我们可以形象地将它理解为一个单位的门禁系统。

域控制器中包含了由这个域的账户、密码、属于这个域的计算机等信息构成的数据库。当电脑联入网络时,域控制器首先要鉴别这台电脑是否是属于这个域的,用户使用的登录账号是否存在、密码是否正确。如果以上信息有一样不正确,那么域控制器就会拒绝这个用户从这台电脑登录。不能登录,用户就不能访问服务器上有权限保护的资源,他只能以对等网用户的方式访问Windows共享出来的资源,这样就在一定程度上保护了网络上的资源。

域控制器是域环境中最重要的角色,是我们域渗透的关键,拿下了域控,就相当于拿到了整个域内所有计算机的账号和密码。

成员服务器:安装了服务器操作系统并加入了域,但没有安装活动目录的计算机,主要任务是提供网络资源

客户机:安装了其他操作系统的计算机,利用这些计算机和域中的账户就可以登录到域。

独立服务器:和域无关,既不加入域,也没有活动目录

(2)域中的环境

- 单域:即只有一个域的网络环境,一般需要两台DC,一台DC,另一台备用DC(容灾)

- 父域和子域:出于管理等需求在网络中划分多个域,而第一个域被称为父域,各分部的域被称为子域。

- 域树:多个域通过建立信任关系组成的集合。若两个域之间需要相互访问,需要建立信任关系(Trust Relation),通过信任关系可以将父子域连接成树状结构

- 域森林:多个域树通过建立信任关系组成的集合。

(3)域内权限

域本地组:多域用户访问单域资源(访问同一个域),主要用于授予本域内资源的访问权限,可以从任何域中添加用户账号、通用组和全局组。域本地组无法嵌套在其他组中

全局组:单域用户访问多域资源(必须是同一个域中的用户),只能在创建该全局组的域中添加用户和全局组,但可以在域森林中的任何域内指派权限,也可以嵌套在其他组中

通用组:多域用户访问多域资源,成员信息不保存在域控制器中,而是保存在全局编录(GC)中,任何变化都会导致全林复制

4.工作组与域的区别

(1)创建方式不同

工作组:工作组可以由任何一个计算机的主人来创建。

域:域只能由服务器来创建。

(2)安全机制不同

工作组:在"工作组"中不存在组帐号,只有本机上的帐号和密码。

域:在"域"中有可以登录该域的帐号,这些由域管理员来建立。

(3)登录方式不同

工作组:在工作组方式下,计算机启动后自动就在工作组中。

域:登录"域"是要提交"域用户名"和"密码",一旦登录,便被赋予相应的权限。