#20222309 2024-2025-1 《网络与系统攻防技术》实验五实验报告

1.实验内容

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式

该域名对应IP地址

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

PS:使用whois、dig、nslookup、traceroute、以及各类在线和离线工具进行搜集信息(要求必须用WHOIS、dig、nslookup、traceroute、tracert以及在线工具)

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃

靶机开放了哪些TCP和UDP端口

靶机安装了什么操作系统,版本是多少

靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口

靶机各个端口上网络服务存在哪些安全漏洞

你认为如何攻陷靶机环境,以获得系统访问权

(5)①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

②并练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

2.实验过程

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式

该域名对应IP地址

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

PS:使用whois、dig、nslookup、traceroute、以及各类在线和离线工具进行搜集信息(要求必须用WHOIS、dig、nslookup、traceroute、tracert以及在线工具)

使用whois查询baidu.com的域名信息

如图可以看出DNS注册人是MarkMonitor,邮箱是abusecomplaints@markmonitor.com,电话是2086851750

使用nslookup查询baidu.com的ip地址

如图我们可以得到ip地址110.242.68.66

再使用whois对ip地址进行查询

可以得知其ip注册人及联系方式,以及ip地址所在国家城市和具体地理位置

使用dig可以得到与上述印证的结果

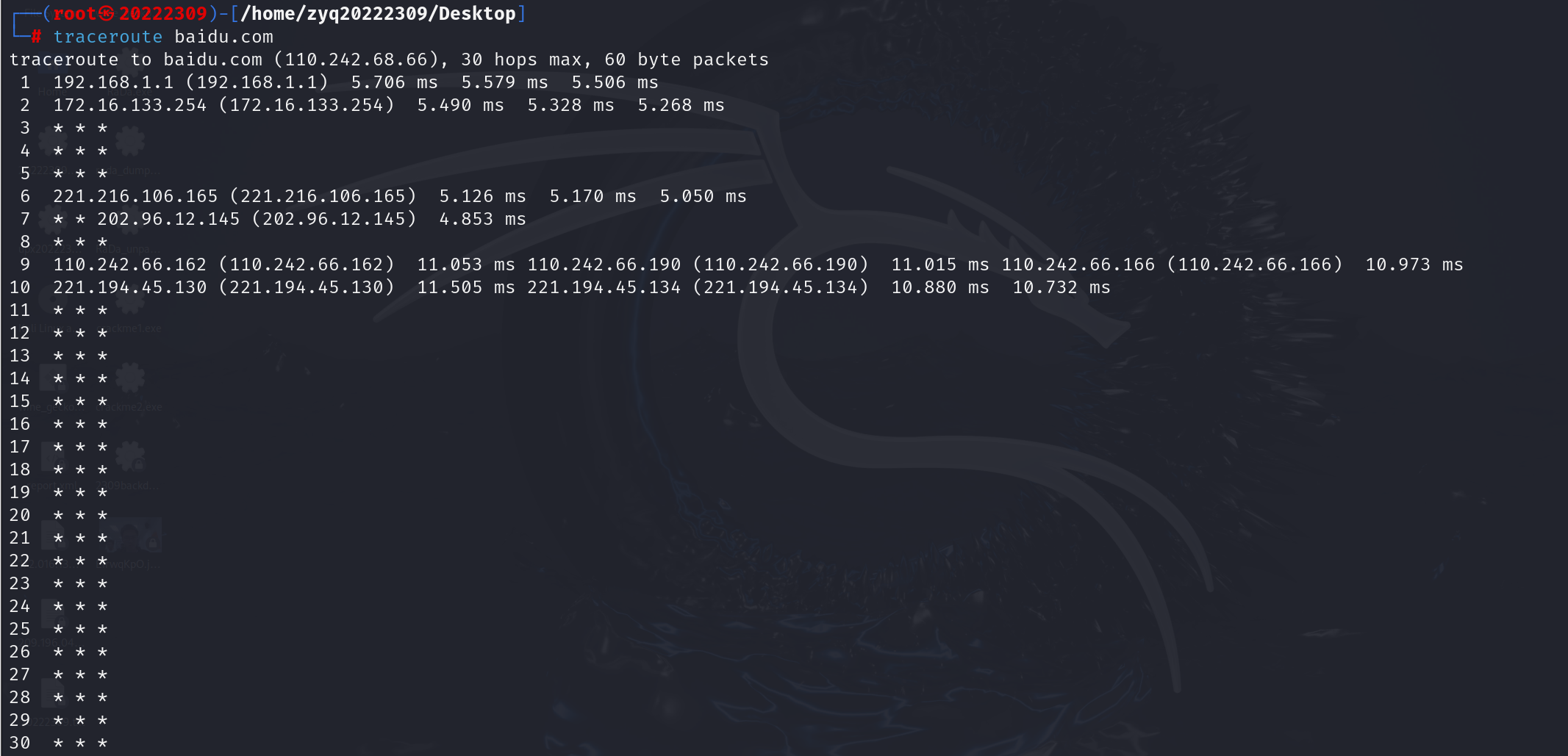

使用traceroute查询路径

路径如上其中星号是因为网关的安全属性不会回送icmp包

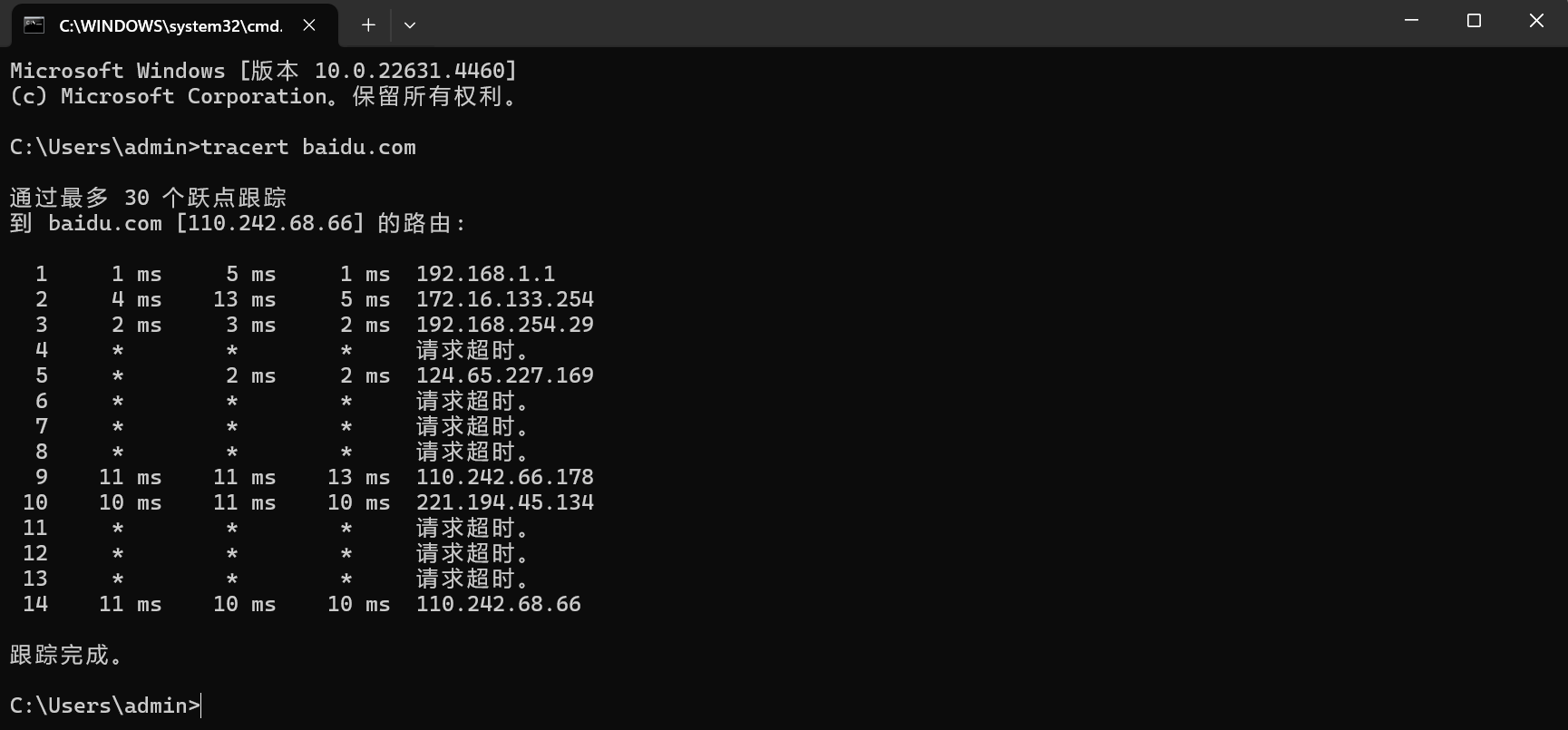

使用tracert对baidu.com进行查询,因为kali中没有对应的命令所以使用主机进行查询

使用在线ip归属地工具对baidu.com进行查询

结果和之前相同

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

我使用qq给同学打qq电话,然后打开打开资源监视器,查到数据量突然变大的ip地址

然后使用线上ip归属地查询查询其所在地

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃

靶机开放了哪些TCP和UDP端口

靶机安装了什么操作系统,版本是多少

靶机上安装了哪些服务

使用nmap -sn -PE 192.168.1.0/24查询靶机ip地址是否活跃

如图可以看到靶机ip地址192.168.1.110是活跃的

使用nmap -sU -sT 192.168.1.110查询tcp和udp端口

使用nmap -O 192.168.1.110查询靶机的操作系统

如图操作系统为linux2.6

使用nmap -sV -Pn 192.168.1.110查询靶机提供的服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口

靶机各个端口上网络服务存在哪些安全漏洞

你认为如何攻陷靶机环境,以获得系统访问权

从官网下载压缩后解压

查看是否安装完成

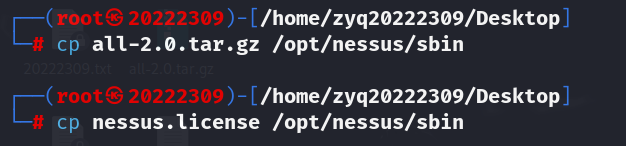

然后进行激活下载证书及漏洞库

将其移入Nessus所在位置

用host discovery查看靶机开放的端口

用advance scan查看存在的安全漏洞

我们可以利用以上发现的漏洞然后使用msf按照search-use-show-set-run的步骤进行攻击

(5)①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

使用名字和地方+名字,学号+姓名进行搜索都找不到我的相关信息

②并练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

1.精确搜索

方法:使用双引号("")来进行精确匹配搜索。例如,如果你想查找包含特定短语 “网络安全技术” 的网页,在搜索框中输入 “网络安全技术”。这样搜索引擎就会返回网页内容中包含这个确切短语的结果,而不是分别包含 “网络”“安全”“技术” 这几个词分散在各处的网页。

应用场景:适用于查找特定的产品名称、技术术语、公司名称、书名等,能精准定位包含完整关键词短语的信息。

2.排除特定关键词搜索

方法:使用减号(-)来排除特定的关键词。假设你要查找关于人工智能的内容,但不想看到关于人工智能在军事应用方面的网页,你可以输入 “人工智能 - 军事应用”。这样搜索结果就会过滤掉包含 “军事应用” 关键词的人工智能相关网页。

应用场景:当你需要缩小搜索范围,排除某些干扰性或不相关的主题时很有用,比如排除某个品牌的竞争对手相关内容,或者排除一些过于宽泛主题下不符合你要求的细分领域。

3.指定文件类型搜索

方法:使用 “filetype:” 操作符来搜索特定文件类型。例如,如果你想查找关于数据分析的 PDF 文档,输入 “数据分析 filetype:pdf”。搜索引擎会返回文件格式为 PDF 且内容与数据分析相关的结果。

应用场景:对于学术研究、技术文档收集、商业报告查找等场景非常有用。可以快速定位需要的文件类型,如 PPT 用于展示、DOCX 用于文字内容、XLSX 用于表格数据等。

4.站内搜索

方法:使用 “site:” 操作符来在特定网站内进行搜索。比如你想在某个大型技术论坛(例如example.com)中查找关于编程语言 Python 的帖子,输入 “Python site:example.com”。搜索引擎就只会在example.com这个网站的范围内查找包含 Python 相关内容的网页。

应用场景:当你知道目标信息可能位于某个特定网站,但该网站内容繁多,需要快速定位相关内容时使用。比如在企业官网查找产品信息、在政府网站查找政策文件等。

5.相关网站搜索

方法:使用 “related:” 操作符来查找与指定网站相关的其他网站。例如,如果你知道一个优秀的摄影网站(例如photography.com),输入 “related:photography.com”,搜索引擎会返回主题和内容与该摄影网站类似的其他网站。

应用场景:用于拓展信息来源,发现同类型的优质资源网站。比如在寻找行业内类似的新闻媒体、学术机构网站、电商平台等场景下使用。

6.通配符搜索

方法:在某些搜索引擎中可以使用星号()作为通配符。例如,你想查找包含 “信息安全” 这样的短语的网页,其中 * 可以代表任何一个或多个字符,搜索引擎会返回包含 “信息系统安全”“信息网络安全” 等各种匹配的结果。

应用场景:当你不确定关键词中间的部分内容,或者想查找包含某个词根且有多种后缀变化的关键词的网页时使用,能增加搜索的灵活性。

7.数字范围搜索

方法:有些搜索引擎支持数字范围搜索。例如,如果你要查找关于某种产品在 2020 - 2023 年之间的市场调研报告,你可以输入 “产品名称 市场调研报告 2020..2023”(具体语法可能因搜索引擎而异)。

应用场景:在查找包含日期范围的新闻报道、历史事件记录、统计数据等内容时很有用,能够精准定位特定时间段内的信息。

8.布尔逻辑组合搜索

方法:综合运用 “AND”(与)、“OR”(或)、“NOT”(非)逻辑运算符(在搜索引擎中通常可以用符号 “&”“|”“-” 来代替)。例如,你想查找既包含 “大数据” 又包含 “可视化” 但不包含 “编程实现” 的网页,可以输入 “大数据 & 可视化 - 编程实现”。

应用场景:对于复杂的搜索需求,需要同时满足多个条件或者在满足某些条件的同时排除其他条件时使用,能够更精确地控制搜索结果的内容。

9.标题搜索

方法:使用 “intitle:” 操作符来搜索标题中包含特定关键词的网页。例如,你想查找标题中有 “人工智能伦理” 的文章,输入 “intitle: 人工智能伦理”。这样搜索引擎会优先返回网页标题中包含这个关键词的结果,通常这些网页与主题的相关性较高。

应用场景:用于快速定位重点关注特定主题的网页,因为标题往往能体现网页的核心内容,适合查找新闻标题、论文标题、博客主题等。

10.链接搜索

方法:使用 “inurl:” 操作符来搜索 URL 中包含特定关键词的网页。例如,你想查找网址中包含 “/product/” 并且与电子产品相关的网页,输入 “电子产品 inurl:/product/”。这有助于找到特定目录结构下的相关网页。

应用场景:当你知道某个网站的网址结构规律,并且想根据这个规律查找特定类型的网页时使用,比如查找某个电商网站特定产品分类下的商品页面。

3.问题及解决方案

- 问题1:kali上没有tracert

- 问题1解决方案:直接在主机上使用该命令

- 问题2:使用nessus激活之后一直在编译,且查看编译进度一直为0

- 问题2解决方案:将nessus服务重启

4.学习感悟、思考等

在本次实验中我使用WHOIS、dig、nslookup、traceroute、tracert以及在线工具等进行DNS查询,明白获取DNS以及IP地址的方式,同时也尝试了使用nmap以及nessus对靶机进行扫描,让我明白这些工具在漏洞探测中的巨大作用。在本次实验中遇到的主要问题在于nessus的激活上,按照网上的教程一步步安装与激活,依旧会遇到种种问题,在照着错误一步步搜,最后也是终于解决了。之后再网上搜索个人信息,让我更加重视了对于个人信息和隐私的保护。