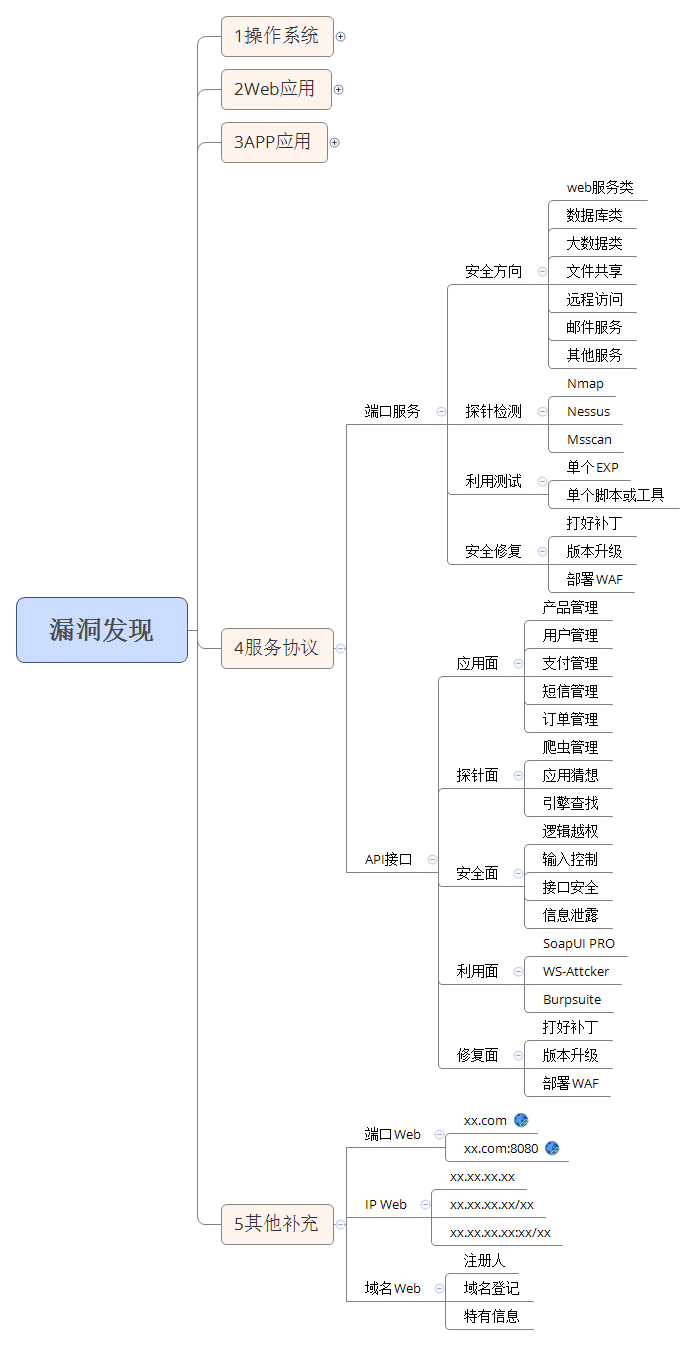

45:漏洞发现-API接口服务之漏洞探针类型利用修复

思维导图

接口服务类安全测试

根据前期信息收集针对目标端口服务类探针后进行的安全测试,主要涉及攻击方法:口令安全,WEB类漏洞,版本漏洞等,其中产生的危害可大可小,属于端口服务/第三方服务类安全测试面。一般在已知应用无思路的情况下选用的安全测试方案。

API接口-webservice RESTful APT

根据应用自身的功能方向决定,安全测试目标需有API接口才能进行此类测试,主要涉及的安全问题:自身安全,配合WEB,业务逻辑等,其中产生的危害可大可小,属于应用API接口网络服务测试面,一般也是在存在接口调用的情况下的测试方案。

WSDL(网络服务描述语言,web services description language)是一门基于XML的语言,用于描述web services 以及如何对他们进行访问。

漏洞关键字,配合shodan,fofa,zoomye搜索

inurl: jws?wsdl

inurl: asmx?wsdl

inurl: aspx?wsdl

inurl: ascx?wsdl

inurl: ashx?wsdl

inurl: dll?wsdl

inurl: exe?wsdl

inurl: php?wsdl

inurl: pl?wsdl

inurl: ?wsdl

inurl: asmx?wsdl

filetype: ?wsdl

1.web服务类

tomcat--80/8080/8009

manager弱口令

put上传webshell

HTTP慢速攻击

ajr文件包含漏洞 CVE-2020-1938

Jboss--8080

后台弱口令

console后台部署war包

Java反序列化

远程代码执行

webSphere--9080

后台弱口令

任意文件泄露

Java反序列化

Weblogic--7001/7002

后台弱口令

console后台部署war包

SSRF

测试页面上传webshell

Java反序列化

CVE-2018-2628

CVE-2018-2893

CVE-2017-10271

CVE-2019-2725

CVE-2019-2729

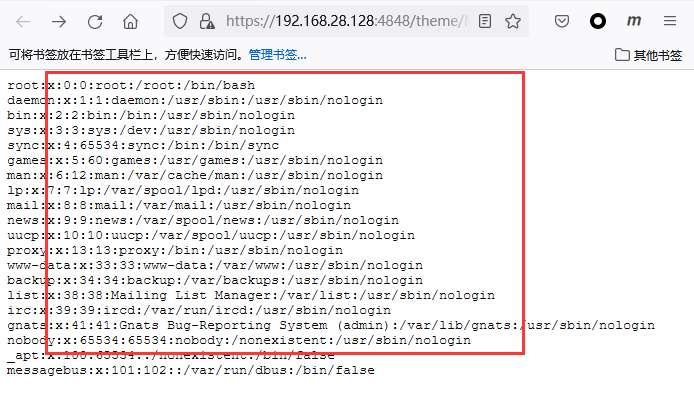

Glassfish--8080/4848

暴力破解

任意文件读取

认证绕过

Jetty--8080

远程共享缓冲区溢出

Apache--80/8080

HTTP慢速攻击

解析漏洞

目录遍历

Apache Solr--8983

远程命令执行

CVE-2017-12629

CVE-2019-0193

IIS--80

put上传webshell

IIS解析漏洞

IIS提权

IIS远程代码执行 CVE-2017-7269

Resin-8080

目录遍历

远程文件读取

Axis2--8080

后台弱口令

Lutos--1352

后台弱口令

信息泄露

跨站脚本攻击

Nginx--80/443

HTTP慢速攻击

解析漏洞2.数据库类

MySQL--3306

弱口令

身份认证漏洞 CVE-2012-2122

拒绝服务攻击

phpmyadmin万能密码or弱口令

UDF/MOF提权

Mssql--1433

弱口令

存储过程提权

Oralce--1521

弱口令

TNS漏洞

Redis--6379

弱口令

未授权访问

PostgreSQL--5432

弱口令

缓冲区溢出 CVE-2014-2669

MongoDB--27001

弱口令

未授权访问

DB2--5000

安全限制绕过进行未授权操作 CVE-2015-1922

SysBase--5000/4100

弱口令

命令注入

Memcache-11211

未授权访问

配置漏洞

ElasticSearch--9200/9300

未授权访问

远程代码执行

文件办理

写入Webshell

3.大数据类

Hadoop--50010

远程命令执行

Zookeeper--2181

未授权访问

4.文件共享

ftp--21

弱口令

匿名访问

上传后们

远程溢出

漏洞攻击

NFS--2049

未授权访问

Samba--137

弱口令

未授权访问

远程代码执行 CVE-2015-0240

LDAP--389

弱口令

注入

未授权访问

5.远程访问

SSH--22

弱口令

28退格漏洞

OpenSSL漏洞

用户名枚举

Telnet--23

弱口令

RDP--3389

弱口令

shift粘滞键后门

缓冲区溢出

MS12-020

CVE-2019-0708

WNC--5901

弱口令

认证口令绕过

拒绝服务攻击 CVE-2015-5239

权限提升 CVE-2013-6886

Pcanywhere-5632

拒绝服务攻击

权限提升

代码执行

X11-6000

未授权访问 CVE-1999-0526

6.邮件服务

SMTP--25/465

弱口令

未授权访问

邮件伪造

POP3-110/995

弱口令

未授权访问

IMAP-143/993

弱口令

任意文件读取

7.其他服务

DNS--53

DNS区域传输

DNS劫持

DNS欺骗

DNS缓存投毒

DNS隧道

DHCP-67/68

DHCP劫持

DHCP欺骗

SNMP--161

弱口令

Rlogin-512/513/514

rlogin登录

Rsync--873

未授权访问

本地权限提升

Zabbix-8069

远程命令执行

RMI--1090/1099

java反序列化

Docker-2375

未授权访问

案例1:其他补充类-基于端口web站点又测试

很多网站域名是一个网站,域名+端口又是一个网站,这样当你渗透测试时,相当于多了一个目标,相应的成功几率也会变高。举例:http://yc.zjgsu.edu.cn和http://yc.zjgsu.edu.cn:8080/

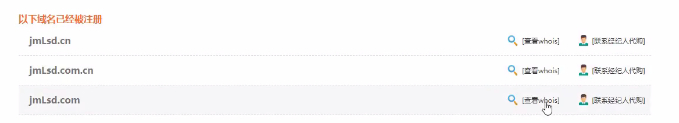

案例2:其他补充类-基于域名web站点又测试

思路1:当我们拿到一个域名时,比如www.jmisd.cn,我们可能首先会去查询它的子域名,这是一个方向,这里我们提供另外一种思路,查询它的相关域名,方法是百度 域名查询,会有很多可以查询域名是否已被注册的网站,比如西部数码网站,我们进入后搜索jmisd,会显示以下3个域名已被注册,然后我们分别查看它们的whois信息、下方版权信息等,查看它们与是否与原网站有相同点,若有,说明这两个网站是同一个公司的,然后就为渗透这个网站找到了一条新路。

思路2:当我们拿到一个域名时,通过查看它的whois信息、下方版权信息等获取到该网站特有的一些关键信息,然后直接百度搜索这些信息,就有可能得到一些与该网站相关的其他域名。

案例3:其他补充类-基于IP配合端口又测试

思路1:假设xx.com对应目录d:/wwwroot/xx/,192.168.33.2对应目录d:/wwwroot/,此时目录d:/wwwroot/下有一个网站备份压缩包xx.zip,那么访问xx.com/xx.zip不能下载,但是访问192.168.33.2/xx.zip可以成功下载。

思路2:给定一个域名,我们先找到对应的ip,然后扫描IP,可以发现开放的端口,我们进行目录扫描或敏感文件扫描时,不仅需要对域名扫描,还要对IP以及IP:端口进行扫描,这样会发现更多的漏洞。

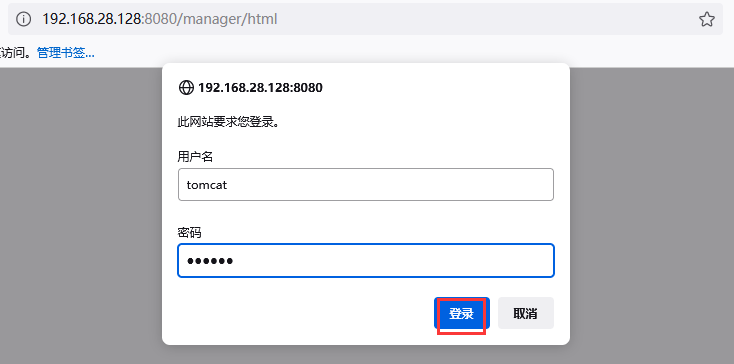

案例4:端口服务类-Tomcat弱口令安全问题

1.使用Vulhub一键搭建漏洞测试靶场(https://vulhub.org/)

docker-compose 启动报错时,试试命令:sudo docker-compose up -d

参考:http://wxnacy.com/2019/01/23/docker-compose-up-error/

2.在Vulhub网站搜索tomcat弱口令漏洞洞,按照步骤,启动环境,漏洞复现。如图

- 1.支持多种常见服务的口令破解,支持RDP(3389远程桌面)弱口令检查。

- 2.支持批量导入IP地址或设置IP段,同时进行多个服务的弱口令检查。

- 3.程序自带端口扫描功能,可以不借助第三方端口扫描工具进行检查。

- 4.支持自定义检查的口令,自定义端口。

其他工具:hydra

浙公网安备 33010602011771号

浙公网安备 33010602011771号