《网络攻防》第3周作业

20169310 2016-2017-2 《网络攻防实践》第3周学习总结

教材学习内容总结

本周主要学习了《网络攻防---技术与实践》第三章的内容,主要学习了网络信息收集的常用方法,包括 网络踩点 、网络扫描 、网络查点。

-

网络踩点 主要是攻击者通过信息收集了解目标的网络环境与信息安全情况,得到目标完整剖析图的技术过程。

手段包括: Web信息搜集与挖掘、DNS与IP查询、网络拓扑侦察。

“Web信息搜集与挖掘” 主要采用搜索引擎来实现,比如:Google Hacking。

“DNS与IP查询” 主要依靠网上公开的DNS及IP数据库实现。

“网络拓扑侦察” 依靠路由追踪技术来探查目标网络分布结构。 -

网络扫描 是为了探测目标网络,为进一步攻击选择恰当目标和通道提供支持。

手段包括: 主机扫描、端口扫描、操作系统与网络服务辨识、漏洞扫描。

这些手段是一个循序渐进的过程,通过 主机扫描 ,找到目标网络中活跃的设备;然后通过 端口扫描 ,找到该设备开放的TCP/UDP端口;再通过 操作系统与网络服务辨识 ,了解目标设备的系统及开放服务的类型;最后通过 漏洞扫描 ,探测目标设备当中的安全漏洞。

这其中包含许多扫描工具,比较典型有 Unix端口扫描工具nmap 与 漏洞扫描器Nessus。 -

网络查点 是通过已识别出来的设备弱点,寻找设备真正可以攻击的入口及攻击中可能需要的关键数据。

手段包括: 网络服务旗标抓取。

总的来说,只有了解各个阶段的攻击手段,才能设计出有效的防范措施。

教材学习中的问题和解决过程

1. 学习nmap工具的使用,简单对其功能进行汇总:

| 命令行选项 | 功能说明 |

|---|---|

nmap -sP |

集合了ICMP/SYN/ACK/UDP ping功能,nmap默认 |

nmap -PE |

ICMP Echo 主机扫描 |

nmap -PS[portlist] |

TCP SYN 主机扫描 |

nmap -PA[portlist] |

TCP ACK 主机扫描 |

nmap -PU[portlist] |

UDP 主机扫描 |

nmap -Pn |

扫描前不进行Ping扫描测试 |

nmap -sT |

TCP Connect() 扫描 |

nmap -sS |

TCP SYN 扫描 |

nmap -sF |

FIN 端口扫描 |

nmap -sN |

NULL 端口扫描 |

nmap -sA |

ACK 端口扫描 |

nmap -sX |

圣诞树端口扫描 |

nmap -sU |

UDP 端口扫描 |

nmap -sV |

网络服务主动探测 |

nmap --traceroute |

进行路由跟踪 |

nmap -O |

操作系统探测 |

nmap -A |

万能开关扫描(包含了端口扫描、操作系统扫描、脚本扫描、路由跟踪、服务探测,结果比较详细) |

| 扫描单一的一个主机: | |

#nmap 192.168.37.150 |

|

| 扫描时添加详细输出: | |

#nmap -vv 192.168.37.150 |

|

| 扫描子网: | |

#nmap 192.168.37.0/24 |

|

| 扫描一个范围内的目标: | |

#nmap 192.168.37.1-100 (扫描IP地址为192.168.37.1-192.168.37.100内的所有主机) |

|

| 若有一个ip地址列表:address.txt文件,将其放于namp目录下,就可以根据txt内的主机进行扫描: | |

#nmap -iL address.txt |

|

| 如果你想看到你扫描的所有主机的列表: | |

#nmap -sL 192.168.37.0/24 |

|

| 扫描除过某一个ip外的所有子网主机: | |

#nmap 192.168.37.0/24 -exclude 192.168.37.150 |

|

| 扫描除过 exclude.txt 之外的子网主机: | |

#nmap 192.168.37.0/24 -exclude file exclude.txt |

|

| 扫描某一主机上的特定端口: | |

#nmap -p80,443 192.168.37.150 |

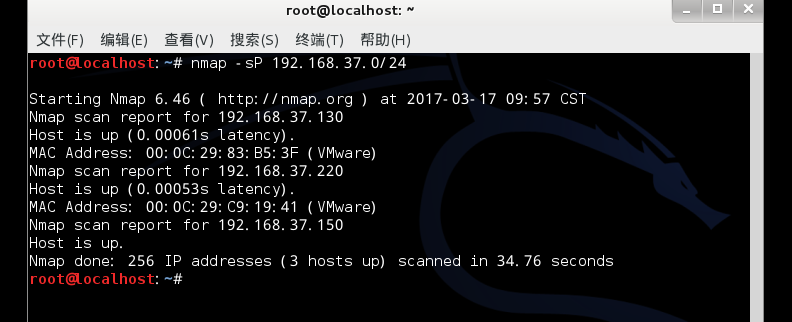

以下利用 nmap 扫描特定靶机(Metasploitable_ubuntu),首先我将靶机ip设置为192.168.37.220,攻击机(Kali) ip设定为192.168.37.150,为了有所对比,还增加了以攻击机(Kali 2.0),其ip设定为192.168.37.130,首先对192.168.37.*网段上的主机进行扫描,查看活跃主机,如下:

可以看到,除了自身外,探测到有两台主机处于活跃状态。下面对靶机的端口进行探测:

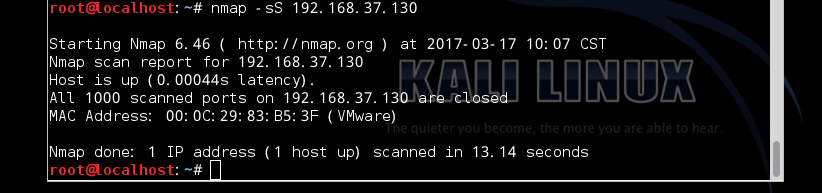

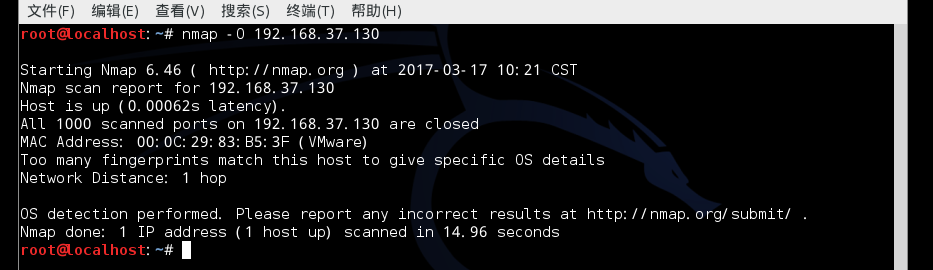

可以看到靶机有12个端口处于开放状态,相对的,另一个主机的端口处于关闭状态:

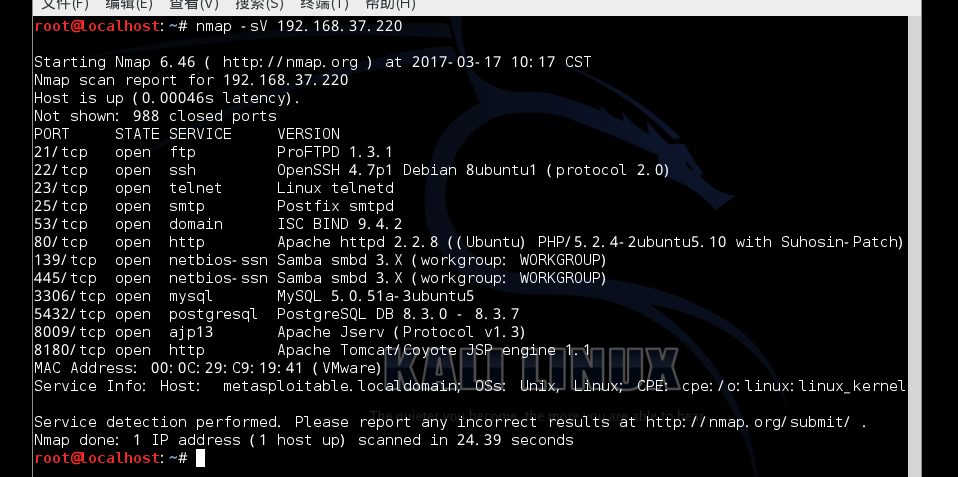

接着可以对目标机端口服务版本进行探测:

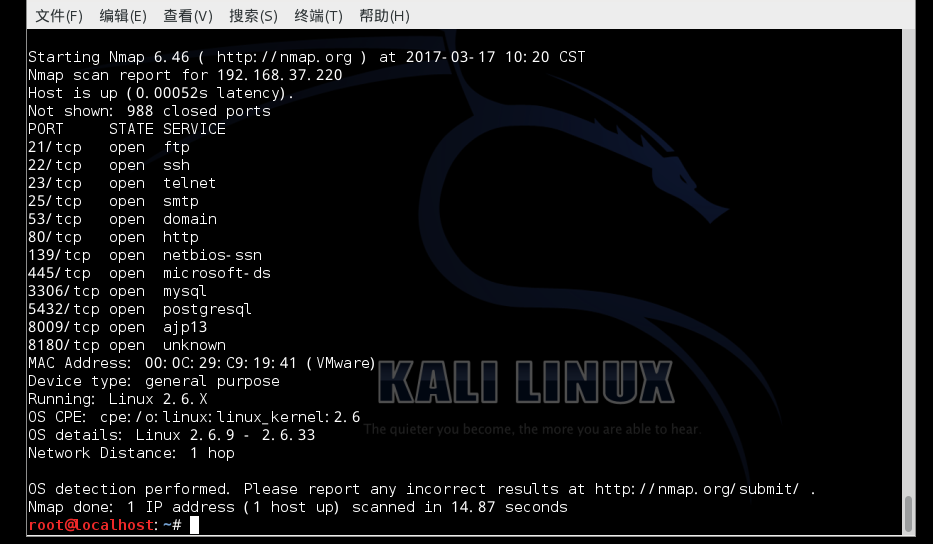

对目标机操作系统进行探测:

相对的,另一个主机无法探测到确切的操作系统。

2. 学习Nessus工具扫描安全漏洞

先在tenable官方主页下载Nessus home版本安装包(选择 kali linux64位或32位安装包)。

采用命令 getconf LONG_BIT 根据返回结果可查看系统位数。

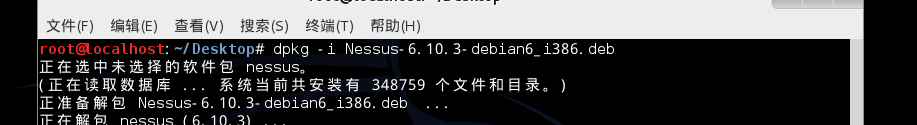

采用命令 dpkg -i Nessus-6.10.3-debian6_i386.deb 进行安装:

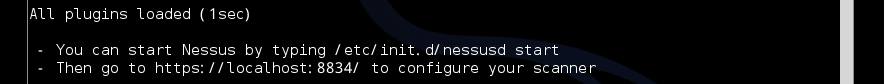

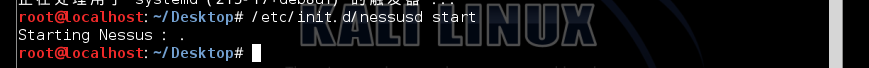

然后根据提示输入命令 /etc/init.d/nessusd start 启动,

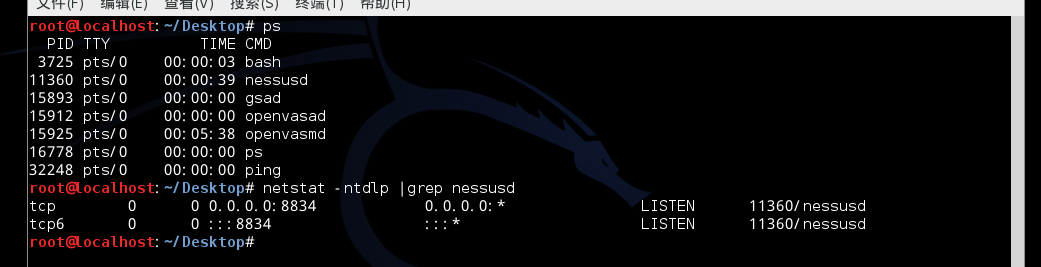

通过命令 ps 可看到nessus已经启动了进程,且通过命令 netstat -ntdlp |grep nessusd 可查看nessus的监听端口是8834:

但在浏览器中输入 https://localhost:8834/ ,出现了无法访问的问题:

这对这个问题,我在网上查找了一些资料,其中有解答是因为访问协议SSL的问题,用chrome浏览器可以绕过这个安全提示,但是使用chrome浏览器后,显示操作超时:

因而这个问题还没有解决。

视频学习中的问题和解决过程

问题1

漏洞分析工具openvas的使用,在安装使用过程中遇到了许多问题,现总结如下:

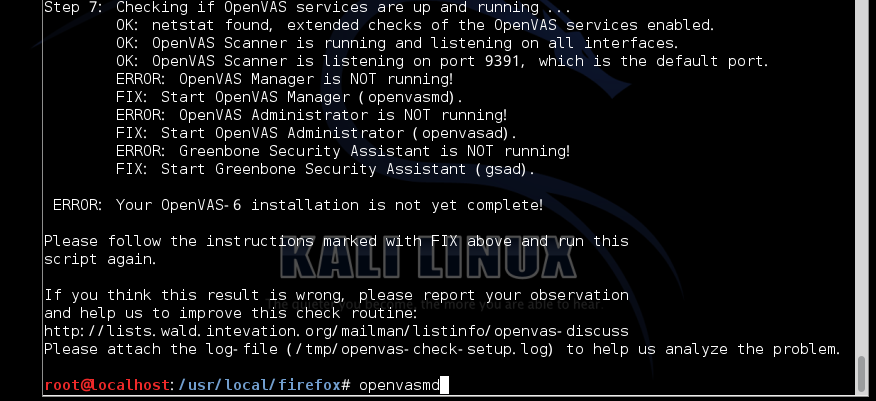

采用命令 openvas-check-setup 检查openvas工具的安装状况:

可以看到,在第7步中给出提示:OpenVAS管理器没有运行,可执行命令 openvasmd ,在后续的安装过程中,可以每完成一步,运行一次命令 openvas-check-setup ,根据提示最终完成安装。

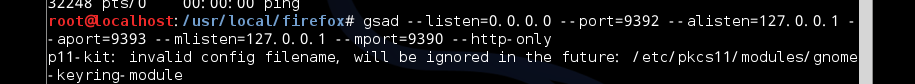

打开openvas的相关服务之后,可以手动设定转发端口:

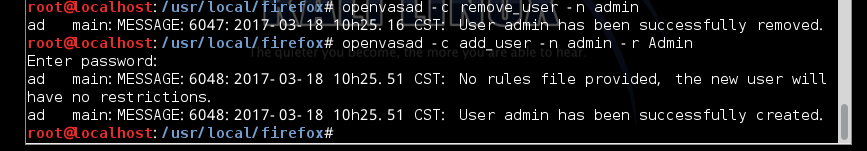

在这个kali系统中,openvas工具已经添加了用户,但是不知道密码,所以采用以下方法重新添加用户:

然后打开浏览器,输入 http://localhost:9392 打开登录界面:

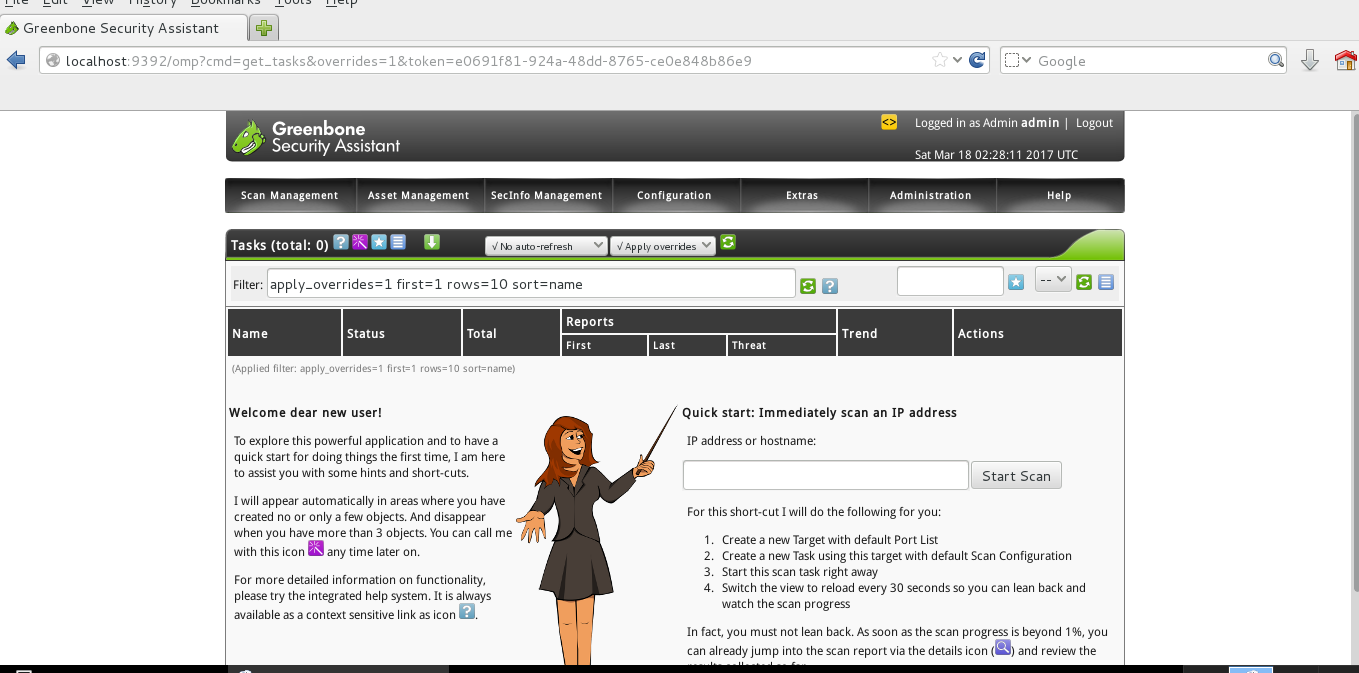

输入新添加的用户和密码,登录成功:

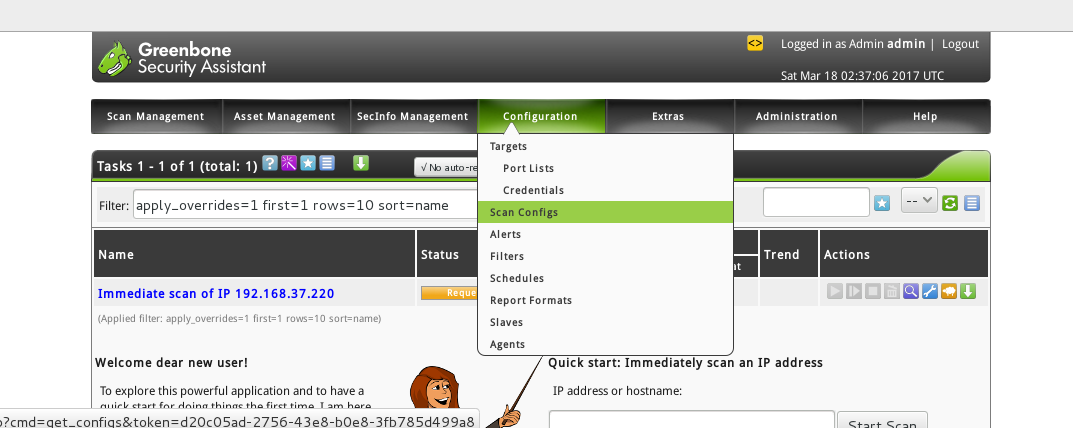

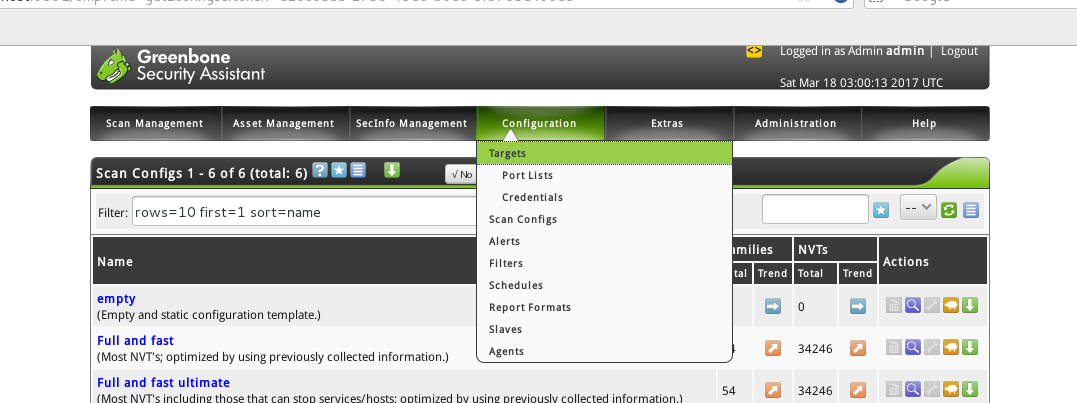

点击菜单栏里的** Configuration——Scan Configs**:

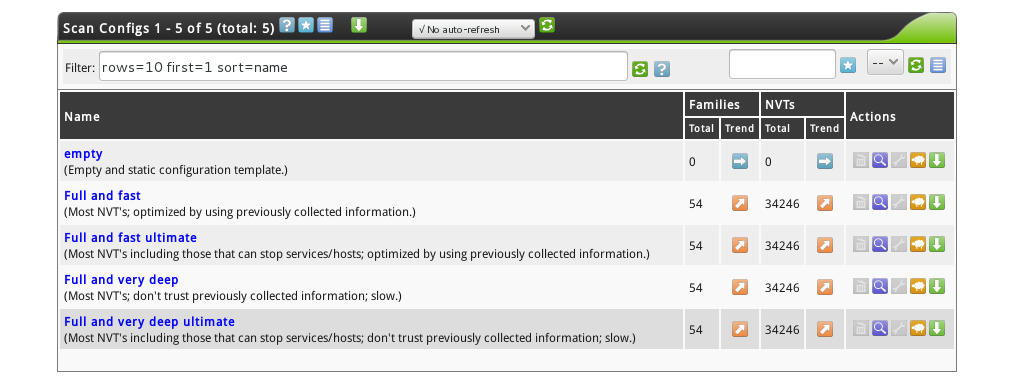

打开相应界面:

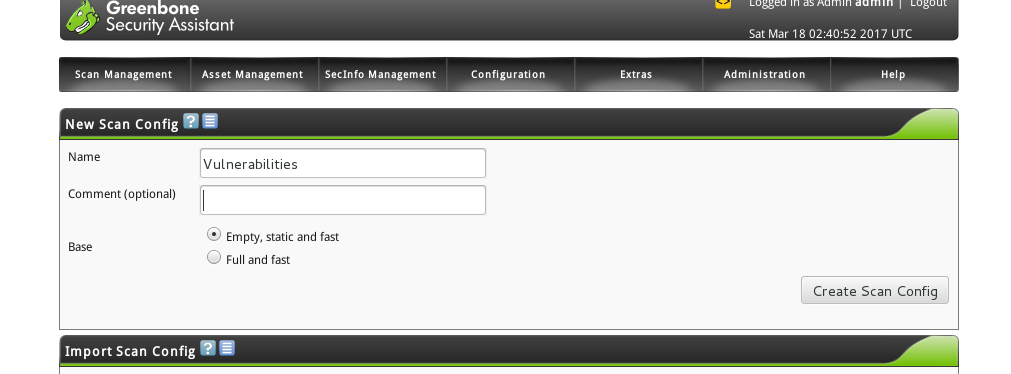

点击上方蓝色星号按钮 New Scan Config,新建Scan config,命名为 Vulnerabilities:

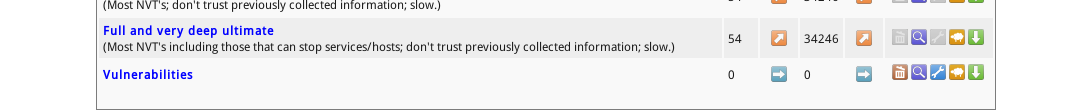

新建完成后,保存退出可以看到已经新建了一个名为 Vulnerabilities 的Scan config项目:

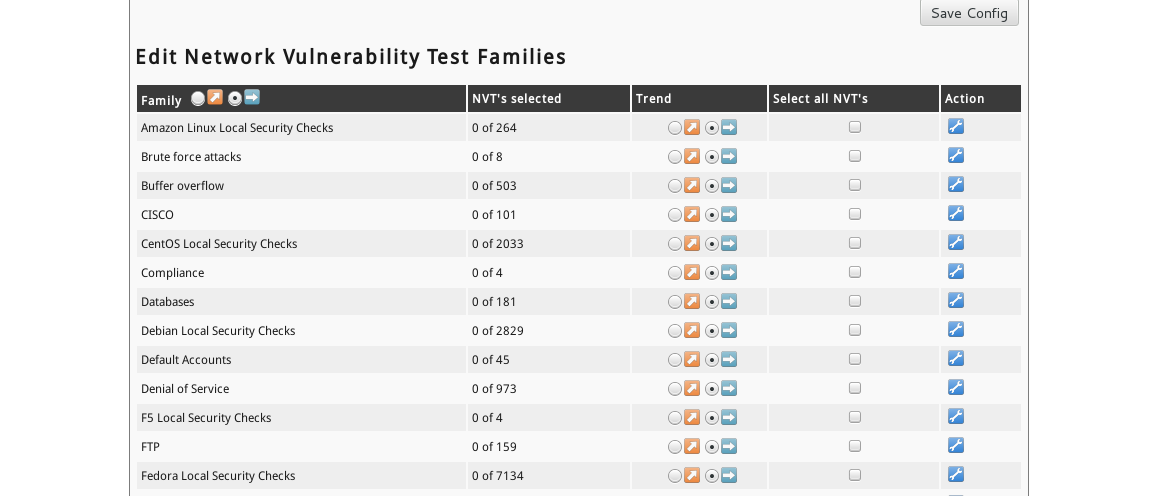

在这个新建的项目右端点击第三个蓝色扳手按钮,进入Edit Scan Config,在这里可以选择扫描内容,

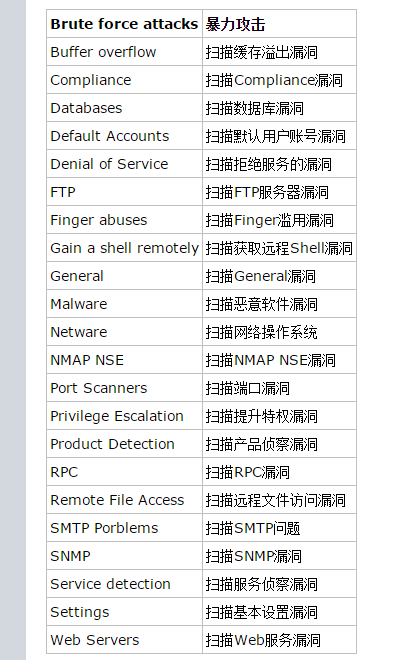

可以按照下图,设定扫描内容(引用自(大学霸KALI)5.2 使用OpenVAS):

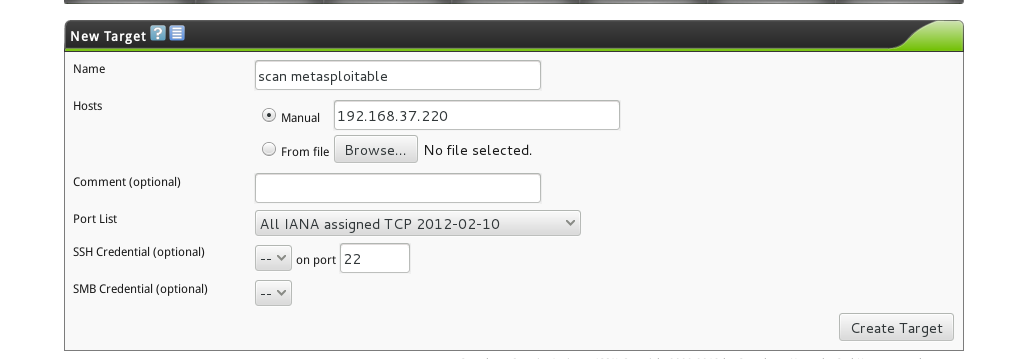

保存之后,点击菜单栏里的** Configuration——Targets** 新建目标项目:

项目命名为 scan metasploitable,在这里可以输入目标主机的地址:

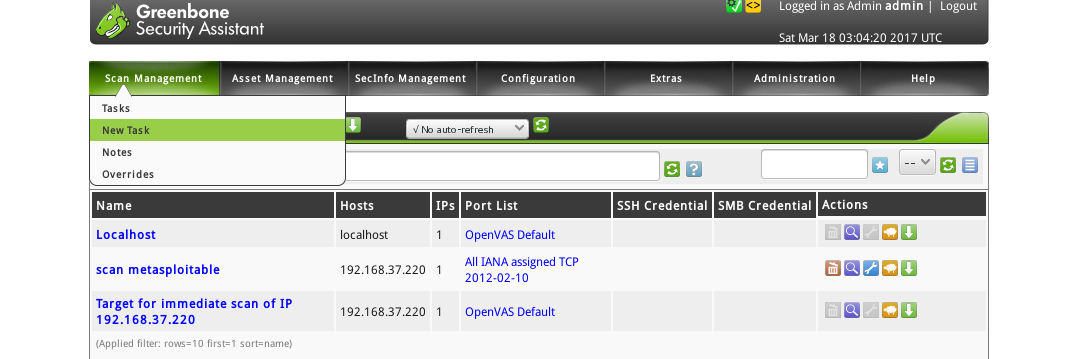

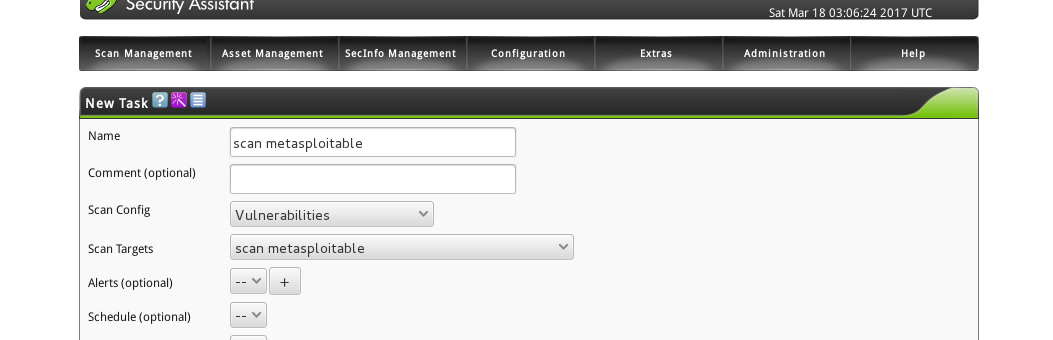

保存退出后,点击菜单栏里的** Scan Management——New Task** 新建任务:

任务命名为 scan metasploitable ,在下方的 Scan Config 和 Scan Targets 中选择刚刚建好的项目:

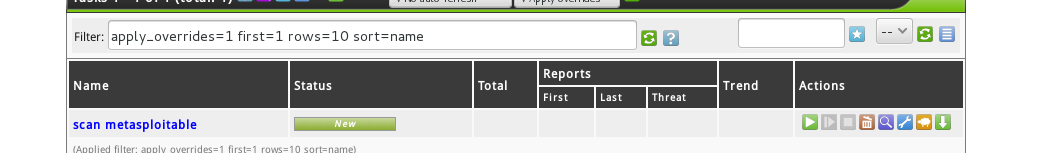

保存退出后,在任务管理界面就可以看到新建好的任务:

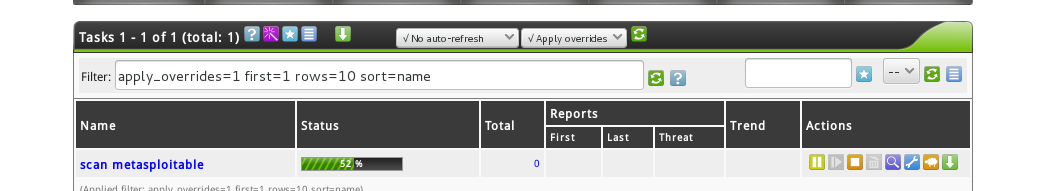

在任务的有端,点击绿色的运行按钮,即可开始扫描任务:

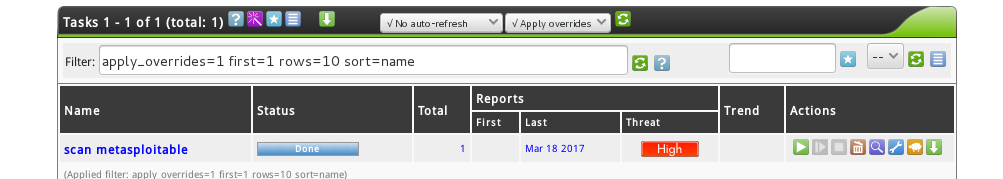

待任务完成之后,会显示:

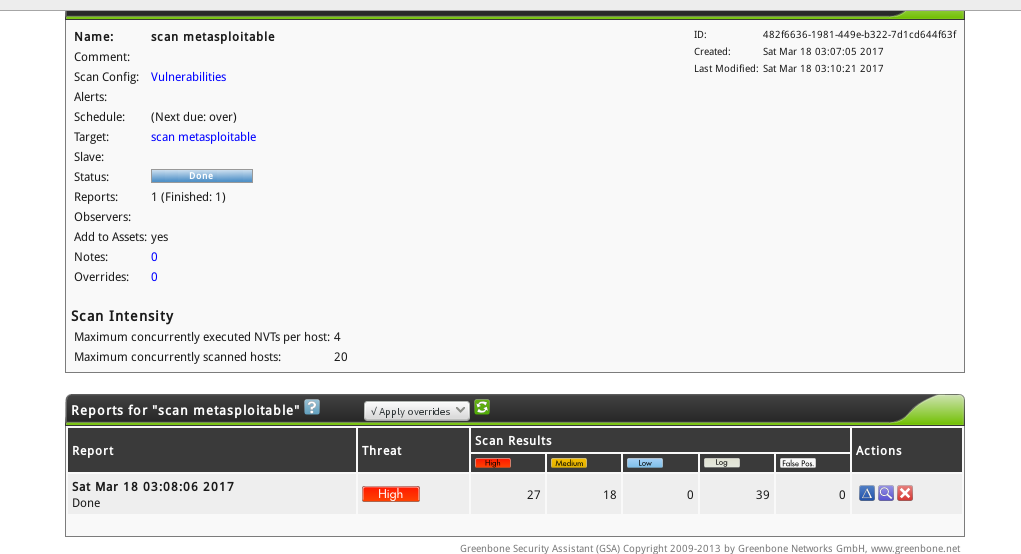

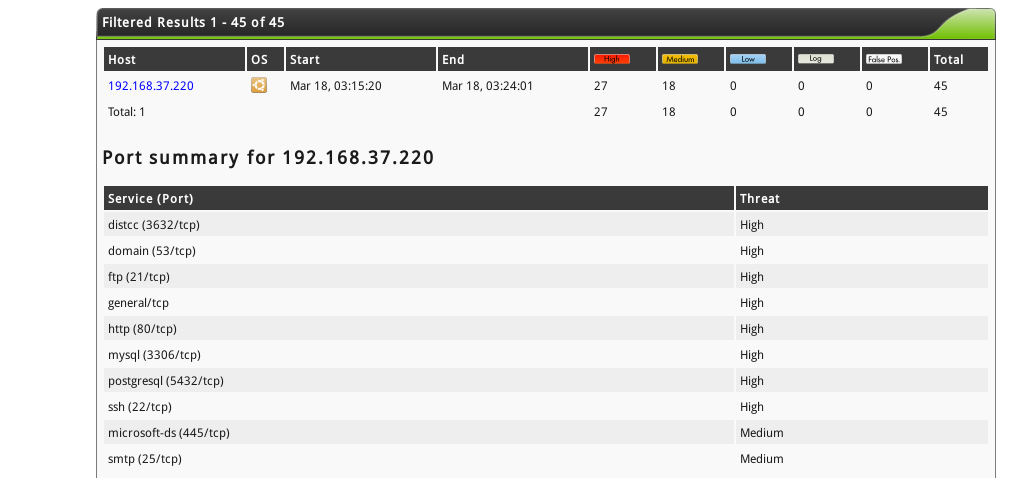

从中可以看到所扫描的靶机中存在高危漏洞,点击右端的放大镜按钮,打开 Task Details,查看任务详情:

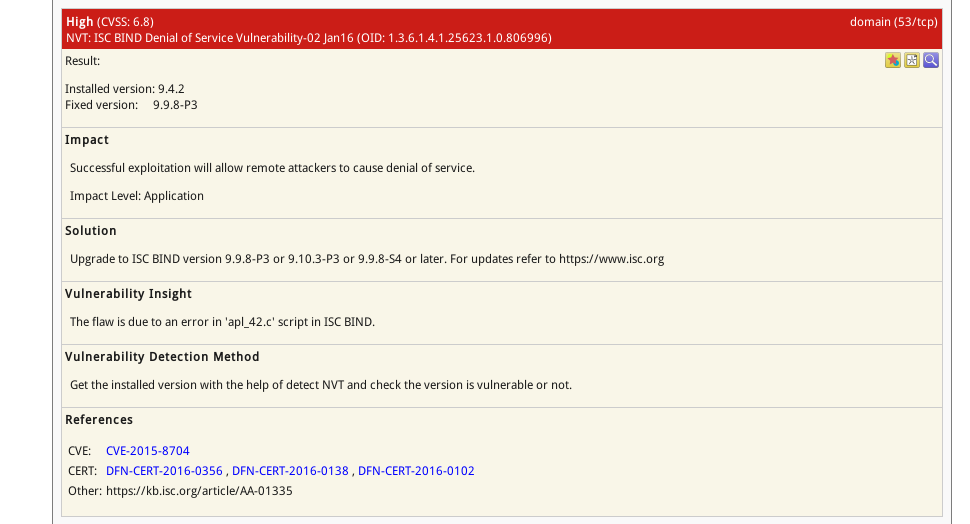

该界面显示了任务详细信息和漏洞扫描信息。在下方的漏洞扫描信息的右端,点击放大镜按钮,可以查看详细描述:

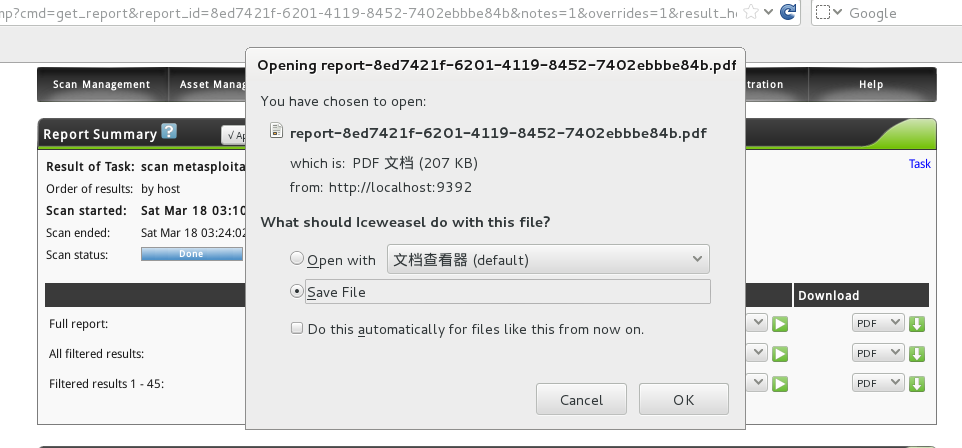

为方便研究,还可以将报告下载下来:

学习进度条

学习目标(本学期)

完成网络攻防课程的学习,完成各种攻防实践操作。

本周完成内容

学习了《网络攻防---技术与实践》第3章的内容,学习了KaliSecurity的6 - 10视频,着重学习了nmap、openvas工具的使用。