网络安全-信息收集

免责声明:本博客内所有工具/链接

请勿用于未授权的违法攻击!!

用户滥用造成的一切后果自负!!

使用者请务必遵守当地法律!!

1、Track 安全社区 — 掌控安全在线教育- Track 知识社区 - 掌控安全在线教育 - Powered by 掌控者:https://bbs.zkaq.cn/

2、封神台 - 掌控安全在线攻防演练靶场,一个专为网络安全从业人员设计的白帽黑客渗透测试演练平台。https://hack.zkaq.cn/

3、Track黑客导航:https://i.zkaq.cn/#b4

4、90:48:9A:F6:CC:85 - 网卡MAC地址查询厂商信息:https://mac.bmcx.com/90:48:9A:F6:CC:85__mac/

5、文件md5在线计算-ME2在线工具:http://www.metools.info/other/o21.html

6、221.219.98.132属于中国北京_IP反查域名_同IP站点查询_同ip网站查询_爱站网:https://dns.aizhan.com/

7、菜鸟教程:https://www.runoob.com/php/php-looping.html

8、w3school:https://www.w3school.com.cn/php/index.asp

9、HTTP协议 超文本传输协议(HTTP,HyperText Transfer Protocol)是互联网上应用最为广泛的一种网络协议。设计HTTP最初的目的是为了提供一种发布和接收HTML页面的方法,基本上访问网站都是使用HTTP协议

GET /?tn=62095104_26_oem_dg HTTP/1.1

Host: baidu.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.100 Safari/537.36

GET 是请求方式 HTTP/1.1 是协议版本,HOST是访问的域名,User-Agent传参是传参告诉别人你的浏览器是什么,是什么系统呀。

10、从访客角度看网页浏览流程:1.1.1.1 baidu.com → 网关 →DNS表,qzone.qq.com→ IP web服务器

一、用户在浏览器输入协议://域名,如 http://www.zkaq.org

二、用户浏览器通过系统 → 向DNS服务器查询域名对应的IP地址

三、用户浏览器向查询到的IP地址(Web服务器)发起HTTP请求

四、服务器分析用户请求,从中提取数据,处理后返回一个http响应

五、浏览器收到响应后提取状态、协议编码、正文的有效信息,然后翻译成人类能够直观理解的图形界面并显示。

11、什么是Ip:Ip就是你的计算机在互联网上的地址,可以理解为你淘宝买东西的时候你写的收货地址.

公网ip和内网ip的区别:每个人只要输入公网ip就能找到对应服务器,但是内网ip是路由器通过DHCP协议分配的,只要在相同内网中才能互相访问.

代理怎么设置:浏览器我是使用谷歌浏览器插件Proxy SwitchySharp进行设置的,然后代理本地或者远程代理

为什么需要域名:因为域名更好记忆,百度的域名baidu.com 如果让你去背百度的ip 123.125.114.144 那是多么的困难

每个子域名负责不同的业务:每个子域名可能会负责不同的业务,你可以认为子域名和域名的关系就是属于同一个公司的不同部门

DNS的作用:DNS实际上就是将域名转化为ip而已

有什么方法可以防御DNS劫持:设置可靠信任DNS服务器地址,比如114.114.114.114(阿里云)

URL栏中直接输入IP访问是否经过DNS服务器:当然不经过,你输入的不是域名

端口如何探测开放:可以使用在线工具(微步社区也能看到),个人建议使用Nmap

所谓得404、403 是什么:404、403实际上是状态码,可以稍微去百度查下,常见的有200代表访问成功,302重定向,403权限不够,404文件不存在,500+服务器内部错误

代理的原理:实际上就是你浏览器将数据发送到代理服务器指定的ip和端口,然后代理服务器帮你去访问

除了域名访问网站还能如何访问:ip可以转换为纯数字 http://2071818896 (访问的是百度)

linux优势在哪里:开源、运行速度快、所需资源少,命令行虽然人机体验不好,但是运行流畅啊,512MB的内存linux跑的开开心心,windows试试?

windows服务器多还是liunx多:国内windows服务器挺多的,如果是ASPX|ASP的网站基本是windows

顶级域名: baidu.com

二级域名:www.baidu.com (自己生成)---一般正常而言是属于同一个公司的不同资产

三级域名:a.b.baidu.com (自己生成)

多级域名:a.b.c.baidu.com (自己生成)

https协议:HTTP的plus版本 更安全加密 SSL

12、whois 域名注册的时候留下的信息 直接被查到 历史Whois信息,https://whois.com/

中国万网域名WHOIS信息查询地址: https://whois.aliyun.com/

西部数码域名WHOIS信息查询地址: https://whois.west.cn/

新网域名WHOIS信息查询地址: http://whois.xinnet.com/domain/whois/index.jsp

纳网域名WHOIS信息查询地址: http://whois.nawang.cn/

中资源域名WHOIS信息查询地址: https://www.zzy.cn/domain/whois.html

三五互联域名WHOIS信息查询地址: https://cp.35.com/chinese/whois.php

新网互联域名WHOIS信息查询地址: http://www.dns.com.cn/show/domain/whois/index.do

美橙互联域名WHOIS信息查询地址: https://whois.cndns.com/

爱名网域名WHOIS信息查询地址:https://www.22.cn/domain/

易名网域名WHOIS信息查询地址: https://whois.ename.net/

13、企查查、天眼查、小蓝本:https://www.xiaolanben.com/pc

14、子域名查询:https://crt.sh,

https://tool.chinaz.com/subdomain/

https://site.ip138.com/2/domain.htm

https://phpinfo.me/domain/

15、端口探测:端口探测(nmap 主动式的扫描 | 搜索引擎 https://fofa.so/hosts/14.215.177.38)

16、网络空间搜索引擎(针对于网络设备的搜索)fofa:https://fofa.so/,默认的token: admin

https://fofa.info

17、状态码: 200 正常访问 302 跳转 404 不存在 403 没权限 50x 服务器内部错误

18、密码生成器:https://www.bugku.com/mima/

19、指纹识别:cms可能存在通杀漏洞,如果使用了CMS建站可以用通杀漏洞直接攻击

20、旁站查询:旁站指的是在同一个ip上面的多个网站

21、C段扫描:例如192.168.1.1-192.168.1.255 都属于同一个C段

22、Google语法找到某些敏感内容,比如包含身份证号码的表格、包含服务器账号密码的文件、某些敏感文件、备份数据库

23、钟馗之眼 http://www.zoomeye.org

24、Shodan https://www.shodan.io

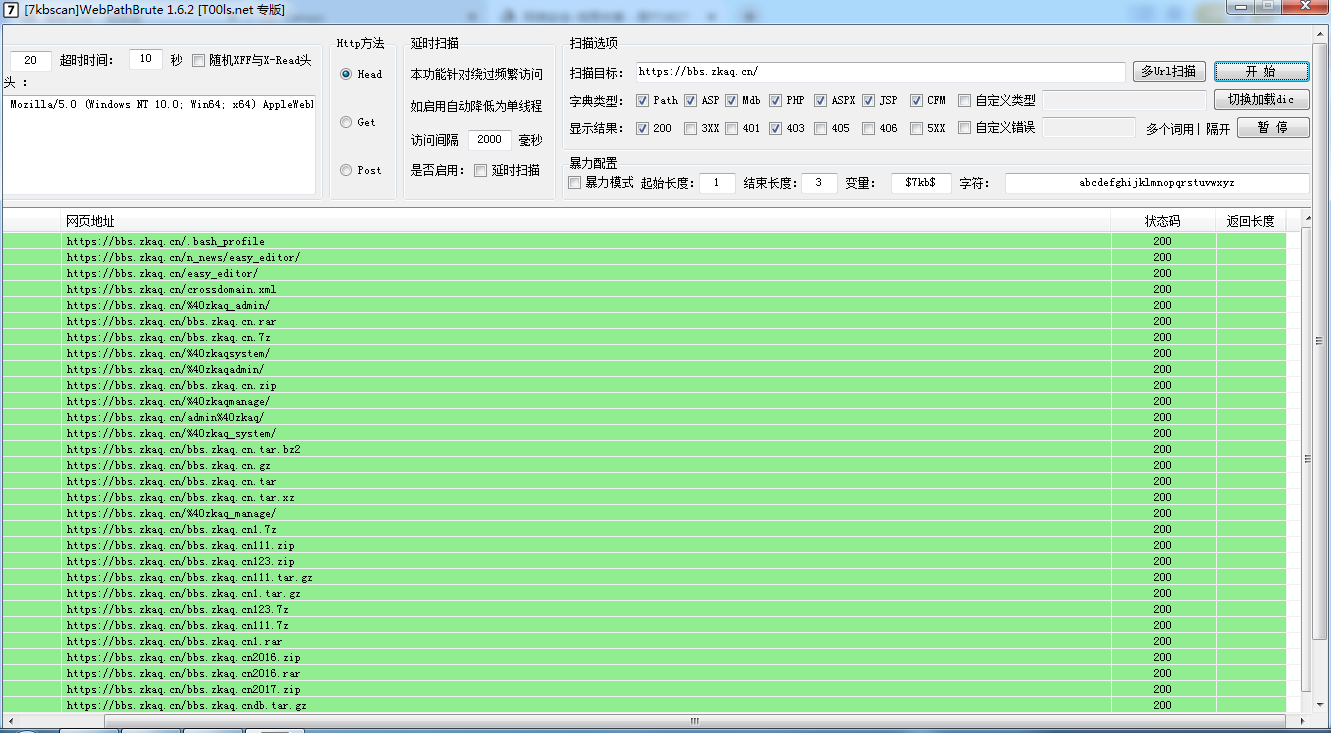

25、目录扫描如下:看看robots.txt协议

26、收集子域名信息有什么意义:通过收集子域名,扩大攻击的范围,一般来说主站的防护相对严密,而子域名的站点可能防护没有那么严密

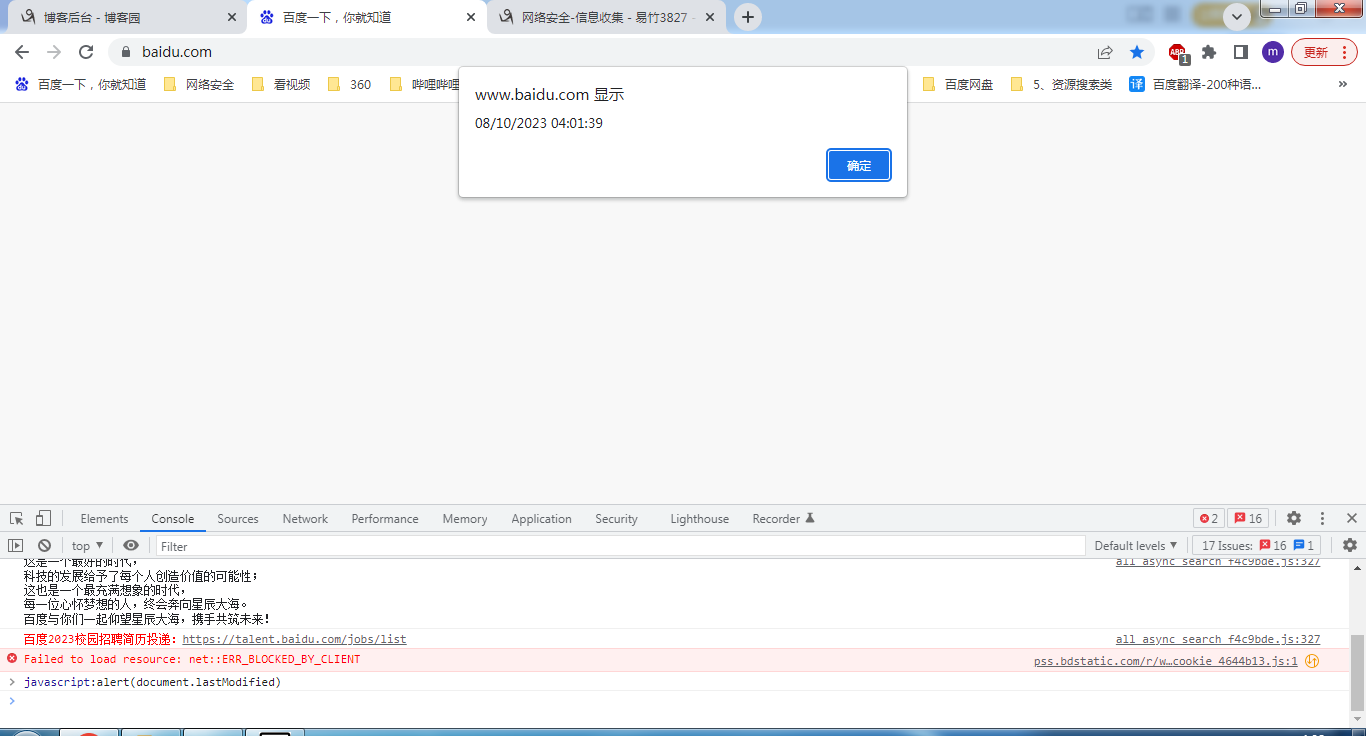

27、如何识别伪静态:控制台输入 javascript:alert(document.lastModified),如果网站是个html,但是显示的却是现在的时间,就是伪静态页面

28、C段不是内网,有可能同一个C端在同一个内网

29、网站里的分支网页算不算旁站:不一定,分支网页有些是不同文件夹下的文件

30、哪里寻找robots.txt,一般在域名后直接加上robots.txt,御剑等扫描器都可以扫描出来

31、子域名和旁站的区别:旁站指同一ip下的网站,子域名指顶级域名下的二级域名或者三级甚至更多级的域名,子域名有些同一ip有些不同一ip

32、一个ip可以对应多少网站:按照端口数来区分,上万个是没有问题的(前提是服务器性能撑得住,不过如果ip里面是个庞大的内网是可以的)

33、如何通过前台找到后台:使用目录扫描,根据cms的特征

34、同一个ip多个网站什么意思:就是多个网站用同一个ip,他们被称为互相的旁站,但是同ip不一定是同服务器,因为1个ip里面可能有一个庞大的内网

35、页面源码里是否会存在敏感信息:会,会隐藏一些敏感文件,cms信息,robots.txt,或者一些偷偷隐藏的链接

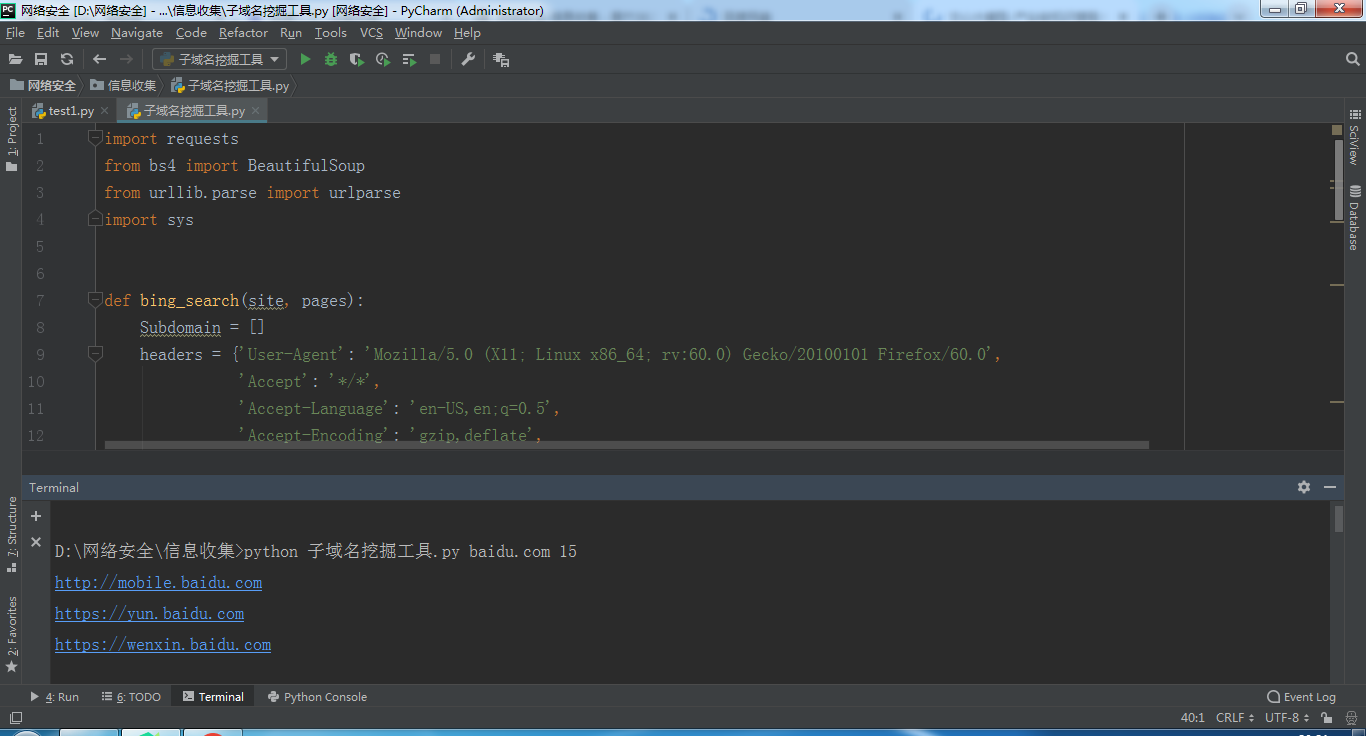

36、子域名挖掘机:

子域名挖掘工具:

import requests

from bs4 import BeautifulSoup

from urllib.parse import urlparse

import sys

def bing_search(site, pages):

Subdomain = []

headers = {'User-Agent': 'Mozilla/5.0 (X11; Linux x86_64; rv:60.0) Gecko/20100101 Firefox/60.0',

'Accept': '*/*',

'Accept-Language': 'en-US,en;q=0.5',

'Accept-Encoding': 'gzip,deflate',

'referer': "http://cn.bing.com/search?q=email+site%3abaidu.com & qs = n & sp = -1 & pq = emailsite % 3abaidu.com & first = 2 & FORM = PERE1"}

for i in range(1, int(pages) + 1):

url = "https://cn.bing.com/search?q=site%3a" + site + "&go=Search&qs=ds&first=" + str(

(int(i) - 1) * 10) + "&FORM=PERE"

conn = requests.session()

conn.get('http://cn.bing.com', headers=headers)

html = conn.get(url, stream=True, headers=headers, timeout=8)

soup = BeautifulSoup(html.content, 'html.parser')

job_bt = soup.findAll('h2')

for i in job_bt:

link = i.a.get('href')

domain = str(urlparse(link).scheme + "://" + urlparse(link).netloc)

if domain in Subdomain:

pass

else:

Subdomain.append(domain)

print(domain)

if __name__ == '__main__':

if len(sys.argv) == 3:

site = sys.argv[1]

page = sys.argv[2]

else:

print("usage: %s baidu.com 10" % sys.argv[0])

sys.exit(-1)

Subdomain = bing_search(site, page)

37、站长之家:https://whois.chinaz.com/

38、同ip查询:https://stool.chinaz.com/same

39、利用谷歌搜索引擎去找敏感信息:打开https://g.luciaz.me/

filetype: 指定文件类型------------------------------filetype.xls 身份证号码/filetype.mp4 周杰伦

site: 指定域名------------------------site.zju.edu.cn 后台管理/site.zju.edu.cn 默认密码

inurl: 指定URL----------------site.edu.cn inurl admin.php

site:edu.cn inurl:.php?id=123 公司

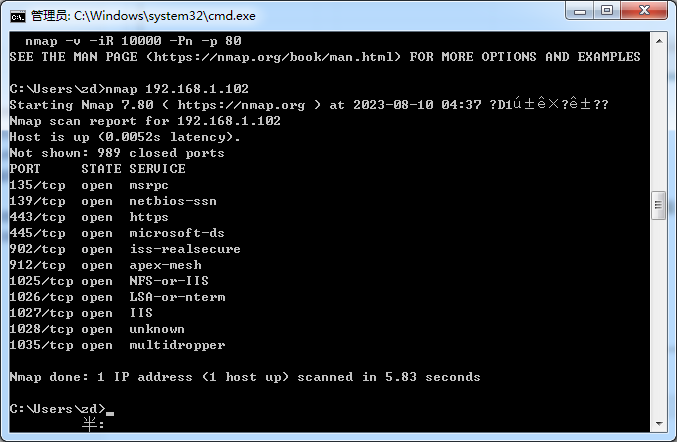

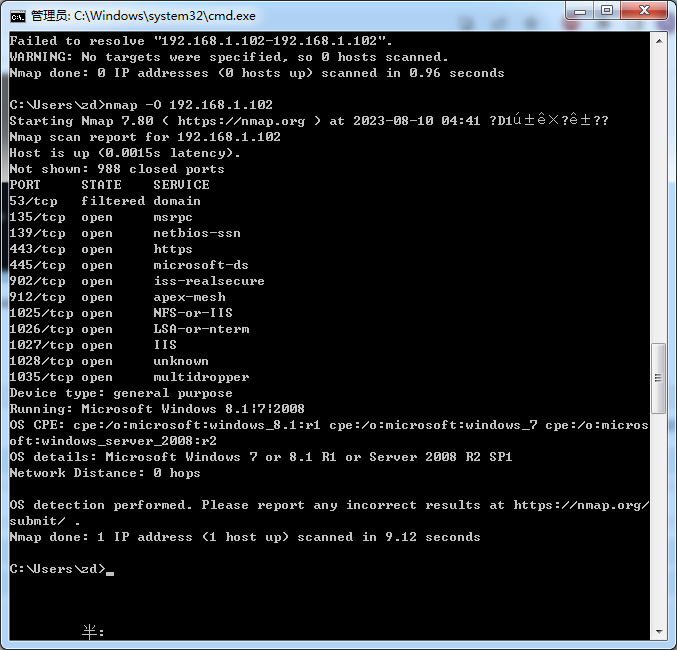

40、nmap使用:-Pn 不ping检测直接扫描(防火墙,会屏蔽ping的数据包)-----------------nmap 192.168.1.1/nmap -Pn 192.168.1.1

-p 指定端口--------nmap -p 80 192.168.1.101 nmap -p 443 192.168.1.101-192.168.1.255

-O 探测操作系统----nmap -O 192.168.1.101

nmap -v 192.168.1.102--显示扫描过程

nmap -A 192.168.1.102--全面扫描,包括一切探测

41、微步在线:https://x.threatbook.com/

42、潮汐指纹:http://finger.tidesec.com/

43、.com(商业),.edu(教育),.gov(政府),.mil(军工)

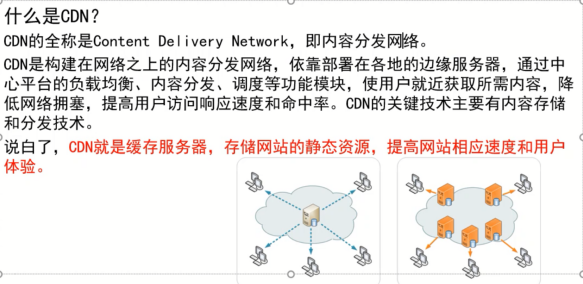

44、

判断是否存在cdn:https://www.17ce.com/

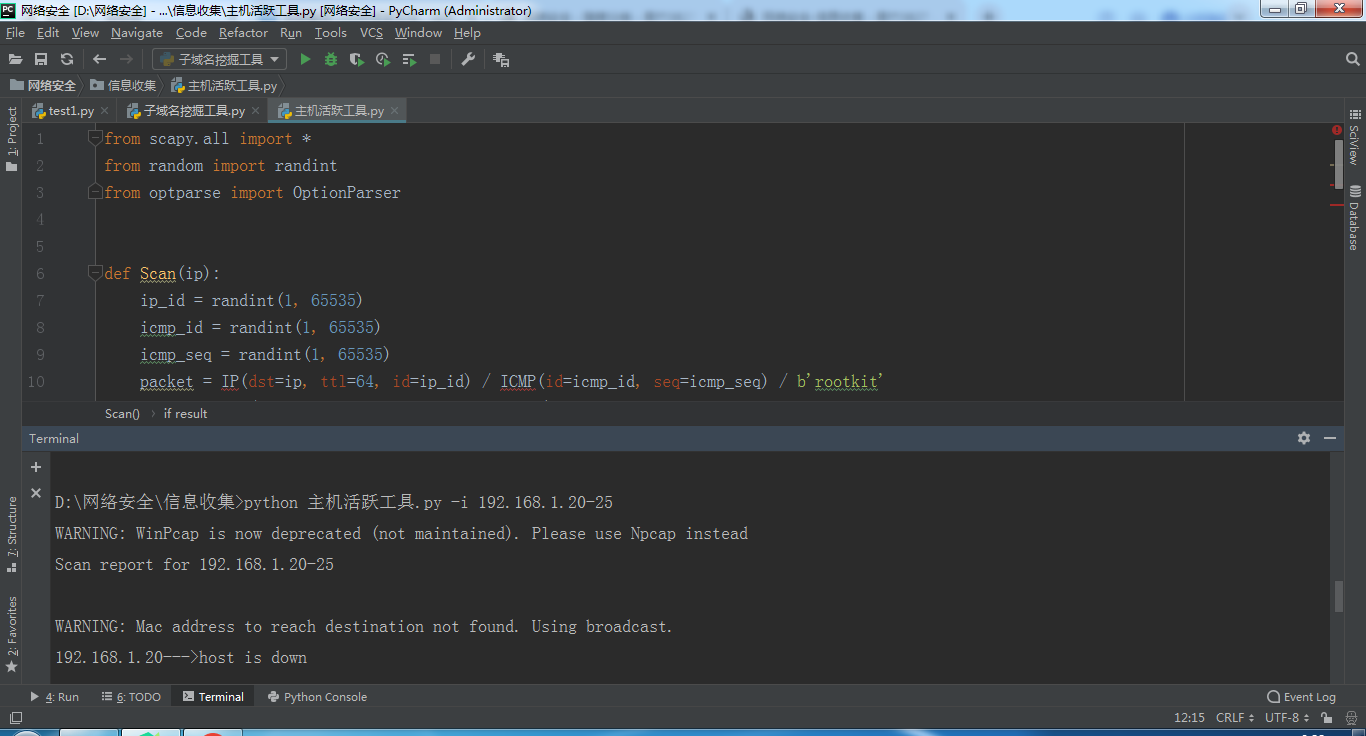

45、主机活跃工具

from scapy.all import *

from random import randint

from optparse import OptionParser

def Scan(ip):

ip_id = randint(1, 65535)

icmp_id = randint(1, 65535)

icmp_seq = randint(1, 65535)

packet = IP(dst=ip, ttl=64, id=ip_id) / ICMP(id=icmp_id, seq=icmp_seq) / b'rootkit'

result = sr1(packet, timeout=1, verbose=False)

if result:

for rcv in result:

scan_ip = rcv[IP].src

print(scan_ip + '--->' 'Host is up')

else:

print(ip + '--->' 'host is down')

def main():

parser = OptionParser("Usage:%prog -i <target host> ") # 输出帮助信息

parser.add_option('-i', type='string', dest='IP', help='specify target host')

# 获取IP地址参数

options, args = parser.parse_args()

print("Scan report for " + options.IP + "\n")

# 判断是单台主机还是多台主机

# IP中存在-,说明是要扫描多台主机

if '-' in options.IP:

# 代码举例:192.168.1.1-120

# 通过“-”进行分隔,把192.168.1.1和120分开

# 把192.168.1.1通过“,”进行分隔,取最后一个数作为range函数的start,然后把120+1作为range函数的stop

# 这样循环遍历出需要扫描的IP地址

for i in range(int(options.IP.split('-')[0].split('.')[3]), int(options.IP.split('-')[1]) + 1):

Scan(options.IP.split('.')[0] + '.' + options.IP.split('.')[1] + '.' + options.IP.split('.')[2] + '.' + str(

i))

time.sleep(0.2)

else:

Scan(options.IP)

print("\nScan finished!...\n")

if __name__ == "__main__":

try:

main()

except KeyboardInterrupt:

print("interrupted by user, killing all threads...")

46、Pocsuite3 是什么:https://pocsuite.org/guide/what-is-pocsuite3.html

47、