web服务器Nginx环境下如何实现安全证书https的配置

https跟http的关系

https没出现之前,我们网站大多数都是http开头,http全名超文本传输协议,客户端据此获取服务器上的超文本内容。超文本内容则以HTML为主,客户端拿到HTML内容后可根据规范进行解析呈现。因此,HTTP主要负责的是“内容的请求和获取”。问题就出在这部分。行监控、劫持、阻挡等行为很容易导致网站泄密,一些关键参数比如登录密码开发者会在客户端进行MD5加密,不过互联网所承载的机密信息远不只是密码,搜索内容同样属于敏感信息。现如今,百度、谷歌、Github等网站已经全站启用https,https就像是给网站上了一个“锁”,HTTPS做的就是给请求加密,让其对用户更加安全。对于自身而言除了保障用户利益外,还可避免本属于自己的流量被挟持,以保护自身利益。所以在我看来,终有一天HTTPS会实现全网普及。

服务器运行环境

Linux:Linux version 3.10.0-123.9.3.el7.x86_64

Nginx:nginx/1.6.3

openssl:1.0.1e

申请证书

目前网上有不少机构提供个人免费 ssl 证书,有效期几个月到几年不等。以 StartSSL :https:/www.startssl.com 为例, 申请成功后有效期 3 年,到期后可免费续租。

具体申请过程也很简单。

注册登录以后选择 Certificates Wizard >> DV SSL Certificate 申请一个免费的 ssl 证书。

通过邮件验证域名之后,然后在自己服务器中生成 SSL 证书的 csr , 记住生成输入的秘密 ,之后要用到:

openssl req -newkey rsa:2048 -keyout weizhimiao.cn.key -out weizhimiao.cn.csr

将生成的证书,放到指定的存放证书的目录,如 /data/secret/ 。查看证书 weizhimiao.csr 内容,将内容复制到页面中的 Certificate Signing Request (CSR)部分,提交页面。

下载生成好的证书,选择对应的web服务器(Nginx,1_weizhimiao.cn_bundle.crt),这样私钥和公钥我们就都有了。

1_weizhimiao.cn_bundle.crt(公钥)

weizhimiao.cn.key(私钥)

nginx配置(为指定域名增加https)

nginx.conf当前配置

/conf.d/weizhimiao.cn.conf中加入

注:

配置中用到一个 /data/secret/dhparam.pem 文件,该文件是一个PEM格式的密钥文件,用于TLS会话中。用来加强ssl的安全性。生成该文件方法,

cd /data/secret/

openssl dhparam 2048 -out dhparam.pem

将原来80端口的访问,重定向。./conf.d/weizhimiao.cn.conf中加入

server{

listen 80;

server_name weizhimiao.cn;

return 301 https:/weizhimiao.cn$request_uri;}

测试

检测配置文件是否有语法错误,需要输入之前生成公钥时输入的密码。

nginx -t

Enter PEM pass phrase:

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful

重启Nginx(切记,reload不起作用)

nginx -s stop

Enter PEM pass phrase:

nginx

Enter PEM pass phrase:

浏览器访问 weizhimiao.cn ,是否生效。

另,Nginx配置了安全证书之后,nginx每次的reload、stop等操作都需要输入密码。

可以通过生成一个解密的key文件,替代原来key文件。

cd /data/secret/

openssl rsa -in weizhimiao.cn.key -out weizhimiao.cn.key.unsecure

替换 weizhimiao.cn.conf 中的 weizhimiao.cn.key 文件.

server {

ssl_certificate /data/secret/1_weizhimiao.cn_bundle.crt;

之后每次在reload时,就不需要在输入密码了。

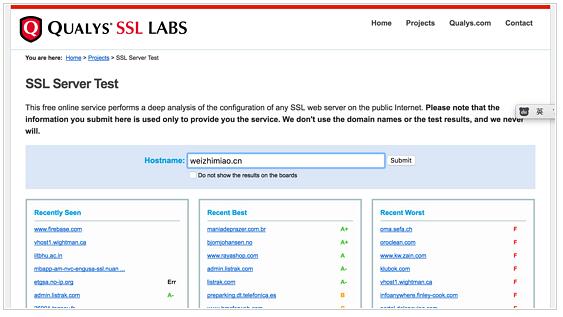

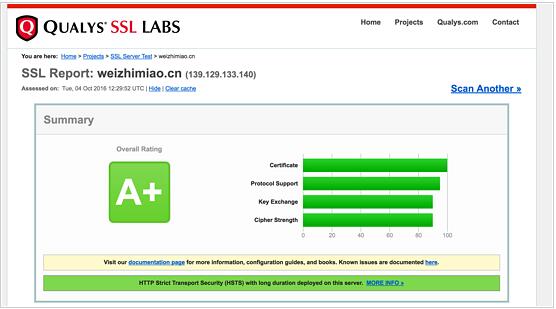

最后,用 SSLLABS 来进行一下测试。

结果

以上就是关于https证书配置的全部内容,希望对大家的学习有所帮助,也希望大家关注数据吧。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· AI与.NET技术实操系列(二):开始使用ML.NET

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 【自荐】一款简洁、开源的在线白板工具 Drawnix

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· Docker 太简单,K8s 太复杂?w7panel 让容器管理更轻松!