SQL SERVER 安全性体系

主体和安全实体

在 SQL Server 2008中,“主体”就是可以访问受保护资源且能获得访问资源所需权限的任何个人、组或流程。与旧版 SQL Server 一样,可以在 Windows 中定义主体,也可将没有对应 Windows 主体的 SQL Server 登录作为其基础。下面的列表显示了 SQL Server 2008主体的层次结构,但不包括固定服务器和数据库角色,还显示了将登录和数据库用户映射为安全对象的方法。主体的影响范围取决于它的定义范围,这样 Windows 级别的主体就比 SQL Server 级别的主体拥有更大的影响范围,而后者的影响范围又大于数据库级别的主体。每个数据库用户都会自动隶属于固定的 public 角色。

Windows 级别的主体

• Windows 域登录

• Windows 本地登录

• Windows 组

SQL Server 级别的主体

• SQL Server登录

• 映射为 Windows 登录的 SQL Server 登录

• 映射为证书的 SQL Server 登录

• 映射为不对称密钥的 SQL Server 登录

数据库级别的主体

• 数据库用户

• 映射为 SQL Server 登录的数据库用户

• 映射为 Windows 登录的数据库用户

• 映射为证书的数据库用户

• 映射为不对称密钥的数据库用户

• 数据库角色

• 应用程序角色

• 公共角色

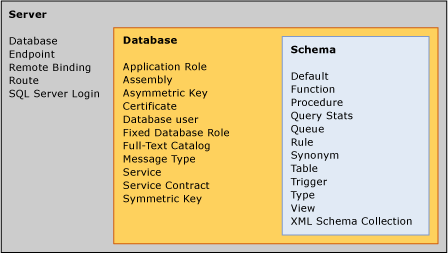

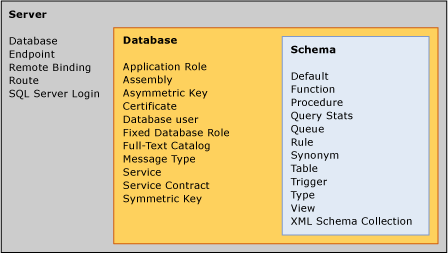

授权的另一部分就是可用以保护权限授予操作或拒绝授予操作的对象。图4列出了SQL Server 2008 中安全实体对象的层次结构。在服务器级别,可以保护网络端点,以控制进出服务器的通信通道,以及数据库、绑定角色和登录。在数据库和架构级别,用户创建的每一个对象都被当作安全主体,包括那些驻留在架构中的对象。

在 SQL Server 2008中,“主体”就是可以访问受保护资源且能获得访问资源所需权限的任何个人、组或流程。与旧版 SQL Server 一样,可以在 Windows 中定义主体,也可将没有对应 Windows 主体的 SQL Server 登录作为其基础。下面的列表显示了 SQL Server 2008主体的层次结构,但不包括固定服务器和数据库角色,还显示了将登录和数据库用户映射为安全对象的方法。主体的影响范围取决于它的定义范围,这样 Windows 级别的主体就比 SQL Server 级别的主体拥有更大的影响范围,而后者的影响范围又大于数据库级别的主体。每个数据库用户都会自动隶属于固定的 public 角色。

Windows 级别的主体

• Windows 域登录

• Windows 本地登录

• Windows 组

SQL Server 级别的主体

• SQL Server登录

• 映射为 Windows 登录的 SQL Server 登录

• 映射为证书的 SQL Server 登录

• 映射为不对称密钥的 SQL Server 登录

数据库级别的主体

• 数据库用户

• 映射为 SQL Server 登录的数据库用户

• 映射为 Windows 登录的数据库用户

• 映射为证书的数据库用户

• 映射为不对称密钥的数据库用户

• 数据库角色

• 应用程序角色

• 公共角色

授权的另一部分就是可用以保护权限授予操作或拒绝授予操作的对象。图4列出了SQL Server 2008 中安全实体对象的层次结构。在服务器级别,可以保护网络端点,以控制进出服务器的通信通道,以及数据库、绑定角色和登录。在数据库和架构级别,用户创建的每一个对象都被当作安全主体,包括那些驻留在架构中的对象。

| 服务器角色 | 说明 |

| bulkadmin | 成员可以运行BULK INSERT语句,这一角色中的成员仍然要求非sysadmins用户能够访问被更新到的对象 : administer blck operations |

| dbcreator | 成员可以创建、修改、删除和恢复任意数据库 : create database |

| diskadmin | 这一角色用于管理磁盘文件。大多数此类功能是关于添加和删除备份设备的。:alter resources |

| processadmin | 成员可以终止在SQL SERVER实例中运行的进程,如果您希望授予某人中止长时间运行的查询或者孤立连接的能力,那么这一角色非常有 用 : alter any connection , alter server state |

| public | 所有有效SQL SERVER登陆是public角色的成员 |

| securityadmin | 成员可管理登陆及其属性。他们可以grant, deny 和revoke服务器级别的权限以及数据库级别的权限。他们也可以为SQL SERVER登陆重置密码。这一角色无权指定数据库权限。如果希望securityadmin成员能够进行这一操作,就必须使他们的登录成为特定数据库的db_accessadmin固定数据库角色的成员 |

| serveradmin | 成员可以改变服务器范围内的配置选项并关闭服务器 |

| setupadmin | 成员要吧添加和删除添加服务器,还执行一些系统存储过程。 |

| sysadmin | 成员可执行服务器中的任意操作。默认情况下,windows builtin\administrators组、本地管理员组中的所有成员是sysadmin固定服务器角色的成员。sql server服务帐户也是此角色的成员。 |

数据库用户

可以通过SSMS或者T-SQL语句CREATE LOGIN来创建登录。再利用SSMS或者T-SQL语句CREATE USER 来创建数据库用户

在创建数据库用户之后,可以选择将它包含在一个数据库角色中。可更改。

| 数据库角色 | 说明 |

| db_addessadmin | 可以为windows登陆、windows组和SQL SERVER登陆添加或者删除访问权限 :alter any user, create schema |

| db_backupoperator | 可以备份数据库 : backup databse , backuplog , checkpoint |

| db_datareader | 可以从所有用户表中读取所有数据 : select |

| db_datawriter | 成员要吧添加、删除或者改变所有用户表中的数据 : deleter , insert , update |

| db_ddladmin | 可以运行数据库中的任意数据定义语言(ddl)命令 : alter any assembly, alter any asammetric key , alter any |

| db_denydatareader | 不能读取数据库中用户表中的任何数据 : 拒绝select |

| db_denydatawriter | 不能在数据库的用户表中添加 、修改或者删除任何数据: 拒绝delete , insert , update |

| db_owner | 可以对数据库执行全部配置和维护操作,包括删除数据库 |

| db_securityadmin | 可以修改角色成员关系并管理权限 |

有一种特殊的数据库角色,sysadmin用户不能明确向其授予其它用户权限,它被称为public角色。所有数据库用户都隐式包含在public角色中。这一角色获得特定数据库中用户的所有默认权限。它不能拥有指定给它的用户、组或者角色。因为默认情况下每个 人都属于这一角色。这一角色不能被删除。因此,要防止未经授权的数据访问,应该授予public角色的权限降至最低。应将权限授予其它数据库角色且授予登陆相关的用户帐户。

浙公网安备 33010602011771号

浙公网安备 33010602011771号