@firewalld防火墙详解

0|1文章目录

1|0firewalld

1|1一、防火墙概述

1|2二、防火墙区域管理

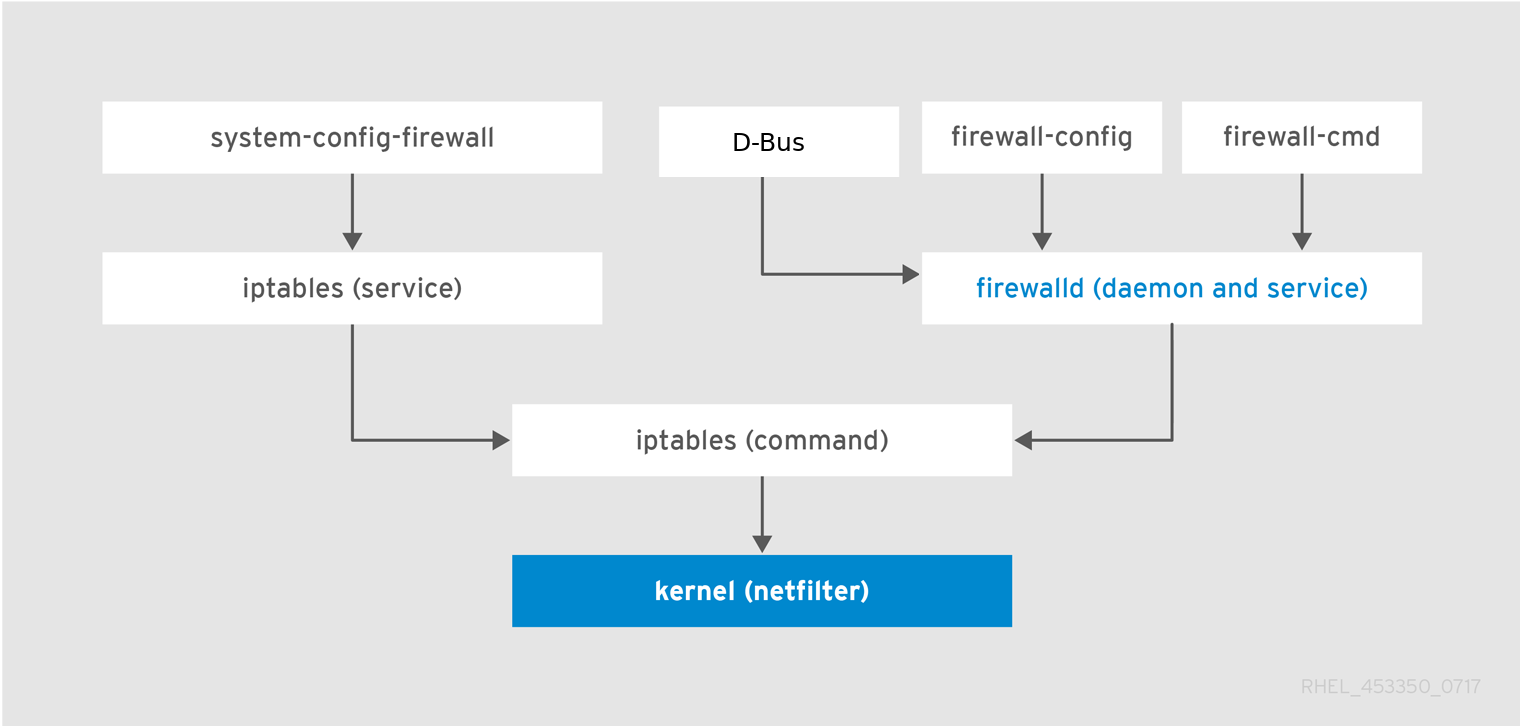

那么相较于传统的Iptables防火墙,firewalld支持动态更新,并加入了zone区域的概念

1、区域

| 区域 | 默认规则策略 |

|---|---|

| trusted | 允许所有的数据包流入流出 |

| home | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、mdns、ipp-client、amba-client与dhcpv6-client服务相关,则允许流量 |

| internal | 等同于home区域 |

| work | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、ipp-client、dhcpv6-client服务相关,则允许流量 |

| public | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、dhcpv6-client服务相关,则允许流量 |

| external | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| dmz | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| block | 拒绝流入的流量,除非与流出的流量相关 |

| drop | 拒绝流入的流量,除非与流出的流量相关 |

2、主要的区域

1|3三、防火墙基本指令参数

1、firewall-cmd命令分类列表

| 参数 | 作用 |

|---|---|

| zone区域相关指令 | |

| –get-default-zone | 获取默认的区域名称 |

| –set-default-zone=<区域名称> | 设置默认的区域,使其永久生效 |

| –get-active-zones | 显示当前正在使用的区域与网卡名称 |

| –get-zones | 显示总共可用的区域 |

| –new-zone= | 新增区域 |

| services服务相关命令 | |

| –get-services | 列出服务列表中所有可管理的服务 |

| –add-service= | 设置默认区域允许该填加服务的流量 |

| –remove-service= | 设置默认区域不允许该删除服务的流量 |

| Port端口相关指令 | |

| –add-port=<端口号/协议> | 设置默认区域允许该填加端口的流量 |

| –remove-port=<端口号/协议> | 置默认区域不允许该删除端口的流量 |

| Interface网站相关指令 | |

| –add-interface=<网卡名称> | 将源自该网卡的所有流量都导向某个指定区域 |

| –remove-interface=<网卡名称> | 取消网卡绑定区域 |

| sourceIP相关指令 | |

| –add-source=<IP/位数> | 设置默认IP允许服务的流量 |

| –remove-source=<IP/位数> | 移除设置的默认IP允许服务的流量 |

| 其他相关指令 | |

| –list-all | 显示当前区域的网卡配置参数、资源、端口以及服务等信息 |

| –reload | 让“永久生效”的配置规则立即生效,并覆盖当前的临时规则 |

四、防火墙区域配置策略

为了能正常使用firewalld服务和相关工具去管理防火墙,必须启动firewalld服务,同时关闭以前旧的防火墙相关服务需要注意firewalld的规则分为两种状态

1、防火墙(禁用与取消)

2、firewalld(状态)

3、firewalld(常用命令)

1|44、配置(测试)

配置要求:调整默认public区域拒绝所有流量,但如果来源IP是10.0.0.0/24网段则允许

1|5五、防火墙配置放行策略

1、firewalld(放行服务)

2、firewalld(端口放行)

3、firewalld(网段放行)

1|6六、firewalld防火墙(端口转发策略)

端口转发是指传统的目标地址映射,实现外网访问内网资源

流量转发语法为:

firewalld-cmd --permanent --zone=<区域> --add-forward-port=port=<源端口号>:proto=<协议>:toport=<目标端口号>:toaddr=<目标IP地址>Copy to clipboardErrorCopied

案列

端口转发实现实例: 需要将本地的10.0.0.8:5555端口转发至后端172.16.1.7:22端口

1|7七、firewalld(富规则)

firewalld中的富语言规则表示更细致,更详细的防火墙策略配置,他可以针对系统服务、端口号、原地址和目标地址等诸多信息进行更有针对性的策略配置,优先级在所有的防火墙策略中也是最高的,下面为firewalld富语言规则帮助手册Copy to clipboardErrorCopied

1、实列一

例题:允许10.0.0.1主机能够访问http服务,允许172.16.1.0/24能访问10050端口**

2、实列二

例题:默认public区域对外开放所有人能通过ssh服务连接,但拒绝172.16.1.0/24网段通过ssh连接服务器

3、实列三

例题:当用户来源IP地址是10.0.0.1主机,则将用户请求的5555端口转发至后端172.16.1.7的22端口

4、firewalld(禁ping)

5、查看富规则

注:一般所有的拒绝或接受都配置在默认区域,当指定IP访问指定端口或者服务的时候使用富规则

1|8八、firewalld(规则备份)

防火墙的配置,永久生效后会保存在/etc/firewalld/zones/这个目录下,所以如果进行服务器集群扩展,或者配置相同防火墙时,只需要把该文件拿过来启动防火墙即可

1|9九、firewalld (内部共享上网)

在指定的带有公网IP的实例上启动Firewalld防火墙的NAT地址转换,以此达到内部主机上网。

在公司里面,服务器上没有外网的,除非使用路由器,或者使用防火墙实现内部共享上网Copy to clipboardErrorCopied

1、ip伪装(开启)

2、内核转发(开启)

如果使用iptables必须手动开启,firewalld不需要手动开启

3、配置网关地址(无外网)

1|10十、fieewalld(常用总述)

对于一个接收到的请求具体使用哪个区域zone,firewalld是通过三种方式来判断的:(三个方式的优先级按顺序依次降低)

1、source,来源地址

2、Interface,接收请求的网卡

3、firewalld配置的默认区域(zone)

__EOF__

本文链接:https://www.cnblogs.com/zeny/p/15121531.html

关于博主:评论和私信会在第一时间回复。或者直接私信我。

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

声援博主:如果您觉得文章对您有帮助,可以点击文章右下角【推荐】一下。您的鼓励是博主的最大动力!

本文来自博客园,作者:ଲ小何才露煎煎饺,转载请注明原文链接:https://www.cnblogs.com/zeny/p/15121531.html

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· AI与.NET技术实操系列(二):开始使用ML.NET

· 【自荐】一款简洁、开源的在线白板工具 Drawnix

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· C#/.NET/.NET Core优秀项目和框架2025年2月简报