Sql Server的弱口令入侵测试以及防范

我之所以要做这样的测试是因为这一切都是有背景的!!!被黑客黑的代价!!!伤心ing。。。。。

背景:

测试:

物理机:Win7

虚拟机:xp

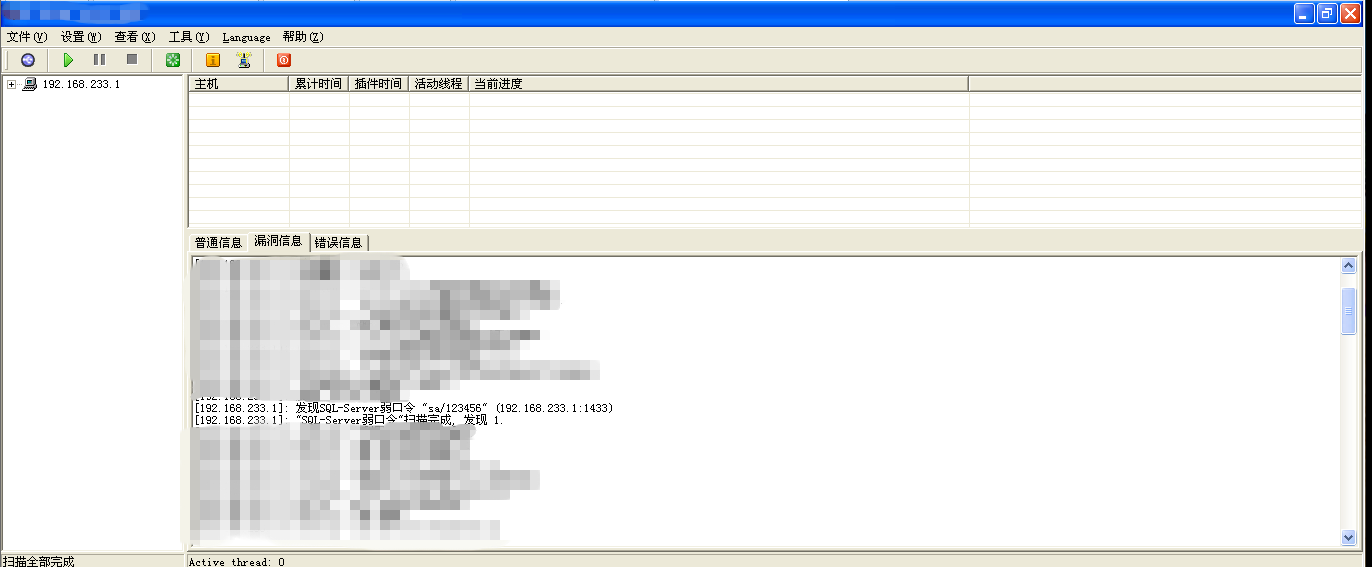

扫描工具(我想我最好不写扫描器的名字比较好):

密码之所以是123456是因为前一阵子做SQL SERVER的分布式数据库的实验,然后就把密码弄得很简单。

物理机上似乎好像感觉有很多漏洞呀呀呀呀呀呀呀。表示很蛋疼

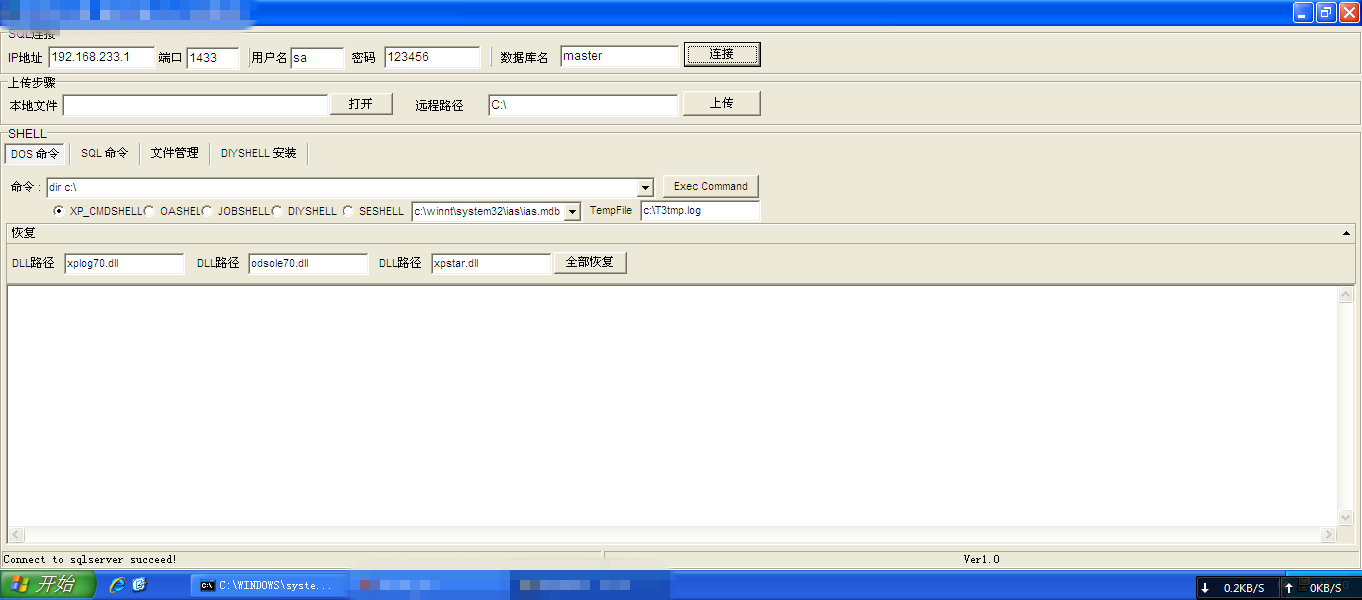

获取到了SQL SERER 的sa帐号的密码,用某软件(我想我最好不写软件的名字比较好)进行连接:

这个软件功能真心强大!!

360报警了:

360,你为何如此的屌!!!!!!!!!!!

允许执行后的效果:

防范:

心得:

我这学期在上信息安全导论这门课,老师让我们做了许多测试,学到了很多。

通过这次测试的学习,我觉得360确实很强大,SQL SERVER确实很危险。

如果不是有黑客入侵我的电脑,我多半也不会去学习这个,看来还是得谢谢那位黑客呀。

这期间还有许多问题,比如隐藏自己的IP等等的问题,不要一下子就把自己给暴露了。

转载请注明出处:http://www.cnblogs.com/yydcdut/p/3463806.html

作者:我爱物联网

出处:http://yydcdut.cnblogs.com/

本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文连接,否则保留追究法律责任的权利。

出处:http://yydcdut.cnblogs.com/

本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文连接,否则保留追究法律责任的权利。

新博客地址

新博客地址

浙公网安备 33010602011771号

浙公网安备 33010602011771号