20145312《网络对抗》信息搜集与漏洞扫描

20145312《网络对抗》信息搜集与漏洞扫描

问题回答

1.哪些组织负责DNS,IP的管理。

- 互联网名称与数字地址分配机构,简称ICANN机构,决定了域名和IP地址的分配,在ICANN下有三个支持机构,其中地址支持组织(ASO)负责IP地址系统的管理;域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。ICANN负责协调管理DNS各技术要素以确保普遍可解析性,使所有的互联网用户都能够找到有效的地址。

2.什么是3R信息

- 3R是指注册人(Registrant)、注册商(Registrar)、官方注册局(Registry),3R信息就是上面三者的相关信息

实验过程记录

信息搜集

-

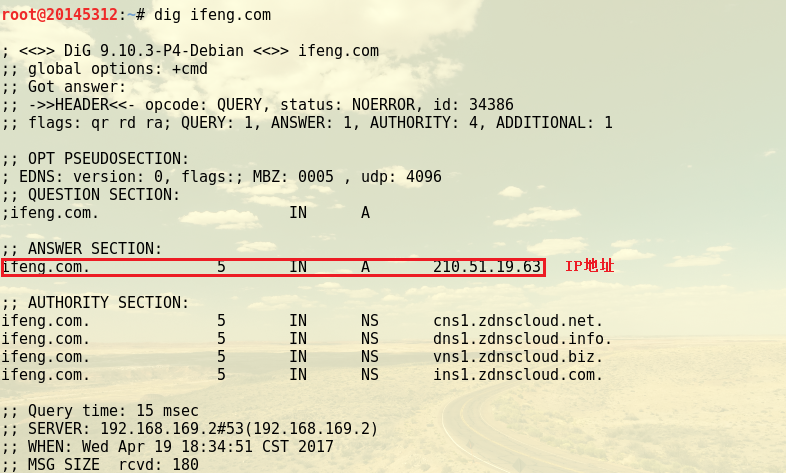

dig查询凤凰网的IP地址

-

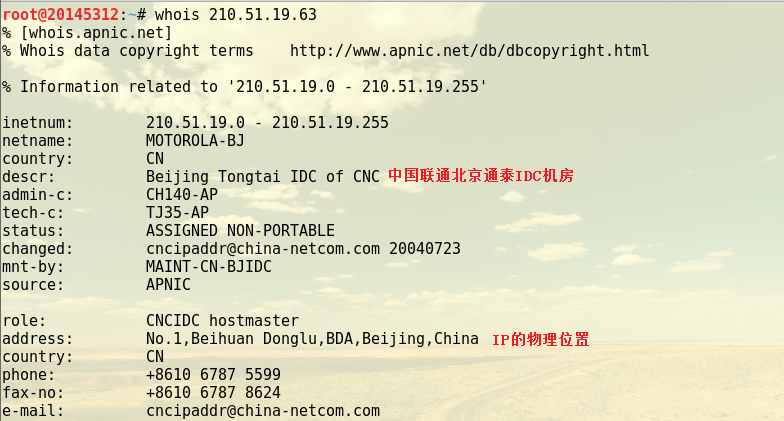

用whois查询凤凰网的IP:210.51.19.63

-

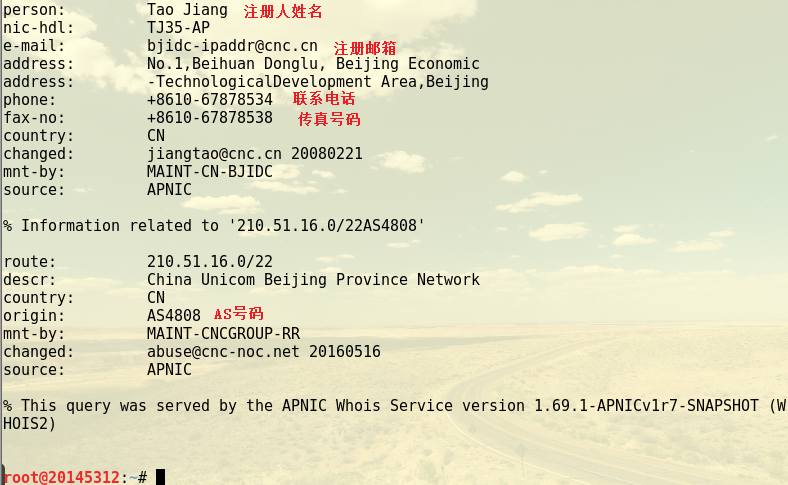

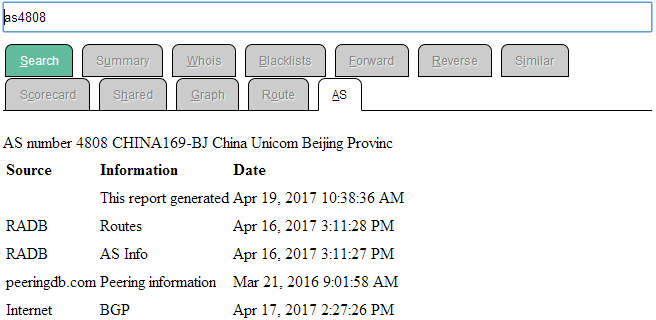

通过AS号可以在网上或者whois查到更多信息:

-

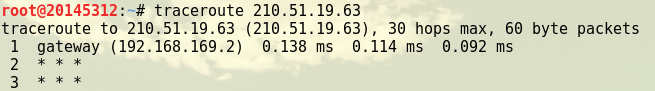

Tracert路由探测凤凰网的IP

-

发现除了第一跳,剩下的都是***,上网查询后发现linux上使用traceroute的话,默认使用了udp协议,八成是因为虚拟机nat 路由器,默认丢弃port>32767的包。

-

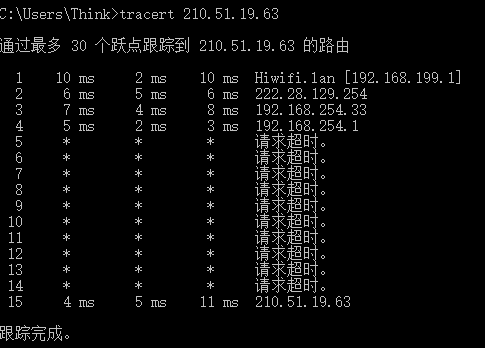

在windows命令行中使用

tracert指令。

-

可以看到我所用的路由器信息: Hiwifi.lan [192.168.199.1],跟踪到第五个跃点后出现请求超时,很奇怪为什么tracert命令追踪数据包时其中一跳请求超时仍能继续追踪下边一跳,上网查询后知道那是因为该路由器禁ping,但能正常转发数据。

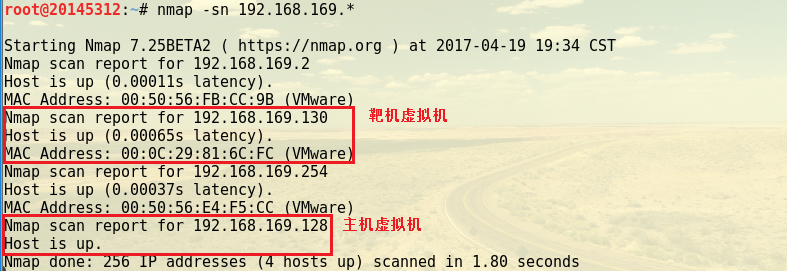

基本的扫描技术(nmap)

发现主机

- 剩下的两个虚拟机是我室友的,嘻嘻

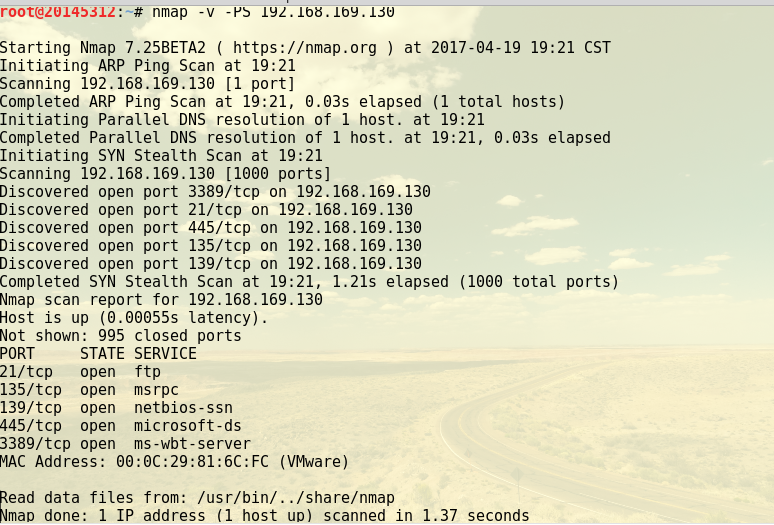

扫描主机

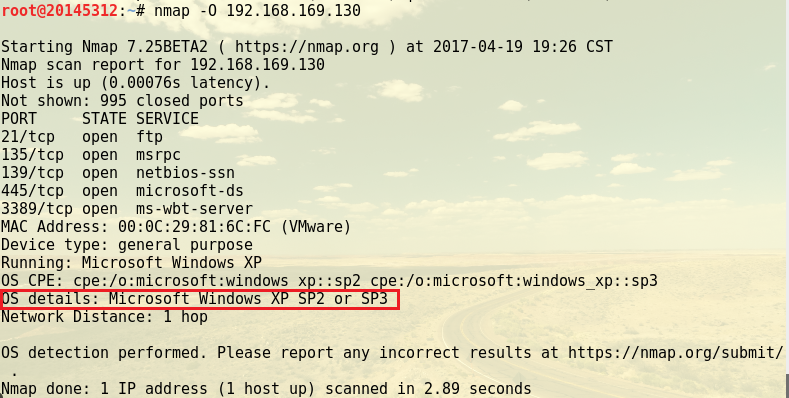

- 在kali虚拟机中扫描Windows XP虚拟机的IP:192.168.169.130

- 可以看到开放的端口和对应服务以及MAC地址

端口扫描

- 对TCP端口进行扫描:

nmap -v -PS [目标IP]

- 使用

nmap -sU对主机进行UDP扫描:

OS及服务版本探测

- 判定目标主机的系统:

nmap -O [目标IP]

- 判定目标主机的系统为Windows XP SP2或SP3

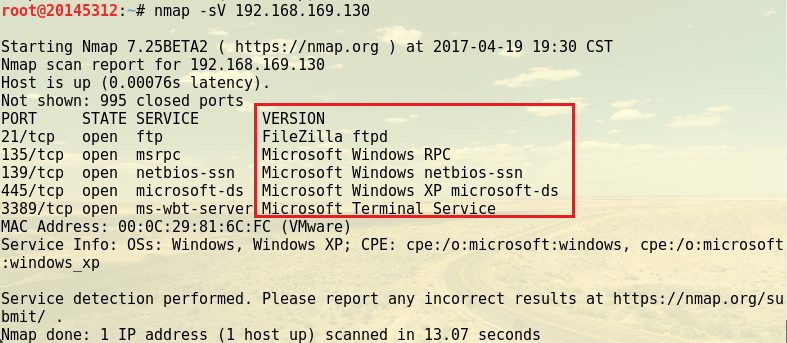

版本检测

- 命令:

nmap –sV [目标IP]

漏洞扫描

-

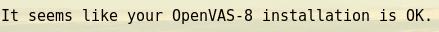

先使用openvas-check-setup命令来检查安装情况

-

可以看到在步骤7出错,按照提示修改:直接输入openvasmd来开启服务后重新检测,成功出现下列信息:

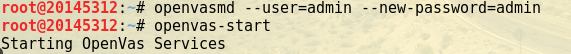

-

配置openvas并添加admin账号,这里用户名和密码都是admin,使用命令:

openvasmd --user=admin --new-password=admin,然后输入openvas-start开启openvas

-

在kali中访问

https://127.0.0.1:9392/,进入如下页面输入要扫描的主机的IP,我扫描的是我的Windows XP主机

-

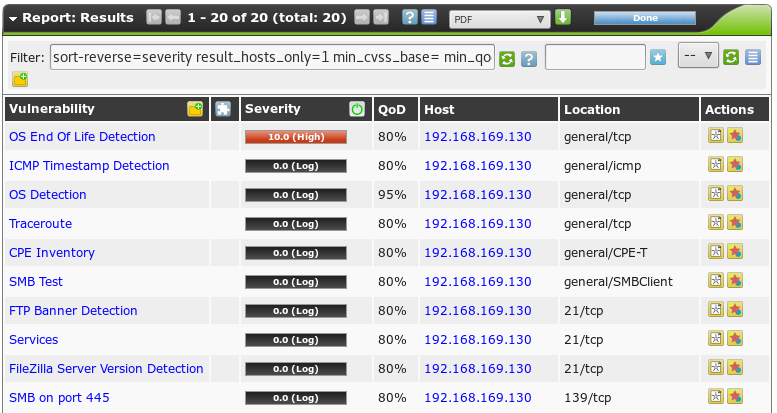

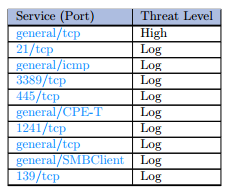

扫描结果

-

下载扫描报告

-

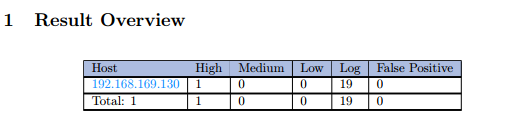

扫描结果有一个高危漏洞

-

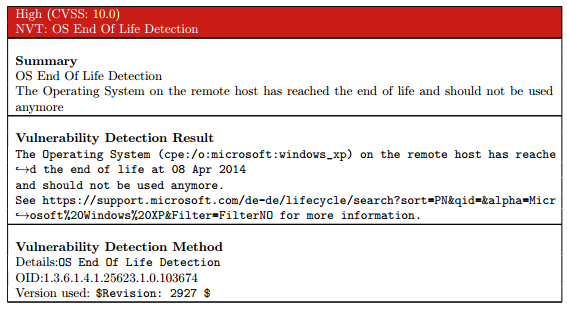

该高危漏洞的详细信息

-

高危的原因是生命周期结束

实验总结与体会

这次实验我们通过信息搜集、漏洞扫描得到信息,这在实际的网络攻击中是非常重要的环节,比如nmap命令可以用来发现靶机的IP地址,再通过漏洞扫描找到靶机的漏洞就可以进一步实施攻击。这提醒我们不能忽略电脑突然跳出的高危漏洞提醒,要及时补漏,就会给攻击者带去不小的麻烦。