加密算法详解

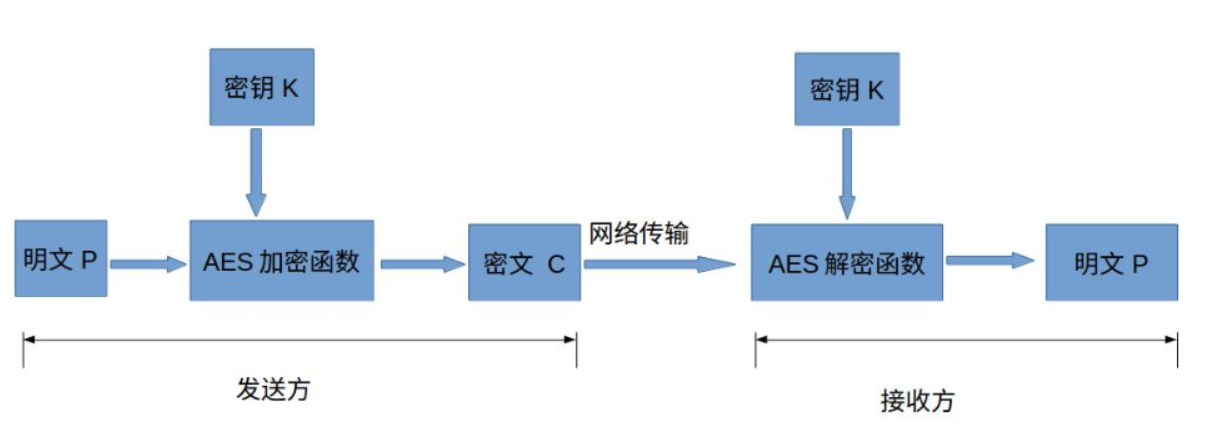

1:AES加密:高级加密标准(AES,Advanced Encryption Standard)为最常见的对称加密算法。

对称加密算法也就是加密和解密用相同的密钥,具有以下几个特点: 最常用的对称加密算法; 密钥建立时间短、灵敏性好、内存需求低; 实际使用中,使用工作模式为CTR(最好用BC去实现),此工作模式需要引入IV参数(16位的字节数组); 密钥长度16字节/24字节/32字节(对应AES-128、AES-192和AES-256) ; 16*8 一个字节等于8位 填充模式最常用的两种PKCS5Padding和PKCS7Padding,其中后者只有BC独有; 加密和解密用到的密钥是相同的,这种加密方式加密速度非常快,适合经常发送数据的场合.

2:AES 加密的参数及其条件

1:秘钥:加密的时候用秘钥,解密的时候需要同样的秘钥才能解出来 2:明文:需要加密的参数 3:模式:aes 加密常用的有 ECB 和 CBC 模式(我只用了这两个模式,还有其他模式) 4:iv 偏移量:这个参数在 ECB 模式下不需要,在 CBC 模式下需要

1:秘钥:必须是16位字节或者24位字节或者32位字节(因为python3的字符串是unicode编码,需要 encode才可以转换成字节型数据) 2:明文:字节长度需要是16位的倍数

3:AES库的安装

python 在 Windows下使用AES时要安装的是pycryptodome 模块 pip install pycryptodome

python 在 Linux下使用AES时要安装的是pycrypto模块 pip install pycrypto

具体的加密流程如上图:

4:数据扩张

AES在加密过程中,是以16byte为单位去加密的,如果数据长度不足16byte,就要进行数据扩张;

AES支持支持几种填充:NoPadding,PKCS5Padding,ISO10126Padding,PaddingMode.Zeros;PaddingMode.PKCS7

(详情见https://www.cnblogs.com/midea0978/articles/1437257.html);

示例

比如待加密的数据为字符串b'hello world',长度为11,需要填充5个字节:那么就补充5个5,如果需要补充6个字节那么就补充6个6,这样解析起来询速

PKCS7填充 数据少了5个字节,那么就填充5个5(注意是0x05,而不是字符5); 源数据就变为b'hello world\x05\x05\x05\x05\x05'; PKCS5 PKCS7的子集,只是块大小固定为8,8的倍数补充, PaddingMode.Zeros 缺多少就补多少个0; 源数据就变为b'hello world\x00\x00\x00\x00\x00'; ANSIX923 填充字符串由一个字节序列组成,此字节序列的最后一个字节填充字节序列的长度,其余字节均填充数字零。 源数据填充后变为 b'hello world\x00\x00\x00\x00\x05'; ISO10126 填充字符串由一个字节序列组成,此字节序列的最后一个字节填充字节序列的长度,其余字节填充随机数据 源数据填充后变为 b'hello world\xcd\xaf\x9e\x6d\x05'; 注意:如果数据刚好16byte,那就要再补充称16个字节.一定要比原先的多(每种补充都要满足这样。这里非常容易被忽略);

5:python实现AES加密

from Crypto.Cipher import AES BLOCK_SIZE = 16 # 可以为16,24,32 def padding_PKCS7(src): # PKCS7填充方式 add = BLOCK_SIZE - len(src) % BLOCK_SIZE return src + add * chr(add).encode() def padding_PaddingMode_Zeros(src): # Zeros填充方式 add = BLOCK_SIZE - len(src) % BLOCK_SIZE return src + add * chr(0).encode() def aesEncrypt(key, data): cipher = AES.new(key, AES.MODE_ECB) # data = padding_PaddingMode_Zeros(data) padding = padding_PKCS7(data) # 加密后得到的是bytes类型的数据 result = cipher.encrypt(padding) return result def aesDecrypt(key, data): cipher = AES.new(key, AES.MODE_ECB) plain_text = cipher.decrypt(data) return plain_text[0: -plain_text[-1]] # 过滤填充的数据 if __name__ == '__main__': src = b'hello world' key = b'123DJ7fhs93kg78C' encrypt = aesEncrypt(key, src) # 加密后的二进制数据 decrypt = aesDecrypt(key, encrypt) print(decrypt) # 解码出来的原始数据

CBC加密需要一个十六位的key(密钥)和一个十六位iv(偏移量)

ECB加密不需要iv

AES CBC 加密的python实现 1 from Crypto.Cipher import AES 2 from binascii import b2a_hex, a2b_hex 3 4 5 # 如果text不足16位的倍数就用空格补足为16位 6 def add_to_16(text): 7 if len(text.encode('utf-8')) % 16: 8 add = 16 - (len(text.encode('utf-8')) % 16) 9 else: 10 add = 0 11 text = text + ('\0' * add) 12 return text.encode('utf-8') 13 14 15 # 加密函数 16 def encrypt(text): 17 key = '9999999999999999'.encode('utf-8') 18 mode = AES.MODE_CBC 19 iv = b'qqqqqqqqqqqqqqqq' 20 text = add_to_16(text) 21 cryptos = AES.new(key, mode, iv) 22 cipher_text = cryptos.encrypt(text) 23 # 因为AES加密后的字符串不一定是ascii字符集的,输出保存可能存在问题,所以这里转为16进制字符串 24 return b2a_hex(cipher_text) 25 26 27 # 解密后,去掉补足的空格用strip() 去掉 28 def decrypt(text): 29 key = '9999999999999999'.encode('utf-8') 30 iv = b'qqqqqqqqqqqqqqqq' 31 mode = AES.MODE_CBC 32 cryptos = AES.new(key, mode, iv) 33 plain_text = cryptos.decrypt(a2b_hex(text)) 34 return bytes.decode(plain_text).rstrip('\0') 35 36 37 if __name__ == '__main__': 38 e = encrypt("hello world") # 加密 39 d = decrypt(e) # 解密 40 print("加密:", e) 41 print("解密:", d)

AES ECB加密的python实现 1 """ 2 ECB没有偏移量 3 """ 4 from Crypto.Cipher import AES 5 from binascii import b2a_hex, a2b_hex 6 7 8 def add_to_16(text): 9 if len(text.encode('utf-8')) % 16: 10 add = 16 - (len(text.encode('utf-8')) % 16) 11 else: 12 add = 0 13 text = text + ('\0' * add) 14 return text.encode('utf-8') 15 16 17 # 加密函数 18 def encrypt(text): 19 key = '9999999999999999'.encode('utf-8') 20 mode = AES.MODE_ECB 21 text = add_to_16(text) 22 cryptos = AES.new(key, mode) 23 24 cipher_text = cryptos.encrypt(text) 25 return b2a_hex(cipher_text) 26 27 28 # 解密后,去掉补足的空格用strip() 去掉 29 def decrypt(text): 30 key = '9999999999999999'.encode('utf-8') 31 mode = AES.MODE_ECB 32 cryptor = AES.new(key, mode) 33 plain_text = cryptor.decrypt(a2b_hex(text)) 34 return bytes.decode(plain_text).rstrip('\0') 35 36 37 if __name__ == '__main__': 38 e = encrypt("hello world") # 加密 39 d = decrypt(e) # 解密 40 print("加密:", e) 41 print("解密:", d)

6:AES工作模式

"""只要key,不需要iv""" AES.MODE_ECB """需要传入key和iv,不指定iv内部会使用随机iv""" AES.MODE_CBC AES.MODE_CFB AES.MODE_EAX AES.MODE_GCM AES.MODE_OFB """还未仔细研究""" AES.MODE_SIV AES.MODE_CCM AES.MODE_OCB AES.MODE_CTR AES.MODE_OPENPGP

浙公网安备 33010602011771号

浙公网安备 33010602011771号