IE浏览器远程代码执行高危漏洞(CVE-2019-1367)

IE浏览器远程代码执行高危漏洞(CVE-2019-1367)加固遇到的问题

一、背景介绍

Internet Explorer,是微软公司推出的一款网页浏览器。用户量极大。9月23日微软紧急发布安全更新,修复了一个影响IE浏览器的远程代码执行漏洞。由谷歌威胁分析小组发现此漏洞,据称该漏洞已遭在野利用。

二、漏洞描述

此漏洞是由InternetExplorer脚本引擎中处理内存对象的方式中的内存损坏引起的。要利用此漏洞,攻击者必须引导用户打开已经托管漏洞的恶意网站。 利用此漏洞可以导致攻击者获得用户的当前权限,并执行任意代码。如果当前用户拥有管理权限攻击者可以在系统上执行各种操作,从创建具有完全权限的新帐户到安装程序甚至修改数据。

三、影响版本

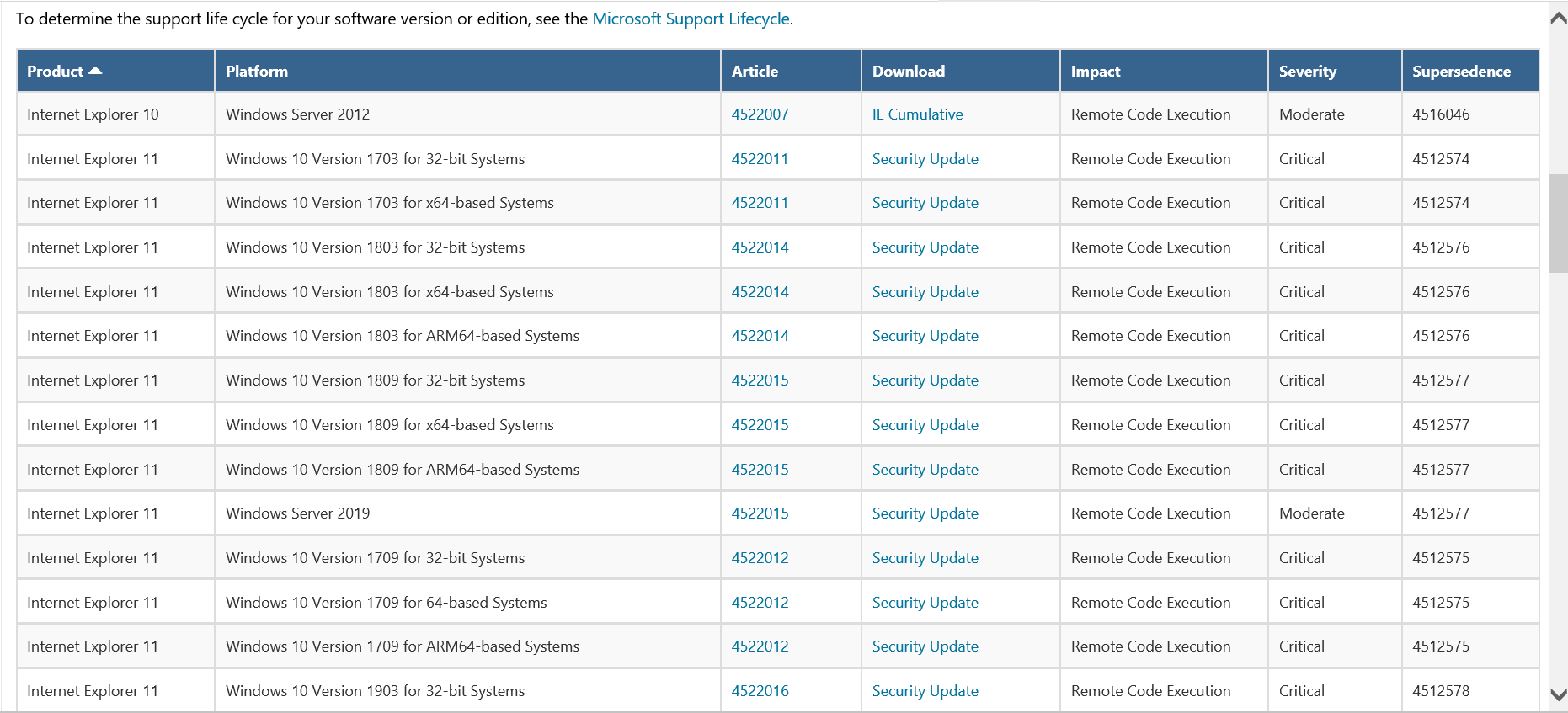

Windows 10、Windows 8.1、Windows 7、Windows Server 2012/R2、Windows Server 2008、Windows Server 2016、Windows Server 2019的IE11版本,Windows Server 2012的IE10版本以及Windows Server 2008的IE9版本。

具体受影响版本以及对应的补丁请查看微软官方https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1367

四、修复建议

1、安装补丁

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1367

2、缓解措施

对于32位系统,在管理员命令提示符中输入如下命令

takeown /f %windir%\system32\jscript.dll

cacls%windir%\system32\jscript.dll /E /P everyone:N

对于64位系统,在管理员命令提示符中输入如下命令:

takeown /f%windir%\syswow64\jscript.dll

cacls%windir%\syswow64\jscript.dll /E /P everyone:N

五、修复方法-安装补丁

1、确定IE浏览器版本

在IE浏览器的“工具”-“关于Internet Explore(A)”, 弹出相应窗口,如下图,红圈标注的即为IE浏览器版本。

2、查看操作系统版本号

通过“Win”+“R”键打开运行栏,输入“cmd”回车,在弹出的窗口中输入“winver”回车,弹出操作系统版本信息窗口,如下图,红圈标注的即为操作系统版本。

3、在补丁下载页面选择相应的补丁文件

根据操作系统版本号、IE浏览器版本号选择相应的补丁文件,在右侧点击“Security Update”。

4、下载完补丁,安装补丁,安装完之后重启系统

5、查看浏览器补丁版本(更新版本)确保安装补丁成功

六、安装补丁时出现的问题

1、win7 64 sp1安装补丁提示"安装程序错误",错误代码0x80240037

解决办法:

参考https://www.cnblogs.com/UUUz/articles/9305652.html

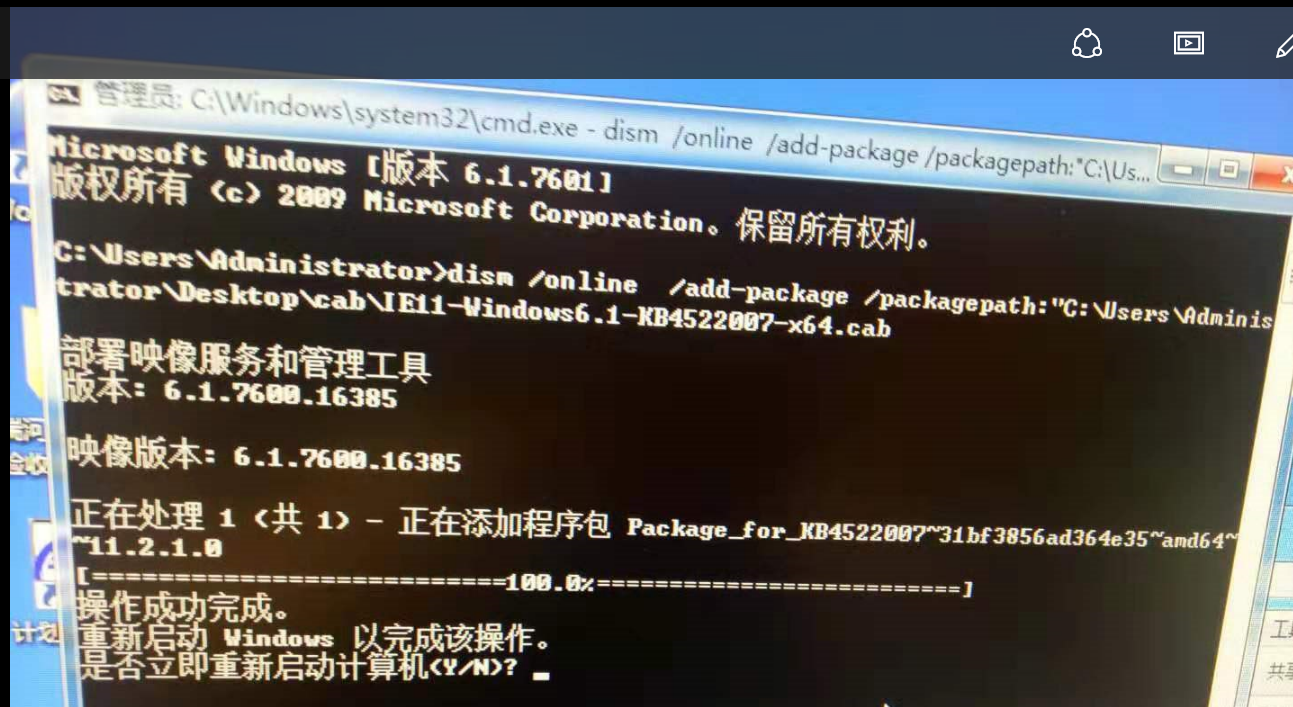

2、修改下载补丁的后缀,解压,运行如下命令

dism /online /add-package /packagepath:"C:\Users\Administrator\Desktop\cab\IE11-Windows6.1-KB4522007-x64.cab"

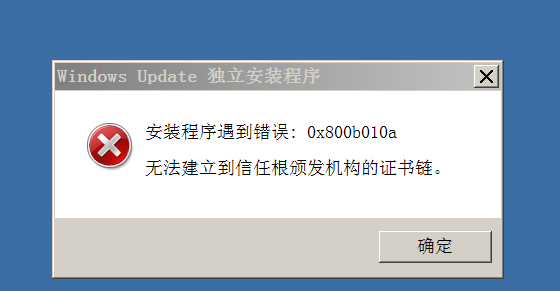

3、windows server 2008 R2 SP1安装时提示"无法建立到信任根颁发机构的证书链",错误码0x800b010a

4、根据网上的资料添加证书,但是不知道添加什么证书,哪位大神知道,还望指点一下小弟~~

-----------------------------------------------------------------------------------------

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1367

浙公网安备 33010602011771号

浙公网安备 33010602011771号