SSH远程访问及控制

一、SSH远程管理

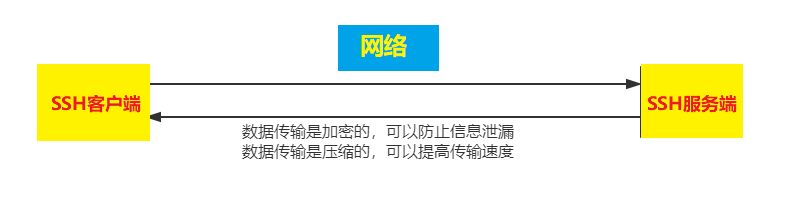

1.SSH的概述

- SSH是一种安全通道协议,主要用来实现字符界面的远程登录、远程复制等功能;

- 对通信双方的数据传输进行加密处理,其中包括用户登录时输入的用户口令;

- 与早期的Telnet(远程登录)、rsh(远程执行命令)、rcp(远程文件控制)等相比,SSH协议提供了更好的安全性

• SSH客户端: Putty、 Xshell、 CRT

• SSH服务端: OpenSSH

✔ OpenSSH 是实现SSH 协议的开源软件项目,适用于各种UNIX、Linux 操作系统

✔ Centos 7系统默认已安装openssh相关软件包,并已将sshd 服务添加为开机自启动

✔ 执行“systemctl start sshd" 命令即可启动sshd 服务

✔ sshd服务默认使用的是TCP的22端口

✔ sshd服务的默认配置文件是/etc/ssh/sshd_config

ssh_config和sshd_config都是ssh服务器的配置文件,二者区别在于前者是针对客户端的配置文件,后者则是针对服务端的配置文件

二、OpenSSH服务器

1. SSH (Secure Shell)协议

• 是一种安全通道协议

• 对通信数据进行了加密处理,用于远程管理

2.OpenSSH

• 服务名称: sshd

• 服务端主程序: /usr/sbin/sshd

• 服务端配置文件: /etc/ssh/sshd_ config

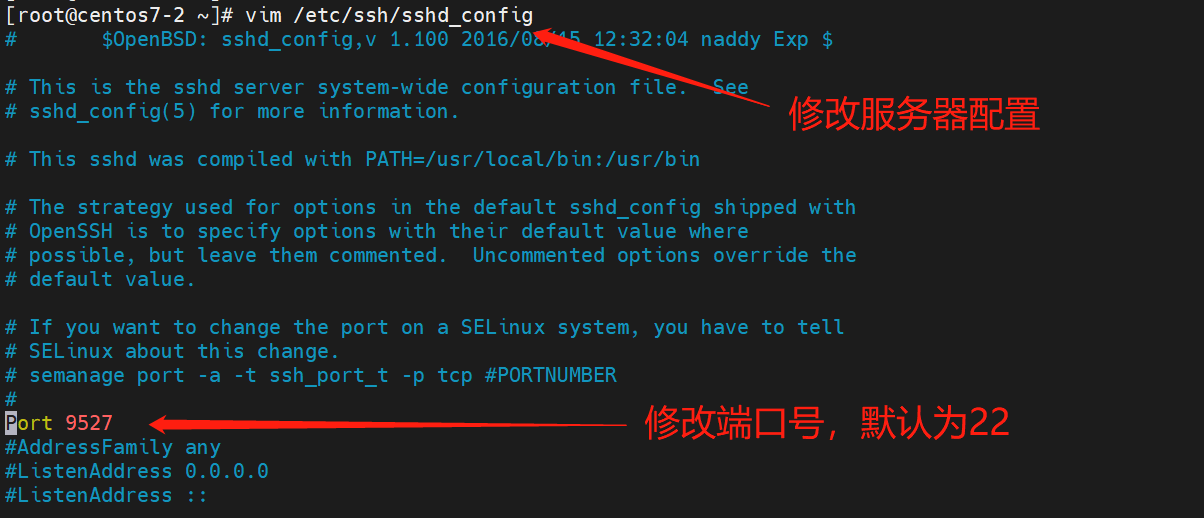

三、配置OpenSSH服务器

1.sshd_ config常用选项设置

vim /etc/ssh/sshd_config #服务端配置文件

#Port 22 #监端口为22

#AddressFamily any #监听地址为任意网卡,也可以指定Openssh服务器的具体ip

#LoginGraceTime 2m #登录验证时间为2分钟

#PermitRootLogin yes #禁止root用户登录

#MaxAuthTries 6 #最大重试次数为 6

#PermitEmptyPasswords no #禁止空密码用户登录

#UseDNS no #禁用DNS反向解析,以提高服务器的响应速度

----------------------------------------------------------------------------------

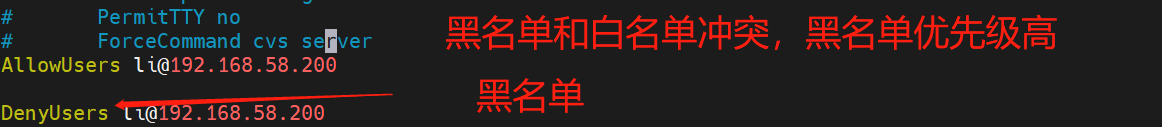

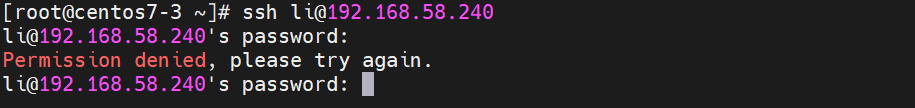

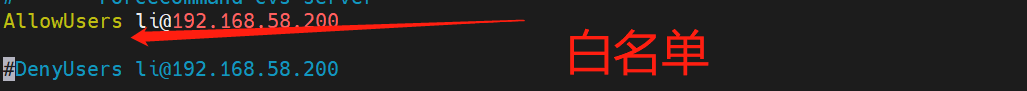

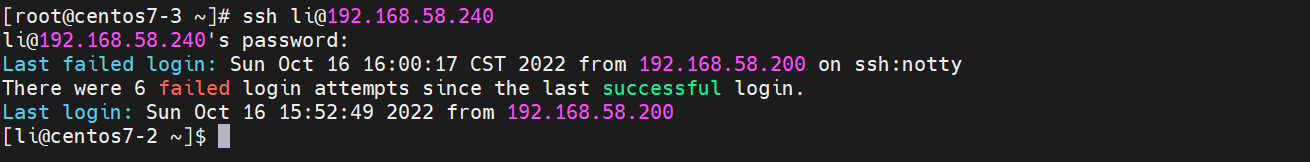

配置允许和禁止用户登录:加@表示限制ip,注意允许和禁止不要同时使用!!

AllowUsers zhangsan #允许zhangsan登录(多个用户以空格间隔)

AllowUsers zhangsan@192.168.80.80 #只允许zhangsan通过192.168.80.80登录

DenyUsers lisi #禁止lisi登录

2. 实例操作

2.1 更改端口号

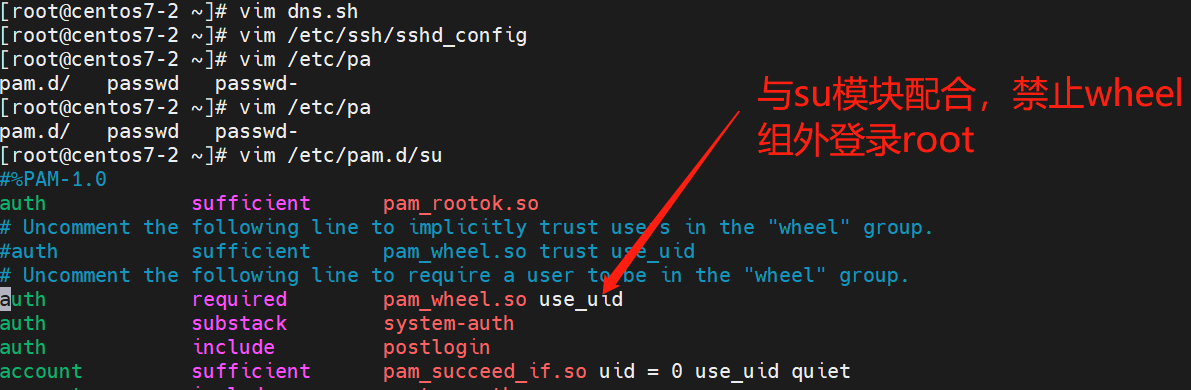

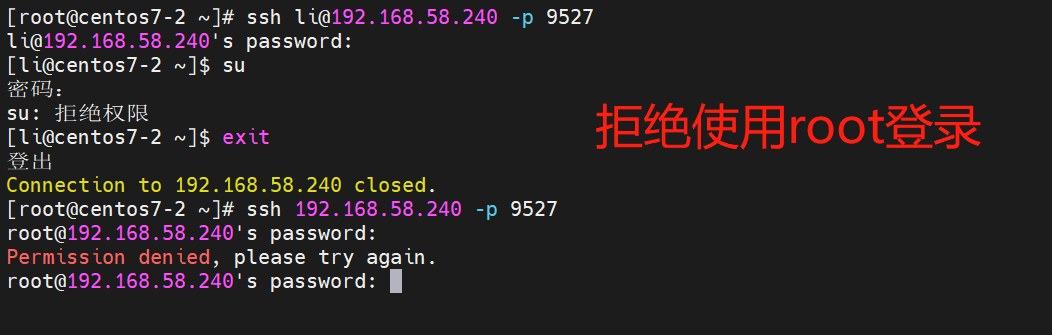

2.2 设置不允许root用户登录

3.sshd服务支持登录验证方式

3.1 密码验证:

以服务器中本地系统用户的登录名称、密码进行验证。

这种方式使用最为简便,但从客户机角度来看,正在连接的服务器有可能被假冒,从服务器角度来看,当遭遇密码暴力破解攻击时防御能力比较弱。

3.2 密钥对验证:

要求提供相匹配的密钥信息才能通过验证,通常先在客户机中创建一对密钥文件(公钥和私钥),然后将公钥文件放到服务器中的指定位置。

远程登录时,系统将使用公钥、私钥进行加密/解密关联验证,增强了远程管理的安全性。

公钥和私钥是成对生成的,这两个密钥互不相同,可以互相加密和解密;

不能根据一个密码来推算出另一个密钥;

公钥对外公开,私钥只有私钥的持有人才知道。

公钥和私钥要配对使用,如果用公钥对数据进行加密,只有用相对应的私钥才能解密;如果用私钥对数据进行加密,那么只有对应的公钥才能解密。

当密码验证、密钥对验证都启用时,服务器将优先使用密钥对验证。

对于安全性要求较高的服务器,建议将密码验证方式禁用,只允许启用密钥对验证方式;若没有特殊要求,则两种方式都可以。

可根据实际情况设置验证方式:

vim /etc/ssh/sshd_config

PasswordAuthentication yes #启用密码验证

PubkeyAuthentication yes #启用密钥对验证

AuthorizedKeysFile .ssh/ authorized_keys #指定公钥库文件.

四、配置密钥对验证

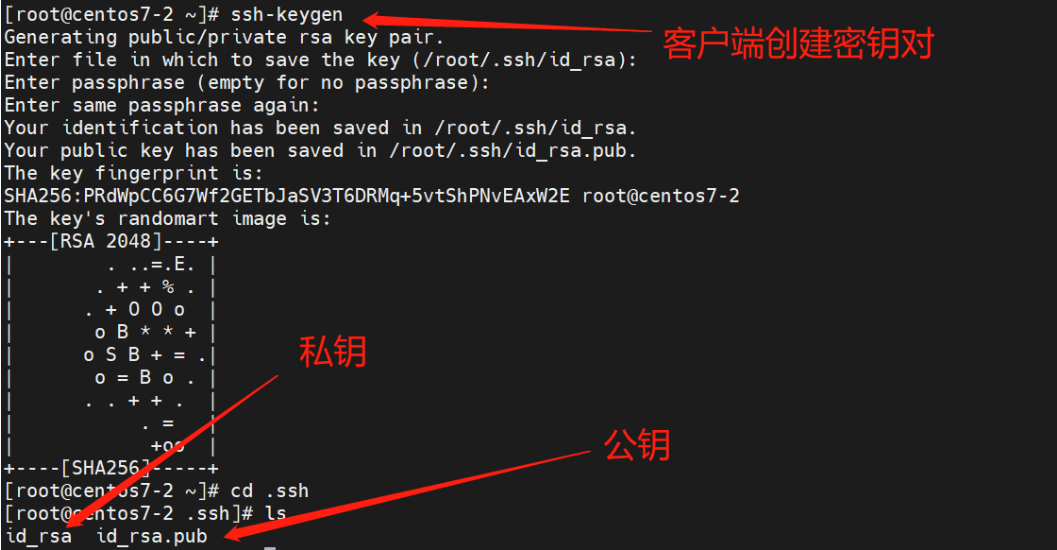

1.在客户端创建密钥对

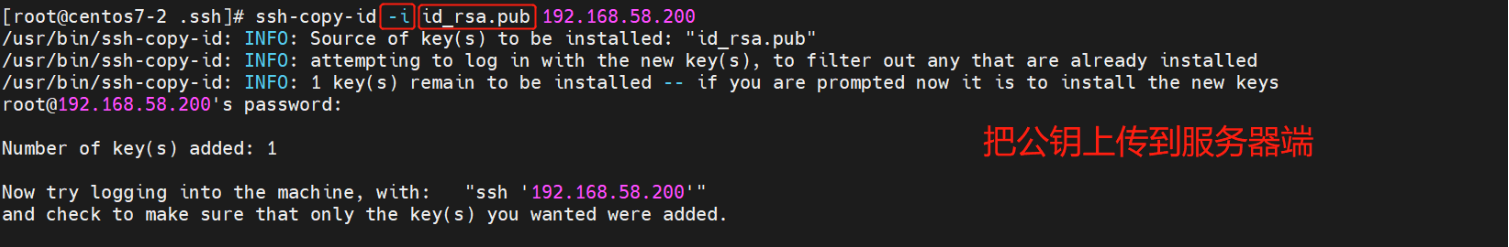

2.将公钥文件上传至服务器

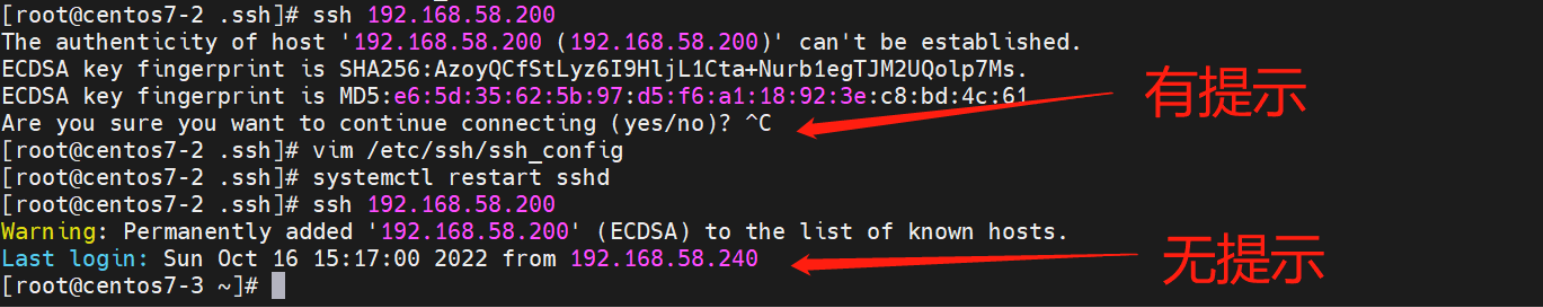

3.取消提示信息

vim /etc/ssh/ssh_conf

五、TCP Wrappers访问控制

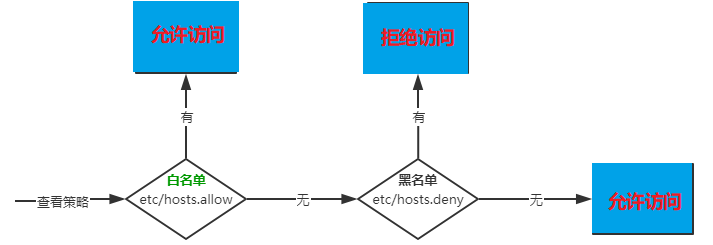

1、TCPWrappers机制的基本原则:

• 首先检查/etc/hosts.allow文件, 如果找到相匹配的策略,则允许访问

• 否则继续检查/etc/hosts.deny文件,如果找到相匹配的策略,则拒绝访问

• 如果检查上述两个文件都找不到相匹配的策略,则允许访问

“允许所有,拒绝个别”——黑名单

只需在/etc/hosts.deny文件中添加相应的拒绝策略(系统默认的就是允许所有)

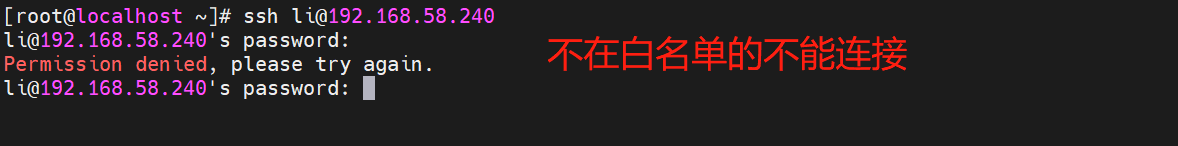

“允许个别,拒绝所有”——白名单

除了在/etc/hosts .allow中添加允许策略之外,还需要在/etc/ hosts .deny文件中设置"ALL:ALL"的拒绝策略

2、实例操作

2.1 实例一:设置黑名单

2.2 实例二:设置白名单

六、补充

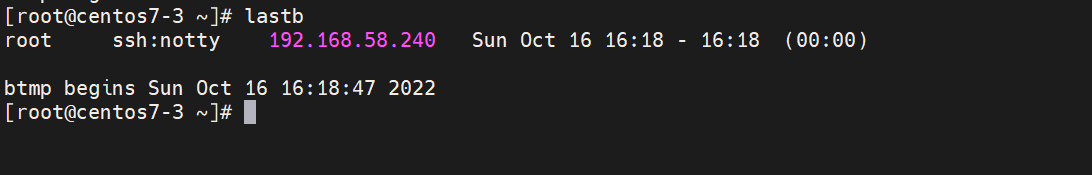

1.lastb

可以查看是否有人在连续攻击你(查看失败的ssh)

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· Manus的开源复刻OpenManus初探

· AI 智能体引爆开源社区「GitHub 热点速览」

· 从HTTP原因短语缺失研究HTTP/2和HTTP/3的设计差异

· 三行代码完成国际化适配,妙~啊~