信息收集(二)

一、IDS/IPS识别

IDS (入侵检测系统)

IDS是英文“Intrusion Detection Systems”的缩写,中文意思是“入侵检测系统”。专业上讲就是依照一定的安全策略,通过软、硬件,对网络、系统的运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。做一个形象的比喻:假如防火墙是一幢大楼的门锁,那么IDS就是这幢大楼里的监视系统。一旦小偷爬窗进入大楼,或内部人员有越界行为,实时监视系统会发现情况并发出警告。

IPS (入侵防御系统)

入侵防御系统(IPS: Intrusion Prevention System)是电脑网络安全设施,是对防病毒软件(Antivirus Programs)和防火墙(Packet Filter, Application Gateway)的补充。 入侵防御系统(Intrusion-prevention system)是一部能够监视网络或网络设备的网络资料传输行为的计算机网络安全设备,能够即时的中断、调整或隔离一些不正常或是具有伤害性的网络资料传输行为。

侵入保护(阻止)系统(IPS)是新一代的侵入检测系统(IDS),可弥补IDS存在于前摄及假阳性/阴性等性质方面的弱点。IPS能够识别事件的侵入、关联、冲击、方向和适当的分析,然后将合适的信息和命令传送给防火墙、交换机和其它的网络设备以减轻该事件的风险。

负载均衡

负载均衡建立在现有网络结构之上,它提供了一种廉价有效透明的方法扩展网络设备和服务器的带宽、增加吞吐量、加强网络数据处理能力、提高网络的灵活性和可用性。

WAF

Web应用防护系统(也称为:网站应用级入侵防御系统。英文:Web Application Firewall,简称: WAF)。利用国际上公认的一种说法:Web应用防火墙是通过执行一系列针对HTTP/HTTPS的安全策略来专门为web应用提供保护的一款产品。与传统防火墙不同,WAF工作在应用层,因此对Web应用防护具有先天的技术优势。基于对Web应用业务和逻辑的深刻理解,WAF对来自Web应用程序客户端的各类请求进行内容检测和验证,确保其安全性与合法性,对非法的请求予以实时阻断,从而对各类网站站点进行有效防护。

1. lbd

- 作用

查看DNS/HTTP/HTTPS有没有使用负载均衡。

- 命名格式

lbd 域名

- 用法

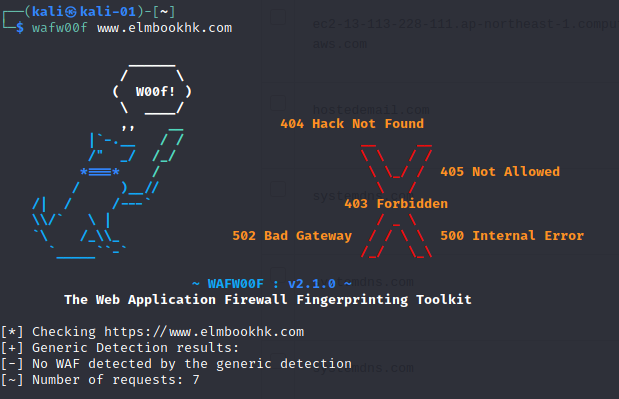

2. wafw00f

二、SMB分析

SMB

全称是Server Message Block,是一个协议名,它能被用于Web连接和客户端与服务器之间的信息沟通。ServerMessageBlock协议作为一种局域网文件共享传输协议,常被用来作为共享文件安全传输研究的平台。但是,SMB协议中采用控制文件安全传输的机制是使用客户身份验证的方式,该方式通过客户端向服务器端发送验证密码来获取文件传输的权限,不过针对该机制的网络攻击相对严重,攻击程序通过对验证密码的截获来窃取文件的访问权限,局域网下文件传输的安全性得不到保障。

SMB全称是Server Message Block(服务器消息块),又称网络文件共享系统,是一种应用层网络传输协议。SMB被广泛地应用于在计算机间共享文件、端口、命名管道和打印机等。系统上的不同应用程序可以同时读取和写入文件,并向服务器请求服务。 此外,SMB可以直接在TCP/IP或其他网络协议上运行。通过SMB,用户或任何经授权的应用程序都可以访问远程服务器上的文件或其他资源,并且可以执行读取、创建和更新数据等操作。

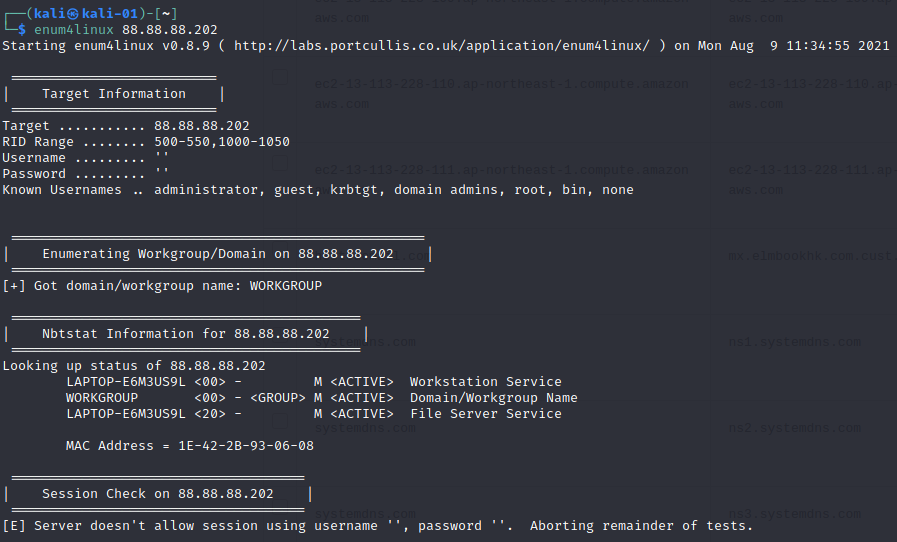

1.enum4linux

- 选项

-U 获取用户列表

-M 获取机器列表*

-S 获取共享列表

-P 获取密码策略信息

-G 获取组和成员列表

-d 详述适用于-U和-S

-u user 用户指定要使用的用户名(默认””)

-p pass 指定要使用的密码(默认为””)QI

-a 做所有简单枚举(-U -S -G -P -r -o -n -i),如果您没有提供任何其他选项,则启用此选项

-h 显示此帮助消息并退出

-r 通过RID循环枚举用户

-R range RID范围要枚举(默认值:500-550,1000-1050,隐含-r)

-K n 继续搜索RID,直到n个连续的RID与用户名不对应,Impies RID范围结束于999999.对DC有用

-l 通过LDAP 389 / TCP获取一些(有限的)信息(仅适用于DN)

-s 文件暴力猜测共享名称

-k user 远程系统上存在的用户(默认值:administrator,guest,krbtgt,domain admins,root,bin,none)

用于获取sid与“lookupsid known_username”

使用逗号尝试几个用户:“-k admin,user1,user2”

-o 获取操作系统信息

-i 获取打印机信息

-w wrkg 手动指定工作组(通常自动找到)

-n 做一个nmblookup(类似于nbtstat)

-v 详细输出,显示正在运行的完整命令(net,rpcclient等)

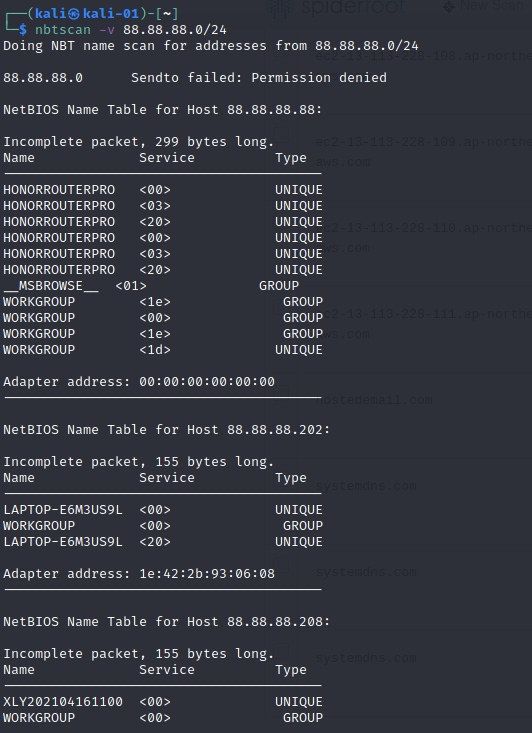

2. nbtscan

- 这是一款用于扫描Windows网络上NetBIOS名字信息的程序。该程序对给出范围内的每一个地址发送NetBIOS状态查询,并且以易读的表格列出接收到的信息,对于每个响应的主机,NBTScan列出它的IP地址、NetBIOS计算机名、登录用户名和MAC地址。但只能用于局域网,NBTSCAN可以取到PC的真实IP地址和MAC地址,如果有”ARP攻击”在做怪,可以找到装有ARP攻击的PC的IP/和MAC地址。

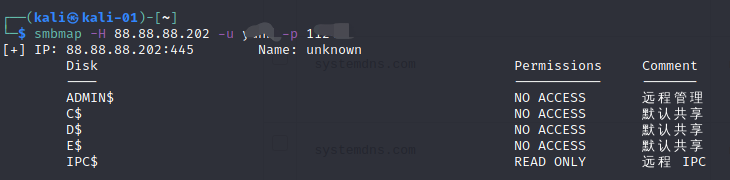

3.smbmap

- SMBMap允许用户枚举整个域中的samba共享驱动器。用户可以使用该工具列出共享驱动器、驱动器权限、共享内容、上传/下载功能、文件名自动下载模式匹配,甚至远程执行命令。该工具原本的设计初衷是为了简化在大型网络中搜索潜在敏感数据的过程。

- 选项

-u 用户名(省略时为空会话)

-p 密码或NTLM hash

-d 域名(默认为工作组workgroup )

-P 端口(默认为TCP 445 )

-H 主机地址或名称

--host-file 主机列表文件

- 运行

三、SMTP分析

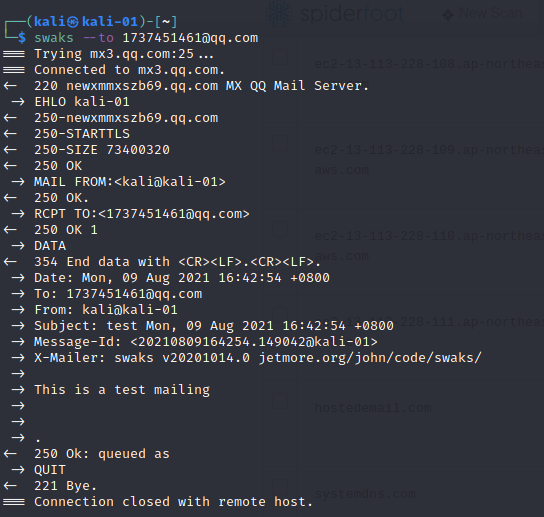

1.swaks

- Swaks是由John Jetmore编写和维护的一种功能强大,灵活,可脚本化,面向事务的SMTP测试工具。可向任意目标发送任意内容的邮件。

前面都返回250ok,说明该邮箱存在,并且可以正常收信。

- 选项

--from test@qq.com //发件人邮箱; --ehlo qq.com //伪造邮件ehlo头,即是发件人邮箱的域名。提供身份认证 --body "http://www.baidu.com" //引号中的内容即为邮件正文; --header "Subject:hello" //邮件头信息,subject为邮件标题 --data ./Desktop/email.txt //将正常源邮件的内容保存成TXT文件,再作为正常邮件发送

https://www.cnblogs.com/backlion/p/10842676.html

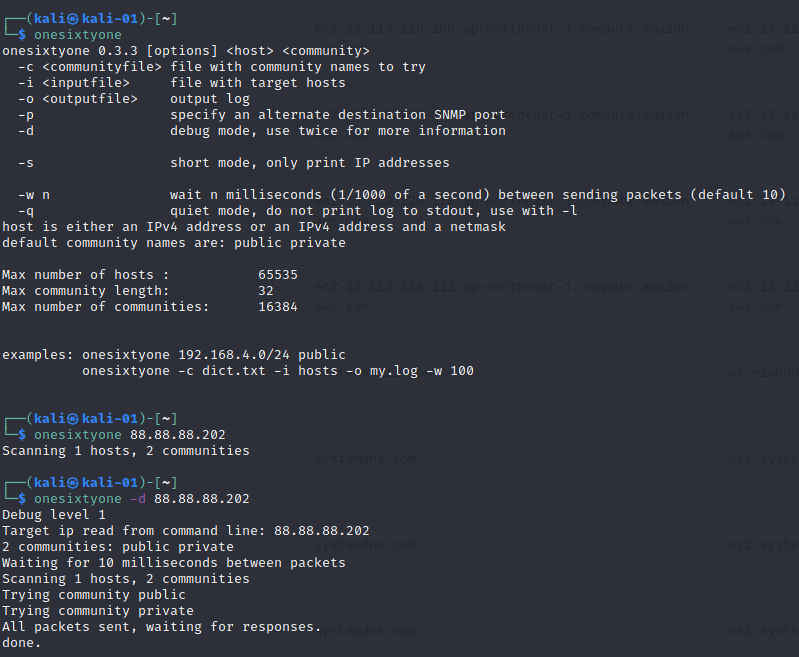

- 通过SNMP服务,渗透测试人员可以获取大量的设备和系统信息。在这些信息中,系统信息最为关键,如操作系统版本、内核版本等。Kali Linux提供一个简易SNMP扫描器onesixtyone。该工具可以批量获取目标的系统信息。同时,该工具还支持SNMP社区名枚举功能。安全人员可以很轻松获取多台主机的系统信息,完成基本的信息收集工作。

浙公网安备 33010602011771号

浙公网安备 33010602011771号