内网安全信息收集

“感谢您阅读本篇博客!如果您觉得本文对您有所帮助或启发,请不吝点赞和分享给更多的朋友。您的支持是我持续创作的动力,也欢迎留言交流,让我们一起探讨技术,共同成长!谢谢!🚀✨”

传输内网指的是局域网,即一个范围内多个通信设备组成的网络,在这个局域网内,计算机之间可以实现通信,文件传输,软件硬件的共享

工作组

Work Group是最常见最简单普通的资源管理模式,将不同的电脑按功能分别列入不同的组内,已方便管理,如果不进行分组管理,那么会相当混乱,在工作组所有的计算机都是平等的,没有管理和被管理之分,因为工作组也被称为对等网络, 但是工作组的管理方式 有时候不太便于管理,这个时候就也了域的概念

活动目录

活动目录 Active Directory ,简写为 AD,目录中包含了有关各种对象,列入用户,用户组,计算域,组织单位,以及安全策略的信息,目录存储在域控上,并且可以被网络应用程序或者服务所访问,相当于内网中各种资源的一个目录,通过活动目录用户可以快速定位到这些资源的位置

活动目录主要提供的功能

DMZ

DMZ demilitarized zone ,中文名为隔离区,或称"非军事区",它是为了解决,安装防火墙后外部网络的访问,用户不能访问内部网络服务器问题,从而设立一个非安全系统与安全系统之间的缓冲区

DMZ区可以理解为特殊网络区域,不同于外网或内网的特殊网络区域,通常放置一些不含机密信息的公用服务器, 比如WEB服务器,E-Mail 服务器、FTP 服务器等,这样外网攻击者只能访问DMZ区服务,但是不可能接触到内网中的信息,即使 DMZ中服务器受到破坏,也不会对内网中的信息造成影响

域Domain

可以理解为工作组的升级版,它有比工作组更严格的控制,在域模式下,至少有一台服务器负责每一台联入网络的电脑和用户的验证工作,相当于一个单位的门卫一样,称为域控制器

域控制器DC

Domain Controller域控制器中包含了,这个域的账户、密码、属于这个域的计算机等信息构成的数据库,

当电脑连入网络时,域控制器首先要进行鉴别,如果信息有一样不正确的,那么域控制器就会拒绝这个用户从这台电脑登录。不能登录,用户就不能访问服务器上有权限保护的资源,这样就在一定程度上保护了网络上的资源,域控制器在域中是一个相当重要的角色 **,**域控制器相当于整个域的通信枢纽,所有权限身份验证和账号,密码都在域控制器上。

想要实现域环境,必须计算机中安装活动目录,也可以是内网中的一天计算机安装了活动目录,那么安装了的计算机就变成了域控制器,域中除了域控制器,还有成员服务器,客户机 独立服务器

单域

对于一个只有十几台计算机的小公司,建立一个域就够了,一个域至少需要两台DC(域服务器),一个作为主要服务器,一台作为备用,因为用户的账户密码信息都存储在DC中,通过主服务器防止单点故障问题

父域 子域

顾名思义,在一个域下新建一个域边称为子域,大的域称为父域,名下新建的域称为子域,每个域子都有独立的安全策略

域树

child.Microsoft.com

域林由多个域组成,这些域共享同一个表结构和配置,形成一个连续的名字空间,树中的域通过信任关系连接起来,活动目录包含一个或多个域树,域树中的域层次越深级别越低 一个 . 代表一个层次

域林

多个域树可以组成一个域林,域森林是指多个域树通过建立信任关系组成的集合,例如web.net域树是无法挂载到web.com域树中,那么这两个域树就可以通过建立信任关系组成域森林,从而实现资源共享,方便管理树

域林中的所有域树继续共享同一个表结构、配置、全家目录,域林中的所有域树通过Kerberos信任关系建立起来 ,不同域树可以交叉引用其他域树中的对象。域林都有根域,域林的根域是域林中创建的第一个域,域林中所有域树的根域与域林的根域建立可传递的信任关系.

域名服务器

域名服务器(Domain Name Server,DNS)是用于实现域名和IP地址转换的服务器。

域收集

判断 在域内/IP/管理员

定位域**IP**

定位域管理员账户

域管理员 or 域控

域内权限

组的概念是包含了许多用户,当管理员想要给某个用户分配权限时,只需要将用户加入到对应权限的组里就行了,提高了工作效率,常见的组有 : 域本地组 全局组 通用组

控制主机判断

域渗透思路

通过域成员主机 定位出域控制器IP 域管理员密码,利用域成员主机作为跳板,扩大渗透范围, 利用域管理员可以登录域内任何成员主机的特性,定位出域管理员登录过的主机IP设法从域成员主机内存中dump 出域管理员密码,进而拿下域控制器渗透整个内网

本地主机和域成员主机

A 域成员

执行一些操作并且域控器设置了不允许安装,是会触发域控管理员的 然后会提示你输入管理员的账户密码才可以进行操作 root/saber

B 本地用户

不受影响 因为它不属于域成员 my/saber 安装等其他操作均不受影响

密码收集

域控安装系统或软件下发到其他主机上,会存在密码的通用性,默认密码没有更改

mimikatz windows工具获取读取到他人登录过的痕迹 ,提权 system 使用密码工具进行抓取,读取不到的情况可能是LSA保护,LSA保护可以防止未经授权的进程修改LSA进程的内存

代理

隧道

PowerShell

理解为CMD高级版,cmd可以做的时候PowerShell也可以完成,并且还可以做需要她做不到的事情,.它是构建在.NET平台上的,所有命令传递的都是.NET对象

Get-Host or $PSVersionTable 查看 PowerShell 版本:

ps1文件

它是PowerShell的脚本拓展名,一个PowerShell脚本文件其实就是一个简单的文本文件

执行策略

防止恶意脚本在PowerShell被运行,它存在一个执行策略,默认情况下它是受限模式,Restricted。

通过Get-ExecutionPolicy命令查看当前执行策略

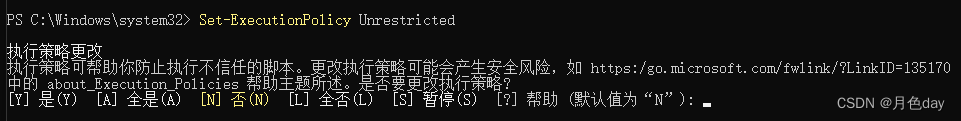

使用 Set-Set-ExecutionPolicy 策略名 设置执行策略,但是需要管理员权限

绕过本地策略执行

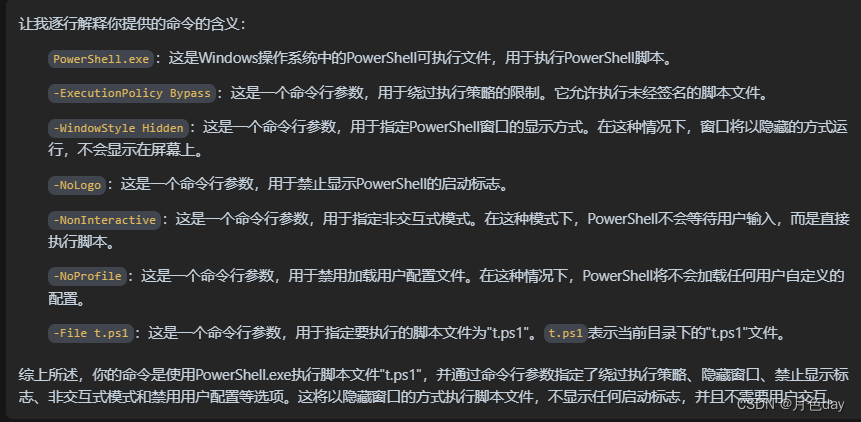

上面笔记说了默认情况下,PowerShell的执行策略是Restricted受限模式,导致我们在渗透测试中,需要采用方法绕过这个策略,执行我们的脚本文件

-ExecutionPolicy Bypass绕过受限

绕过本地权限并隐藏执行

-WindowStyle Hidden -NoLogo -NonInteractive -NoProfile 即可隐藏执行

下载远程脚本绕过权限并隐藏执行

运行脚本

运行方式和其他的Shell 基本一致,可以输入完整的路径,也可以到ps1文件所在目录运行

管道

PowerShell中的管道类似于linux中的管道,都是将前一个命令的输出作为另一个命令的输出,两个命令之间使用 '|'进行连接

命令

本地工作组收集

SPN

服务主体名称。使用Kerberos须为服务器注册SPN,因此可以在内网中扫描SPN,快速寻找内网中注册的服务,SPN扫描可以规避像端口扫描的不确定性探测动作

__EOF__

本文链接:https://www.cnblogs.com/yue0day/p/18141961.html

关于博主:评论和私信会在第一时间回复。或者直接私信我。

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

声援博主:如果您觉得文章对您有帮助,可以点击文章右下角【推荐】一下。您的鼓励是博主的最大动力!

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· DeepSeek 开源周回顾「GitHub 热点速览」

· 物流快递公司核心技术能力-地址解析分单基础技术分享

· .NET 10首个预览版发布:重大改进与新特性概览!

· AI与.NET技术实操系列(二):开始使用ML.NET

· 单线程的Redis速度为什么快?