Python实现XX短视频加密算法抓包分析及刷邀请

Python实现XX短视频加密算法抓包分析及刷邀请

出自:https://zhuanlan.zhihu.com/p/466929667?utm_id=0

0x00 工具准备

- Fiddler(代理抓包)

- Xposed(hook框架)

- Inspeckage(通用hook插件,备选算法助手)

- HEX编码转换(base64转HEX)

- 雷电模拟器(雷电3绿化版)

- ProxyDroid(代理转发工具,用Gitee一键编译的)

想学Python的小伙伴可以关注小编的 公众号【Python日志】

各工具使用方法介绍等详细内容可参考各自文档或百度。

0x01 理想的分析过程

新建模拟器,安装好目标APP及工具,先不要打开目标APP。

1、用ProxyDroid解决抓不到包的问题

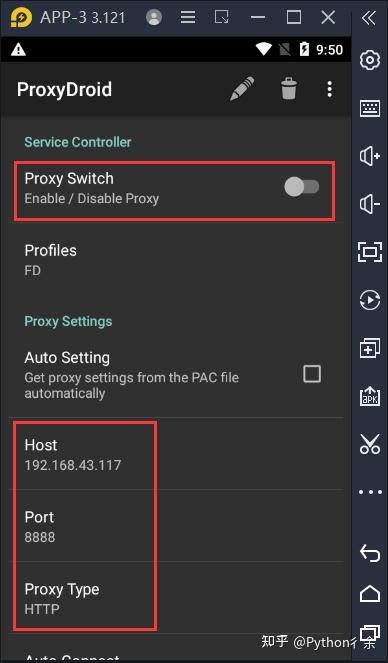

打开ProxyDroid按下图示例填好代理服务器IP、端口,协议选HTTP(就算抓HTTPS,也选HTTP)

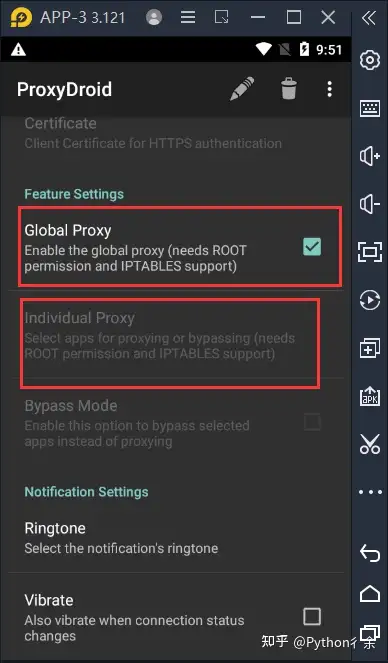

下滑可以选择用全局代理还是分应用代理,这里直接全局代理了。

代理服务器IP、端口为Fiddler中的代理,默认8888端口,IP为局域网IP,在Fiddler右上角有如下所示的图标,可以在上面悬停鼠标,就会显示局域网地址,一般为192.168..。

2、用Inspeckage自动hook加密算法及hash

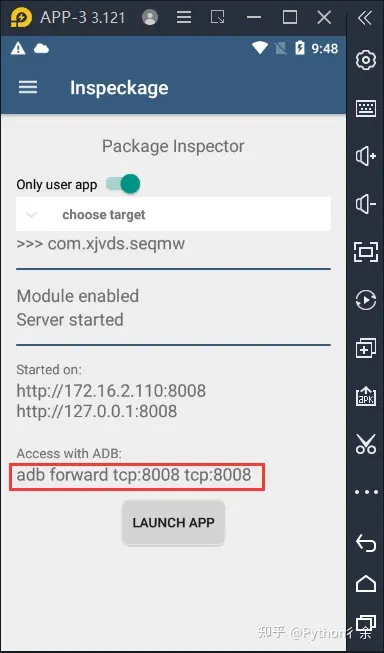

打开Inspeckage,选择目标APP,界面如下。

根据图中提示转发8008端口到电脑,即在模拟器运行目录下打开cmd,再输入:

'''

adb forward tcp:8008 tcp:8008

'''

此时在电脑浏览器中打开http://127.0.0.1:8008/即可看到Inspeckage网页界面。

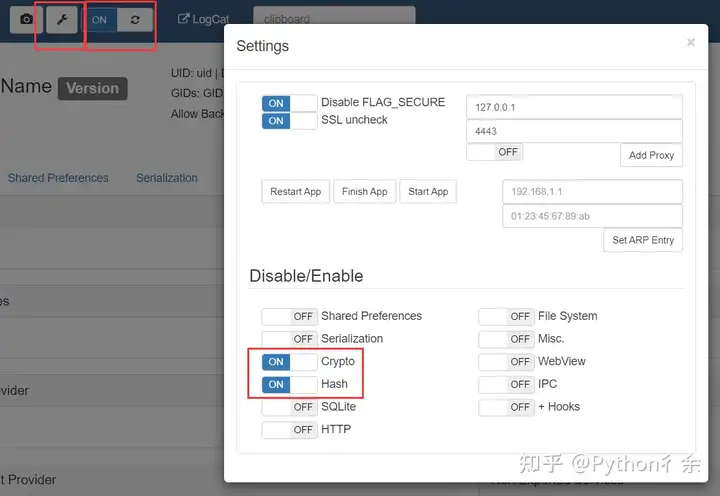

点开设置,将不需要的都关掉,只留Crypto和Hash两个,打开自动刷新。

3、开始分析

工具都配置好后,打开目标APP,直到成功绑定邀请码。(或者在开屏广告停留一下,查看Inspeckage的Crypto,出结果后关闭自动刷新,因为不知道为什么这里会自动清除记录,偏偏刚启动会有个注册的包要用到。)

分析方法是根据Fiddler中数据包参数去Inspeckage中寻找对应的加解密输入输出。

- 点开绑定邀请码的包,绑定邀请码的时候看着Fiddler,很好确定是哪个包,不出意外的话就是目标域名在Fiddler中最下方倒数第二个。

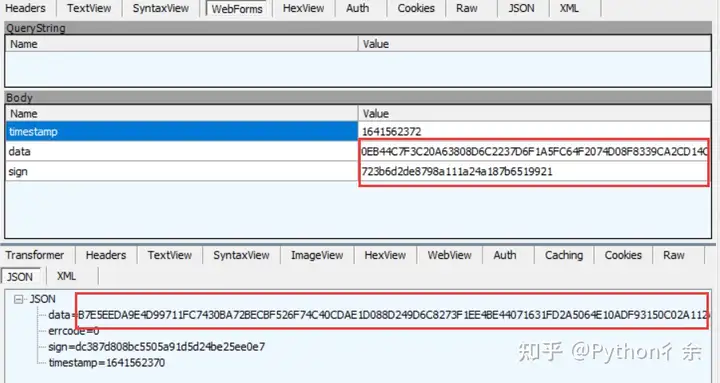

可以看到发送参数有3个,一个时间戳,一个HEX格式的data,一个MD5的sign。

- 在Inspeckage的Crypto中搜索自己输入的邀请码,没搜到就把折叠起来的加密数据点开再搜,明文在前的是加密,base64在前的是解密。

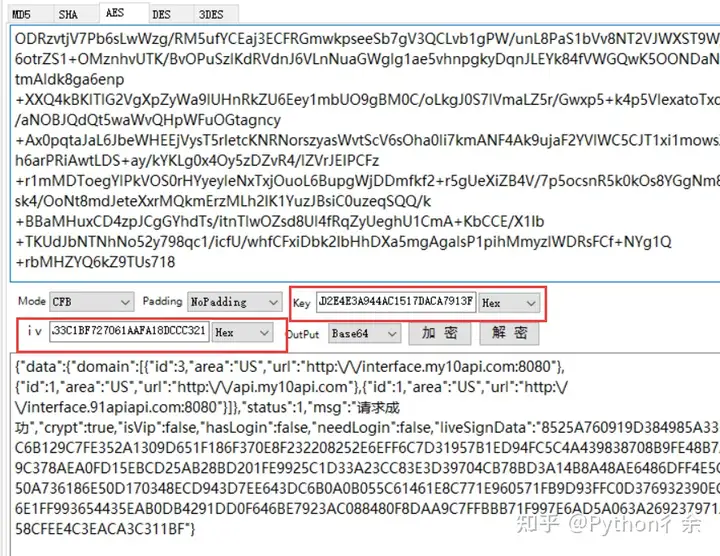

这里可以确定:

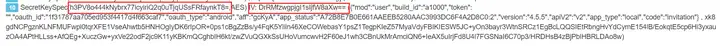

- 加密算法是AES,

key是h3PV8o444kNybrx77icyiriQ2q0uTjqUSsFRfaynkT8=(base64编码),iv是DrRMfzwgpjgI1sIjfW8aXw==(base64编码),- 解密模式是

AES/CFB/NoPadding, - 加密数据格式为

{"mod":"user","build_id":"a1000","token":"","oauth_id":"xxxxx","oauth_type":"android","aff":"xxxxx","app_status":"xxxx:2","version":"4.5.5","apiV2":"v2","app_type":"local","code":"invitation"}

- 把加密结果用HEX编码转换转为HEX,发现和data中去除前32个字符之后对的上。根据上一篇文章的经验,这32个字符应该是

IV。把刚刚得到的iv即DrRMfzwgpjgI1sIjfW8aXw==转为HEX,发现正好和data前32位相等。

这里可以确定:发送的data是iv与加密数据的HEX编码拼接而成。

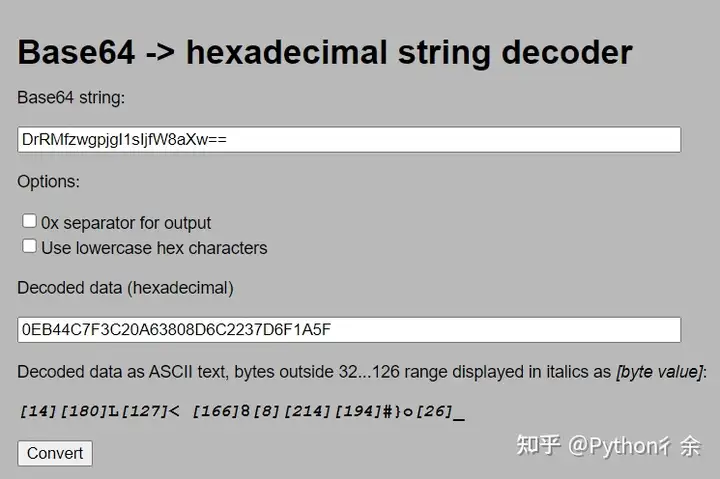

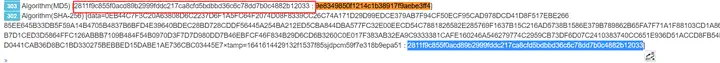

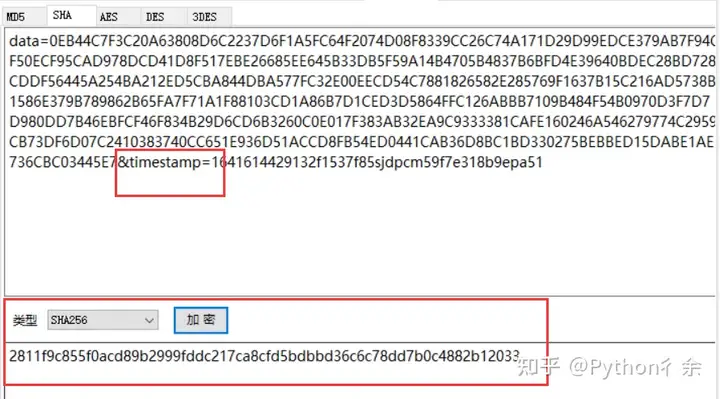

- 再用同样的方法,去Hash界面中搜抓到的sign,可以看到是一长串hash进行MD5加密。

- 继续搜这一长串hash,发现正好是下面一条SHA256加密的结果。

加密字符串格式为data={}xtamp={}132f1537f85sjdpcm59f7e318b9epa51

- 这时候拿去验证SHA256,发现结果对不上。仔细看一下,发现timestamp没完全显示,估计出了点问题,手动补全为

data={}×tamp={}132f1537f85sjdpcm59f7e318b9epa51,再次验证发现没问题了。

- 加密的数据已经差不多弄清楚了,那返回的data解密应该也是一样的。将前面得到的key和iv拿去解密,发现不对。这个时候根据前面的经验,猜测返data也是前32位为iv,后面为待解密数据,一试发现果然如此。

由于各种AES加解密工具都把输入输出格式固定死了,很少有支持HEX或base64编码的输入以及key、iv,所以建议写代码验证或者使用其他工具,或者手动转换编码再去用工具验证,这里是将待解密数据[HEX转为base64][],将key、iv转为HEX,再用工具验证

- 到这里只看了绑定邀请码的包,现在再去看看注册的包,毕竟不注册没办法刷邀请。根据Fiddler中先后顺序,依次将发包的data解密查看,结果没有发现注册字样,且多个data完全相同。所以可以猜测,要么是没抓到注册包,要么是这些数据包自动完成了注册。

分析部分到这里就可以结束了,有key、有iv、有加解密数据模板、有sign模板,可以直接写代码了。

4、怎么全是猜测?

看到这里,我也纳闷,怎么都是猜的,直接分析能猜到这些吗?

估计还真不好猜。

因为实际分析过程并不是这么顺利,所以中间反编译看了源码,同时结合上一次分析蚂蚁加速器的经验,所以很多东西都一眼看出来了,这两个APP加密基本相同。

想学Python的小伙伴可以关注小编的 公众号【Python日志】

0x02 实际分析过程

这里使用雷电3,即安卓5,因为安卓7安装证书麻烦。绿化版来自派大星模拟器多开助手网站。

开局先抓包,打开Fiddler、模拟器中设置好代理、安装证书、打开APP。

一顿操作猛如虎,一看结果啥也没有,而且APP能正常打开正常使用。这时候就可以猜测,APP禁用了代理。

一般防抓包措施自行了解。抓不到包的时候,如果APP闪退或者不能访问网络,则有可能是检测了代理;如果APP正常使用,那应该是禁用了代理。

这里可以使用抓包精灵、小黄鸟等手机端的抓包工具,或者用代理工具转发流量到Fiddler,因为手机端不方便操作,所以这里用ProxyDroid来转发流量。

用其他工具可以,比如Drony、Postern、socksdroid,不过我推荐用ProxyDroid,代理模式齐全,设置过程简单明确。

用了代理工具,结果还是没有抓到想要的包,有点不对劲,我开始怀疑它不是HTTP协议,可能用了ws或者tcp。

这里就没头绪了,所以只能去看Inspeckage的结果,然后反编译(没加壳)找算法,找半天找到了。这个时候可以用frida取hook到结果了,但是我还是想试试能不能抓到包。

之后陆续尝试了用Inspeckage添加代理、用socks代理,都没成功。

最后无意中发现,新建模拟器后第一次打开这个APP的时候用ProxyDroid可以抓到包,之后测试多次,无论什么姿势,除了第一次打开之外都抓不到包,难道除了第一次之外都改用了tcp?

不过好在还是抓到了包,这时候结合Inspeckage中hook到的加密算法和hash,就可以拼接出请求的数据包了,详情见上方。

还是想不通为什么,希望有知道的大佬能解惑。

Python代码

# -*- encoding: utf-8 -*-

'''

@File : 91.py

@Time : 2022年02月13日

@Author : erma0

@Version : 1.0

@Link : https://erma0.cn

@Desc : xx短视频刷邀请

'''

import requests

import time

import json

from base64 import b64decode

from hashlib import sha256, md5

from Crypto.Cipher import AES

from Crypto.Random import get_random_bytes

# from Crypto.Hash import SHA256, MD5 # 和hashlib库一样

class Aff(object):

"""

xx短视频刷邀请

"""

def __init__(self, aff: str = "gcKyA"):

浙公网安备 33010602011771号

浙公网安备 33010602011771号