安全测试工具Burpsuit和OWASP ZAP使用入门指南

Burpsuit使用入门指南

安装:

- 网上有很多相关相关保姆级别教程,所以这里不加赘述了

- 尽量使用java8版本,破解版兼容8做的比较好

- 如果发现注册机无法打开或者能打开注册机【run】无法点击唤起软件安装,可以使用命令行工具

java -jar burp-loader-keygen.jarjava -Xbootclasspath/p:burp-loader-keygen.jar -jar burpsuite_pro_v2.0.11.jar或者java -Xbootclasspath/a:burp-loader-keygen.jar -jar burpsuite_pro_v2.0.11.jar

使用指南:

运行vbs文件运行安装好的burpsuit软件

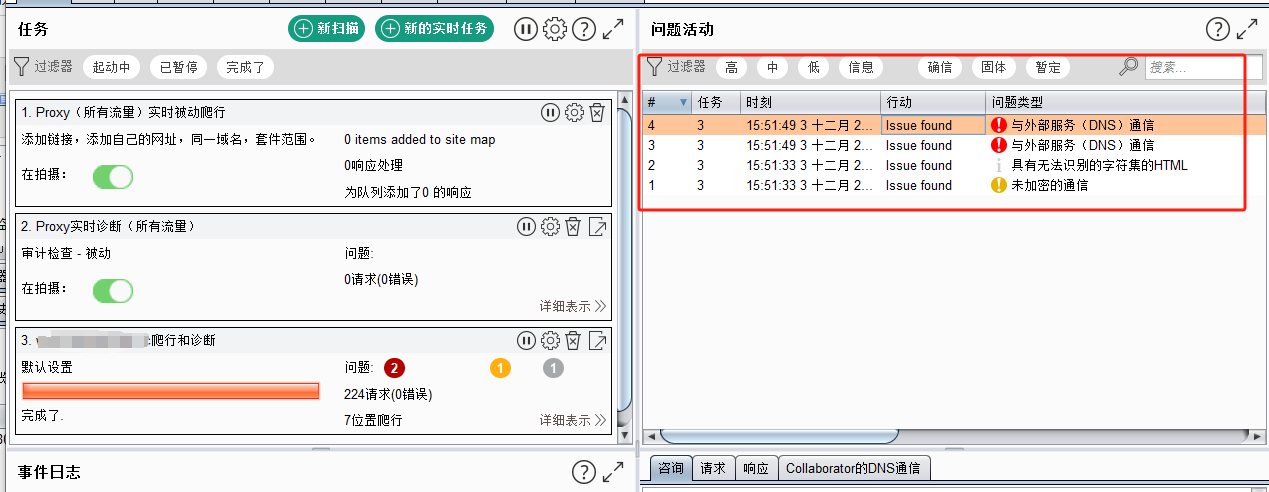

- 漏洞扫描

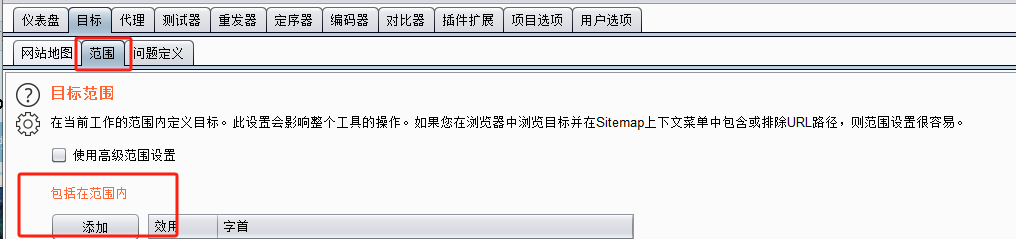

burpsuit提供了自动化的方式对普通漏洞进行渗透测试,通过如下步骤就可以实现自动化扫描。我们通过【目标】-【目标范围】来设定我们自动化测试范围(如下图所示)

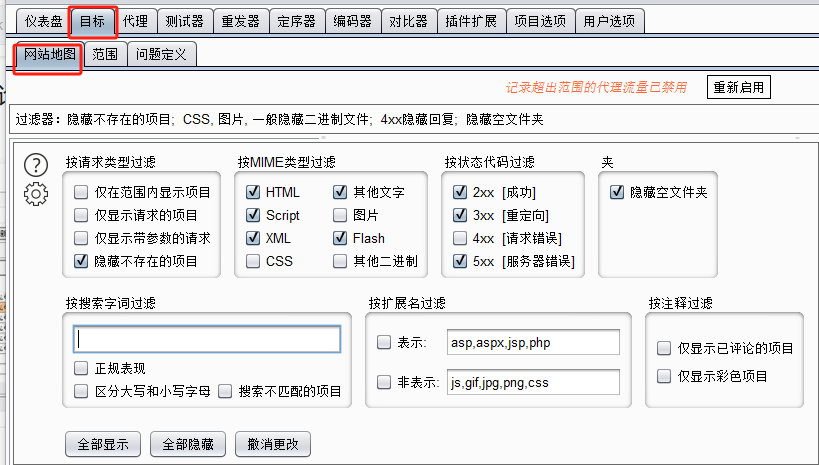

在【目标】-【网站地图】设置爬行过滤

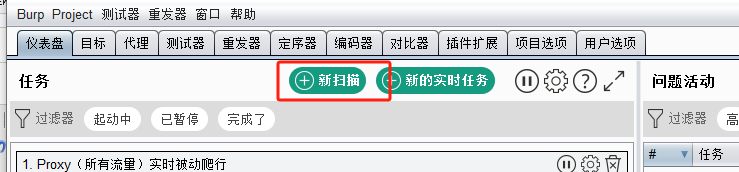

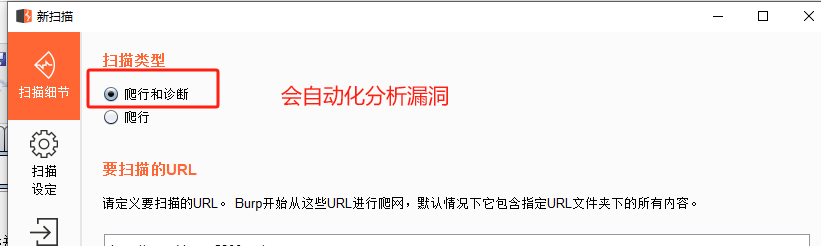

设置了我们测试网址后,我们【仪表盘】-【新扫描】新建任务

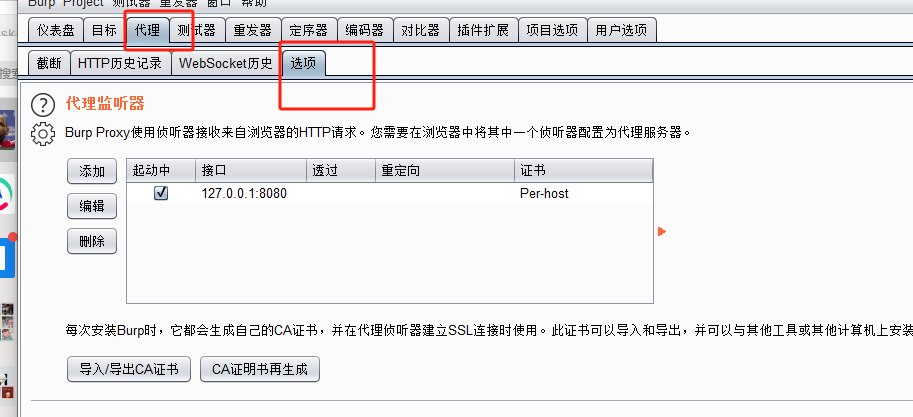

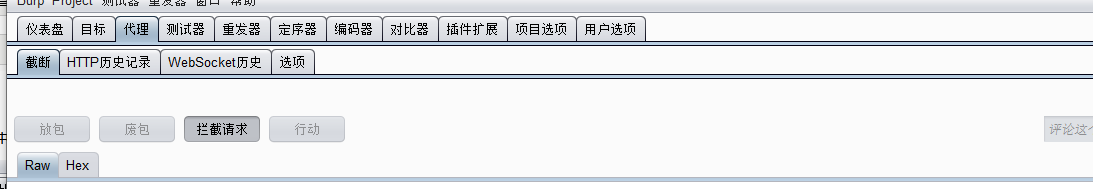

- 代理

首先我们通过【代理】-【选项】设置代理监听,接着我们在浏览器中配置手动设置(注意要把http和https都配置代理),这样我们就可以在burpsuit报文管理

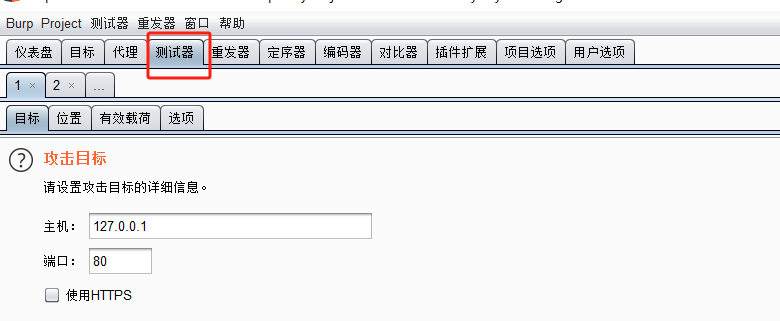

- 测试器(发送Intruder)

对设置目标ip进行自动化攻击,漏铜利用、模糊测试、暴力破解

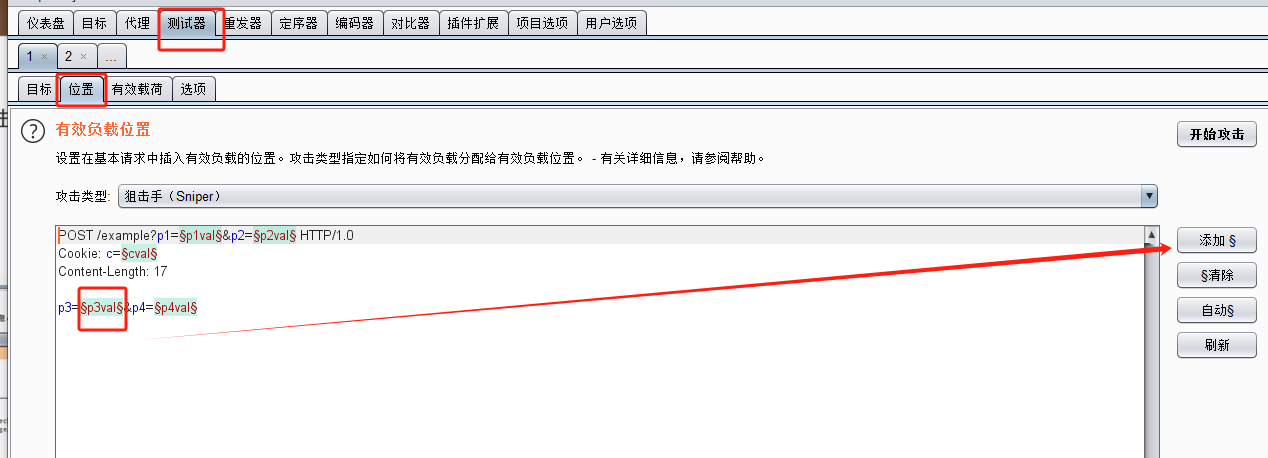

在【测试器】-【位置】,选中你要参数化的地方(红色框框部分)点击【添加$】这样就实现参数化

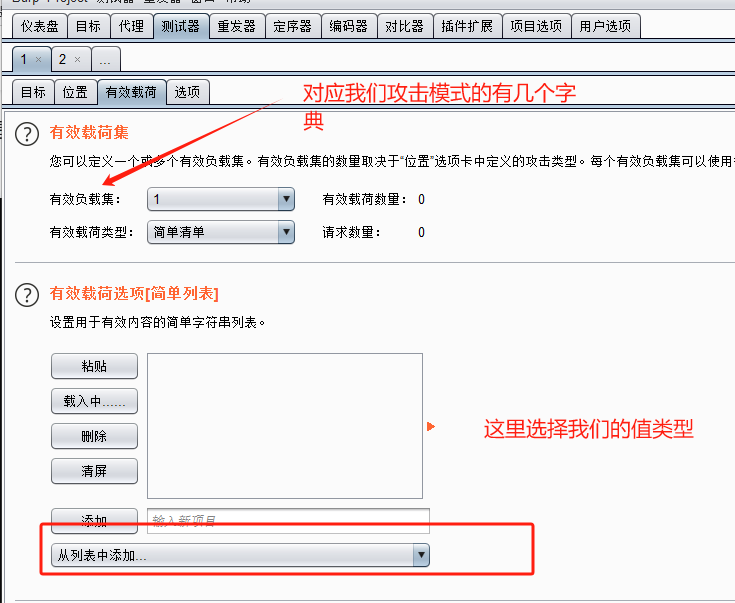

这里我们有四种攻击类型:

- 狙击手(一个字典,两个参数):狙击手单点模式,将数据逐一填充到指定位置

- 破城锤(一个字典,两个参数):将数据同时填充到多个指定位置,例A字典的数据同时填充到两个位置

- 音叉(两个字典,两个参数):将每个字典逐一对称匹配,例如A字典的1号位与B字典的1号位匹配,绝不相交匹配

- 集束炸弹(笛卡尔积,两个字典,两个参数):将每个字典逐一交叉匹配,例如A字典的所有位与B字典的所有位都匹配

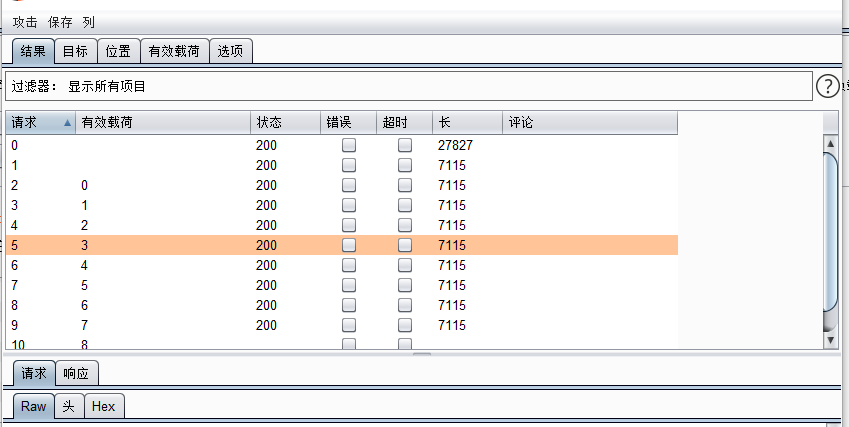

攻击后就可以查看【结果】

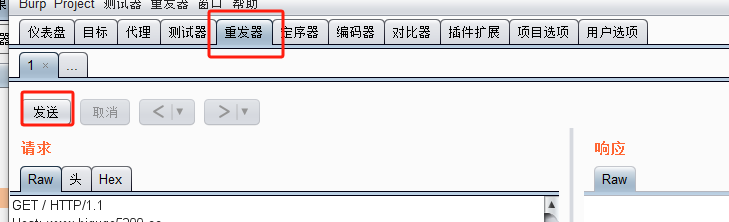

- 重发器(发送repeater)

通过修改请求参数,来查看返回结果并进行分析

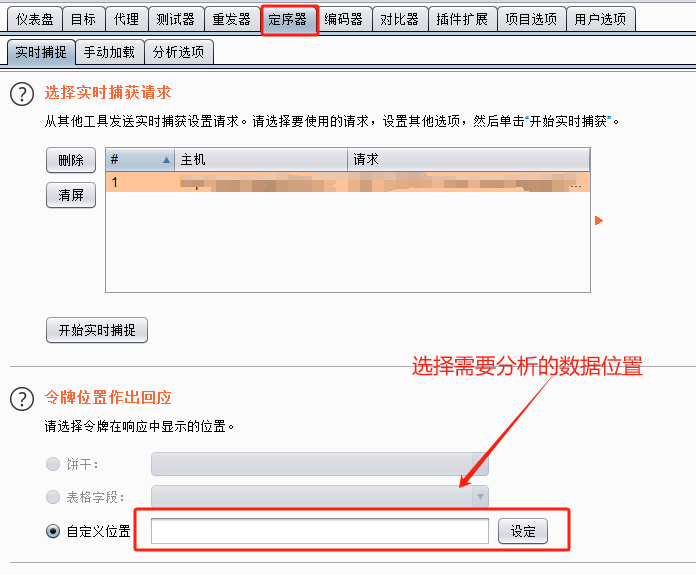

- 定序器(发送sequencer)

用于检测数据样本数据随机质量的工具,例如我们的session、token是否可以被预测被伪造风险。

ZAP使用入门指南

下载地址:https://www.zaproxy.org/download/

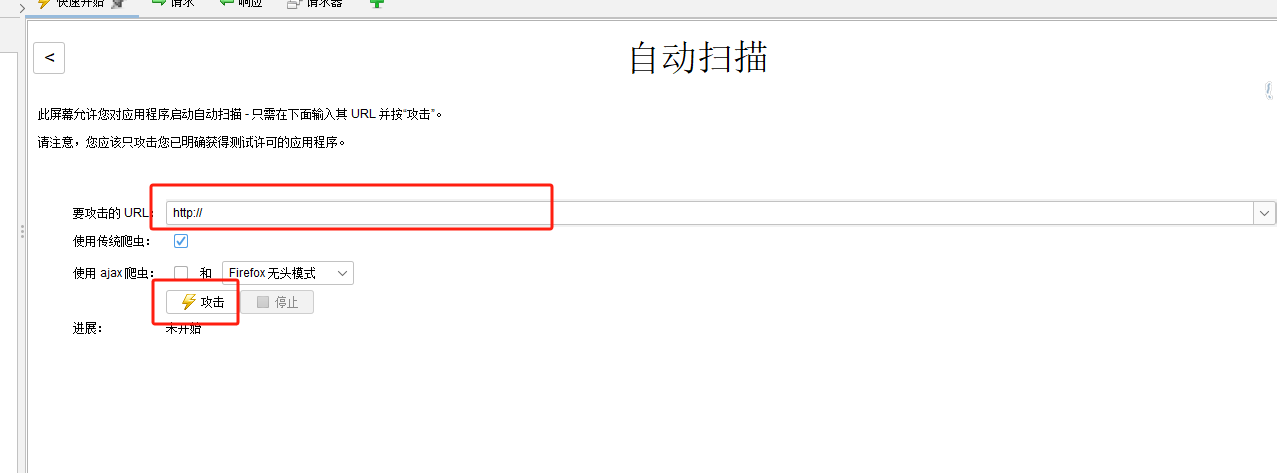

自动化测试

我们要做的只有两步:第一步输入目标网址,第二步点击攻击

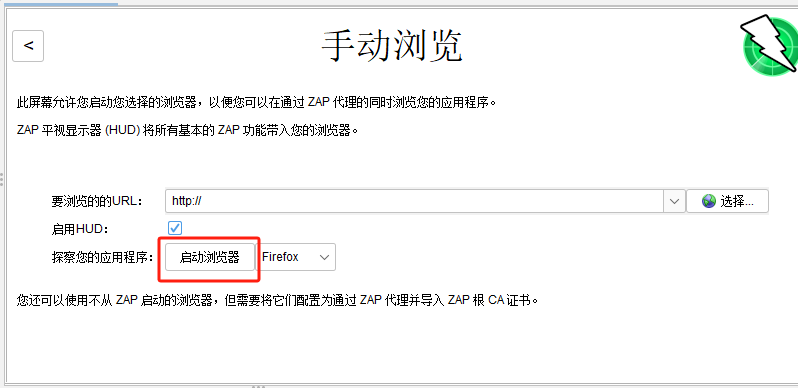

手动模式(顾名思义就是手动代替自动扫描,针对更强)

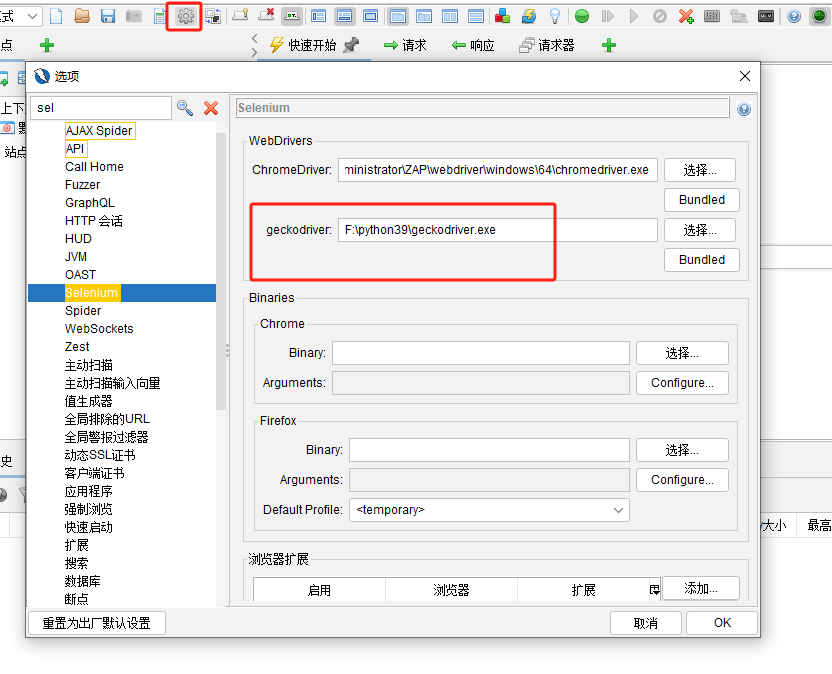

先要配置浏览器驱动

配置上面的驱动就可以启动火狐浏览器,并在浏览器上面进行操作,而你的操作过程中也可以选中某一个进行【攻击】

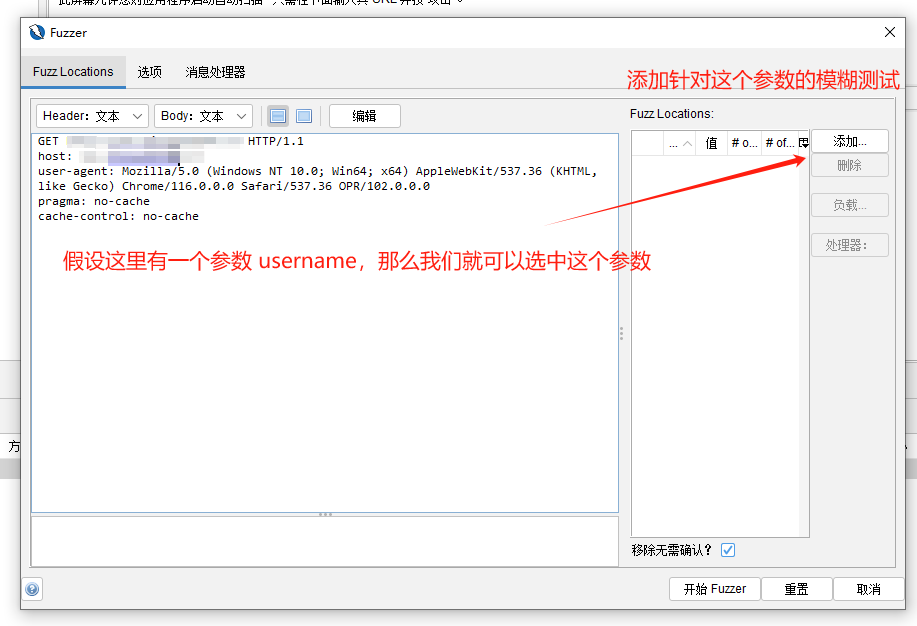

模糊测试(Fuzz)

目标网址【右键】-【攻击】-【Fuzz】

报告

选中【报告】-【生产报告】

作者: yetangjian

出处: https://www.cnblogs.com/yetangjian/p/17873427.html

关于作者: yetangjian

本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出, 原文链接 如有问题, 可邮件(yetangjian@outlook.com)咨询.

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY