一、SELinux说明

SELinux是Security-Enhanced Linux的缩写,中文意思你是安全强化的linux。

SELinux 主要由美国国家安全局(NSA)开发,当初开发的目的是为了避免资源的误用。

系统资源都是通过程序进行访问的,如果将/var/www/html/权限设置为777,代表所有程序均可对该目录访问,如果已经启动www服务器软件,那么该软件触发的进程将可以写入该目录,而该进程是对整个internet提供服务的。NSA为了控制这方面的权限与进程的问题,就使用linux来作为研究目标,最后将研究的成果整合到linux内核里面去,也就是SELinux。

SELinux是对程序、文件等权限设置依据的一个内核模块。由于启动网络服务的也是程序,因此刚好也是能够控制网络服务能否访问系统资源的一道关卡。

传统的文件权限与账号的关系:自主访问控制,DAC(Discretionary Access Control)

当某个进程想要对文件进行访问时,系统就会根据该进程的所有者/用户组,并比较文件的权限,若通过权限检查,就可以访问该文件了。各种权限设置对root用户是无效的。

以策略规则制定特定程序读取特定文件:强制访问控制,MAC(Mandatory Access Control)

MAC可以针对特定的进程与特定的文件资源来进行权限的控制。也就是说,即使你是root,在使用不同的进程时,你所能取得的权限并不一定是root,而得要看当时该进程的设置而定。如此一来,就可以针对进程而不是用户对文件来进行访问控制。此外,这个进程也不能任意使用系统文件资源,因为每个文件资源也有针对进程设置可取用的权限。由于,整个系统进程那么多,文件那么多,所以SELinux也提供一些默认的策略(policy),并在该策略内提供多个规则,让你可以选择是否启用该控制规则。

二、SELinux的运行模式

SELinux是通过MAC的方式来控制管理进程,它控制的主体是进程,而目标则是该进程能否读取的文件资源。

主体(subject):就是进程

目标(object):被主体访问的资源,可以是文件、目录、端口等。

策略(policy):由于进程与文件数量庞大,因此SELinux会依据某些服务来制定基本的访问安全策略。这些策略内还会有详细的规则(rule)来指定不同的服务开放某些资源的访问与否。

目前主要的策略有:

targeted:针对网络服务限制较多,针对本机限制较少,是默认的策略;

strict:完整的SELinux限制,限制方面较为严格。

安全上下文(security context):主体能不能访问目标除了策略指定外,主体与目标的安全上下文必须一致才能够顺利访问。

最终文件的成功访问还是与文件系统的rwx权限设置有关。

查看文件的安全上下文:

[root@localhost ~]# ls -Z

-rw-------. root root system_u:object_r:admin_home_t:s0 anaconda-ks.cfg

drwxr-xr-x. root root unconfined_u:object_r:admin_home_t:s0 home

安全上下文用冒号分为四个字段:Identify:role:type:

1、身份标识(Identify):相当于账号方面的身份标识,主要有以下三种常见的类型:

root:表示root的账号身份;

system_u:表示程序方面的标识,通常就是进程;

unconfined_u:代表的是一般用户账号相关的身份。

2、角色(role):通过角色字段,可知道这个数据是属于程序、文件资源还是代表用户。一般角色有:

object_r:代表的是文件或目录等文件资源;

system_r:代表的是进程。

3、类型(type):在默认的targeted策略中,Identify与role字段基本上是不重要的,重要的在于这个类型字段。而类型字段在文件与进程的定义不太相同,分别是:

type:在文件资源上面称为类型。

domain:在主体程序中则称为域。

domain需要与type搭配,则该程序才能够顺利读取文件资源。

4、最后一个字段是和MLS和MCS相关的东西

[root@localhost ~]# ll -Zd /usr/sbin/httpd /var/www/html/

-rwxr-xr-x. root root system_u:object_r:httpd_exec_t:s0 /usr/sbin/httpd

drwxr-xr-x. root root system_u:object_r:httpd_sys_content_t:s0 /var/www/html/

以上两个文件的角色字段都是object_r,代表都是文件,/usr/sbin/httpd属于httpd_exec_t类型,/var/www/html/则属于httpd_sys_content_t类型。

访问过程:

(1)首先,触发具有httpd_exec_t这个类型的/usr/sbin/httpd这个可执行文件;

(2)该文件的类型会让这个文件所造成的主体进程具有httpd这个域,我们的策略已经针对这个域制定了许多规则,其中包括这个域可以读取的目标资源类型;

(3)由于httpd domain被设置为可读取httpd_sys_content_t这个类型的目标文件,因此httpd进程就能够读取在/var/www/html/目录下面的文件了;

(4)最终能否读到/var/www/html/目录下面的数据,还要看rwx是否符合linux权限的规范。

SELinux的启动、关闭与查看:

SELinux支持三种模式:

enforcing:强制模式,代表SELinux正在运行中,开始限制domain/type。

permissive:宽容模式,代表SELinux正在运行中,不过仅会有警告信息并不会实际限制domain/type的访问。

disabled:关闭,SELinux并没有实际运行。

[root@localhost ~]# getenforce //查看目前的模式

Enforcing

[root@localhost ~]# sestatus //查看目前的selinux使用的策略

SELinux status: enabled //是否启用selinux

SELinuxfs mount: /sys/fs/selinux //selinux的相关文件数据挂载点

SELinux root directory: /etc/selinux

Loaded policy name: targeted //目前的策略

Current mode: enforcing

Mode from config file: enforcing

Policy MLS status: enabled

Policy deny_unknown status: allowed

Max kernel policy version: 31

查看selinux的策略:

[root@localhost ~]# vim /etc/selinux/config

改变策略之后需要重新启动;如果由enforcing或permissive改成disabled,或由disabled改为其它两个,也必须要重新启动。

将selinux模式在enforcing和permissive之间切换的方法为:

setenforce 0 转换成permissive宽容模式

setenforce 1转换成enforcing强制模式

SELINUX配置文件:/etc/selinux/config

#修改完成后重启才能生效

修改安全上下文:

chcon [-R] [-t type] [-u user] [-r role] 文件

-R:连同该目录下的子目录也同时修改;

-t:后面接安全上下文的类型字段;

-u:后面接身份识别;

-r:后面接角色

chcon [-R] --reference=范例文件 文件 将文件的安全上下文按照范例文件修改

系统默认的目录都有特殊的selinux安全上下文,例如/var/www/html原本就是httpd可以读取的目录。所以如果修改错误可以使用restorecon还原默认的安全上下文。

restorecon [-Rv] 文件或目录

-R:连同子目录一起修改;

-v:将过程显示到屏幕上。

restorecon怎么会知道每个目录记载的默认selinux type类型呢?因为系统将每个目录的默认selinux type类型记录在/etc/selinux/targeted/contexts/目录内。但是该目录内有很多不同的数据,所以我们可以用semanage这个命令的功能来查询与修改。

semanage可以查询安全上下文

semanage {login|user|port|interface|fcontext|translation} -l

semanage fcontext -{a|d|m} [-frst] file_spec

fcontext:主要用在安全上下文方面,

-l为查询;

-a:增加一些目录的默认安全上下文的设置;

-m:修改;

-d:删除。

查看进程的安全上下文:

[root@localhost html]# ps auxZ | grep httpd

查看策略里面的规则

yum install setools-console -y

[root@localhost ~]# seinfo

-t:列出selinux的所有类型(type)种类;

-r:列出selinux的所有角色(role)种类;

-u:列出selinux所有身份标识(user)种类;

-b:列出所有规则的种类(布尔值)。

查询到相关的类型或者是布尔值后,想要知道详细的规则时,需要使用sesearch命令。

sesearch [-A] [-s 主体类型] [-t 目标类型] [-b 布尔值]

-A:寻找allow规则;

-t:后面要接类型;

-b:后面要接布尔值的规则。

[root@localhost ~]# sesearch -A -t httpd_sys_content_t | grep httpd_sys_content_t

allow httpd_t httpd_sys_content_t : file { ioctl read getattr lock open } ;

allow httpd_t httpd_sys_content_t : dir { ioctl read write getattr lock add_name remove_name search open } ;

[root@localhost ~]# sesearch -A -s httpd_t -t httpd_sys_content_t

allow httpd_t httpd_sys_content_t : file { ioctl read getattr lock open } ;

allow httpd_t httpd_sys_content_t : dir { ioctl read write getattr lock add_name remove_name search open } ;

显示格式:allow 主体程序安全上下文类型 目标文件安全上下文类型

[root@localhost ~]# sesearch -A -b httpd_enable_homedirs //查看该布尔值设置了多少规则

从该布尔值设置里面可看到非常多的主体进程与目标文件资源的放行与否,实际上设置布尔值就是设置规则,主体进程能否访问目标文件与布尔值有关系,可以设置布尔值为1或0来启动或关闭规则。

布尔值的查询与修改:

[root@localhost ~]# getsebool -a //列出目前系统上面的所有布尔值条款

[root@localhost ~]# getsebool httpd_enable_homedirs

httpd_enable_homedirs --> off

[root@localhost ~]# setsebool -P httpd_enable_homedirs=1

-P:表示直接将设置值写入配置文件

[root@localhost ~]# getsebool httpd_enable_homedirs

httpd_enable_homedirs --> on

实验一:使用httpd服务演示安全上下文值的设定

服务端的IP地址为192.168.9.131,服务端的设置如下:

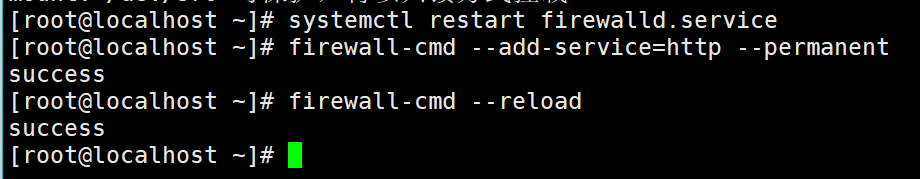

先设置防火墙:

[root@localhost ~]# systemctl restart firewalld

[root@localhost ~]# firewall-cmd --permanent --add-service=http

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# getenforce

Enforcing

搭建一个web服务器:

[root@localhost ~]# vim /etc/httpd/conf.d/host.conf

<directory /www>

allowoverride none

require all granted

</directory>

<virtualhost 192.168.9.131:80>

documentroot /www/80

servername 192.168.9.131

</virtualhost>

[root@localhost ~]# mkdir -pv /www/80

[root@localhost ~]# echo this is 80 > /www/80/index.html

[root@localhost ~]# systemctl restart httpd

通过客户端测试,只能访问到http服务的测试界面:

修改自定义目录的安全上下文的值:

[root@localhost ~]# chcon -t httpd_sys_content_t /www/ -R

也可以将自定义目录的安全上下文的值按照/var/www/html文件修改:

[root@localhost ~]# chcon -R --reference=/var/www/html /www

修改之后即可成功访问。

实验二:使用web服务端口的改变来演示端口的设定

将80端口修改为8

[root@localhost ~]# vim /etc/httpd/conf.d/host.conf

listen 8888

<directory /www>

allowoverride none

require all granted

</directory>

<virtualhost 192.168.9.131:8888>

documentroot /www/8888

servername 192.168.9.131

</virtualhost>

[root@localhost ~]# mkdir /www/8888

[root@localhost ~]# echo this is 8888 > /www/8888/index.html

[root@localhost ~]# systemctl restart httpd

服务重启失败,查看日志

[root@localhost ~]# tail -f /var/log/messages

[root@localhost ~]# firewall-cmd --permanent --add-port=8888/tcp

success

[root@localhost ~]# firewall-cmd --reload

success

添加8888端口为服务端口:

[root@localhost ~]# semanage port -a -t http_port_t -p tcp 8888

[root@localhost ~]# systemctl restart httpd

访问成功。

实验三:在NFS服务端开启相关布尔值,使得NFS客户端能够以读写方式访问服务端文件。

需要开启的布尔值为nfs_export_all_rw

服务端(192.168.9.131):

[root@localhost ~]# setsebool -P nfs_export_all_rw off

[root@localhost ~]# getsebool -a | grep nfs_export_all

nfs_export_all_ro --> on

nfs_export_all_rw --> off

[root@localhost ~]#systemctl restart firewalld

[root@localhost ~]#firewall-cmd --permanent --add-service=nfs

[root@localhost ~]#firewall-cmd --permanent --add-service=rpc-bind

[root@localhost ~]#firewall-cmd --permanent --add-service=mountd

[root@localhost ~]#firewall-cmd --reload

[root@localhost ~]# vim /etc/exports

/data *(rw)

[root@localhost ~]# mkdir -p /data/test

[root@localhost ~]# echo this is test file > /data/file

[root@localhost ~]# chmod o+w /data

[root@localhost ~]# ll /data

total 4

-rw-r--r--. 1 root root 18 Jul 11 17:03 file

drwxr-xr-x. 2 root root 6 Jul 11 17:03 test

[root@localhost ~]# getenforce

Enforcing

[root@localhost ~]# systemctl restart nfs

客户端:

[root@localhost nfsmount]# showmount -e 172.24.8.130

Export list for 172.24.8.130:

/data *

[root@localhost ~]# mkdir /nfsmount

[root@localhost ~]# mount 172.24.8.130:/data /nfsmount/

[root@localhost ~]# cd /nfsmount/

[root@localhost nfsmount]# ll

total 4

-rw-r--r--. 1 root root 18 Jul 11 2019 file

drwxr-xr-x. 2 root root 6 Jul 11 2019 test

删除文件时可能需要等一会才能删除成功。

在服务端做如下操作:

[root@localhost data]# setsebool -P nfs_export_all_rw 1或者

[root@localhost data]# setsebool -P nfs_export_all_rw on

posted on

posted on