实验5:开源控制器实践——POX

实验5:开源控制器实践——POX

一、实验目的

- 能够理解 POX 控制器的工作原理;

- 通过验证POX的forwarding.hub和forwarding.l2_learning模块,初步掌握POX控制器的使用方法;

- 能够运用 POX控制器编写自定义网络应用程序,进一步熟悉POX控制器流表下发的方法。

二、实验环境

Ubuntu 20.04 Desktop amd64

三、实验要求

(一)基本要求

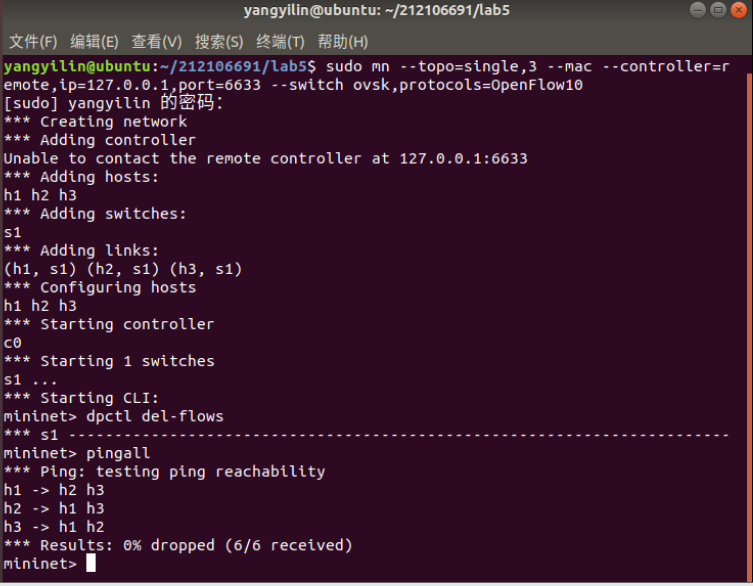

- 搭建下图所示SDN拓扑,协议使用Open Flow 1.0,控制器使用部署于本地的POX(默认监听6633端口)

1

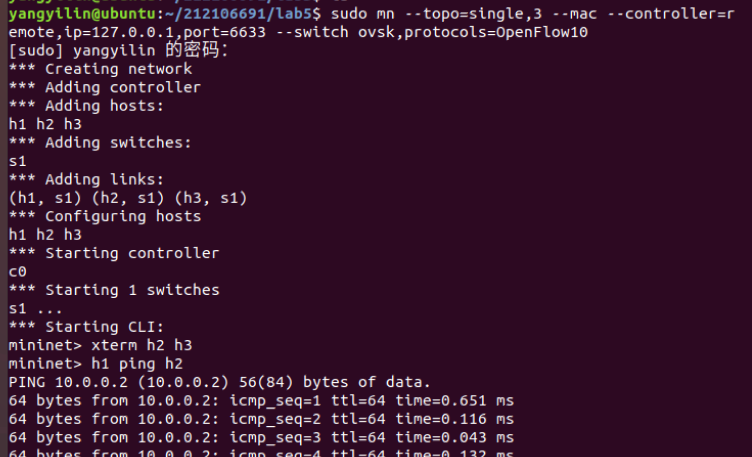

1sudo mn--topo=single,3--mac--controller=remote,ip=127.0.0.1,port=6633--switch ovsk,protocols=OpenFlow10

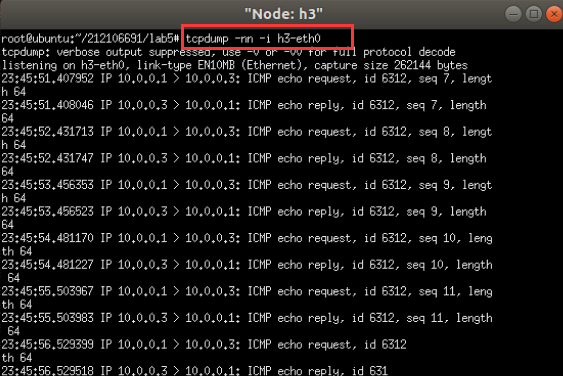

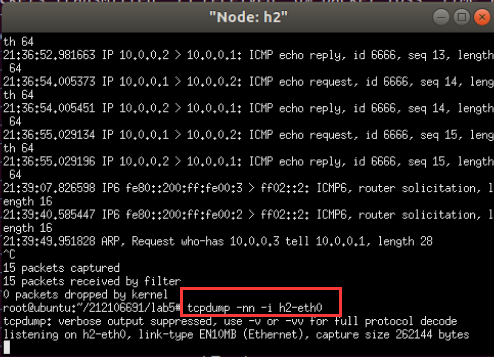

阅读Hub模块代码,使用 tcpdump 验证Hub模块;

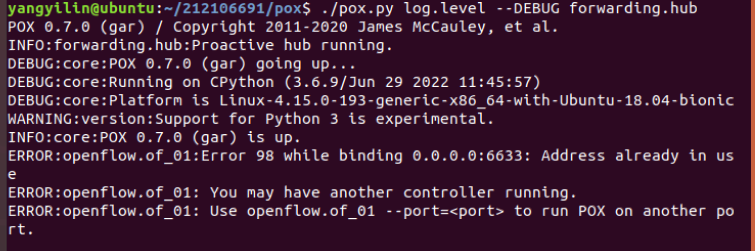

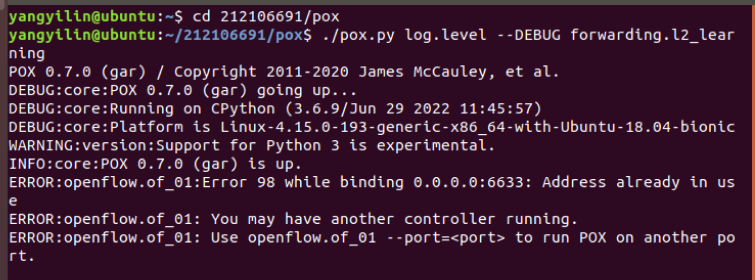

1 | 开启pox,运行hub模块:./pox.py log.level --DEBUG forwarding.hub |

-

使用命令

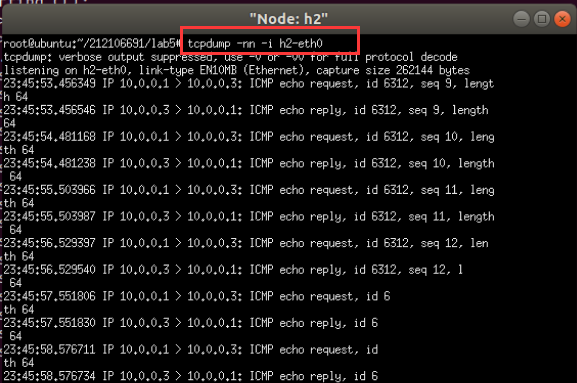

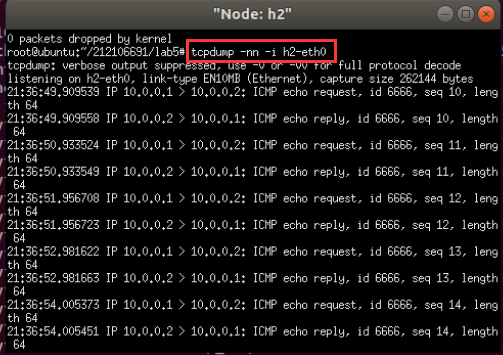

mininet> xterm h2 h3开启主机终端 -

在h2主机终端中输入

tcpdump -nn -i h2-eth0 -

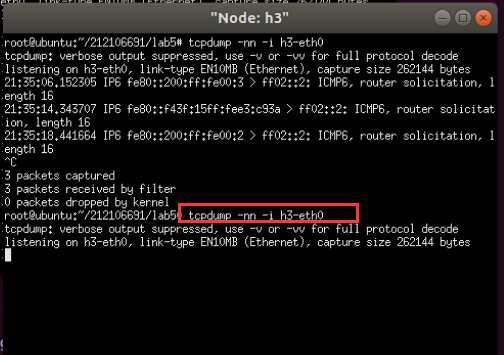

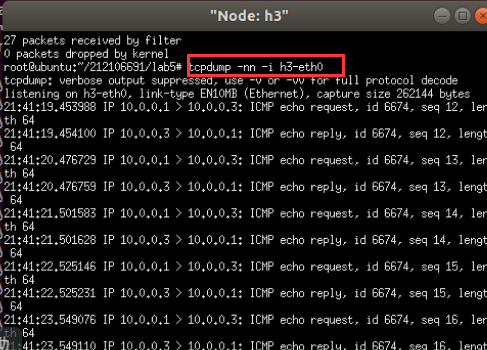

在h3主机终端中输入

tcpdump -nn -i h3-eth0

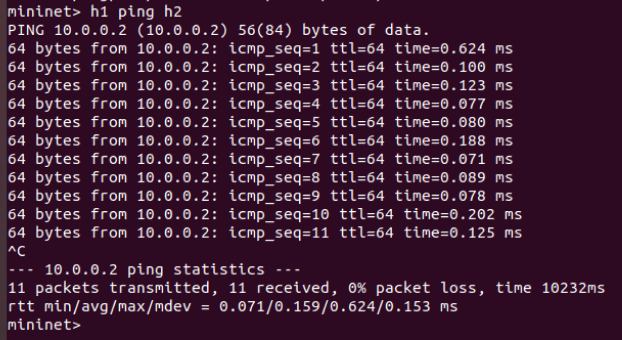

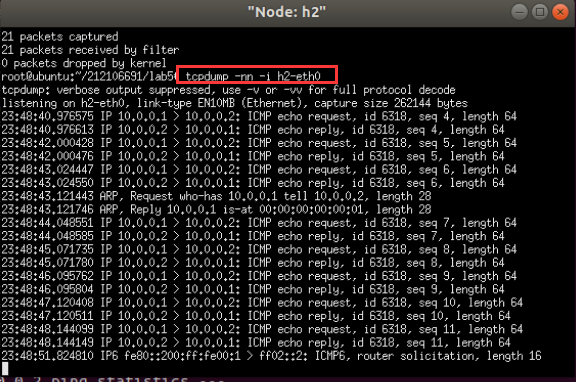

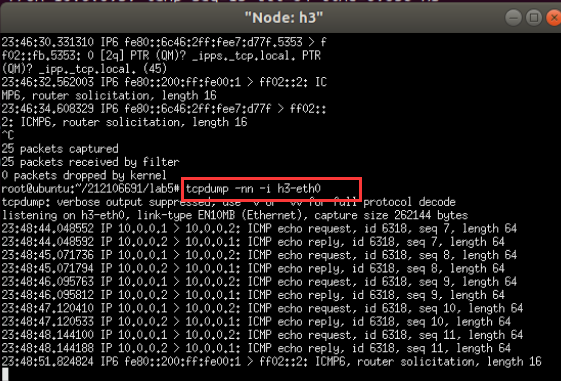

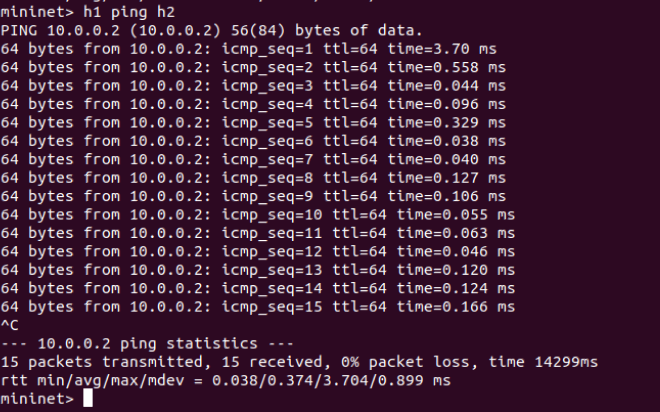

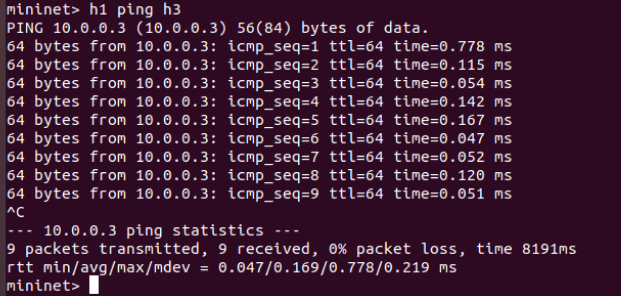

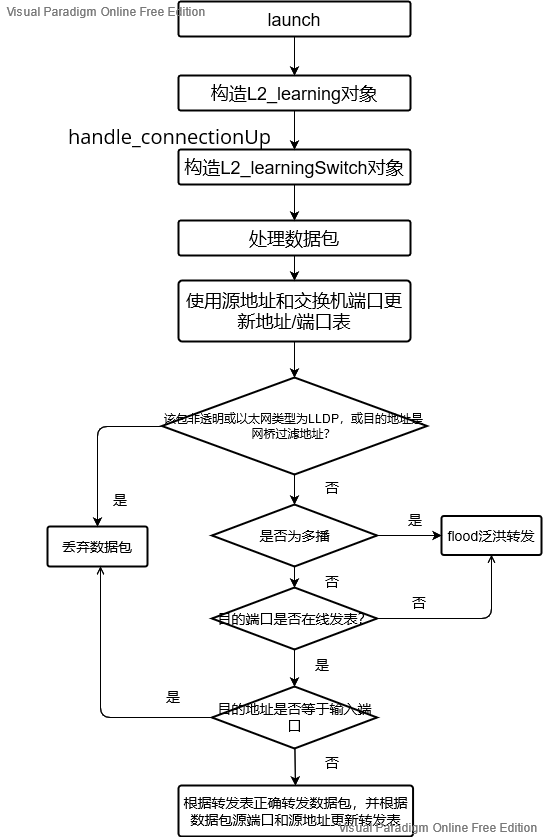

2.阅读L2_learning模块代码,画出程序流程图,使用 tcpdump 验证Switch模

h1 ping h2

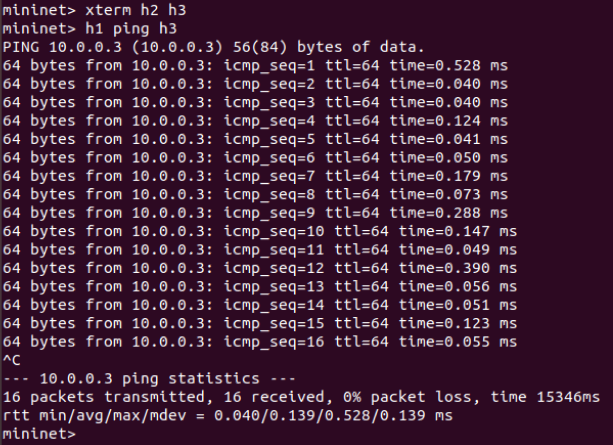

h1 ping h3

流程图:

(二)进阶要求

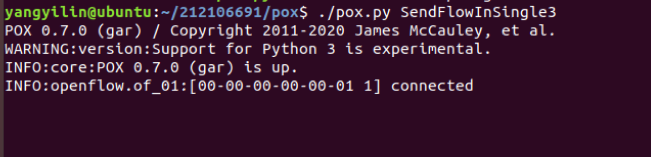

- 重新搭建(一)的拓扑,此时交换机内无流表规则,拓扑内主机互不相通;编写Python程序自定义一个POX模块SendFlowInSingle3,并且将拓扑连接至SendFlowInSingle3(默认端口6633),实现向s1发送流表规则使得所有主机两两互通。

SendFlowInSingle3.py

1 from pox.core import core 2 import pox.openflow.libopenflow_01 as of 3 4 class SendFlowInSingle3(object): 5 def __init__(self): 6 core.openflow.addListeners(self) 7 def _handle_ConnectionUp(self, event): 8 msg = of.ofp_flow_mod() # 使用ofp_flow_mod()方法向交换机下发流表 9 msg.priority = 1 10 msg.match.in_port = 1 # 使数据包进入端口1 11 msg.actions.append(of.ofp_action_output(port=2)) # 从端口2转发出去 12 msg.actions.append(of.ofp_action_output(port=3)) # 从端口3转发出去 13 event.connection.send(msg) 14 15 msg = of.ofp_flow_mod() # 使用ofp_flow_mod()方法向交换机下发流表 16 msg.priority = 1 17 msg.match.in_port = 2 # 使数据包进入端口2 18 msg.actions.append(of.ofp_action_output(port=1)) # 从端口1转发出去 19 msg.actions.append(of.ofp_action_output(port=3)) # 从端口3转发出去 20 event.connection.send(msg) 21 22 msg = of.ofp_flow_mod() # 使用ofp_flow_mod()方法向交换机下发流表 23 msg.priority = 1 24 msg.match.in_port = 3 # 使数据包进入端口3 25 msg.actions.append(of.ofp_action_output(port=1)) # 从端口1转发出去 26 msg.actions.append(of.ofp_action_output(port=2)) # 从端口2转发出去 27 event.connection.send(msg) 28 29 def launch(): 30 core.registerNew(SendFlowInSingle3)

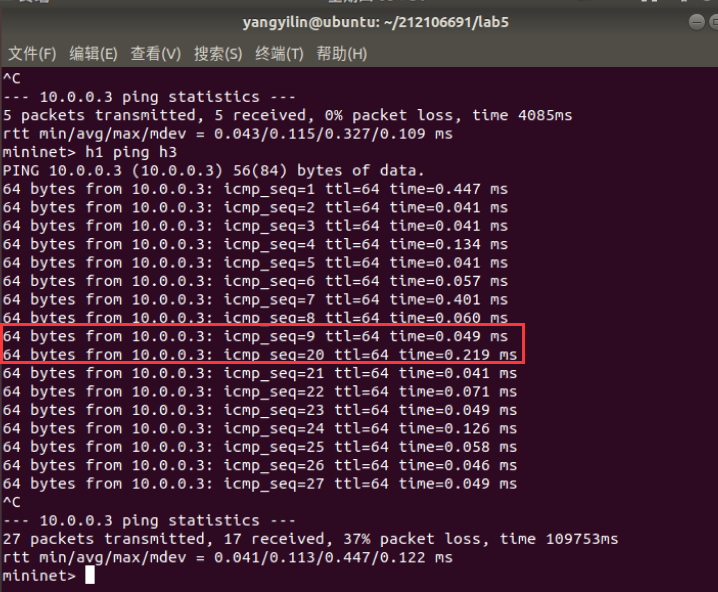

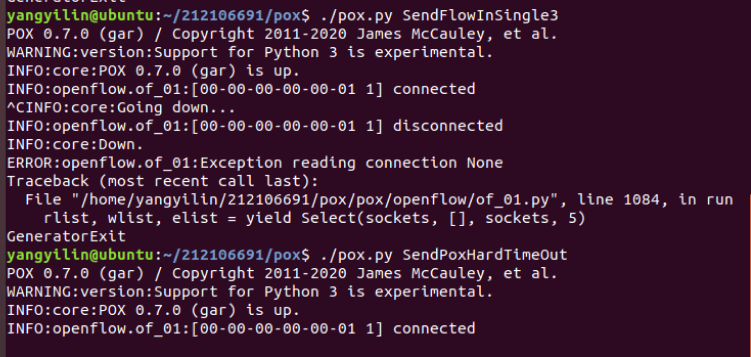

- 基于进阶1的代码,完成ODL实验的硬超时

SendPoxHardTimeOut.py

SendPoxHardTimeOut.py

1 from pox.core import core 2 import pox.openflow.libopenflow_01 as of 3 4 class SendPoxHardTimeOut(object): 5 def __init__(self): 6 core.openflow.addListeners(self) 7 def _handle_ConnectionUp(self, event): 8 9 10 msg = of.ofp_flow_mod() 11 msg.priority = 3 12 msg.match.in_port = 1 13 msg.hard_timeout = 10 14 event.connection.send(msg) 15 16 msg = of.ofp_flow_mod() 17 msg.priority = 1 18 msg.match.in_port = 1 19 msg.actions.append(of.ofp_action_output(port = of.OFPP_ALL)) 20 event.connection.send(msg) 21 22 23 msg = of.ofp_flow_mod() 24 msg.priority = 3 25 msg.match.in_port = 3 26 msg.hard_timeout = 10 27 event.connection.send(msg) 28 29 msg = of.ofp_flow_mod() 30 msg.priority = 1 31 msg.match.in_port = 3 32 msg.actions.append(of.ofp_action_output(port = of.OFPP_ALL)) 33 event.connection.send(msg) 34 35 def launch(): 36 core.registerNew(SendPoxHardTimeOut)

(三)实验小结

通过本次实验,理解 POX 控制器的工作原理,验证POX的forwarding.hub和forwarding.l2_learning模块,初步掌握POX控制器的使用方法,能够运用 POX控制器编写自定义网络应用程序,进一步熟悉POX控制器流表下发的方法。在第一次开启pox命令的时候出现错误,了解到是要在pox目录下执行。搭建拓扑要记得命令末尾为OpenFlow10,因为POX仅支持OpenFlow1.0,因为之前都是用OpenFlow13,因此没改的话后面验证过程会出错。无论是h1 ping h2还是h1 ping h3,h2和h3都能同时接收到数据包。结果验证Hub模块的作用:Hub模块采用洪泛转发,每个交换机上都安装泛洪通配符规则,将数据包广播转发,此时交换机等效于集线器。所以在ping某个主机时,会在另一台主机上接收到。当h1 ping 某个主机时,只有相应主机可以接收到数据包,其他主机接收不到。验证了Switch模块的功能:让OpenFlow交换机实现L2自学习。所以只有目的主机可以接收到数据包。在进阶创建py文件是权限不够,pox 文件夹带锁 ,需要使用需要用 chmod +777 pox 解锁,重新搭建的拓扑,并使用命令dpctl del-flows删除流表,执行该命令后,所有主机都无法ping通 。通过实验也让我发现对POX的学习和使用还要进一步加强,书写代码的过程中特别是当发现是因为缩进导致无法ping通的时候,让我对python的语法规则有了更深的认知。

· 分享一个免费、快速、无限量使用的满血 DeepSeek R1 模型,支持深度思考和联网搜索!

· 使用C#创建一个MCP客户端

· ollama系列1:轻松3步本地部署deepseek,普通电脑可用

· 基于 Docker 搭建 FRP 内网穿透开源项目(很简单哒)

· 按钮权限的设计及实现