Kali Linux Web渗透测试手册(第二版) - 1.1 - Firefox浏览器下安装一些常用的插件

一.配置KALI Linux和渗透测试环境

在这一章,我们将覆盖以下内容:

l 在Windows和Linux上安装VirtualBox

l 创建一个Kali Linux虚拟机

l 更新和升级Kali Linux

l 为渗透测试配置web浏览器(即在Firefox浏览器下安装一些常用的插件)

l 创建一个属于自己的靶机

l 配置网络使虚拟机正常通信

l 了解靶机上易受攻击的web应用程序

介绍

在第一章中,我们将介绍如何准备我们的Kali Linux安装,以便能够遵循书中所有的方法,并使用虚拟机建立一个具有脆弱web应用程序的实验室。

1.4、为渗透测试配置web浏览器(即在Firefox浏览器下安装一些常用的插件)

大多数web渗透测试都是在客户端进行的,也就是在web浏览器中。因此,我们需要配置我们的浏览器,使它成为一个对我们有用的工具。在这个“秘籍”中,我们将添加几个插件到默认安装在Kali Linux中的Firefox浏览器上。

怎么做……

Firefox是一个非常灵活的浏览器,非常适合用来web渗透测试,并且他默认安装在Kali Linux中。我们需要稍微定制一下,可以使用以下步骤:

1. 打开Firefox,进入菜单中的附加组件:

2. 在搜索框中,输入wappalyzer查找我们将要安装的第一个插件:

3. 单击Wappalyzer插件中的Install安装。您可能还需要确认安装。

4. 接下来,我们搜索FoxyProxy。

5. 点击安装。

6. 现在搜索并安装Cookies Manager+。

7. 搜索并安装HackBar。

8. 搜索并安装HttpRequester。

9. 搜索并安装RESTClient。

10. 搜索并安装User-Agent Switcher。

11. 搜索并安装Tampermonkey。

12. 搜索并安装Tamper Data and Tamper Data Icon Redux.

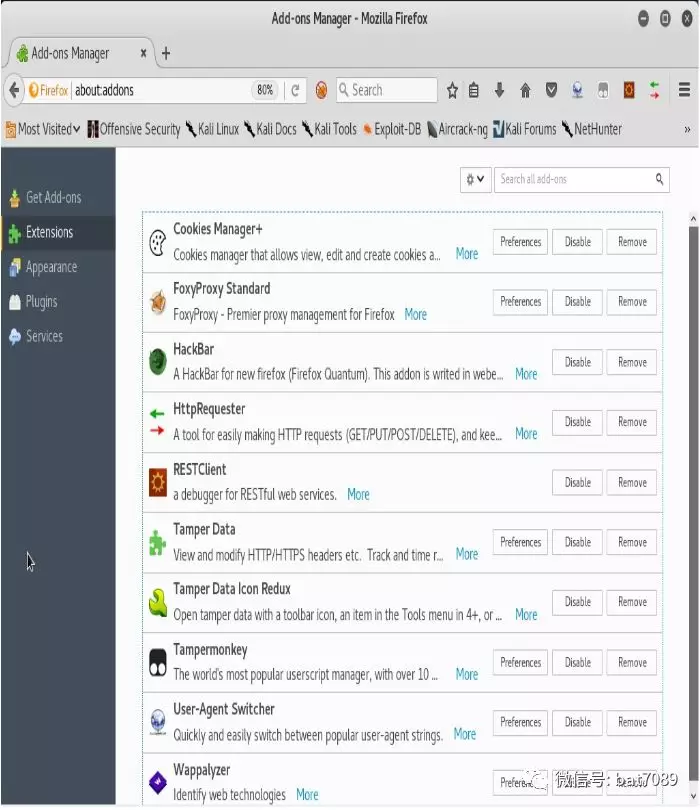

13. 安装的扩展列表如下图所示:

他们是如何工作的…

到目前为止,我们已在web浏览器中安装了一些工具,但这些工具在渗透测试web应用程序时的功能是什么呢?安装的插件介绍如下:

l HackBar:一个非常简单的插件,可以帮助我们尝试不同的输入值,而无需更改或重写完整的URL。在手工检查跨站点脚本编写和注入时,我们将经常使用这种方法。它可以使用F9键激活。

l cookie Manager+:这个附加组件允许我们查看和修改浏览器从应用程序接收到的cookie的值。

l User-Agent Switcher:此插件允许我们修改用户代理字符串(浏览器标识符),该字符串在发送到服务器的所有请求中。应用程序有时使用这个字符串显示或隐藏某些元素,这取决于所使用的浏览器和操作系统。

l Tamper Data:这个附加组件能够捕获浏览器发送给服务器的任何请求,让我们有机会在应用程序的表单中引入数据并到达服务器之前修改数据。Tamper Data Icon Redux只添加一个图标。

l FoxyProxy Standard:一个非常有用的插件,允许我们使用用户提供的预设,在一次点击中改变浏览器的代理设置。

l Wappalyzer:这是一个用来识别网站中使用的平台和开发工具的工具。这对于提取web服务器及其使用的软件非常有用。

l HttpRequester:使用这个插件,可以处理HTTP请求,包括get、post和put方法,并观察来自服务器的原始响应。

l RESTClient:这基本上是一个像HTTP请求者一样的请求生成器,但主要关注REST web服务。它包括添加标题、不同的身份验证模式以及get、post、put和delete方法的选项。

l Tampermonkey:这个插件允许我们在浏览器中安装用户脚本,并在加载之前或之后对web页面内容进行动态更改。从渗透测试的角度来看,这有助于绕过客户端控件和其他客户端代码操作。

其他

其他对web应用程序渗透测试有用的插件如下:

l XSS Me

l SQL Inject Me

l iMacros

l FirePHP

浙公网安备 33010602011771号

浙公网安备 33010602011771号