【APP逆向33】root监测与跳过(基础版,Java层hook)

-

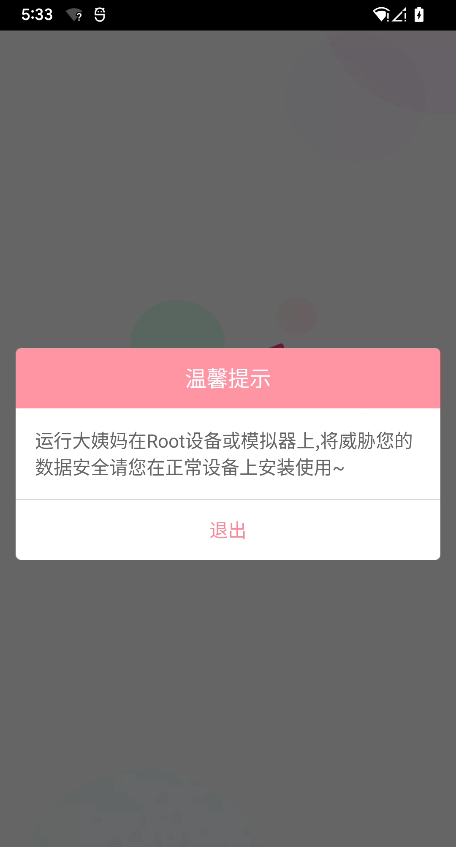

前言:有些App在root过的手机上运行不了,会弹出安全提示,我们在逆向时必须跳过才能进行下一步操作,root监测主要有两种方式,

- 1.JAVA层(hook跳过)

- 2.so层(需要定制安卓系统,AOSP)

-

1.下面我们来看一个root监测在JAVA层的,现象

-

2.反编译后,查找关键字

-

3.hook跳过

Java.perform(function () {

var MiscUtil = Java.use("com.yoloho.libcore.util.MiscUtil");

MiscUtil.isRooted.implementation = function () {

return false;

}

MiscUtil.isSimulator.implementation = function (ctx) {

return false;

}

});

// frida -U -f com.yoloho.dayima -l 1.root.js

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 【自荐】一款简洁、开源的在线白板工具 Drawnix

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· Docker 太简单,K8s 太复杂?w7panel 让容器管理更轻松!