Kali学习笔记36:AVWS10的使用

AVWS是一款商业Web扫描工具

适用于Windows操作系统

功能强大,必须掌握

AVWS11以上是Web形式,AVWS10是桌面应用形式

下载安装破解这些基本操作就不说了,百度即可

从安装好开始:

第一个功能:爬网

如图,输入URL,点击start即可进行爬网

注意后边的Login Sequence这一项:当遇到需要身份验证的时候,我们可以事先做好一个对话过程,在这里使用,后边介绍

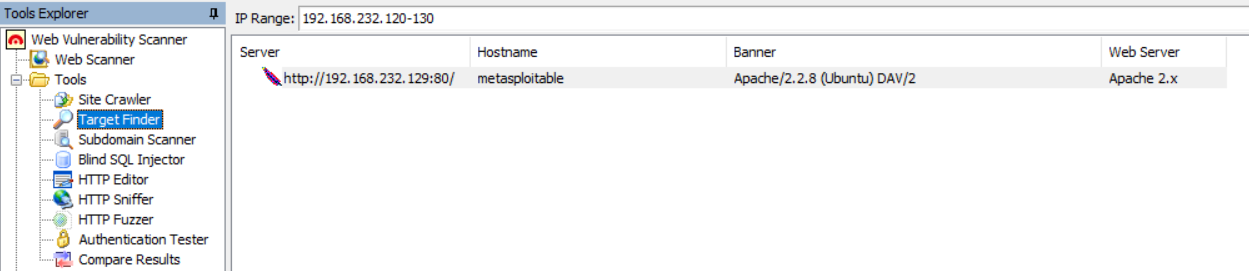

接下来看第二个功能,这里类似nmap做主机发现和端口扫描

比如我指定一个ip地址段,指定端口为80和445,进行扫描:

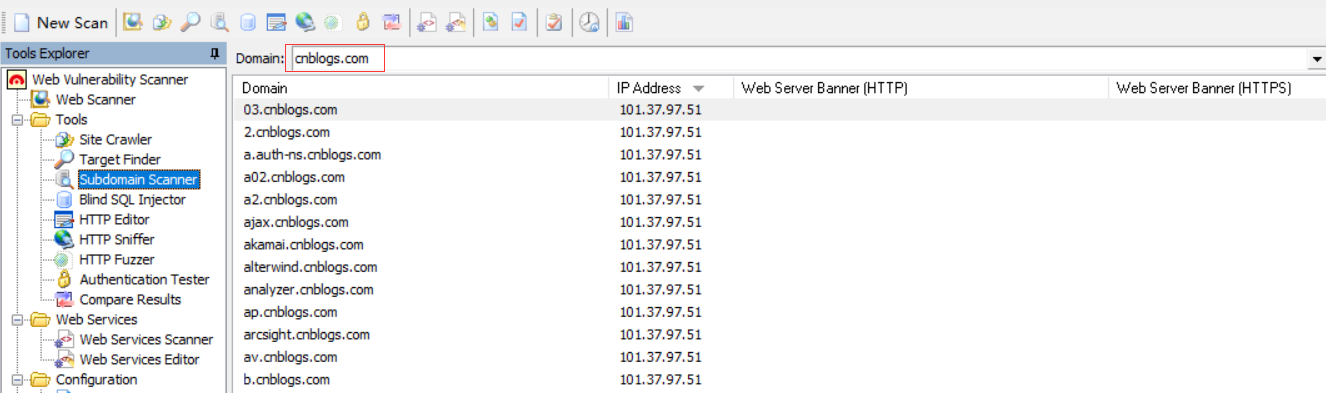

第三个功能:给他一个域名,进行子域名和各种相关信息的收集

其实这个功能类似之前提过的maltego工具,只是没有那么强大

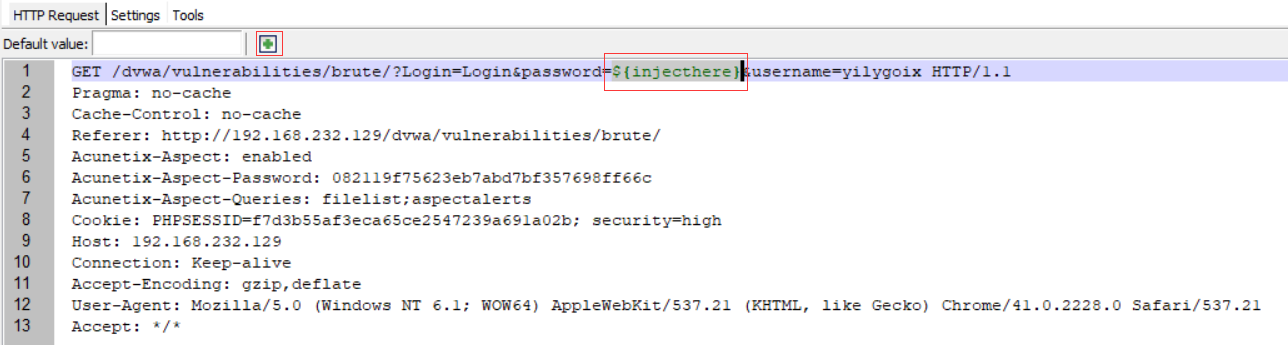

第四个功能:SQL盲注

比如我复制过来一个HTTP请求:想要进行SQL盲注需要把想注入的地方的值选中

然后点击上边的绿色的加号

点击开始进行探测

如果有结果,会在下面显示出来数据库的相关信息

第五个功能:HTTP编辑

这里其实和burp的repeater功能基本一致,就不多说了

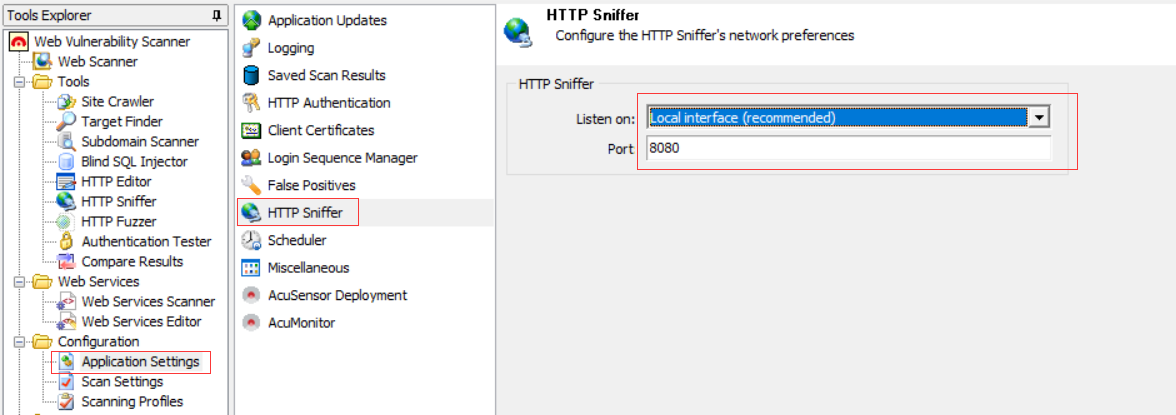

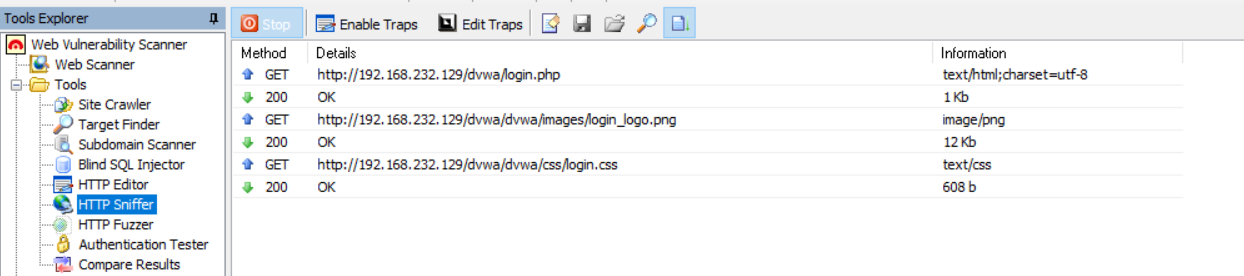

第六个功能:HTTP侦听

还是和Burp里面一个功能相同,HTTP代理

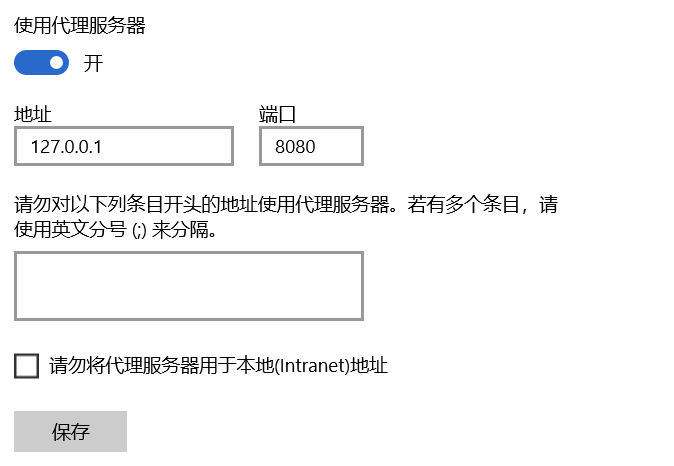

需要事先在config里面进行侦听端口的配置

这里的默认配置是侦听127.0.0.1:8080

对windows进行代理设置:

然后访问的HTTP请求就会出现在这里了:

我们可以使用代理进行全面的手动爬网

而与Burp和owasp_zap不同的地方是:AVWS手动爬网的结果不会出现在自动爬网的信息中

我们需要在Sniffer页面工具栏保存,然后在自动爬网页面工具栏Build ... from ...file即可

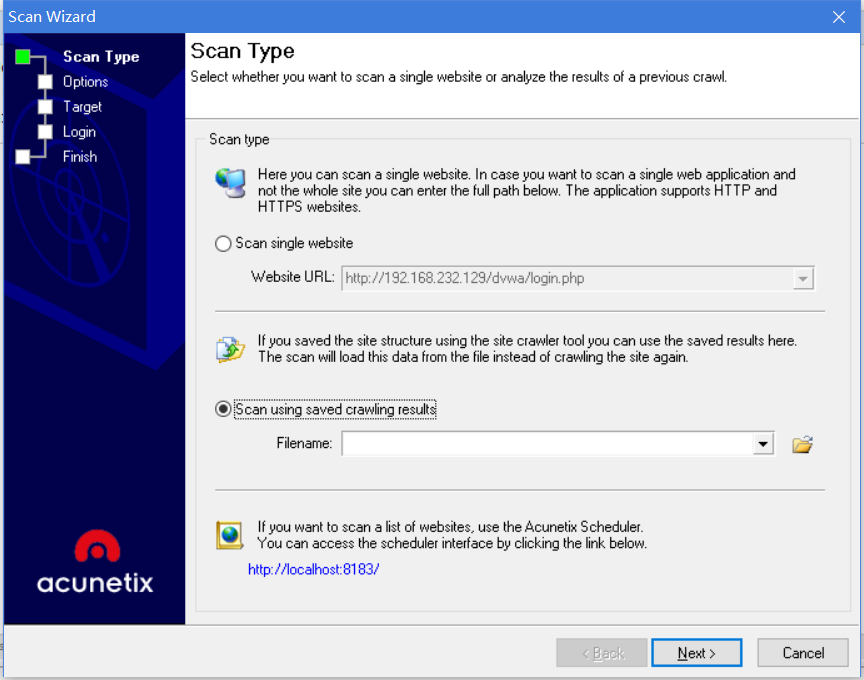

然后在自动爬网页面点击保存之后,就可以开始核心功能:漏洞扫描

点击左上角的New Scan,然后导入刚才保存的文件就可以开始了

(其实也可以直接输入URL开始,不过手动爬网可能获得的数据更多一些)

既然说到了扫描,就把他说完:

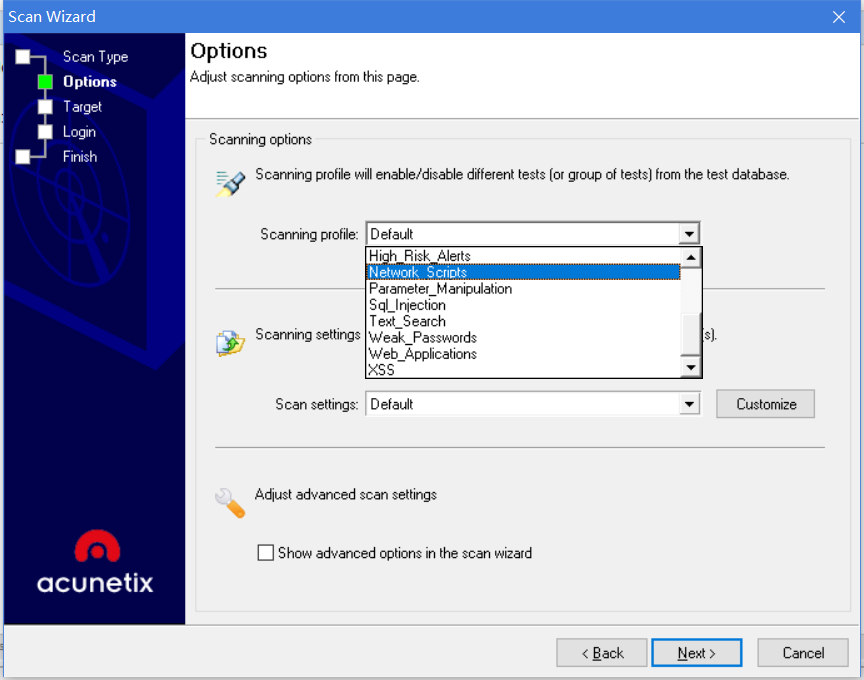

点击Next选择配置文件,各种漏洞的扫描配置

如果有特定的需求,可以自定义配置文件

下一步,就可以开始扫描了,扫描结果会以形象的方式呈现出来

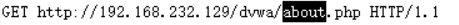

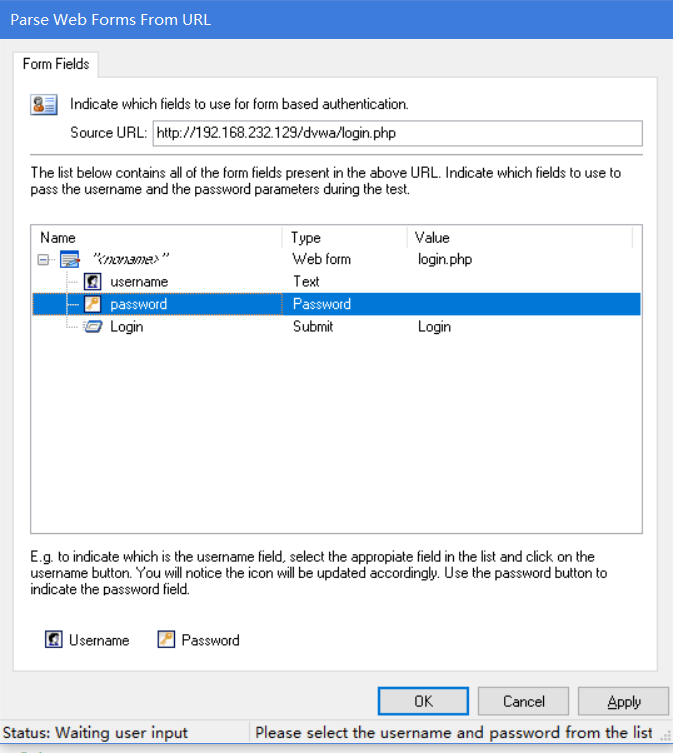

看下一个功能:HTTP FUZZER

http的模糊测试,类似Burp里面的intruder功能

我随意复制过来一个HTTP请求

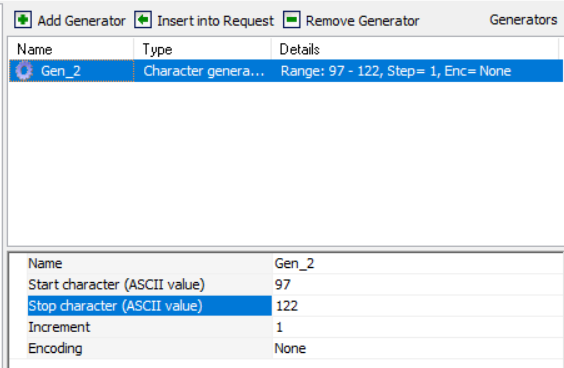

比如这里我想要爆破所有的php页面

选中about

右边选择字符生成器:

我这里生成的是字符a-z(按照ASCII码表来),然后点击Insert into Request即可成功插入

点击start开始爆破,虽然什么都没有发现,但是我们的目的实现了:

类似地,我们可以继续用其他的生成器,组合来插入进行爆破

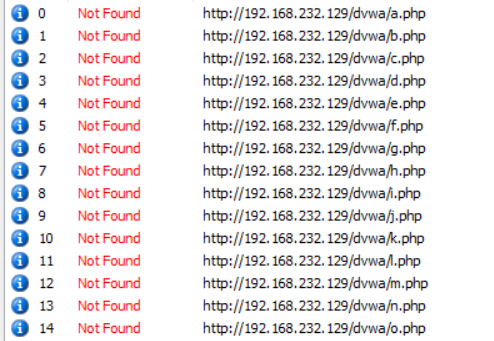

下一个功能:身份认证测试

输入URL,选定表单认证或者是HTTP认证

如果是表单认证,可以进一步绑定username和password

然后设置失败的正则表达式即可进行身份验证爆破

下一个功能:Compare Results

其实它和Burp里面的一个比较功能也是一样的

可以导入扫描结果的保存文件进行对比等等

到这里,所有AVWS的基础功能就结束了,可以说和神器Burp不相上下

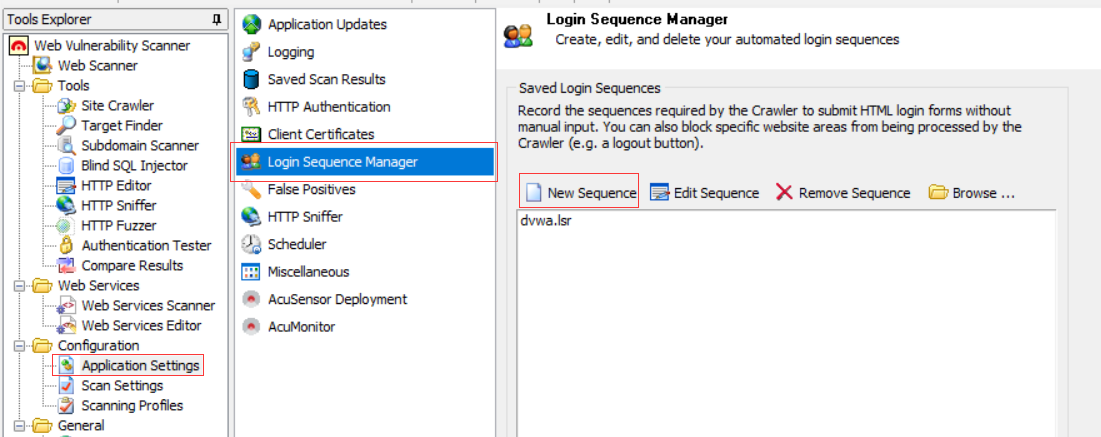

现在说一下上边提到的Login Sequence:

可以理解为一种录像:新建方式

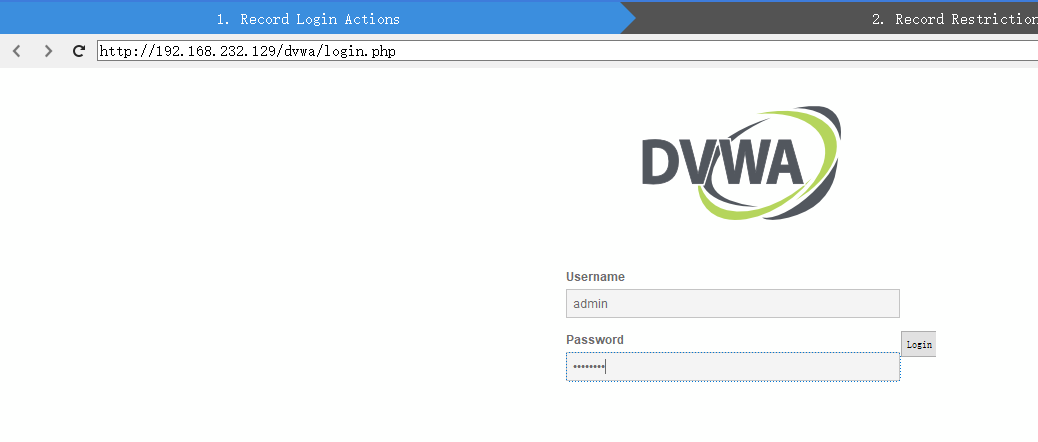

接下来我新建一个登陆DVWA的Login Sequence:

正常地登陆之后点击Next:设置失败选项

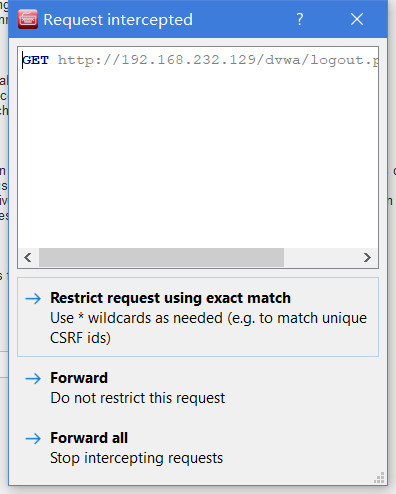

然后点击Logout按钮:代表登陆失败,这样进行扫描的时候就不会点击到Logout按钮了

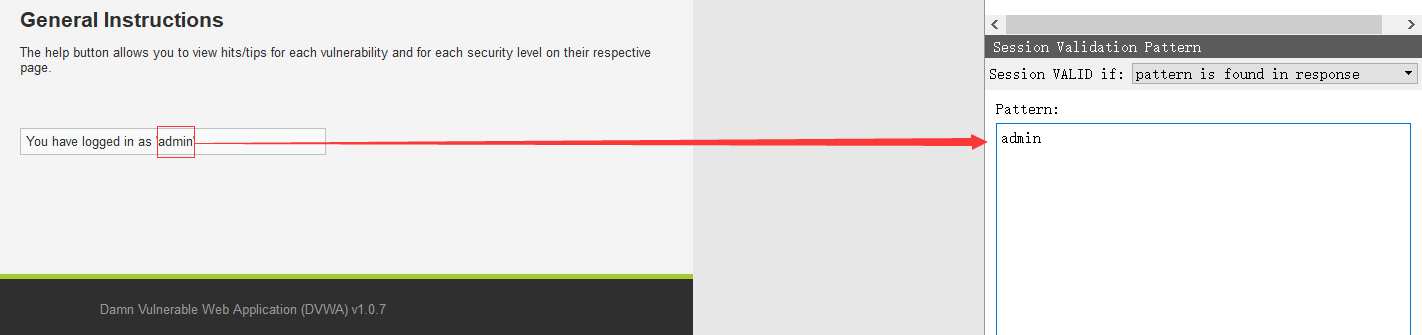

继续Next:设置成功规则

匹配规则:如果登陆后有Response里面有admin字符代码成功:

然后保存之后进行新的扫描就可以使用这个Login Sequence了!

AWVS的一个很强大的功能:AcuSensor功能,由于过于复杂,这里就不介绍了,有兴趣可以百度

还有就是AVWS的报告功能:安装成功的AVWS同时也安装了一个报告工具

不难,点开使用就行

浙公网安备 33010602011771号

浙公网安备 33010602011771号