20212918 2021-2022《网络攻防实践》第四周(第二次)作业

一.实验要求

1、域名查询

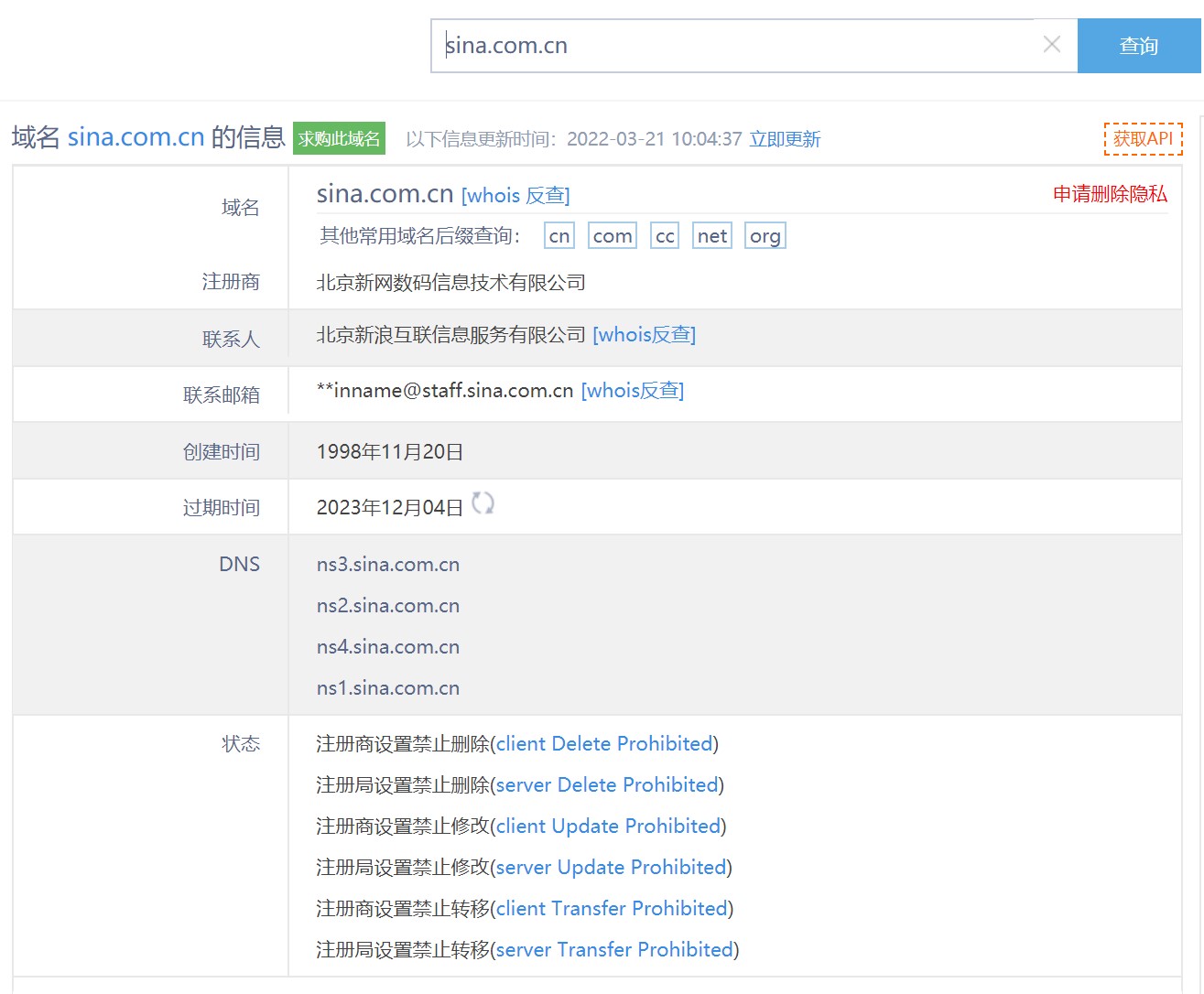

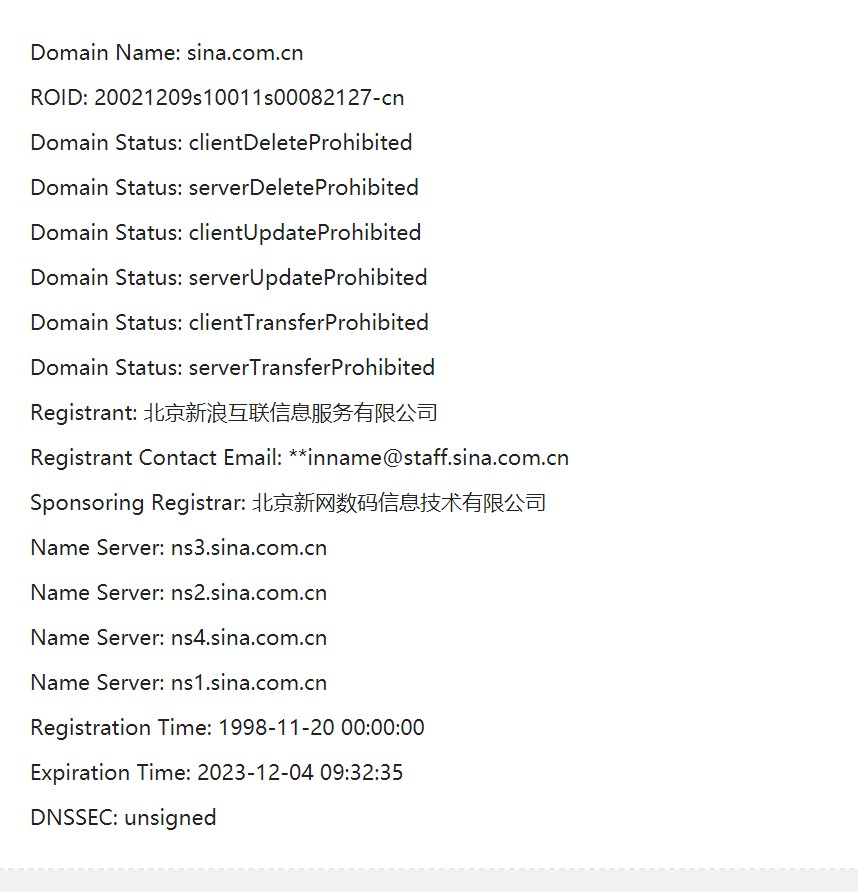

(1)在站长之家对sina.com.cn进行DNS域名进行查询,获取DNS注册商及联系方式

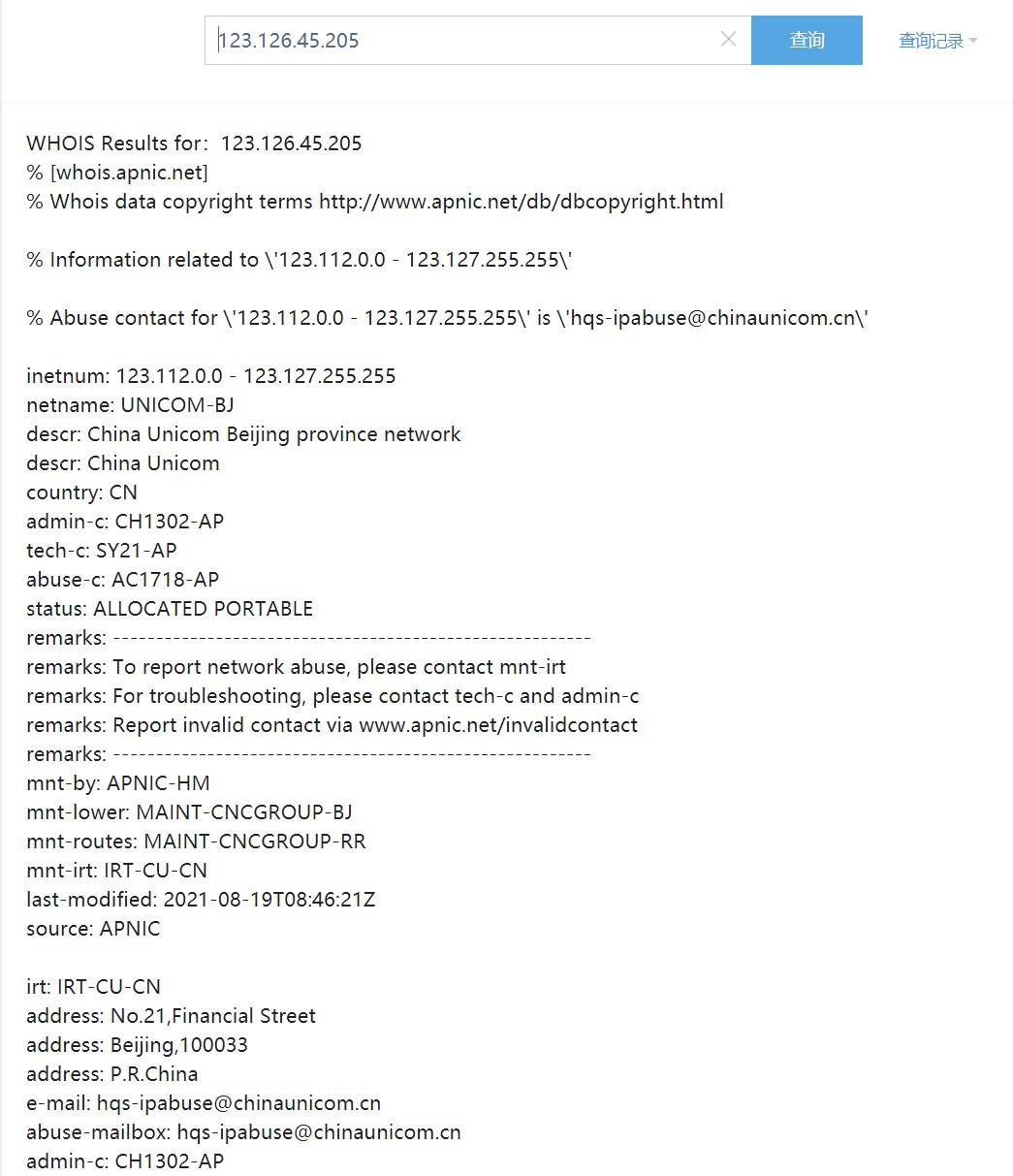

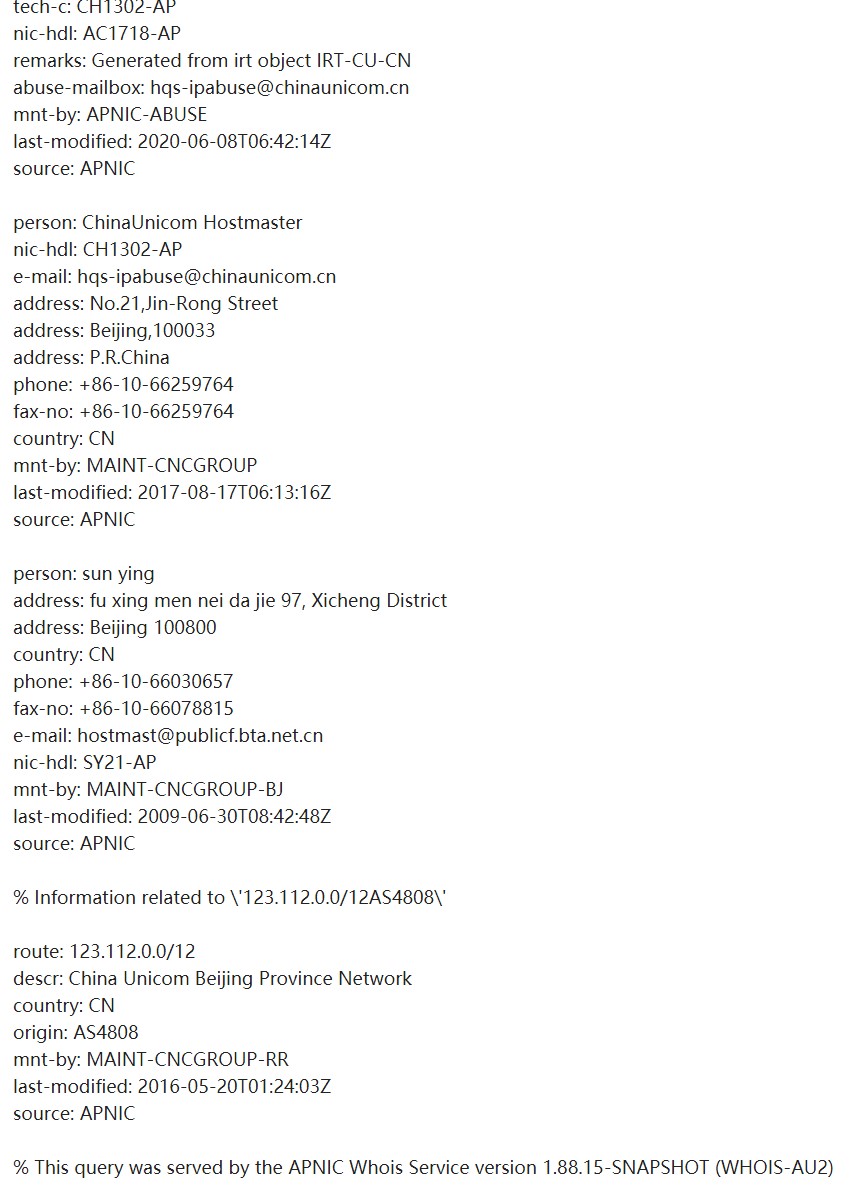

(2)该域名对应IP地址以及IP地址注册人及联系方式

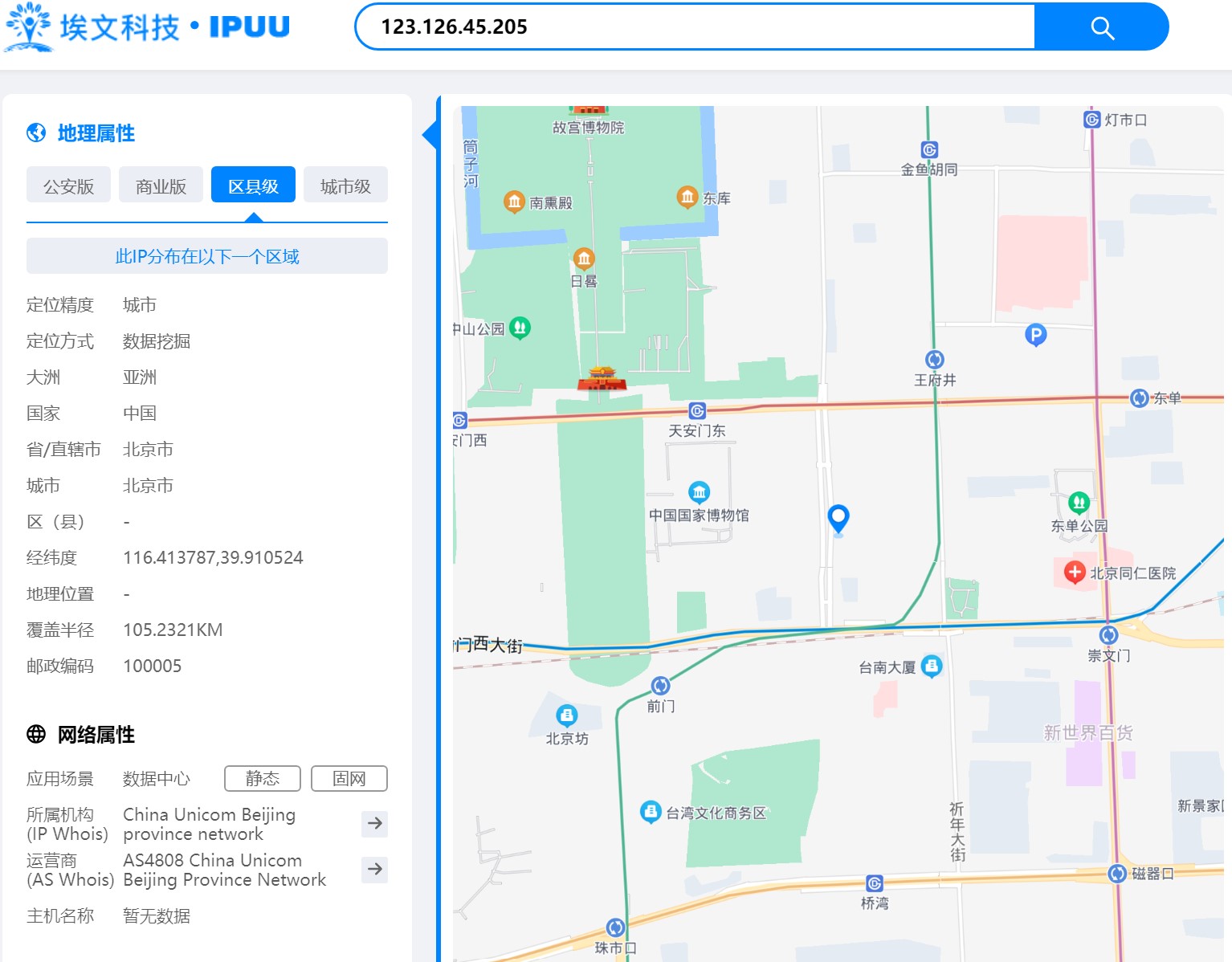

(3)通过nslookup命令查询sina.com.cn,IP地址所在国家、城市和具体地理位置分别在亚洲中国北京,如图

2、好友位置查询

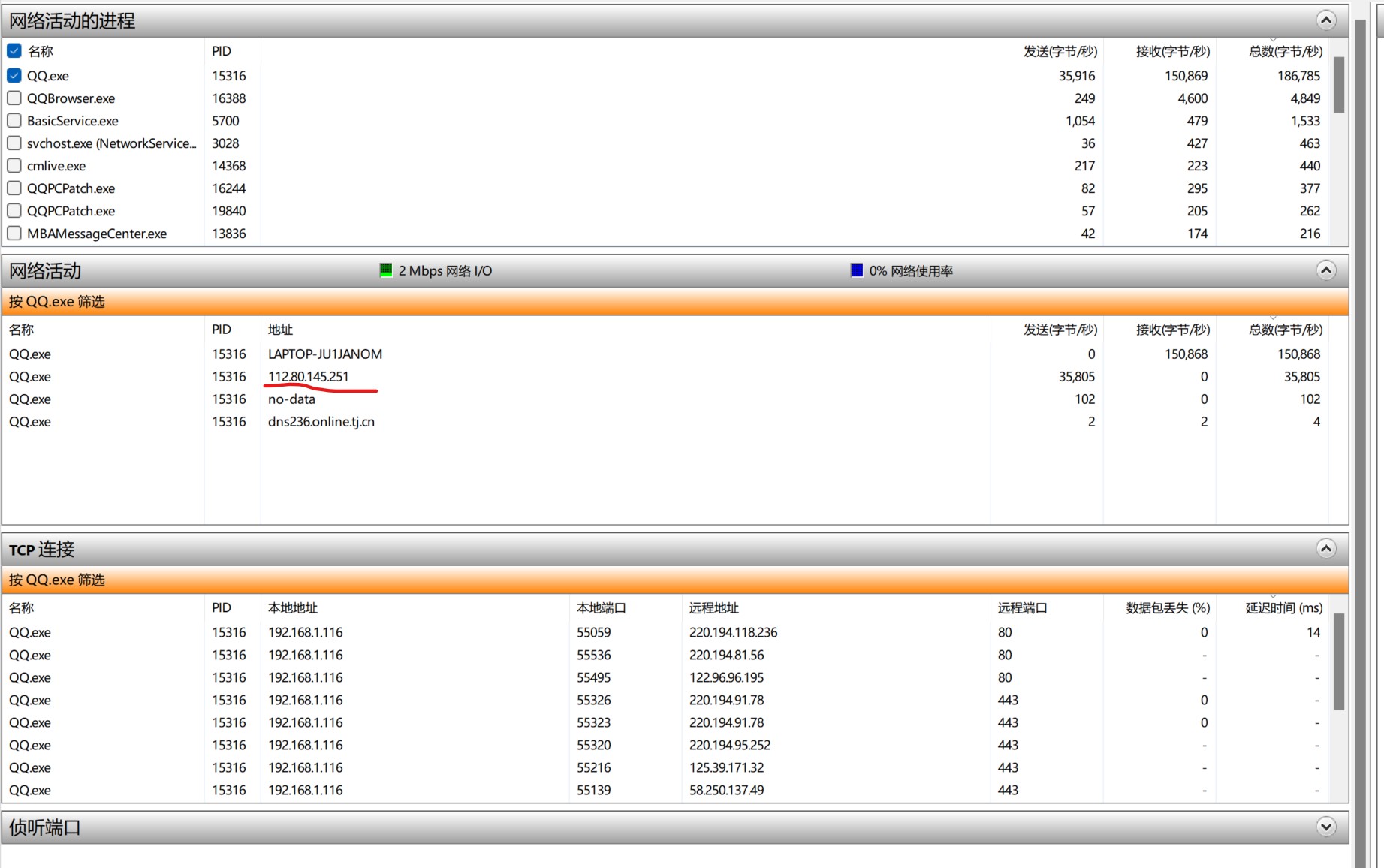

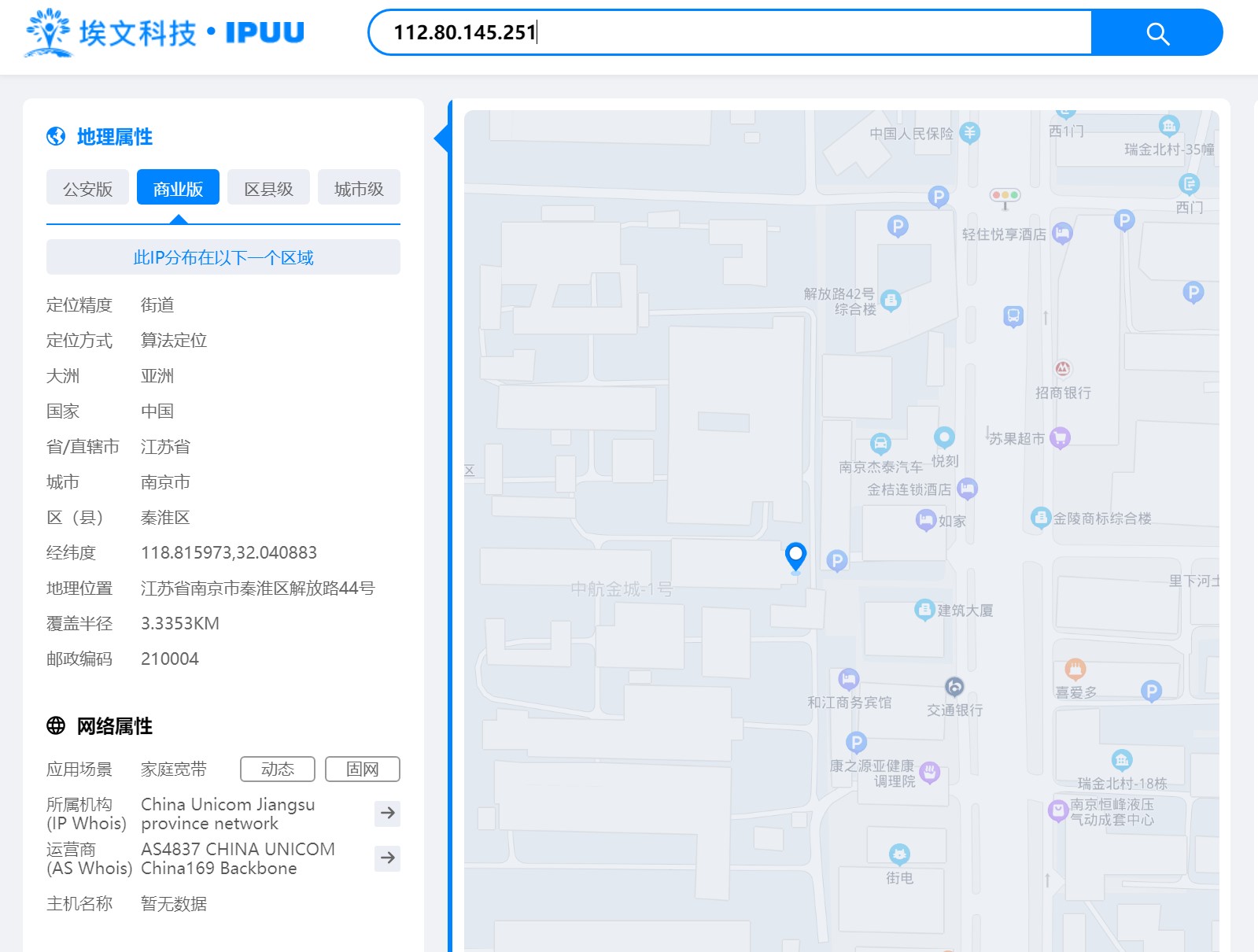

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

- 直接用资源监视器查看好友IP,首先和好友开启视频聊天,通过资源管理器看到好友IP

- 通过网上查询到好友ip所处位置

3、nmap扫描

3.1什么是主机扫描

主机扫描也称ping扫描,是探测目标网络拓扑结构的一个基本步骤。可以进行主机扫描的协议有ICMP、TCP、UDP。在类UNIX平台下的主机扫描工具有nmap、fping、hping等,在Windows下有SuperScan等。

3.2nmap常用命令

| nmap命令行选项 | 功能说明 |

|---|---|

| nmap -sT | TCP连接扫描 |

| nmap -sS | SYN |

| nmap -Pn | 目标机禁用ping |

| nmap -sU | UDP扫描 |

| nmap -sV | 对端口上的服务程序版本进行扫描 |

3.3实验步骤

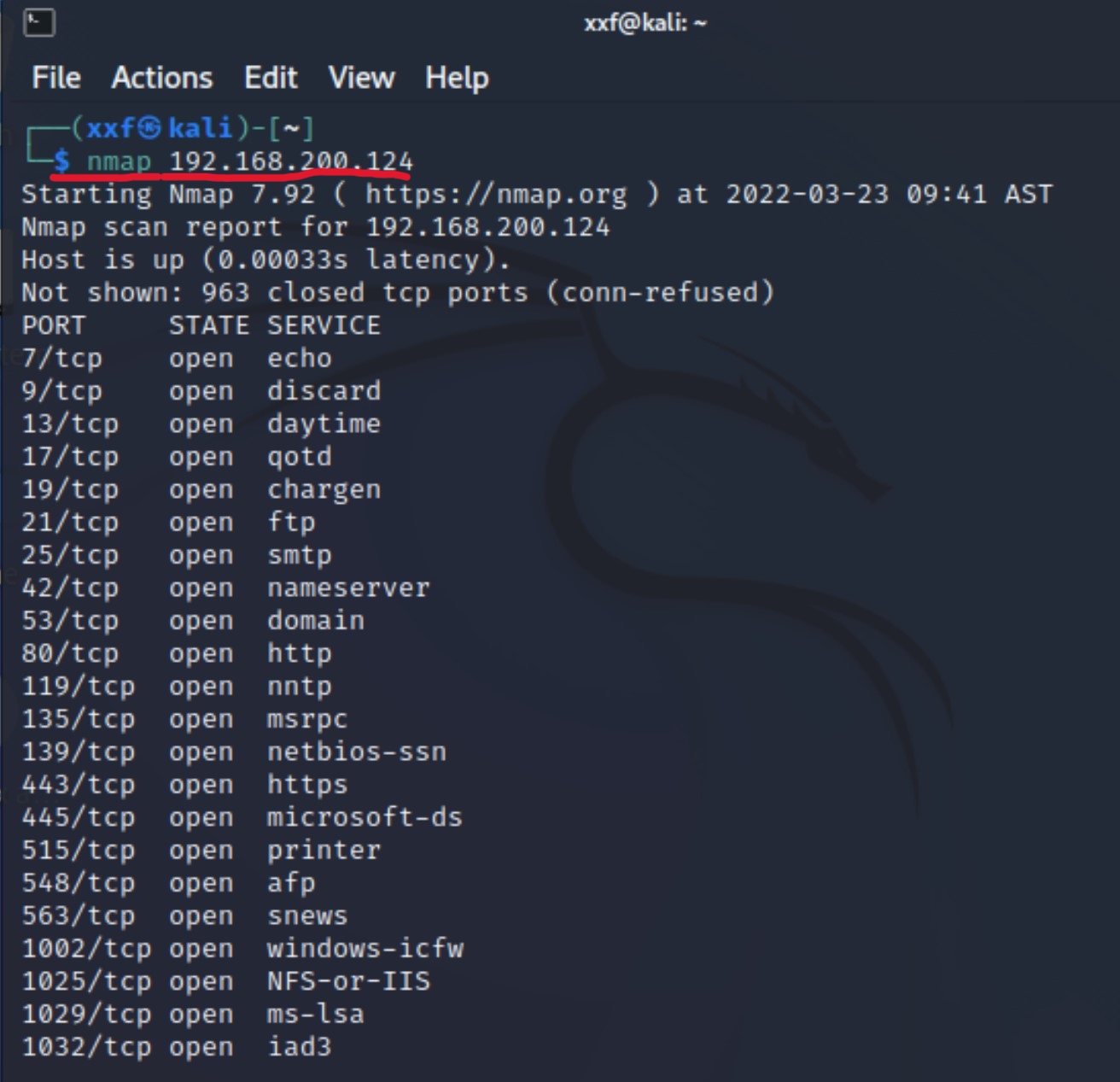

- 命令nmap 192.168.200.124查看该主机是否存活

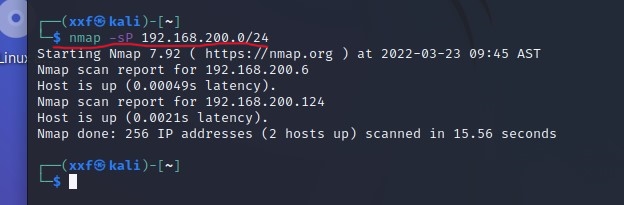

- 命令nmap -sP 192.168.200.0/24查看该网段内主机存活数量

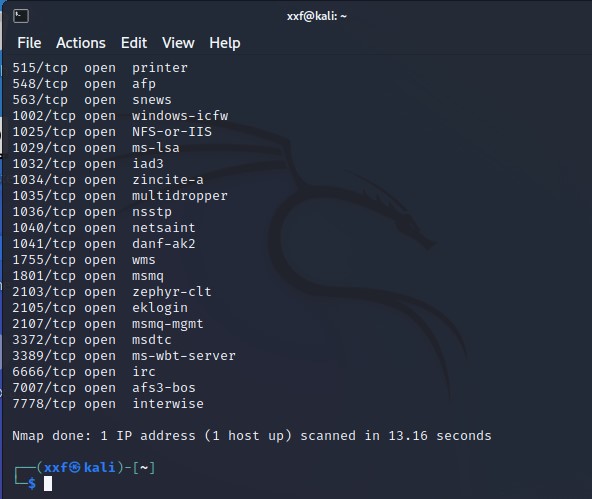

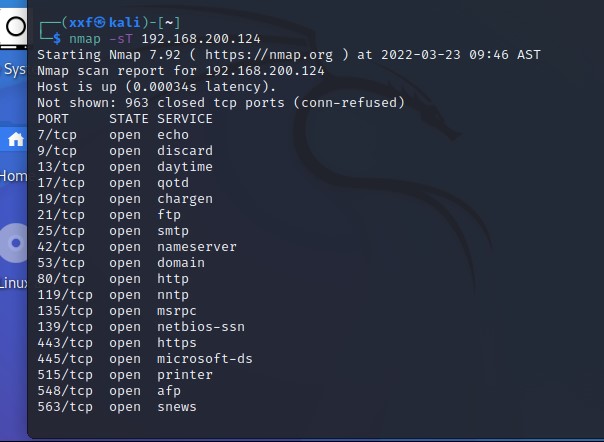

- 命令nmap -sT 192.168.200.124实现TCP连接扫描,查看开放的TCP端口

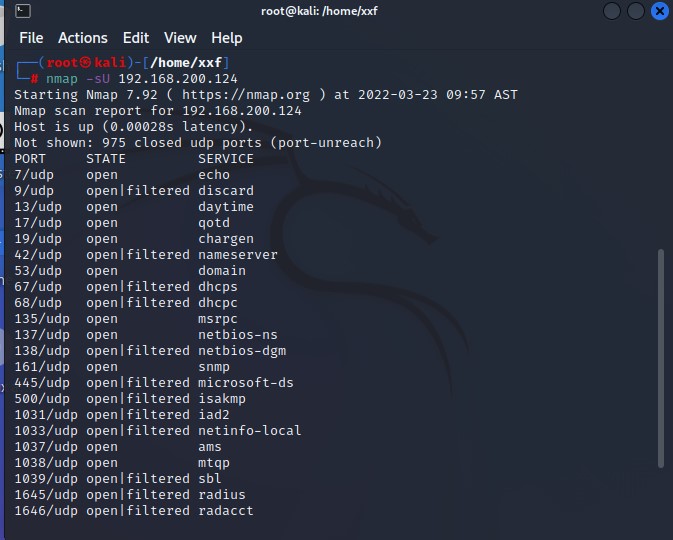

- 命令nmap -sU 192.168.200.124查看开放的UDP端口

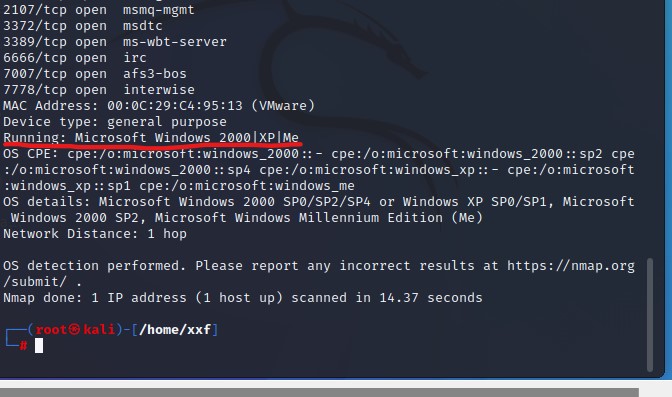

- 命令nmap -sS -O 192.168.200.4识别操作系统,如图所示,靶机使用的是windows系统,版本为2000 XP

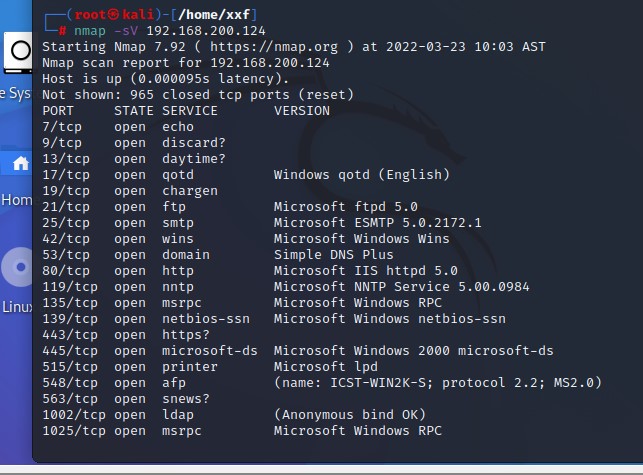

- 命令nmap -sV 192.168.200.4探查网络服务

(4)使用Nessus进行扫描

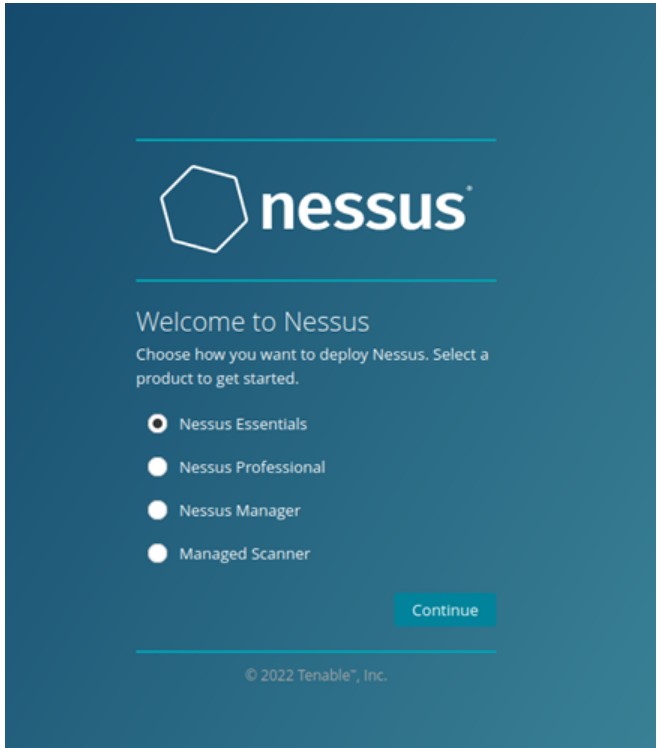

- 打开nessus 官网,下载Nessus-10.1.1-debian6_amd64.deb

- 在命令行中,输入dpkg -i Nessus-10.1.1-debian6_amd64.deb进行安装

- 使用命令systemctl start nessusd.service启动Nessus

- 打开页面:https://kali:8834/

- 进入到Nessus中

- Nessus安装完成

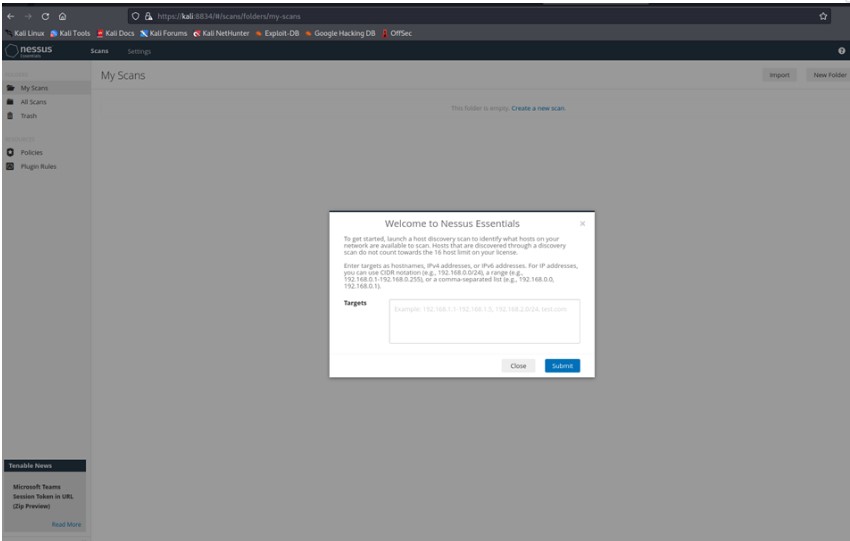

- 在target里面填上靶机地址进行扫描

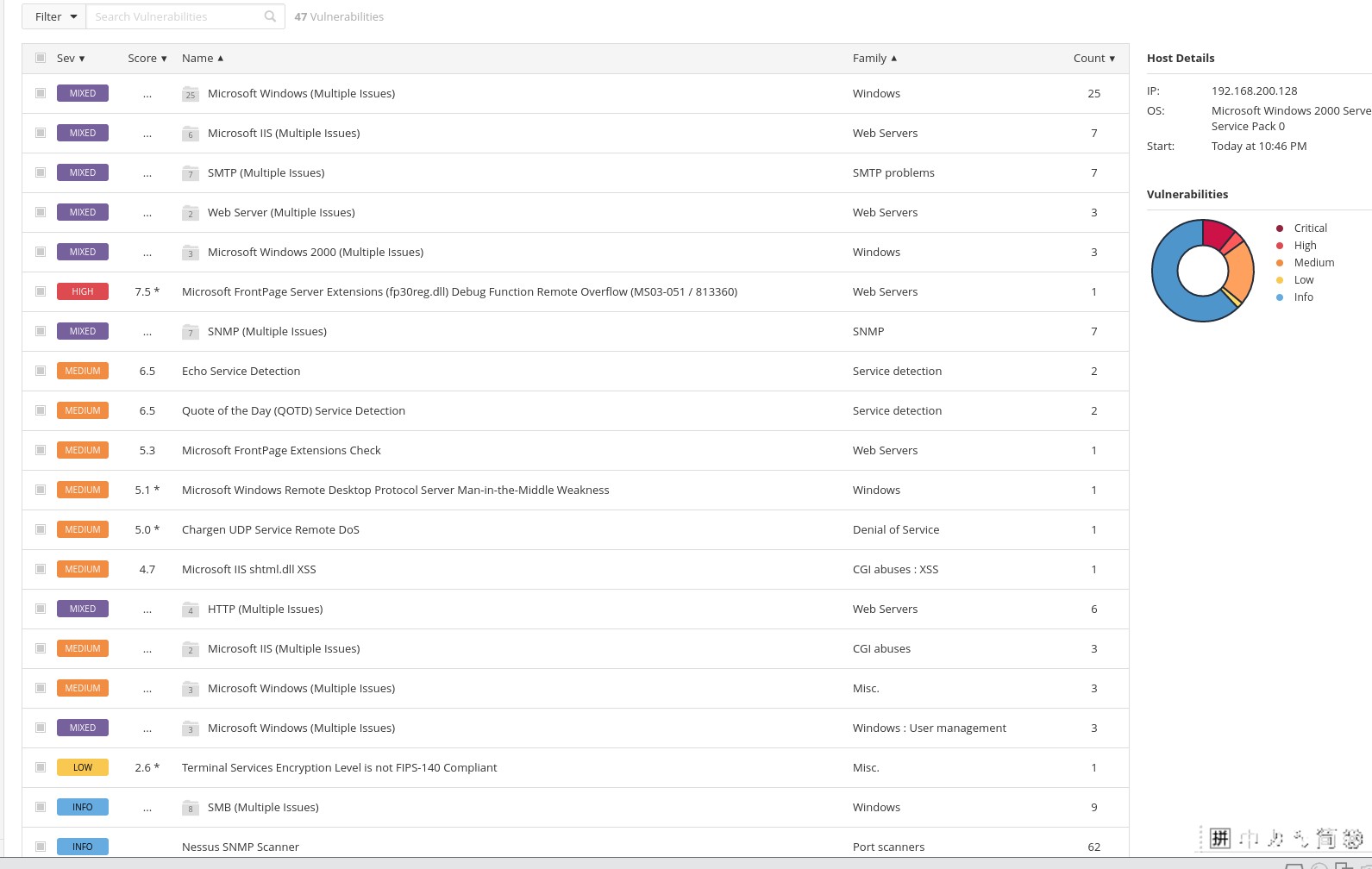

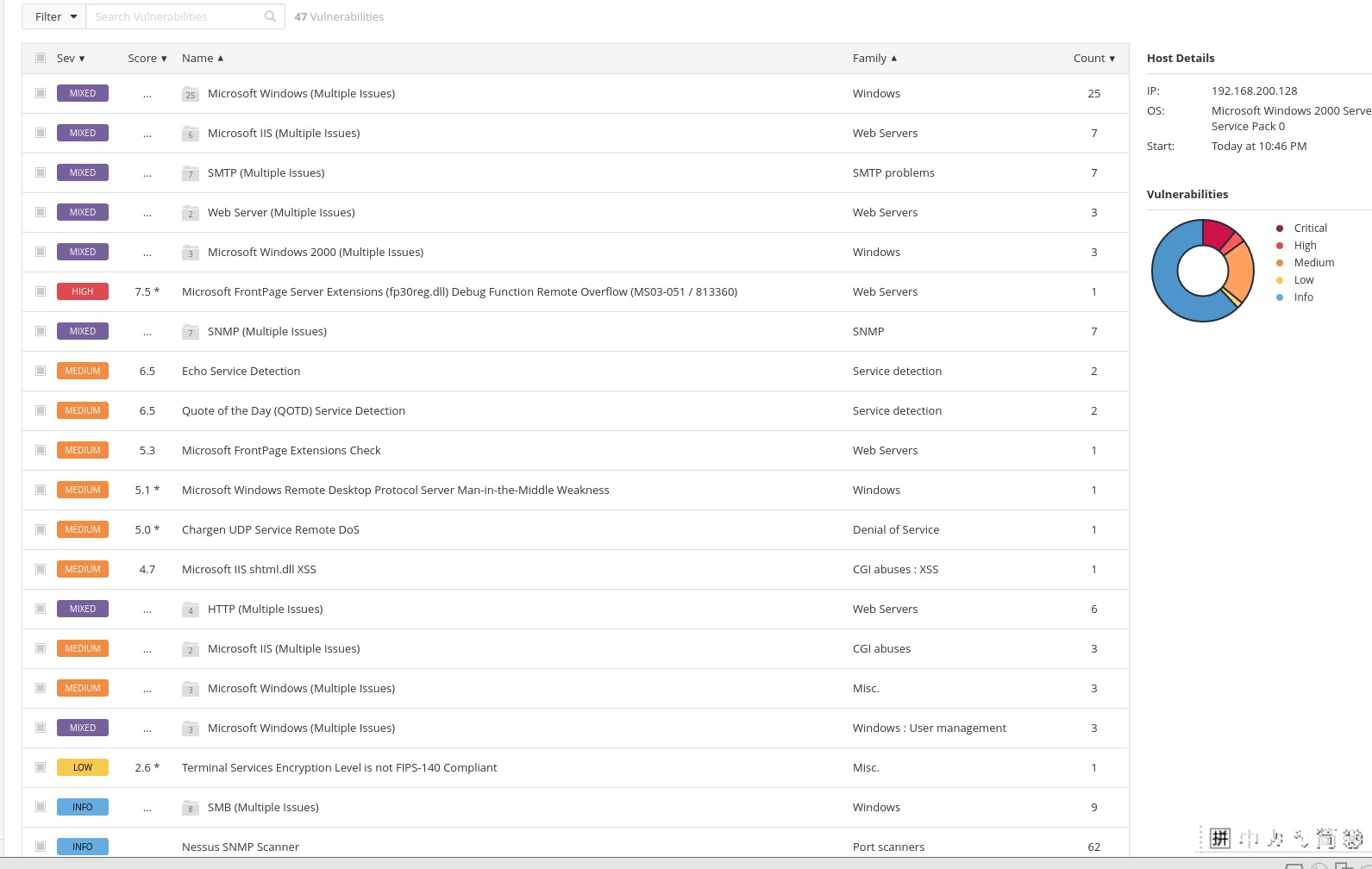

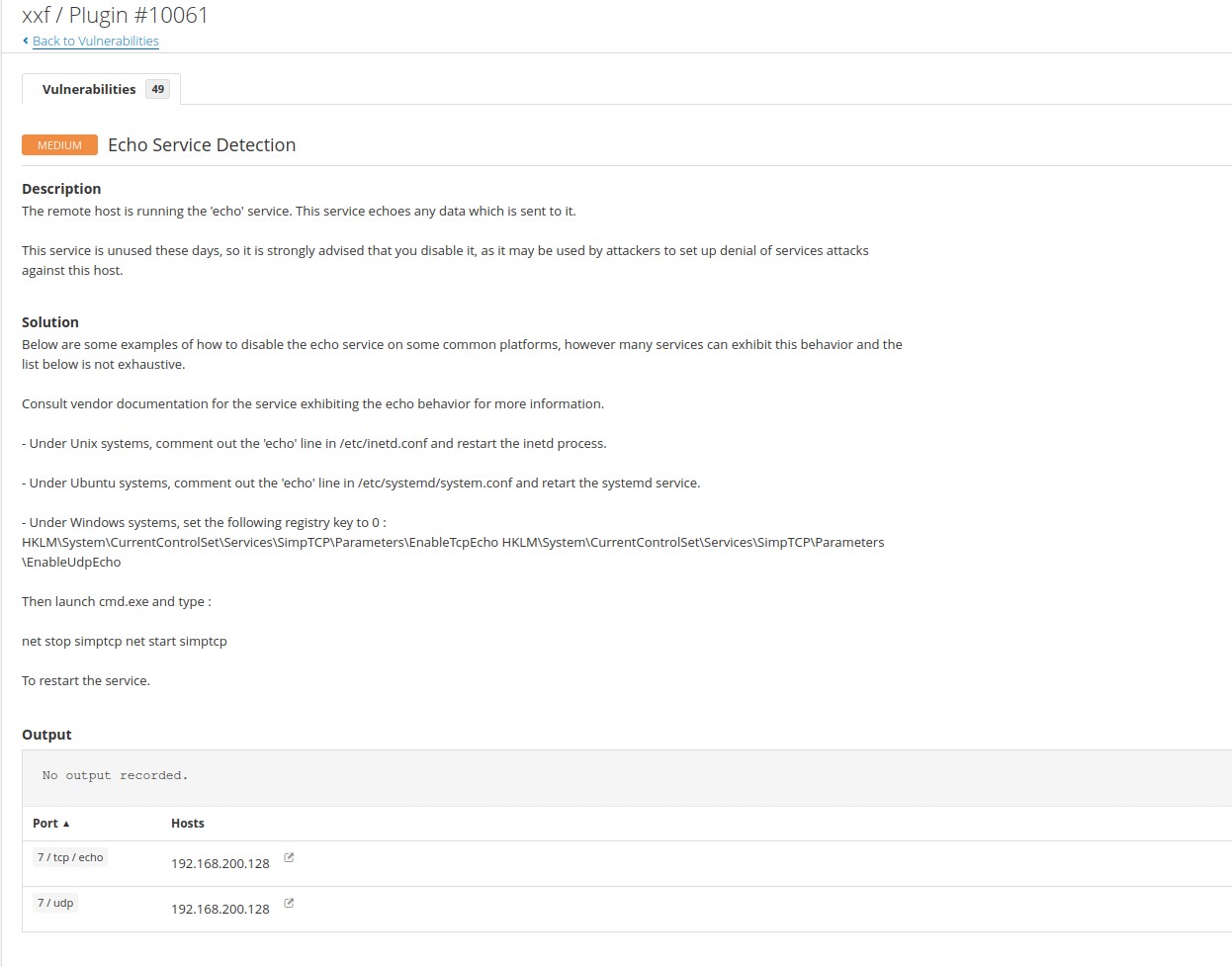

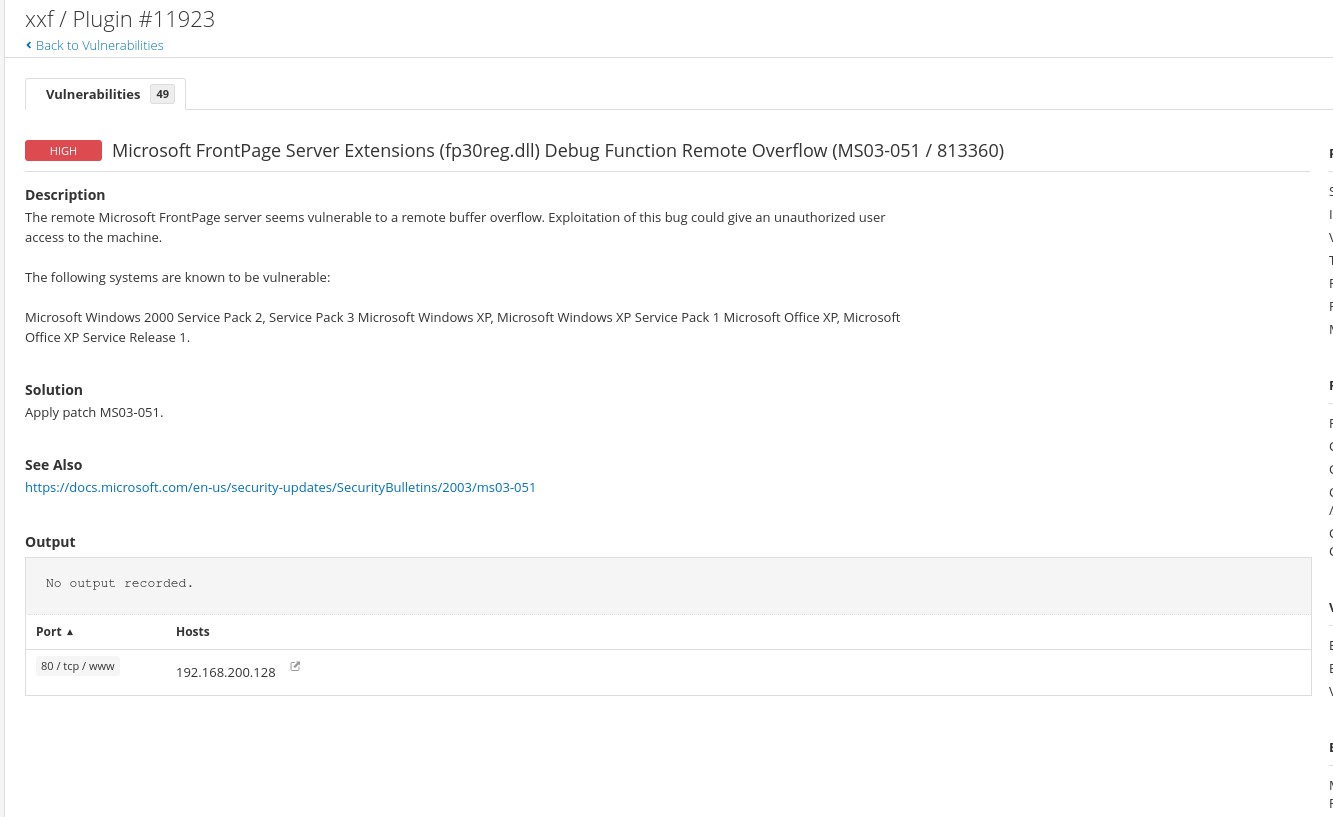

- 扫描结果如下图

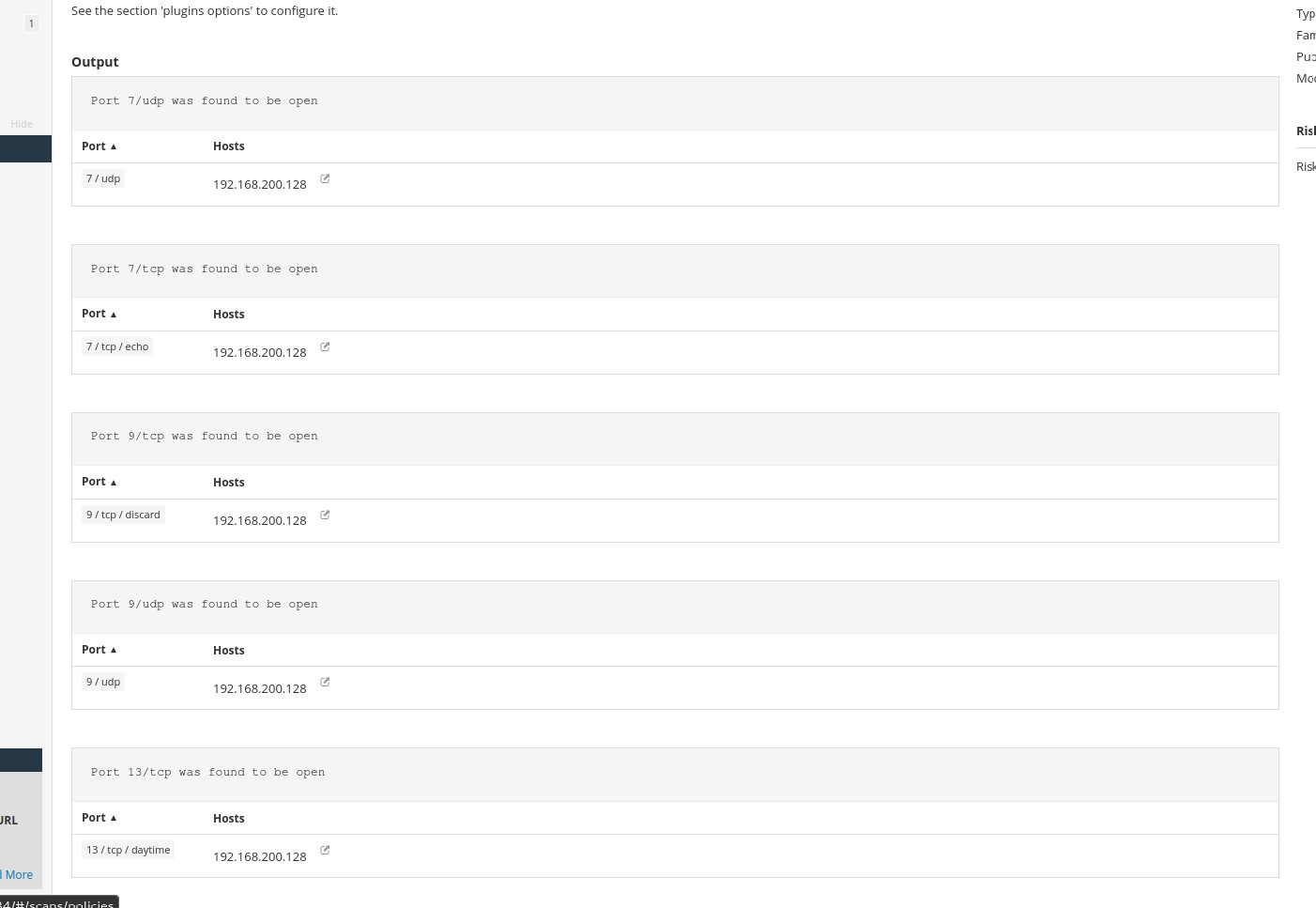

- 靶机上开放了哪些端口

- 靶机各个端口上网络服务存在哪些安全漏洞

- 你认为如何攻陷靶机环境,以获得系统访问权

因为远程SMB服务器上不需要签名,因此未经验证的远程攻击者就可以利用这个漏洞对SMB服务器进行中间人攻击。

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

未搜到与本人相关信息,无泄漏。

3.学习中遇到的问题及解决

- 在将Nessus安装包拖进kali的时候,总是蓝屏。

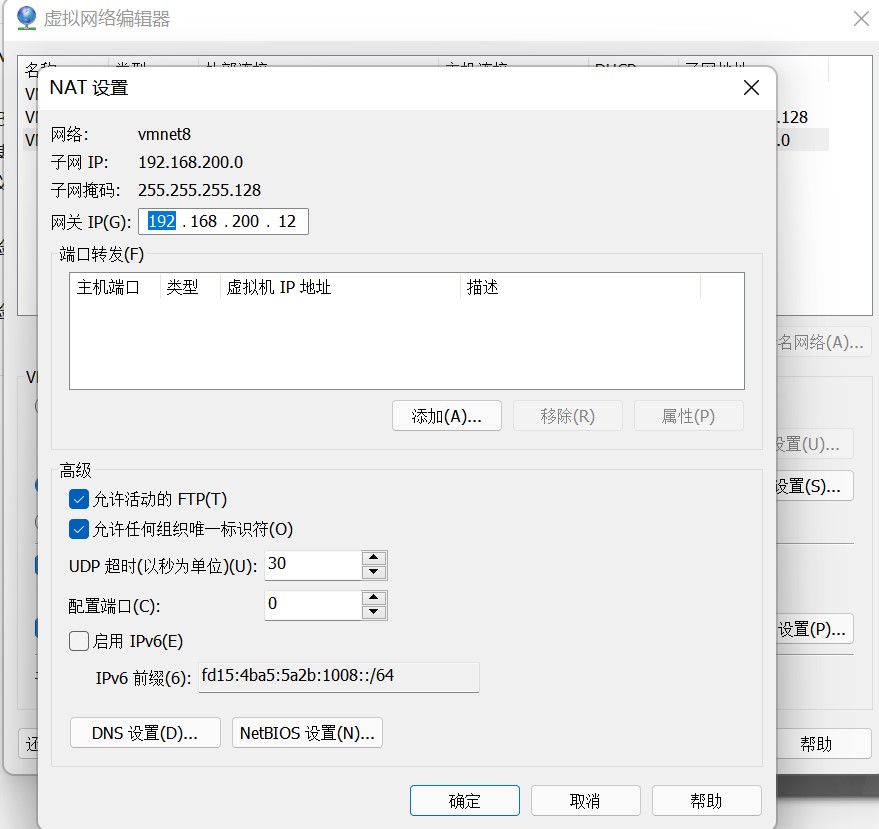

解决办法:将VMware Workstation更新过后,虚拟机蓝屏问题解决。 - 在实验过程中,kali连不了网

解决办法:将VMware Workstation中的虚拟网络编辑器的网关改一下,改成192.168.200.12,成功连上网。

4.学习感想和体会

通过完成本次实验,让我解决了之前一个实验遗留的虚拟机蓝屏问题。让我学习了nmap的一些常用命令以及Nessus的安装以及使用。也让我认识到,网络上也会留下各种信息,因此要注意在网络上的隐私。