Firewalld防火墙

一、Firewalld简介

1、支持网络区域所定义的网络链接以及接口安全等级的动态防火墙管理工具;

2、支持IPv4,IPv6防火墙设置以及以太网桥;

3、支持服务或应用程序直接添加防火墙规则接口;

4、拥有两种配置模式:

运行时配置(一般测试的时候使用);

永久配置。

二、补充内容

1、firewalld是7.0才开始有,6.0一直都是iptables;

2、防火墙工作在第四层传输层,和端口有关TCP、UDP;

3、大型数据中心用的背靠背方式–两个硬防火墙;

4、按区域进行定义:高安全区域和低安全区域(例如公司内部是一个高安全区域,外部是一个低安全区域),此外允许访问的公司服务在dmz区域(非军事化区域);

低安全级别到高安全级别会经过防火墙过滤;

高安全级别到低安全级别是允许的。

5、运行时配置是临时配置,不会保存。

三、Firewalld和iptables的关系

1、netfilter

位于Linux内核中的包过滤功能体系;

称为Linux防火墙的“内核态”(不能)。

2、Firewalld/iptables

Centos7默认的管理防火墙规则的工具(Firewalld);

称为Linux防火墙的“用户态”;

Firewalld就是iptables的一层封装,为了简化操作;

只有iptables才能和内核态进行交互。

3、区别

|

|

Firewalld |

iptables |

|

配置文件 |

/usr/lib/firewalld /etc/firewalld |

/etc/sysconfig/iptables |

|

对规则的修改 |

不需要全部刷新策略,不丢失现行连接 |

需要全部刷新策略,丢失连接 |

|

防火墙类型 |

动态防火墙 |

静态防火墙 |

Firewalld定义好策略不需要重启服务,而iptables需要重启

四、Firewalld网络区域

区域介绍:

1、区域如同进入主机的安全门,每个区域都具有不同限制程度的规则;

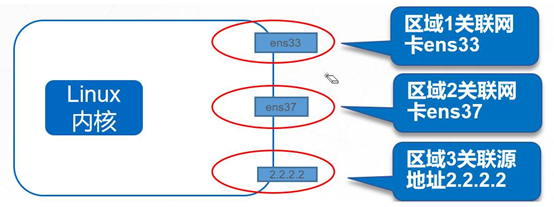

2、可以使用一个或多个区域,但是任何一个活跃区域至少需要关联源地址或接口;

3、默认情况下,public区域是默认区域,包含所有接口(网卡)。

iptables没有区域的概念

外部流量通过规则进入相应的区域接口(网卡)

1 drop(丢弃):任何接收的网络数据包都被丢弃,没有任何回复。仅能有发送出去的网络连接。

2 block(限制):任何接收的网络连接都被IPV4的icmp-host-prohibited信息和IPV6的icmp6-adm-prohibited信息所拒绝。

3 public(公共):在公共区域内使用,不能相信网络内的其他计算机不会对您的计算机造成危害,只能接收经过选取的连接。

4 external(外部):特别是为路由器启用了伪装功能的外部网。您不能信任来自网络的其他计算,不能相信它们不会对您的计算机造成危害,只能接收经过选择的连接。

5 dmz(军事区域):用于您的非军事区内的电脑,此区域内可公开访问,可以有限地进入您的内部网络,仅仅接收经过选择的连接。

6 work(工作):用于工作区。您可以基本相信网络内的其他电脑不会危害您的电脑。仅仅接收经过选择的连接。

7 home(家庭):用于家庭网络。您可以基本信任网络内的其他计算机不会危害您的计算机。仅仅接收经过选择的连接。

8 internal(内部):用于内部网络。您可以基本上信任网络内的其他计算机不会威胁您的计算机。仅仅接收经过选择的连接。

9 trusted(信任):可接受所有的网络连接。指定其中一个区域为默认区域是可行的。当接口连接加入了NetworkManager,它们就被分配为默认区域。

五、Firewalld数据处理流程

1、检查数据来源的源地址;

2、若源地址关联到特定的区域,则执行该区域所指定的规则;

3、若源地址未关联到特定的区域,则使用传入网络接口的区域并执行该区域所指定的规则;

4、若网络接口未关联到特定的区域,则使用默认区域并执行该区域所指定的规则。

六、Firewalld防火墙的配置方法

1、运行时配置(类似于mount)

1.1、实时生效,并持续至firewalld重新启动或重新加载配置

1.2、不中断现有连接

1.3、不能修改服务配置

2、永久配置(类似于修改fstab文件)

2.1、不立即生效,除非firewalld重新启动或重新加载配置

2.2、中断现有连接

2.3、可以修改服务配置

七、Firewalld工具

1、firewall-config图形工具

2、firewall-cmd命令行工具

3、/etc/firewalld中的配置文件

firewalld会优先使用/etc/firewalld/中的配置,如果不存在配置文件,则使用/usr/lib/firewalld/中的配置

/etc/firewalld/:用户自定义配置文件,需要时可通过从/usr/lib/firewalld/中拷贝

/usr/lib/firewalld/:默认配置文件,不建议修改,若恢复至默认配置,可以直接删除/etc/firewalld/中的配置

八、firewall-cmd命令行工具

8.1、获取预定义信息

firewall-cmd 预定义信息主要包括三种:可用的区域、可用的服务以及可用的 ICMP 阻塞类型,具体的查看命令如下所示

1 [root@localhost ~]# firewall-cmd --get-zones //显示预定义的区域

2 work drop internal external trusted home dmz public block

1 [root@localhost ~]# firewall-cmd --get-service //显示预定义的服务

2 RH-Satellite-6 amanda-client amanda-k5-client baculabacula-client cephceph

3 mondhcp dhcpv6 dhcpv6-client dnsdocker-registry dropbox-lansyncfreeipa-ldap

4 freeipa-ldapsfreeipa-replication ftp high-availability http https imapimaps

5 ippipp-clientipseciscsi-target kadminkerberoskpasswdldapldapslibvirt

6 libvirt-tlsmdns mosh mountdms-wbtmysqlnfsntpopenvpnpmcdpmproxypmwebapi

7 pmwebapis pop3 pop3s postgresqlprivoxy proxy-dhcpptppulseaudiopuppetmaster

8 radiusrpc-bindrsyncd samba samba-client sane smtpsmtpssnmpsnmptrap squid ssh

9 synergy syslog syslog-tls telnet tftptftp-client tinc tor-socks transmission

10 clientvdsmvnc-serverwbem-https xmpp-bosh xmpp-client xmpp-local xmpp-server

1 [root@localhost ~]# firewall-cmd --get-icmptypes //显示预定义的 ICMP 类型

2 destination-unreachable echo-reply echo-request parameter-problem redirect router

3 -advertisement router-solicitation source-quench time-exceeded timestamp-reply

4 timestamp-request

firewall-cmd --get-icmptypes 命令的执行结果中各种阻塞类型的含义分别如下所示。

1 destination-unreachable:目的地址不可达。

2 echo-reply:应答回应(pong)。

3 parameter-problem:参数问题。

4 redirect:重新定向。

5 router-advertisement:路由器通告。

6 router-solicitation:路由器征寻。

7 source-quench:源端抑制。

8 time-exceeded:超时。

9 timestamp-reply:时间戳应答回应。

10 timestamp-request:时间戳请求。

8.2、区域管理

使用 firewall-cmd 命令可以实现获取和管理区域,为指定区域绑定网络接口等功能。

常用选项

1 --get-default-zone 显示网络连接或接口的默认区域

2 --set-default-zone=<zone> 设置网络连接或接口的默认区域

3 --get-active-zones 显示已激活的所有区域

4 --get-zone-of-interface=<interface> 显示指定接口绑定的区域

5 --zone=<zone> --add-interface=<interface> 为指定接口绑定区域

6 --zone=<zone> --change-interface=<interface> 为指定的区域更改绑定的网络接口

7 --zone=<zone> --remove-interface=<interface> 为指定的区域删除绑定的网络接口

8 --list-all-zones 显示所有区域及其规则

[--zone=<zone>] --list-all 显示所有指定区域的所有规则,省略--zone=<zone>时表示仅对默认区域操作

具体操作如下所示。

(1)显示当前系统中的默认区域。

1 [root@localhost ~]# firewall-cmd --get-default-zone public

(2)显示默认区域的所有规则。

1 [root@localhost ~]# firewall-cmd --list-all

2 public (active)

3 target: default

4 icmp-block-inversion: no

5 interfaces: ens33

6 sources:

7 services: dhcpv6-client ssh

8 ports:

9 protocols:

10 masquerade: no

11 forward-ports:

12 sourceports:

13 icmp-blocks:

14 rich rules:

(3)显示网络接口 ens33 对应区域。

1 [root@localhost~]#firewall-cmd --get-zone-of-interface=ens33

2 public

(4)将网络接口 ens33 对应区域更改为 internal 区域。

1 [root@localhost ~]# firewall-cmd --zone=internal --change-interface=ens33

2 The interface is under control of NetworkManager, setting zone to 'internal'.

3 success

4 [root@localhost ~]# firewall-cmd --zone=internal --list-interfaces

5 ens33

6 [root@localhost~]#firewall-cmd --get-zone-of-interface=ens33

7 internal

(5)显示所有激活区域。

1 [root@localhost ~]# firewall-cmd --get-active-zones

2 internal

3 interfaces: ens33

8.3、服务管理

为 了 方 便 管 理 , firewalld 预 先 定 义 了 很 多 服 务 , 存 放 在/usr/lib/firewalld/services/ 目录中,服务通过单个的 XML 配置文件来指定。service 配置具有以下优点。

(1).通过服务名字来管理规则更加人性化。

(2).通过服务来组织端口分组的模式更加高效,如果一个服务使用了若干个网络端口,则服务的配置文件就相当于提供了到这些端口的规则管理的批量操作快捷方式。

选项说明

1 [--zone=<zone>] --list-services 显示指定区域内允许访问的所有服务

2 [--zone=<zone>] --add-service=<service> 为指定区域设置允许访问的某项服务

3 [--zone=<zone>] --remove-service=<service> 删除指定区域已设置的允许访问的某项服务

4 [--zone=<zone>] --list-ports 显示指定区域内允许访问的所有端口号

5 [--zone=<zone>] --add-port=<portid>[-<portid>]/<protocol> 为指定区域设置允许访问的某个/某段端口号(包括协议名)

6 [--zone=<zone>] --remove-port=<portid>[-<portid>]/<protocol> 删除指定区域已设置的允许访问的端口号(包括协议名

7 [--zone=<zone>] --list-icmp-blocks 显示指定区域内拒绝访问的所有 ICMP 类型

8 [--zone=<zone>] --add-icmp-block=<icmptype> 为指定区域设置拒绝访问的某项 ICMP 类型

9 [--zone=<zone>] --remove-icmp-block=<icmptype> 删除指定区域已设置的拒绝访问的某项 ICMP 类 型,省略--zone=<zone>时表示对默认区域操作

具体操作如下所示。

(1)为默认区域设置允许访问的服务。

1 [root@localhost ~]# firewall-cmd --list-services

2 //显示默认区域内允许访问的所有服务

3 dhcpv6-clientssh

4 [root@localhost ~]# firewall-cmd --add-service=http

5 //设置默认区域允许访问 http 服务

6 success

7 [root@localhost ~]#firewall-cmd --add-service=https

8 //设置默认区域允许访问 https 服务

9 success

10 [root@localhost ~]# firewall-cmd --list-services dhcpv6-clientssh https http

(2)为 internal 区域设置允许访问的服务。

1 [root@localhost ~]# firewall-cmd --zone=internal --add-service=mysql

2 //设置 internal 区域允许访问 mysql 服务

3 success

4 [root@localhost~]#firewall-cmd --zone=internal --remove-service=samba-client

5 //设置 internal 区域不允许访问 samba-client 服务

6 success

7 [root@localhost ~]# firewall-cmd --zone=internal --list-services

8 //显示 internal 区域内允许访问的所有服务

9 sshmdns dhcpv6-client mysql

8.4、端口管理

在进行服务配置时,预定义的网络服务可以使用服务名配置,服务所涉及的端口就会自动打开。但是,对于非预定义的服务只能手动为指定的区域添加端口。例如,执行以下操作

即可实现在 internal 区域打开 443/TCP 端口。

1 [root@localhost ~]# firewall-cmd --zone=internal --add-port=443/tcp

2 success

3 若想实现在 internal 区域禁止 443/TCP 端口访问,可执行以下命令。

4 [root@localhost ~]#firewall-cmd --zone=internal --remove-port=443/tcp

5 success

8.5、两种配置模式

前面提到 firewall-cmd 命令工具有两种配置模式:

1、运行时模式(Runtime mode)表示当前内存中运行的防火墙配置,在系统或 firewalld 服务重启、停止时配置将失效;

2、永久模 式(Permanent mode)表示重启防火墙或重新加载防火墙时的规则配置,是永久存储在配置文件中的。

firewall-cmd 命令工具与配置模式相关的选项有三个。

--reload:重新加载防火墙规则并保持状态信息,即将永久配置应用为运行时配置。

--permanent:带有此选项的命令用于设置永久性规则,这些规则只有在重新启动

firewalld 或重新加载防火墙规则时才会生效;若不带有此选项,表示用于设置运行时

规则。

--runtime-to-permanent:将当前的运行时配置写入规则配置文件中,使之成为永久性